10 Ma sélection des meilleurs outils de gestion des secrets

En naviguant dans la complexité de la gestion des secrets, j'ai examiné des outils conçus pour protéger vos clés de chiffrement, identifiants de base de données, jetons API et plus encore. Intégrer une plateforme de gestion des secrets dans votre processus de développement logiciel permet de centraliser la gestion des accès à travers des environnements multi-cloud, garantissant ainsi la protection des points de terminaison des microservices et des dépôts git. Adoptez un service de gestion de confiance et renforcez ainsi votre forteresse numérique.

Table of Contents

Why Trust Our Software Reviews

We’ve been testing and reviewing software since 2023. As tech leaders ourselves, we know how critical and difficult it is to make the right decision when selecting software.

We invest in deep research to help our audience make better software purchasing decisions. We’ve tested more than 2,000 tools for different tech use cases and written over 1,000 comprehensive software reviews. Learn how we stay transparent & our software review methodology.

Résumé des meilleurs outils de gestion des secrets

Ce tableau comparatif résume les détails des tarifs de ma sélection des meilleurs outils de gestion des secrets afin de vous aider à trouver celui qui conviendra à votre budget et à vos besoins professionnels.

| Tool | Best For | Trial Info | Price | ||

|---|---|---|---|---|---|

| 1 | Idéal pour la synchronisation des coffres-forts de secrets | Essai gratuit de 14 jours | À partir de 40$/mois | Website | |

| 2 | Idéal pour la gestion dynamique des secrets | Not available | Tarification sur demande | Website | |

| 3 | Idéal pour les utilisateurs de Microsoft Azure | Non | Tarification sur demande | Website | |

| 4 | Idéal pour une intégration avec Google Cloud | Not available | Tarification sur demande | Website | |

| 5 | Idéal pour les passionnés du libre | Non | À partir de 3 $/utilisateur/mois (facturé annuellement) | Website | |

| 6 | Idéal pour sécuriser les pipelines CI/CD | Non | Tarification sur demande | Website | |

| 7 | Idéal pour la prise en charge multiplateforme | Not available | À partir de 5$/utilisateur/mois (facturé annuellement) | Website | |

| 8 | Idéal pour les solutions d'entreprise évolutives | Not available | À partir de $10/utilisateur/mois (minimum 10 utilisateurs) + $100 de frais de base par mois | Website | |

| 9 | Meilleur pour l’intégration DevOps | Not available | À partir de $9/utilisateur/mois (facturé annuellement) | Website | |

| 10 | Am besten geeignet für die einfache Verwaltung von Datenbanken in der Cloud | Nein | Ab $0.01/Nutzer/Stunde | Website |

-

Site24x7

Visit WebsiteThis is an aggregated rating for this tool including ratings from Crozdesk users and ratings from other sites.4.7 -

GitHub Actions

Visit WebsiteThis is an aggregated rating for this tool including ratings from Crozdesk users and ratings from other sites.4.8 -

Docker

Visit WebsiteThis is an aggregated rating for this tool including ratings from Crozdesk users and ratings from other sites.4.6

Avis sur les meilleurs outils de gestion des secrets

Vous trouverez ci-dessous mes résumés détaillés des meilleurs outils de gestion des secrets ayant intégré ma sélection. Mes analyses offrent un aperçu approfondi des fonctionnalités clés, avantages et inconvénients, intégrations et cas d’utilisation idéaux de chaque outil pour vous aider à trouver le plus adapté à vos besoins.

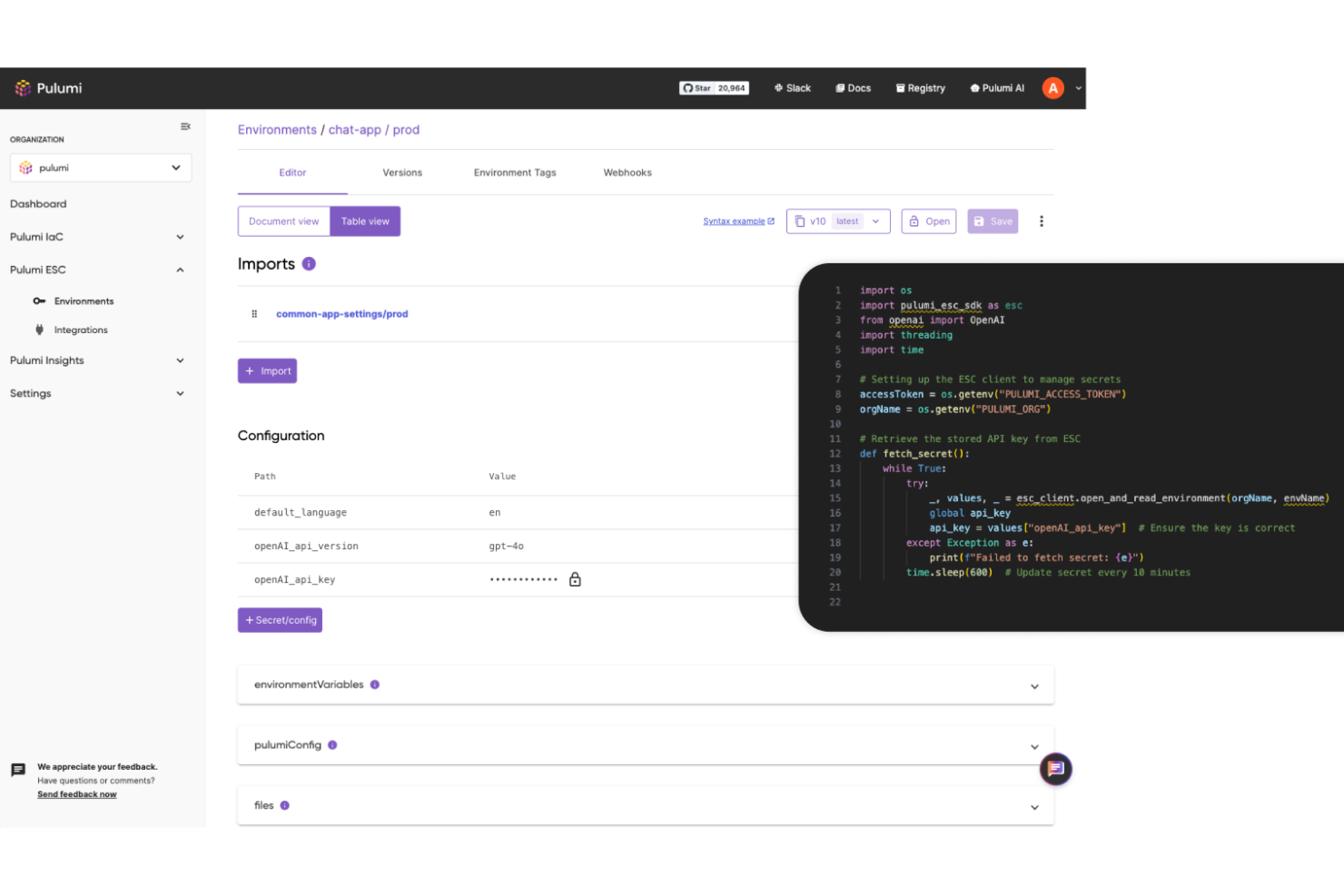

Pulumi ESC est un service de gestion des secrets conçu pour gérer en toute sécurité les informations sensibles, telles que les clés API, les identifiants de base de données et d'autres données confidentielles, dans l'ensemble de l'infrastructure cloud. Conçu pour les développeurs, les équipes DevOps et les administrateurs informatiques, Pulumi ESC s'intègre à la plateforme Pulumi afin de protéger les secrets tout au long du cycle de vie de l'infrastructure.

Pourquoi j'ai choisi Pulumi :

Pulumi ESC offre une gestion centralisée des secrets et une orchestration qui facilitent la gestion de la prolifération des secrets et la complexité de la configuration de manière sécurisée à travers toute votre infrastructure cloud et toutes vos applications. Vous pouvez extraire et synchroniser les secrets avec n'importe quel coffre-fort à secrets – y compris HashiCorp Vault, AWS Secrets Manager, Azure Key Vault, GCP Secret Manager, 1Password, et plus encore – et consommer les secrets dans n'importe quelle application, outil ou plateforme CI/CD.

Fonctionnalités et intégrations phares :

D'autres fonctionnalités incluent Pulumi IaC, qui vous permet de définir et de gérer l'infrastructure cloud en utilisant des langages de programmation standards, vous offrant ainsi une prise en charge IDE, l'autocomplétion et la vérification des types. De plus, Pulumi Insights exploite l'IA pour accélérer la rédaction du code d'infrastructure et la gestion des ressources, ce qui vous permet de rechercher et d'analyser efficacement les ressources cloud. Les intégrations comprennent AWS, Azure, Google Cloud, Kubernetes, GitHub, GitLab, Datadog, Jenkins, 1Password, HashiCorp Vault, DigitalOcean et Docker.

Pros and Cons

Pros:

- Permet l'utilisation de langages de programmation familiers

- Facilite les stratégies multi-fournisseurs cloud

- Prend en charge le code modulaire et réutilisable

Cons:

- Peut être excessif pour les non-programmeurs qui pourraient utiliser des formats plus simples

- Risque de problèmes de performance sur de grands projets

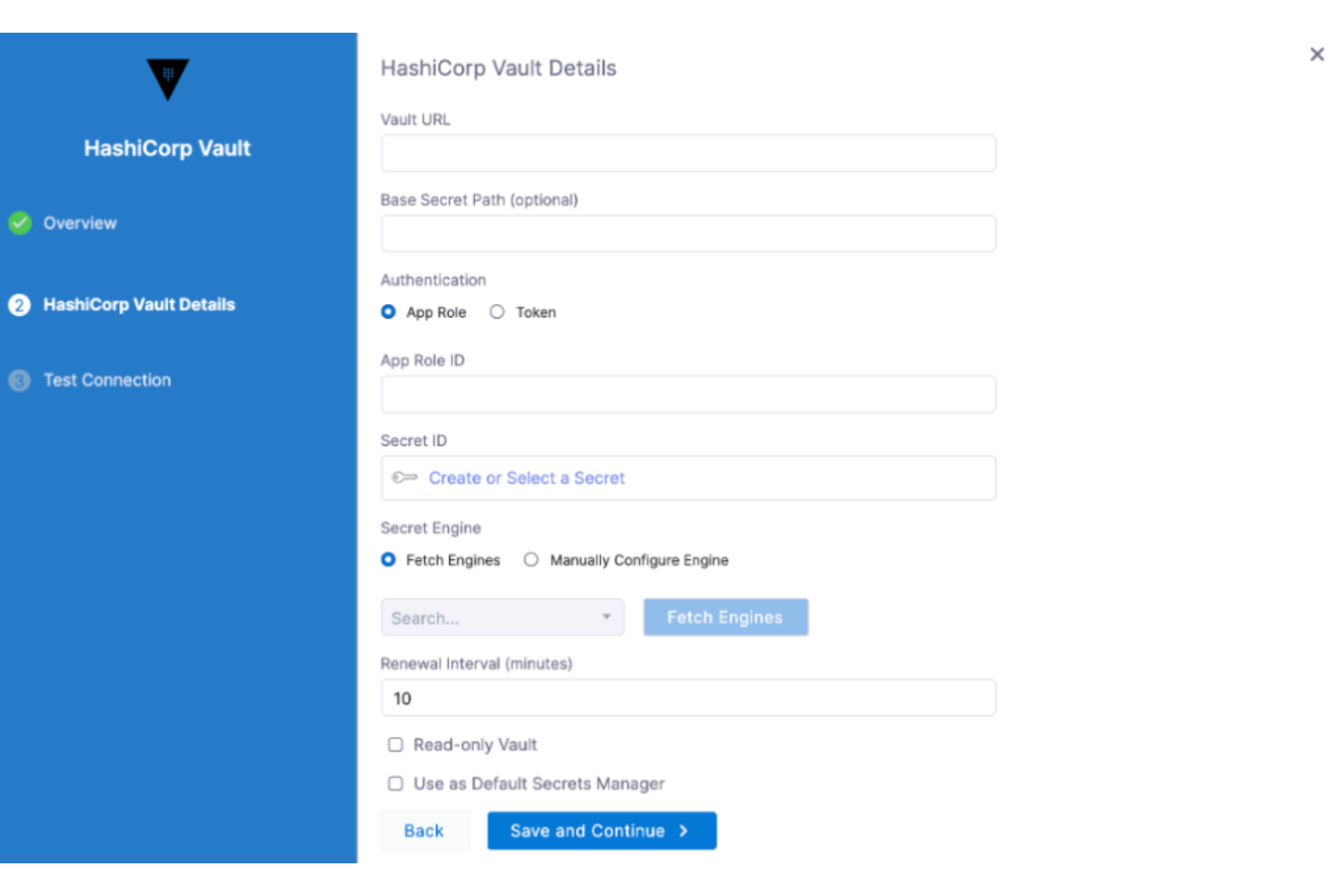

HashiCorp Vault offre aux organisations un outil centralisé pour gérer, contrôler et protéger les données sensibles telles que les secrets, les jetons et les certificats. À mesure que les applications et les environnements d'infrastructure se complexifient, le besoin de gestion dynamique des secrets s'accentue, rendant les capacités de Vault particulièrement indispensables.

Pourquoi j'ai choisi HashiCorp Vault :

Dans le domaine de la gestion des secrets, peu d'outils égalent l'adaptabilité et l'exhaustivité de HashiCorp Vault. J'ai choisi cet outil après avoir comparé plusieurs plateformes et constaté que son approche de gestion dynamique des secrets est unique. Selon mon évaluation, Vault est la solution incontournable pour les organisations recherchant une gestion des secrets robuste, évolutive et flexible.

Fonctionnalités et intégrations remarquables :

HashiCorp Vault se distingue grâce à des fonctionnalités telles que la génération de secrets à la volée, garantissant que les applications n'accèdent qu'à ce dont elles ont besoin, au moment où elles en ont besoin, ainsi que la révocation automatique des secrets après leur utilisation. De plus, le chiffrement en tant que service de Vault ajoute une dimension supplémentaire à la protection des données. L'outil s'intègre efficacement avec de nombreuses plateformes, notamment AWS, Kubernetes et Terraform, permettant ainsi la gestion des secrets sur divers écosystèmes.

Pros and Cons

Pros:

- La génération de secrets à la volée renforce la sécurité

- Fonctionnalité polyvalente de chiffrement en tant que service

- Large éventail d'intégrations avec les principales plateformes d'infrastructure

Cons:

- Courbe d'apprentissage plus prononcée pour les nouveaux utilisateurs

- La configuration et l'installation peuvent être complexes

- Peut être disproportionné pour les petites configurations ou projets

Azure Key Vault est un service dédié au sein de la plateforme cloud Microsoft Azure qui gère les clés cryptographiques, les secrets et les certificats pour les applications basées sur Azure. Pour les entreprises utilisant déjà l'écosystème Azure, l'intégration et la gestion des secrets via Key Vault offrent à la fois simplicité et expérience native.

Pourquoi j'ai choisi Azure Key Vault :

Après avoir effectué une sélection et une comparaison, Azure Key Vault a retenu mon attention en raison de son intégration native avec l'environnement Azure. Pour les entreprises fortement ancrées dans l'écosystème Azure, le choix d'Azure Key Vault est presque intuitif. Cette intégration native en fait un choix optimal, en particulier pour les utilisateurs de Microsoft Azure.

Fonctionnalités remarquables et intégrations :

Azure Key Vault offre une protection des données renforcée grâce à des modules de sécurité matériels (HSM). Sa gestion centralisée des secrets d'applications garantit l'uniformité et la cohérence entre les services. De plus, Key Vault s'intègre étroitement avec d'autres services Azure, ce qui facilite la conservation des secrets d'application par les développeurs sans avoir à les gérer dans leur code.

Pros and Cons

Pros:

- Intégration native avec l'écosystème Azure

- Utilise des modules de sécurité matériels pour une protection accrue

- La gestion centralisée facilite la cohérence

Cons:

- Peut ne pas être le premier choix pour les environnements non Azure

- La configuration initiale peut nécessiter une familiarité avec Azure

- La tarification peut être complexe en raison des différentes options par paliers

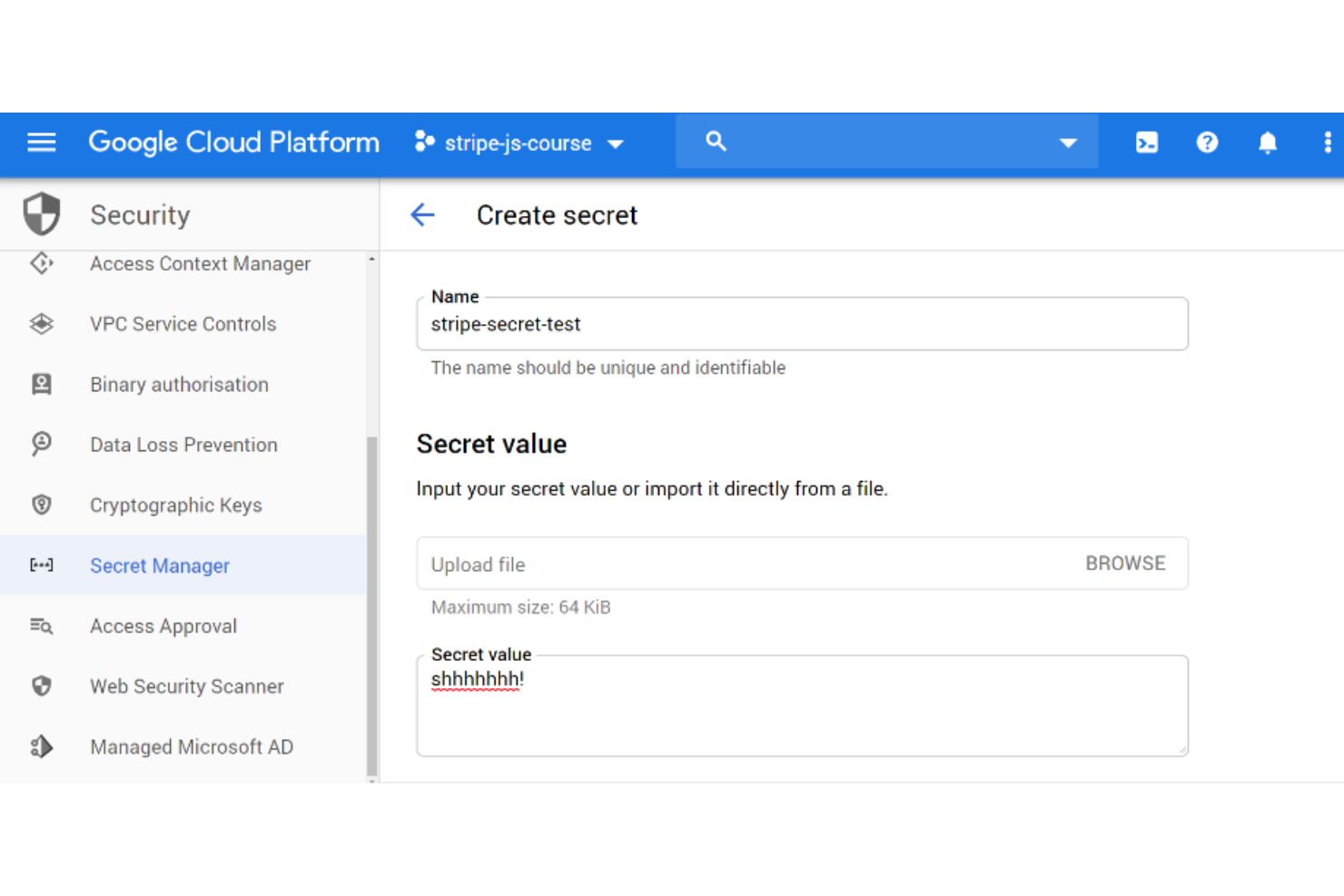

Google Cloud Secret Manager gère de manière sécurisée les données sensibles pour les entreprises utilisant les services Google Cloud.

Pourquoi j’ai choisi Google Cloud Secret Manager :

Lorsque j’ai déterminé quels outils ajouter à cette liste, l’intégration native de Google Cloud Secret Manager à la plateforme Google Cloud m’a tout de suite interpellé. Avec mon expérience des outils de gestion des secrets, la fluidité offerte aux utilisateurs de Google Cloud est devenue un facteur déterminant dans mon choix. Il s’adresse principalement aux entreprises déjà engagées dans l’écosystème Google Cloud, car il propose une expérience optimisée, spécifique à cet environnement.

Fonctionnalités remarquables et intégrations :

Google Cloud Secret Manager fournit des contrôles d’accès poussés grâce aux politiques Cloud IAM. Ses rotations de secrets automatiques et à la demande contribuent à assurer la sécurité du cycle de vie des données sensibles. Notamment, le service s’intègre facilement avec les services Google Cloud populaires, garantissant aux développeurs un environnement familier et cohérent.

Pros and Cons

Pros:

- Intégration étroite avec la plateforme Google Cloud

- Contrôles d’accès avancés via Cloud IAM

- Prend en charge la rotation automatique des secrets

Cons:

- Peut ne pas convenir aux plateformes hors Google Cloud

- Courbe d’apprentissage pour ceux nouveaux dans l’environnement Google Cloud

- Le tarif peut varier selon l’utilisation et les intégrations

Bitwarden propose un outil de gestion des secrets conçu avec la transparence pour principe fondamental, fonctionnant selon un modèle open-source. L’approche axée sur la communauté de la plateforme garantit une amélioration continue et en fait un choix privilégié auprès des passionnés du libre.

Pourquoi j’ai choisi Bitwarden :

Pour déterminer quel outil présenter dans cette sélection, Bitwarden s’est immédiatement démarqué grâce à son éthique open-source. Dans le domaine de la gestion des secrets, où la confiance est essentielle, la transparence que fournit Bitwarden est sans égal. J’ai sélectionné cette plateforme tout particulièrement pour ceux qui adhèrent aux principes open-source, convaincu qu’il s’agit du meilleur choix pour eux.

Fonctionnalités et intégrations remarquables :

Bitwarden dispose de fonctionnalités telles que la possibilité d’auto-hébergement, permettant aux organisations de garder le contrôle total sur leurs données. Son générateur de mots de passe et son authentificateur TOTP renforcent également la sécurité, en assurant des secrets robustes et uniques. Du côté des intégrations, Bitwarden fonctionne de manière fluide avec divers navigateurs et systèmes d’exploitation, offrant un accès facilité aux utilisateurs évoluant dans des environnements technologiques variés.

Pros and Cons

Pros:

- Véritablement open-source et transparent

- Options d’auto-hébergement disponibles

- Outils de sécurité performants comme le générateur de mots de passe et TOTP

Cons:

- Courbe d’apprentissage plus raide pour les non-techniciens

- La facturation annuelle peut repousser certains clients potentiels

- Certaines fonctionnalités avancées présentes dans des outils axés entreprise manquent

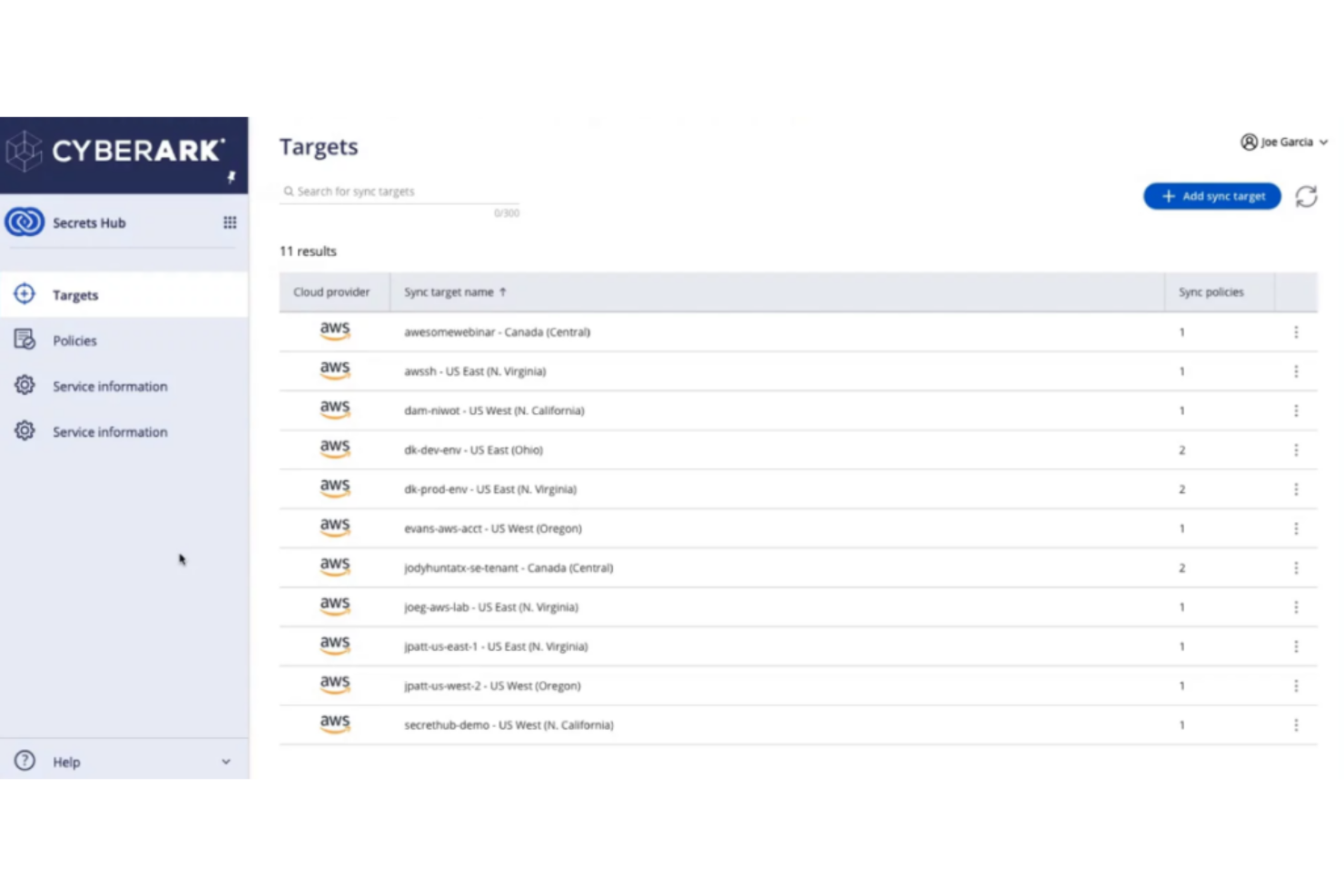

L'outil CyberArk DEVSECOPS renforce la sécurité des pipelines CI/CD grâce à des mesures de protection ciblées contre les vulnérabilités. Idéal pour les organisations axées sur la sécurité.

Pourquoi j'ai choisi CyberArk DEVSECOPS :

Parmi de nombreux outils que j'ai examinés, CyberArk DEVSECOPS s'est distingué par son engagement à sécuriser les pipelines CI/CD, souvent négligés. Sa compréhension approfondie des vulnérabilités inhérentes à ces environnements et son approche robuste pour les traiter le rendent unique. J'ai opté pour cette solution car, selon moi, elle offre une protection inégalée là où elle est la plus nécessaire : directement au sein du processus CI/CD.

Fonctionnalités et intégrations phares :

CyberArk DEVSECOPS propose des fonctionnalités comme l'accès juste-à-temps, garantissant que seules les entités autorisées peuvent effectuer des modifications, et la gestion dynamique des secrets, qui réduit le risque de fuite des informations sensibles. De plus, la capacité de l'outil à scanner les secrets exposés dans la base de code ajoute une couche de défense supplémentaire. Il s'intègre parfaitement aux principaux outils CI/CD comme Jenkins, GitLab et Travis CI, facilitant ainsi un cycle de développement plus sécurisé.

Pros and Cons

Pros:

- L'accès juste-à-temps réduit au minimum les interventions non autorisées

- La gestion dynamique des secrets empêche des expositions non souhaitées

- Le scan de la base de code identifie et corrige les secrets exposés

Cons:

- Peut être complexe pour les équipes novices en sécurité CI/CD

- Les intégrations, bien que nombreuses, peuvent ne pas couvrir tous les outils de niche

- Nécessite une surveillance continue pour une efficacité optimale

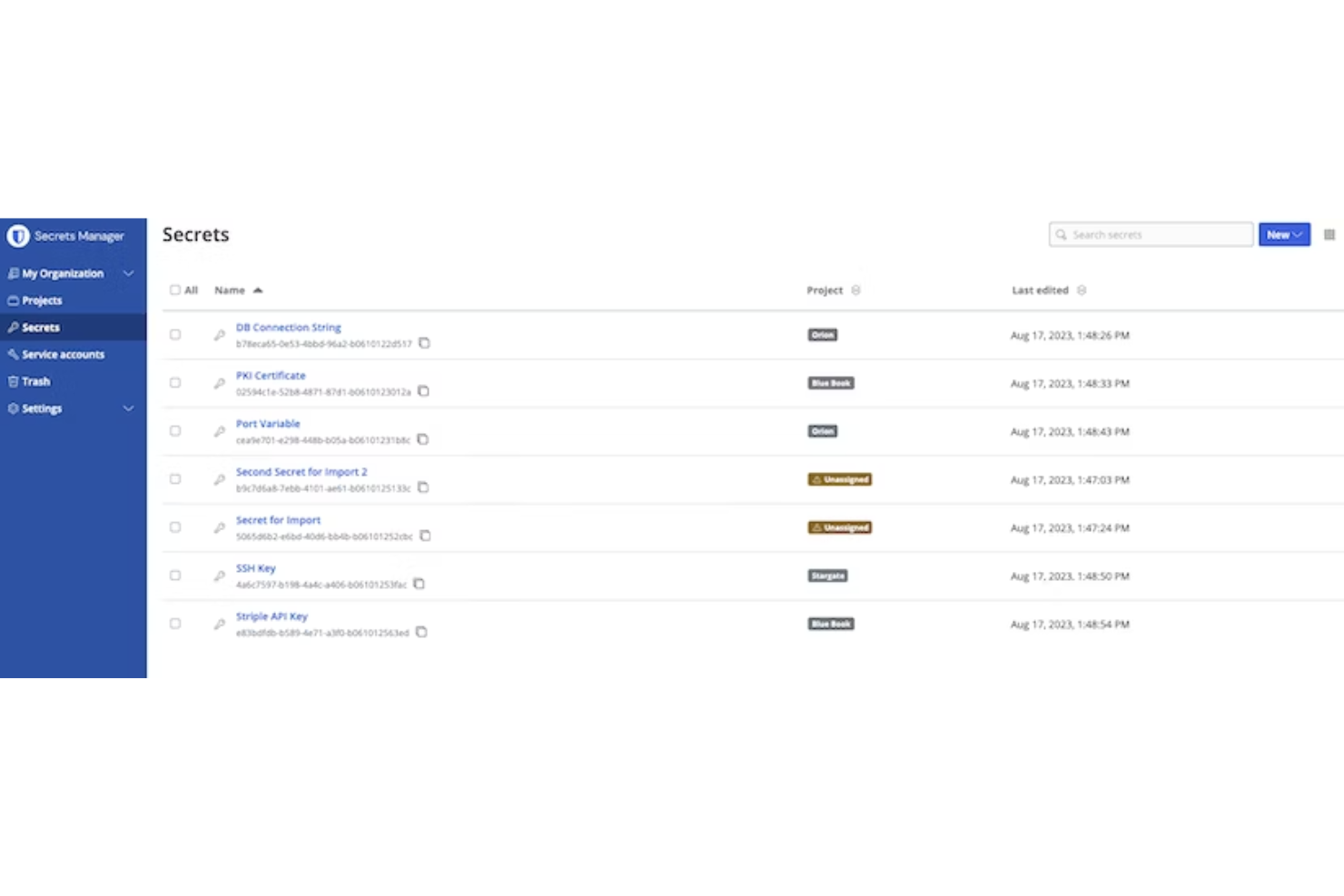

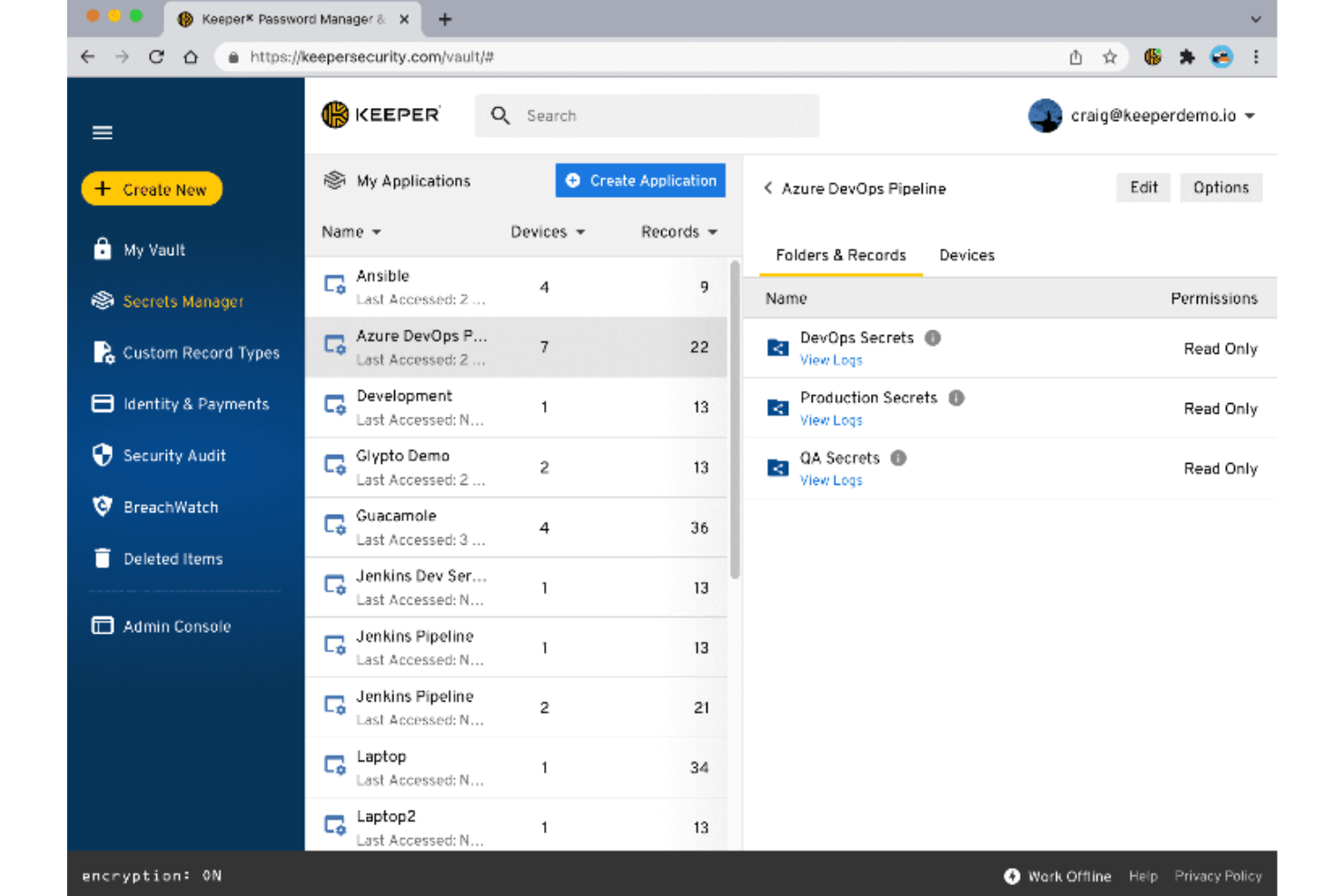

Keeper Secrets Manager est une solution complète de gestion des secrets qui gère les données sensibles sur diverses plateformes. Pour les entreprises qui naviguent dans le labyrinthe des piles technologiques modernes, Keeper offre un refuge, se targuant d'une compatibilité avec un large éventail de supports.

Pourquoi j'ai choisi Keeper Secrets Manager :

J'ai sélectionné Keeper Secrets Manager pour cette liste après avoir constaté que sa puissance multiplateforme était inégalée. En comparant différents outils, l'engagement de Keeper à garantir la compatibilité sur plusieurs plateformes est devenu évident. J'estime que pour ceux qui travaillent avec un ensemble varié de plateformes, Keeper Secrets Manager est le choix idéal, c'est pourquoi il est le meilleur pour la prise en charge multiplateforme.

Fonctionnalités et intégrations remarquables :

Keeper Secrets Manager se distingue par sa connexion biométrique, offrant une couche de sécurité supplémentaire. Son stockage sécurisé de fichiers garantit également que les documents essentiels sont à l'abri des regards indiscrets. Du côté des intégrations, Keeper s'intègre aux plateformes populaires comme Windows, macOS et Linux, mais propose aussi des extensions pour la plupart des navigateurs et des applications pour appareils mobiles, assurant une expérience homogène.

Pros and Cons

Pros:

- Compatibilité étendue avec de multiples plateformes

- La connexion biométrique ajoute une couche de sécurité supplémentaire

- Le stockage sécurisé de fichiers garantit la confidentialité des fichiers essentiels

Cons:

- Peut paraître complexe pour des besoins plus simples

- L'interface utilisateur peut nécessiter un temps d'apprentissage pour certains

- Certaines fonctionnalités supplémentaires peuvent entraîner des coûts supplémentaires

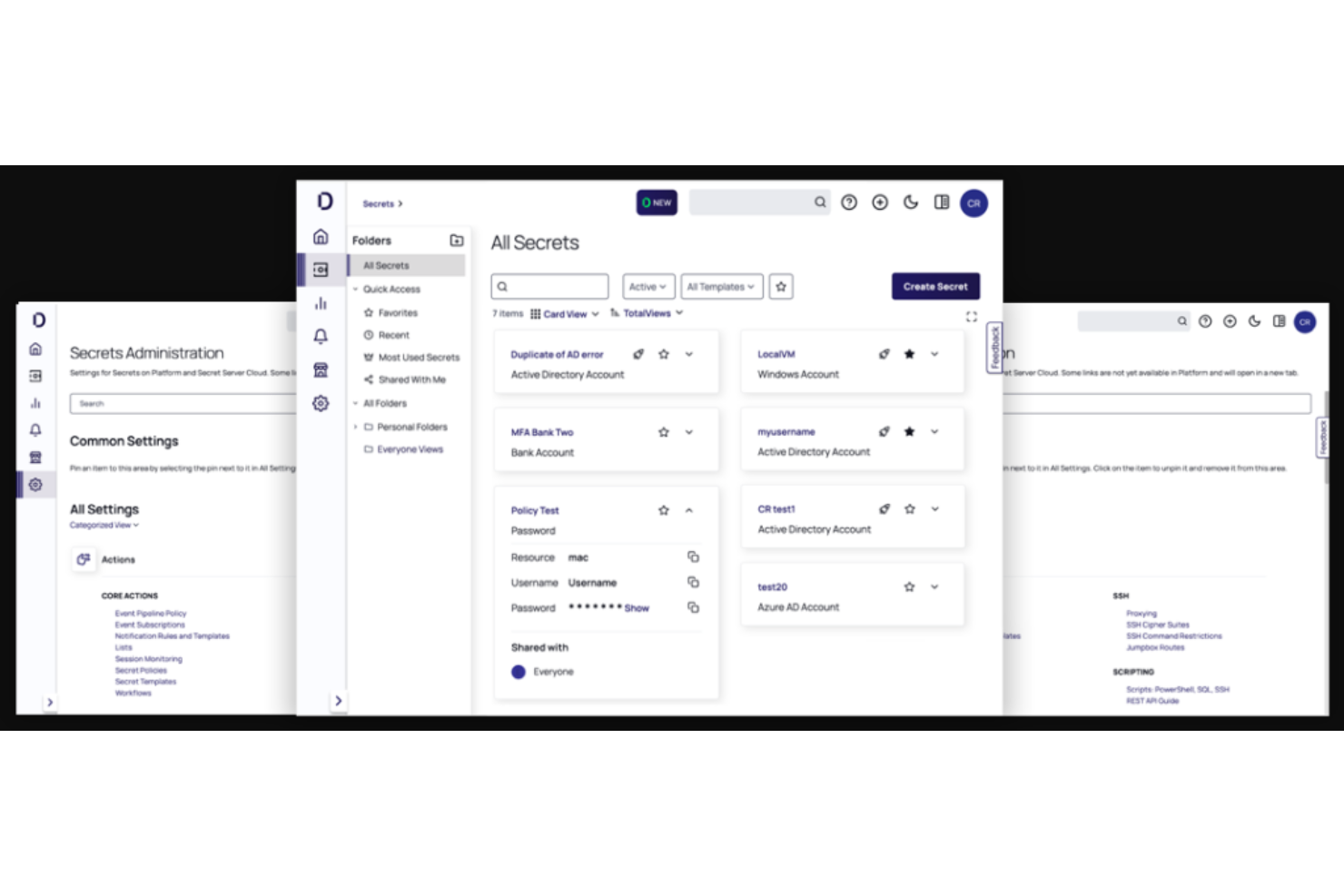

Delinea Secret Server est un logiciel dédié conçu pour gérer de manière sécurisée les données sensibles et les identifiants au sein de divers environnements d'entreprise. Son architecture garantit évolutivité et adaptabilité, répondant aux complexités des organisations en croissance.

Pourquoi j'ai choisi Delinea Secret Server :

Delinea Secret Server est la meilleure solution d'entreprise évolutive pour la gestion des secrets. Il se distingue par sa robustesse et sa capacité à accompagner la montée en charge d'une organisation, ce qui en fait un choix privilégié sur un marché très concurrentiel.

Fonctionnalités remarquables et intégrations :

Delinea Secret Server regorge de fonctionnalités répondant à l'évolution des besoins des entreprises. Son contrôle d'accès basé sur les rôles assure une gouvernance précise sur l'accès aux données, et ses journaux d'audit offrent une transparence sur l'accès et l'utilisation des informations. L'outil s'intègre avec les principales plateformes et applications informatiques, garantissant ainsi que les entreprises n'ont pas à réinventer leurs processus. Ces intégrations couvrent les solutions SIEM, les systèmes de tickets et d'autres outils informatiques.

Pros and Cons

Pros:

- Architecture évolutive adaptée aux grandes entreprises

- Contrôle d'accès précis basé sur les rôles

- Journaux d'audit complets pour la transparence

Cons:

- Peut s'avérer trop complexe pour les petites organisations

- Courbe d'apprentissage plus abrupte pour les nouveaux utilisateurs

- Investissement initial plus élevé que certaines alternatives

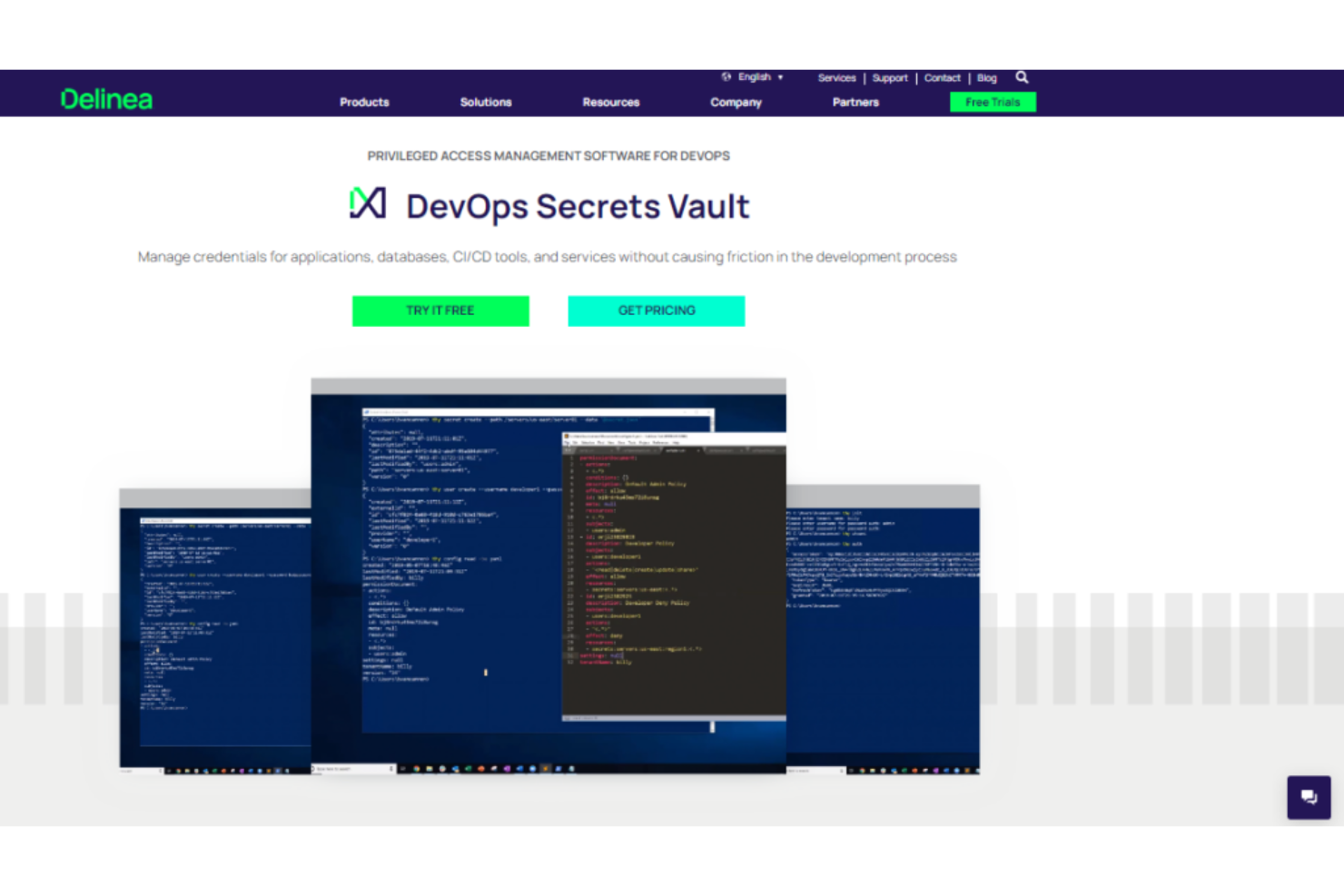

Delinea DevOps Secrets Vault propose une solution avancée de gestion des secrets pour les environnements DevOps modernes. Avec l'adoption croissante des pratiques DevOps pour optimiser la livraison logicielle, cet outil est conçu pour s’intégrer naturellement à ces processus.

Pourquoi j’ai choisi Delinea DevOps Secrets Vault :

Dans ma recherche des meilleurs outils de gestion des secrets, Delinea DevOps Secrets Vault s'est distingué par son approche spécifiquement adaptée aux écosystèmes DevOps. Il m’a semblé que cet outil conviendrait parfaitement aux équipes fortement engagées dans des méthodes DevOps, c’est pourquoi je l’ai sélectionné comme le meilleur pour l’intégration DevOps.

Fonctionnalités phares et intégrations :

Delinea DevOps Secrets Vault propose des fonctionnalités telles qu'une récupération de secrets à haute vitesse, garantissant un temps de latence minimal dans les pipelines DevOps. Il comprend également un contrôle d’accès granulaire basé sur les rôles, permettant d’attribuer des permissions précises et de réduire les risques. Côté intégrations, il se distingue par la prise en charge d’un large éventail d’outils DevOps, dont Jenkins, Kubernetes et Terraform, afin de faciliter des opérations plus fluides et sécurisées.

Pros and Cons

Pros:

- Conçu spécifiquement pour les environnements DevOps

- Récupération rapide des secrets pour réduire les délais dans les pipelines

- Intégrations étendues avec les principaux outils DevOps

Cons:

- Peut être excessif pour les équipes qui n’utilisent pas DevOps

- Nécessite une configuration initiale et une prise en main

- Les fonctionnalités avancées peuvent faire grimper les coûts pour les grandes équipes

Am besten geeignet für die einfache Verwaltung von Datenbanken in der Cloud

Amazon RDS ist ein verwalteter relationaler Datenbankdienst, der die Einrichtung, den Betrieb und die Skalierung von Datenbanken in der Cloud vereinfacht. Es bietet automatisierte Backups, Wartung und Skalierung, sodass sich Benutzer auf die Anwendungsentwicklung statt auf das Datenbankmanagement konzentrieren können.

Diese Funktionen stehen in direktem Zusammenhang mit seiner Position als beste Lösung für die einfache Verwaltung von Datenbanken in der Cloud und bieten Unternehmen eine optimierte und effiziente Möglichkeit, ihre Datenbanken zu steuern.

Warum ich den Amazon Relational Database Service (RDS) gewählt habe: Ich habe Amazon RDS nach einem gründlichen Vergleich mit anderen Tools wegen seiner unerreichten Benutzerfreundlichkeit in der Cloud ausgewählt. Die vollständig verwalteten Dienste, die große Auswahl an Datenbank-Engines und die Integration in das umfangreiche AWS-Ökosystem machen es zu einer herausragenden Option.

Bei der Suche nach der besten Lösung für die einfache Verwaltung von Datenbanken in der Cloud habe ich Amazon RDS für seine effiziente Automatisierung und die vereinfachten Datenbankprozesse geschätzt – besonders für Unternehmen, die Cloud-Funktionen nutzen wollen, ohne die zugrundeliegende Komplexität verwalten zu müssen.

Herausragende Funktionen & Integrationen:

Amazon RDS unterstützt eine Vielzahl von Datenbank-Engines, darunter MySQL, PostgreSQL, SQL Server und Oracle, und bietet damit die Flexibilität, die beste Option für spezifische Anwendungsfälle zu wählen. Automatisierte Backups, Multi-AZ-Bereitstellungen und Lese-Replikate erhöhen die Verfügbarkeit und Leistung.

Die Integration mit anderen AWS-Diensten wie Lambda, S3 und EC2 sorgt für eine zusammenhängende Umgebung für all jene, die bereits die Cloud-Plattform von Amazon nutzen.

Pros and Cons

Pros:

- Unterstützt verschiedene Datenbank-Engines und bietet Flexibilität

- Vereinfacht das Datenbankmanagement mit automatisierten Backups, Skalierung und Updates

- Integriert sich gut in das größere AWS-Ökosystem

Cons:

- Die Kosten können mit steigendem Nutzungsgrad und zusätzlichen Funktionen ansteigen

- Eingeschränkte Kontrolle über die zugrunde liegende Infrastruktur ist nicht für alle Anwendungsfälle geeignet

- Die Anpassung über die verwalteten Konfigurationen hinaus kann herausfordernd sein

Autres outils de gestion des secrets

Voici quelques autres solutions de gestion des secrets qui n’ont pas intégré ma sélection, mais qui méritent tout de même votre attention :

- Akeyless Vault Platform

Idéal pour un accès unifié aux secrets

- CyberArk Conjur

Idéal pour les besoins de conformité auditée

- Thycotic Secret Server

Idéal pour les déploiements sur site

Critères de sélection des outils de gestion des secrets

Pour sélectionner les meilleurs outils de gestion des secrets de cette liste, j'ai pris en compte les besoins courants des acheteurs et leurs difficultés, comme la conformité en matière de sécurité et la facilité d'intégration. J'ai également utilisé le cadre suivant pour structurer et rendre mon évaluation équitable :

Fonctionnalités principales (25 % de la note globale)

Pour être inclus dans cette liste, chaque solution devait répondre aux cas d'utilisation suivants :

- Stockage sécurisé des secrets

- Gestion du contrôle d'accès

- Traçabilité et journaux d'audit

- Chiffrement des données

- Intégration avec les systèmes existants

Fonctionnalités remarquables supplémentaires (25 % de la note globale)

Pour affiner ma sélection, j'ai également recherché des fonctionnalités uniques, telles que :

- Rotation automatique des secrets

- Prise en charge multi-cloud

- Contrôles d'accès basés sur les rôles

- Tableaux de bord personnalisables

- Supervision en temps réel

Facilité d'utilisation (10 % de la note globale)

Pour évaluer l'ergonomie de chaque système, j'ai pris en considération les aspects suivants :

- Conception de l'interface intuitive

- Navigation simplifiée

- Courbe d'apprentissage minimale

- Documentation claire

- Performance système réactive

Intégration et accompagnement (10 % de la note globale)

Pour évaluer l'expérience d'intégration de chaque plateforme, j'ai pris en compte les critères suivants :

- Disponibilité de vidéos de formation

- Guides d'installation étape par étape

- Visites interactives du produit

- Accès à des webinaires

- Chatbots d'assistance

Assistance client (10 % du score total)

Pour évaluer les services d'assistance client de chaque fournisseur de logiciels, j'ai pris en compte les éléments suivants :

- Disponibilité d'une assistance 24h/24 et 7j/7

- Support par chat réactif

- Centre d'aide complet

- Accès à des gestionnaires de compte dédiés

- Existence de forums communautaires

Rapport qualité-prix (10 % du score total)

Pour évaluer le rapport qualité-prix de chaque plateforme, j'ai pris en compte les points suivants :

- Plans tarifaires compétitifs

- Structure tarifaire transparente

- Disponibilité d'une période d'essai gratuite

- Coût par rapport aux fonctionnalités proposées

- Réductions pour les engagements à long terme

Avis clients (10 % du score total)

Pour avoir une idée de la satisfaction globale des clients, j'ai pris en compte les éléments suivants lors de la lecture des avis clients :

- Notes de satisfaction générale

- Retours sur la facilité d'utilisation

- Commentaires sur l'assistance client

- Rapports sur la fiabilité du système

- Recommandations des utilisateurs

Comment choisir un outil de gestion des secrets

Il est facile de se perdre dans d’interminables listes de fonctionnalités et des structures tarifaires complexes. Pour vous aider à rester concentré pendant votre processus de sélection de logiciel, voici une liste de critères à garder en mémoire :

| Critère | À prendre en compte |

|---|---|

| Scalabilité | L’outil peut-il évoluer avec votre organisation ? Pensez à la croissance du nombre d’utilisateurs, à l’augmentation des données et à l’ajout de nouvelles fonctionnalités. Privilégiez les outils capables de gérer la montée en charge. |

| Intégrations | Est-il compatible avec vos systèmes actuels ? Vérifiez la compatibilité avec les logiciels et plateformes déjà en place. Cherchez des connexions API simplifiées. |

| Personnalisation | Pouvez-vous adapter l’outil à vos besoins ? Évaluez si l’outil permet des réglages, des workflows et des modèles définis par l’utilisateur correspondant à votre équipe. |

| Facilité d’utilisation | L’interface est-elle intuitive pour votre équipe ? Évitez les outils complexes à maîtriser. Privilégiez les tableaux de bord conviviaux et une navigation simple. |

| Mise en place et intégration | En combien de temps votre équipe peut-elle commencer à l’utiliser ? Évaluez le temps et les ressources nécessaires à la configuration. Recherchez des outils proposant des guides clairs et une assistance adéquate. |

| Coût | Est-ce compatible avec votre budget ? Comparez les plans tarifaires et les éventuels frais cachés. Évaluez la valeur des fonctionnalités par rapport au prix. |

| Mesures de sécurité | Vos secrets sont-ils bien protégés ? Vérifiez les standards de chiffrement, le contrôle des accès et les capacités d’audit. Assurez-vous de la conformité avec vos politiques de sécurité. |

| Exigences réglementaires | L’outil respecte-t-il les normes du secteur ? Vérifiez la conformité aux règlements tels que le RGPD, la HIPAA ou autres standards applicables. |

Qu’est-ce qu’un outil de gestion des secrets ?

Les outils de gestion des secrets sont des solutions conçues pour stocker et gérer en toute sécurité des informations sensibles telles que des mots de passe, des clés API ou des certificats. Les professionnels de l’informatique, les développeurs et les équipes de sécurité utilisent généralement ces outils pour protéger les données et maintenir l’intégrité des systèmes. Le chiffrement, la journalisation des audits et les fonctionnalités de contrôle des accès contribuent à la gestion sécurisée des données et à la conformité. Ces outils ont une valeur considérable car ils garantissent que les informations sensibles restent protégées et accessibles uniquement aux personnes autorisées.

Fonctionnalités

Lors du choix d’un outil de gestion des secrets, veillez à prendre en compte les fonctionnalités clés suivantes :

- Stockage sécurisé : Protège les informations sensibles telles que les mots de passe et les clés API contre tout accès non autorisé.

- Contrôle d'accès : Gère qui peut consulter et modifier les secrets, garantissant que seuls les utilisateurs autorisés y ont accès.

- Journalisation des accès : Fournit un enregistrement des accès et des modifications des secrets pour répondre aux exigences de conformité et d'audit de sécurité.

- Chiffrement : Protège les données en les convertissant dans un format sécurisé, lisible uniquement par les personnes autorisées.

- Capacités d'intégration : Permet une connexion fluide avec les systèmes et applications existants pour faciliter les opérations.

- Rotation automatisée des secrets : Met régulièrement à jour les secrets pour réduire le risque d'exposition et renforcer la sécurité.

- Contrôles d'accès basés sur les rôles : Attribue des autorisations en fonction des rôles des utilisateurs afin de simplifier la gestion de la sécurité.

- Tableaux de bord personnalisables : Offre des vues et des analyses personnalisées pour aider les utilisateurs à accéder rapidement aux informations pertinentes.

- Surveillance en temps réel : Assure une surveillance continue et des alertes sur les éventuelles menaces ou violations de sécurité.

- Support de conformité : Garantit que l'outil respecte les réglementations telles que le RGPD et HIPAA, aidant les organisations à rester conformes.

Avantages

La mise en œuvre d'outils de gestion des secrets offre plusieurs avantages pour votre équipe et votre entreprise. En voici quelques-uns auxquels vous pouvez vous attendre :

- Sécurité renforcée : Grâce au chiffrement et au contrôle d’accès, ces outils protègent les informations sensibles contre les accès non autorisés.

- Conformité réglementaire : Avec des fonctions telles que la journalisation des accès et le support de conformité, vous pouvez répondre aux exigences telles que le RGPD et HIPAA.

- Efficacité accrue : L’automatisation de la rotation des secrets réduit la charge de travail manuelle et limite les risques d’erreur humaine.

- Gestion simplifiée : Les contrôles d’accès basés sur les rôles et les tableaux de bord personnalisables facilitent la gestion et le suivi des accès.

- Fiabilité accrue : La surveillance en temps réel vous garantit d’être alerté en cas de menace potentielle, assurant la sécurité et la fiabilité de vos systèmes.

- Intégration transparente : Les capacités d’intégration permettent à l’outil de fonctionner avec vos systèmes existants, favorisant un flux de travail sans accroc.

- Réduction des coûts : En prévenant les violations de données et en assurant la conformité, ces outils permettent d’éviter des amendes coûteuses et des atteintes à votre réputation.

Coûts & Tarification

Le choix d’outils de gestion des secrets nécessite de comprendre les différents modèles de tarification et plans proposés. Les coûts varient en fonction des fonctionnalités, de la taille de l’équipe, des modules complémentaires et plus encore. Le tableau ci-dessous résume les plans courants, leurs prix moyens et les fonctionnalités typiquement incluses dans les solutions de gestion des secrets :

Tableau comparatif des plans pour les outils de gestion des secrets

| Type de plan | Prix moyen | Fonctionnalités courantes |

|---|---|---|

| Plan gratuit | $0 | Stockage de base, contrôle d'accès limité et chiffrement de base. |

| Plan personnel | $5-$25/user/month | Stockage sécurisé, contrôle d'accès, journalisation, et intégrations de base. |

| Plan Business | $26-$50/user/month | Chiffrement avancé, accès basé sur les rôles, intégrations et surveillance en temps réel. |

| Plan Entreprise | $51-$100+/user/month | Tableaux de bord personnalisables, rotation automatisée des secrets, support conformité et support premium. |

FAQ sur les outils de gestion des secrets

Voici des réponses aux questions courantes concernant les outils de gestion des secrets :

Les outils de gestion des secrets peuvent-ils s'intégrer aux pipelines CI/CD ?

Oui, la plupart des outils de gestion des secrets fonctionnent avec les principales plateformes CI/CD comme Jenkins, GitLab et GitHub Actions. Vous pouvez injecter des secrets dans les processus de build sans les coder en dur dans votre pipeline. Cela protège les identifiants contre toute exposition dans le code ou les journaux. Il sera nécessaire de configurer soigneusement les politiques d’accès afin que seuls les processus autorisés puissent récupérer ces secrets.

Comment les outils de gestion des secrets gèrent-ils la rotation des clés ?

Les outils de gestion des secrets proposent généralement des fonctionnalités de rotation automatique des clés. Vous pouvez définir des politiques pour faire tourner les secrets à intervalle régulier ou après certains événements, comme une faille de sécurité. Certains outils permettent aussi l’accès juste-à-temps, afin que les clés n’existent que lorsqu’elles sont nécessaires. Cela limite l’exposition à long terme et garantit la validité de vos identifiants.

Les outils de gestion des secrets sont-ils compatibles avec les environnements cloud natifs ?

Oui, la plupart des outils prennent en charge Kubernetes et les architectures cloud natives. Ils proposent souvent des injecteurs sidecar ou s’intègrent avec les contrôleurs d’admission. Cela permet à votre équipe d’injecter des secrets dans les conteneurs sans les écrire sur le disque. Cela réduit les risques dans les environnements cloud dynamiques où les charges de travail évoluent fréquemment.

Comment puis-je auditer l'accès aux secrets ?

Vous pouvez auditer l’accès aux secrets en activant la journalisation et la surveillance sur la plateforme de gestion des secrets. La plupart des outils enregistrent qui a accédé à quel secret, quand et depuis quel emplacement. Ces journaux vous aident à détecter tout comportement suspect et à assurer la conformité. Veillez à intégrer votre configuration de journalisation à vos outils de surveillance existants.

Prochaine étape :

Si vous êtes en pleine recherche d’outils de gestion des secrets, connectez-vous gratuitement avec un conseiller SoftwareSelect pour des recommandations adaptées.

Vous remplissez un formulaire et échangez brièvement pour préciser vos besoins. Ensuite, vous recevrez une présélection de logiciels à examiner. Ils vous accompagneront même tout au long du processus d’achat, y compris lors des négociations tarifaires.