Meilleurs outils de test d’intrusion pour les entreprises : sélection

Here's my pick of the 10 best software from the 20 tools reviewed.

Avec autant d’outils de test d’intrusion pour les entreprises sur le marché, il est difficile de déterminer lequel vous conviendra le mieux. Vous savez que vous souhaitez renforcer de façon proactive la défense de votre organisation contre les menaces cyber, mais il vous faut choisir l’outil le plus adapté. Je suis là pour vous aider ! Dans cet article, je vais faciliter votre choix en partageant mes propres expériences après avoir utilisé des dizaines de solutions de test d’intrusion en entreprise avec divers équipes et projets, pour arriver à ma sélection des meilleurs outils.

Table of Contents

- Meilleure Sélection de Logiciels

- Pourquoi Nous Faire Confiance

- Comparer les Spécifications

- Avis

- Autres Outils de Test d’Intrusion d’Entreprise

- Avis Associés

- Critères de Sélection

- Comment Choisir

- Qu’est-ce qu’un Outil de Test d’Intrusion d’Entreprise ?

- Fonctionnalités

- Avantages

- Coûts & Tarification

- FAQs

Why Trust Our Software Reviews

We’ve been testing and reviewing software since 2023. As tech leaders ourselves, we know how critical and difficult it is to make the right decision when selecting software.

We invest in deep research to help our audience make better software purchasing decisions. We’ve tested more than 2,000 tools for different tech use cases and written over 1,000 comprehensive software reviews. Learn how we stay transparent & our software review methodology.

Résumé des meilleurs outils de test d’intrusion pour entreprises

Ce tableau comparatif résume les informations tarifaires de mes principaux choix d’outils de test d’intrusion en entreprise afin de vous aider à trouver celui qui convient à votre budget et à vos besoins professionnels.

| Tool | Best For | Trial Info | Price | ||

|---|---|---|---|---|---|

| 1 | Best for attack surface management | 14-day free trial + free demo available | From $149/month | Website | |

| 2 | Best for continuous vulnerability scanning | Free demo available | From $69/month | Website | |

| 3 | Best for hybrid AI + human pentesting | Free plan available | From $200/month | Website | |

| 4 | Best for business logic security testing | Free demo available | Pricing upon request | Website | |

| 5 | Best for AI-driven enterprise pentesting | Free plan available + free demo | From $350/month | Website | |

| 6 | Best for providing a vast array of tools and utilities | Free demo available | Free to use | Website | |

| 7 | Best for command-line and GUI-based manual penetration testing | Free demo available | Pricing upon request | Website | |

| 8 | Best for customizable troubleshooting and live results | 7-day free trial + free demo | From $4,390/license/year | Website | |

| 9 | Best for external attack surface visibility | Free demo available | Pricing upon request | Website | |

| 10 | Best for vulnerability management | Free plan available | Pricing available upon request | Website |

-

Site24x7

Visit WebsiteThis is an aggregated rating for this tool including ratings from Crozdesk users and ratings from other sites.4.7 -

GitHub Actions

Visit WebsiteThis is an aggregated rating for this tool including ratings from Crozdesk users and ratings from other sites.4.8 -

Docker

Visit WebsiteThis is an aggregated rating for this tool including ratings from Crozdesk users and ratings from other sites.4.6

Avis sur les meilleurs outils de test d’intrusion pour entreprises

Vous trouverez ci-dessous un aperçu de chacun des 10 meilleurs outils de test d’intrusion pour entreprises avec captures d’écran, caractéristiques principales, tarification, ainsi que les avantages et inconvénients.

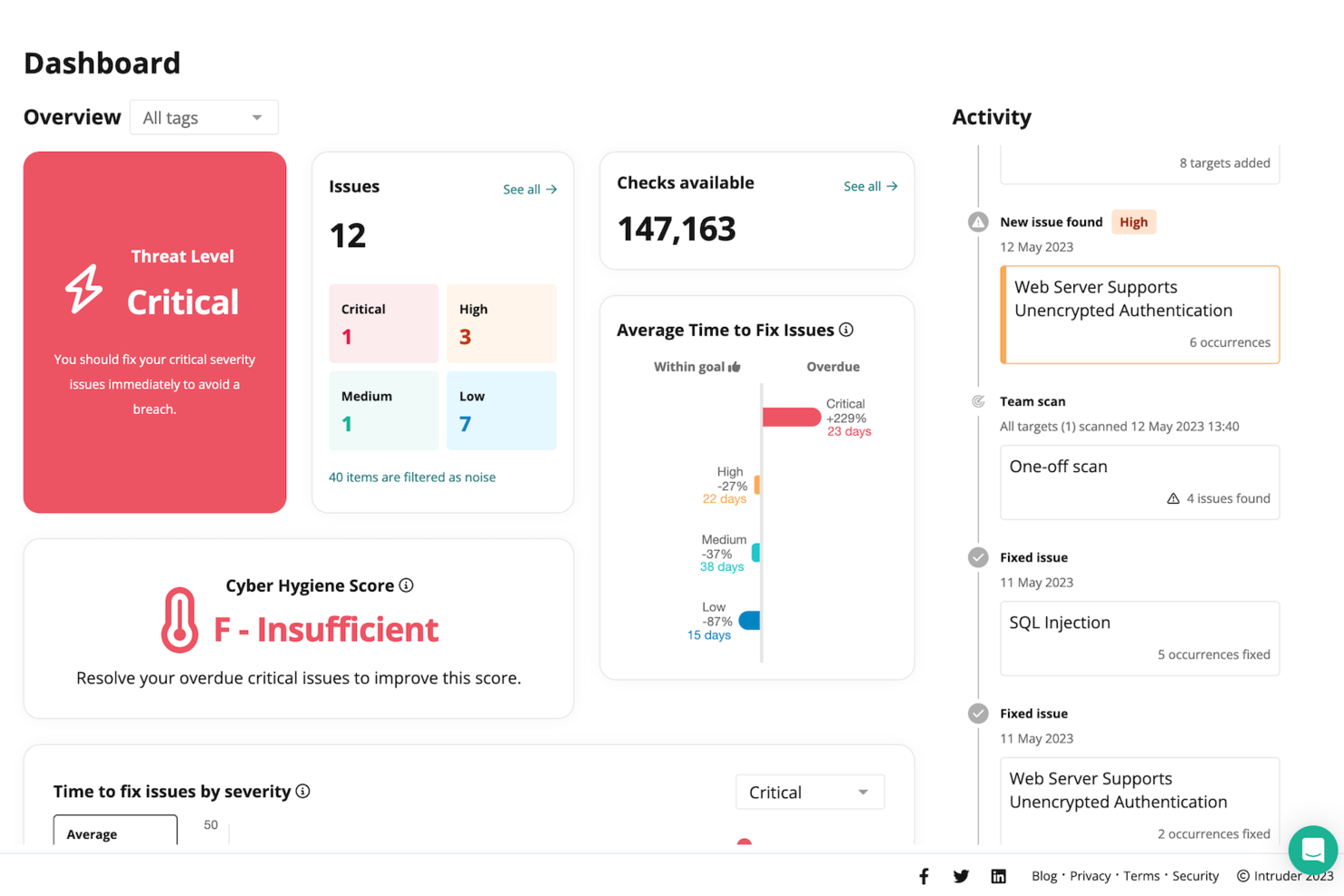

Intruder is a sophisticated cybersecurity solution designed to cater to enterprises seeking robust penetration testing tools. It appeals to IT security teams and professionals in need of continuous monitoring and vulnerability management to protect their digital assets. By focusing on proactive threat detection and compliance with industry standards, Intruder helps organizations address the evolving challenges of safeguarding sensitive data and maintaining a secure network environment.

Why I Picked Intruder

I picked Intruder for its focus on continuous monitoring and vulnerability management, which are crucial for enterprise penetration testing. Intruder's AI Security Automation accelerates response times to threats, ensuring that your security team can react swiftly to potential vulnerabilities. Additionally, its Attack Surface Management feature keeps track of changes and hidden assets, providing a comprehensive view of your network's security posture. These features, combined with risk-based prioritization to minimize alert fatigue, make Intruder a compelling choice for enterprises.

Intruder Key Features

In addition to its standout features, I also found Intruder offers:

- Cloud Security: Conducts daily configuration checks to ensure cloud services remain secure.

- API Security: Tests APIs for vulnerabilities, safeguarding critical data exchanges.

- Compliance Solutions: Supports standards like SOC 2, ISO, and HIPAA, helping you meet regulatory requirements.

- Emerging Threat Detection: Quickly identifies and responds to new threats, maintaining your network's integrity.

Intruder Integrations

Integrations include Jira, Slack, Microsoft Teams, AWS, Microsoft Azure, Google Cloud Platform, GitHub, GitLab, Bitbucket, and ServiceNow.

Pros and Cons

Pros:

- External and internal scanning

- AI driven threat prioritization

- Continuous automated vulnerability monitoring

Cons:

- Limited manual testing capabilities

- No dedicated mobile application

New Product Updates from Intruder

Intruder GregAI Adds Persistent Chat History

Intruder introduces persistent chat history with GregAI, enhancing user experience by maintaining conversation threads even after closing the chat. For more information, visit Intruder's official site.

Astra Pentest is an enterprise penetration testing platform that blends automated vulnerability scanning with expert-driven manual testing. It helps organizations identify and address security risks across web apps, APIs, networks, and cloud systems. Designed for engineering and security teams that need ongoing visibility, Astra delivers continuous, collaborative testing rather than one-off reports.

Why I picked Astra Pentest: I picked Astra Pentest because it not only uncovers vulnerabilities but also gives you proof of your security posture. The platform issues a publicly verifiable certificate once your systems are tested and validated by Astra’s security engineers, which can help you earn customer trust and demonstrate compliance.

I also found its collaboration tools particularly effective, letting you communicate with pentesters directly through Slack or Jira and track issue resolution in real time.

Astra Pentest standout features and integrations

Features include continuous vulnerability scanning with over 10,000 tests, AI-guided remediation steps, and comprehensive pentesting for web, mobile, API, and cloud environments.

Integrations include GitHub, GitLab, Jira, Slack, Jenkins, Azure DevOps, and major CI/CD pipelines, giving teams full visibility across development and security workflows.

Pros and Cons

Pros:

- AI-generated remediation step suggestions

- Centralized vulnerability management dashboard

- Over 8,000 comprehensive security tests

Cons:

- Limited mobile application testing support

- Occasional customer communication delays

When you’re trying to stay ahead of code-based vulnerabilities, you need a tool that does more than run scans and deliver dashboards. With ZeroPath you get an AI-native security platform that embeds into your dev workflow and surfaces issues like business logic flaws or auth bypasses before they reach production.

Why I Picked Zeropath

I picked ZeroPath because it blends automated intelligence with human-led analysis, a combination that aligns well with what teams need in an enterprise penetration testing tool. Its AI systems constantly scan for weaknesses, giving you timely insight into new issues as your applications change. From there, experienced pentesters validate the findings and map out attack paths that automated engines often overlook. This approach helps your team focus on vulnerabilities that truly matter, not just theoretical noise.

Zeropath Key Features

In addition to its core functionalities, Zeropath offers several other features beneficial for enterprise penetration testing:

- Software Composition Analysis (SCA): This feature helps your team identify and manage open-source components within your code, ensuring compliance and security.

- Real-time detection of new issues: Alerts surface instantly when the platform identifies emerging risks in your applications.

- Automated Compliance Reporting: This tool provides real-time security metrics and compliance reports, helping your organization stay informed and compliant with industry standards.

- Safe proof-of-concept exploit details: Every validated finding includes reproducible exploitation steps to show the practical impact.

Zeropath Integrations

Integrations include GitHub, GitLab, Azure DevOps, and Bitbucket, allowing for seamless integration into your existing development workflows.

Pros and Cons

Pros:

- AI-driven detection significantly reduces false positives.

- Automated vulnerability remediation streamlines security processes.

- Continuous scanning and retesting ensure issues don’t creep back in.

Cons:

- Dependence on AI means that edge-case detection still may vary.

- You may need time to adjust your workflow around its automation.

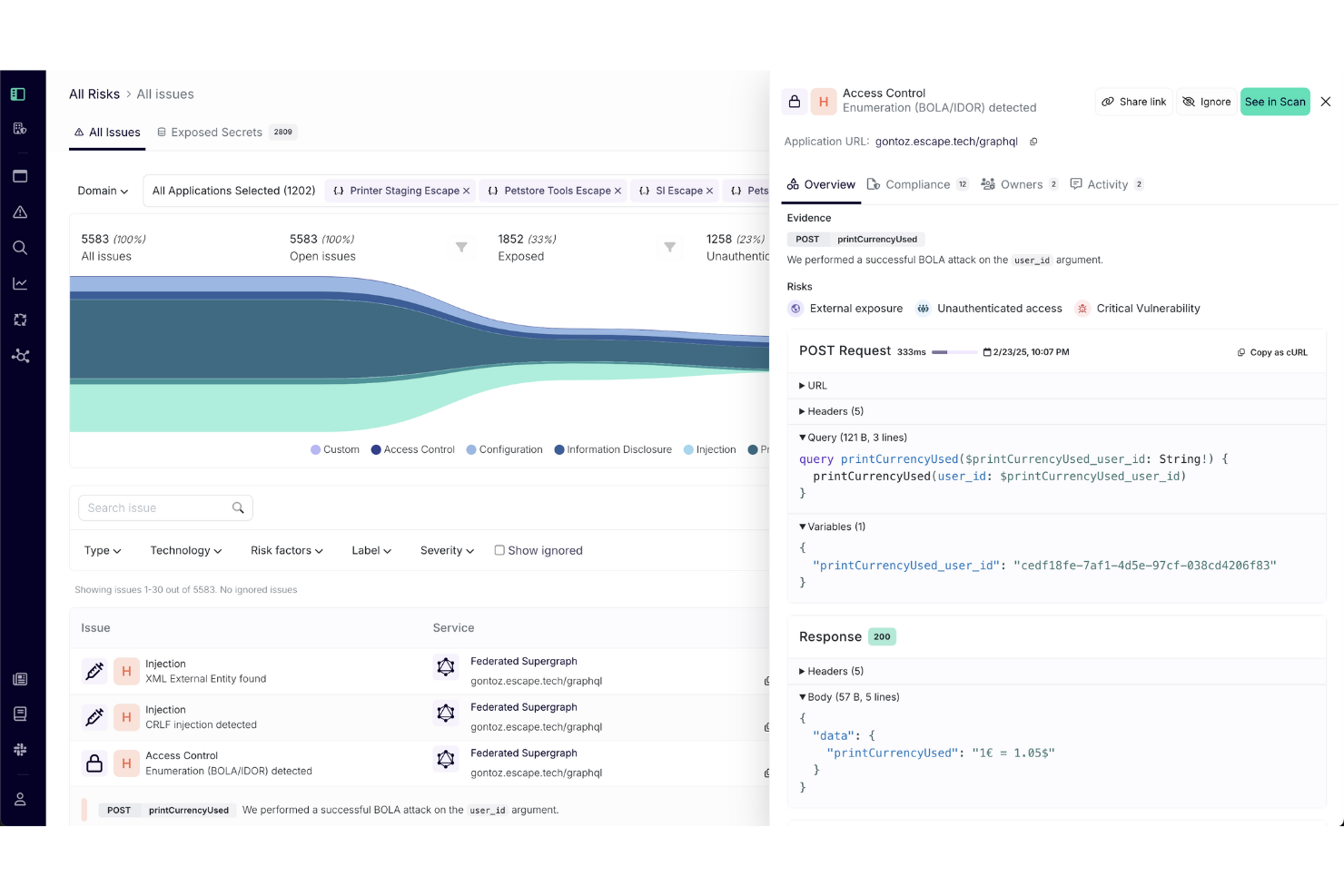

Escape is a cutting-edge Dynamic Application Security Testing (DAST) solution designed for enterprises that need to secure modern tech environments. It appeals to CISOs, IT managers, and security engineers across industries like finance and healthcare, addressing the challenge of rapid vulnerability remediation in frequently deployed applications. With features like business logic, security testing, and seamless CI/CD integration, it offers tailored solutions that integrate smoothly into existing workflows, ensuring comprehensive security observability.

Why I Picked Escape

I picked Escape for its focus on business logic security testing, which is crucial for enterprises dealing with complex applications. It excels in API and GraphQL security, helping your team uncover vulnerabilities that traditional tools might miss. The integration with CI/CD pipelines allows for continuous testing, ensuring security checks are part of your development process. Escape's AI-driven approach minimizes false positives, enhancing the efficiency of your security operations.

Escape Key Features

In addition to business logic security testing, Escape offers:

- Automated Shadow API Discovery: This feature enables your team to identify undocumented APIs that could pose security risks.

- Compliance Reporting: Escape provides built-in compliance checks, making it easier for your organization to adhere to industry standards like PCI-DSS and SOCII.

- Sensitive Data Leak Detection: This functionality helps detect potential data exposure, safeguarding your organization's confidential information.

- OpenAPI/Swagger Generation: Escape generates API documentation automatically, facilitating better understanding and management of your API ecosystem.

Escape Integrations

Integrations include DevSecOps, CI/CD processes, Jira, and public API access.

Pros and Cons

Pros:

- Strong API vulnerability detection, including coverage for REST and GraphQL endpoints

- Seamless integrations that fit into existing development and security workflows

- Continuous scanning and verification that support ongoing security monitoring

Cons:

- Setup process can be complex and may require configuration adjustments

- Platform upgrades can take time to apply and adapt to

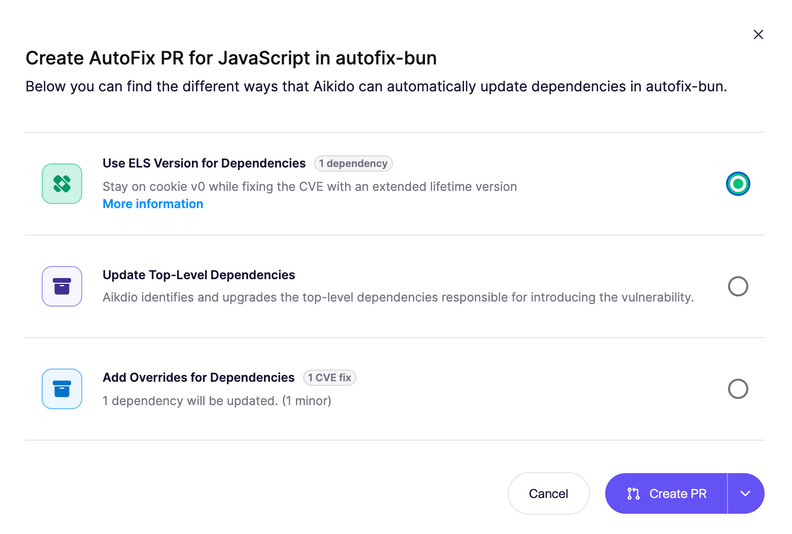

Aikido Security blends AI-driven assessments with continuous scanning so your security team can stay ahead of evolving attack surfaces without waiting for the next manual engagement. It’s particularly well-suited for DevSecOps teams in mid-to-large enterprises or SaaS firms that ship code frequently and want to move beyond periodic one-off pentests.

Why I Picked Aikido Security

I picked Aikido Security because of its unique capability to combine AI-powered penetration testing with developer-friendly workflows — you’ll find the “agentic” pentest mode where autonomous agents probe your apps and APIs, as well as continuous API fuzzing and runtime scanning. It offers manual-like pentest depth but in a continuous fashion (via the “Attack” module), which aligns with teams shipping fast and needing ongoing verification. You also get SAST/SCA integration tied into CI/CD and cloud posture scanning, which means it supports the full path from code to runtime. For an enterprise looking for more than a traditional pentest snapshot, Aikido gives a more modern, continuous approach.

Aikido Security Key Features

Aside from the core pentesting capabilities mentioned above, you and your team will benefit from these features:

- Static Code Analysis: This feature helps your team identify vulnerabilities in your codebase early in the development cycle.

- Container Image Scanning: It provides insights into potential vulnerabilities within your containerized applications, ensuring secure deployments.

- Infrastructure as Code Scanning: This helps in identifying security issues in your infrastructure setup, enabling proactive remediation.

- Secrets Detection: It scans for sensitive information in your code repositories to prevent accidental exposure of credentials or secrets.

Aikido Security Integrations

Integrations include Azure Pipelines, Jira, GitHub, and more, enhancing workflow efficiency and ensuring seamless integration into your existing development environment.

Pros and Cons

Pros:

- Enterprise-ready controls and compliance alignment (ISO 27001 / SOC-2) documented.

- IDE plugin enables developers to catch issues early in the dev cycle.

- AI-powered agents discover complex vulnerabilities beyond typical scans.

Cons:

- Integrations beyond core DevOps ecosystem may require additional setup or custom work.

- For organizations used to purely manual pentests, the autonomous model may require cultural shift.

New Product Updates from Aikido Security

Aikido Security Introduces AI Fix Prompts and Pentest Modeling

Aikido Security introduces new features including AI-powered fix prompts, real-time pentest threat modeling, and Alibaba Cloud support to strengthen application security workflows. For more information, visit Aikido Security’s official site.

Kali Linux provides a range of tools that enable you to assess the security of your software systems. It’s a leading penetration testing platform that consists of a vast array of tools and utilities.

Why I picked Kali Linux: It’s easily customizable. The software provides a highly accessible and well-documented ISO customization process, which helps you generate an optimized version of Kali that suits your needs. It gives you the flexibility to adjust its features to match your security needs.

It has detailed documentation that helps new users get started quickly. There is an active community that makes using Kali Linux less challenging. There are experienced users willing to answer your questions and offer guidance.

Kali Linux Standout Features and Integrations

Standout features: Kali Linux features a wide range of security tools for assessing your systems’ security. Some of its offerings include Undercover Mode, Kali NetHunter, and Win-KeX. The Undercover Mode lets you use the software in an environment where you don’t want to draw attention to yourself.

Kali NetHunter is a mobile pen-testing solution for Android devices based on Kali Linux, while Win-Kex features a full Kali desktop experience for Windows WSL.

Integrations include Kasm Workspaces, Docker, AWS, Microsoft Azure, Nmap, CyCognito, Burp Suite, Responder, Wireshark, Hydra, and Vagrant.

Pros and Cons

Pros:

- Seamless integrations

- Good documentation

- It’s feature-rich

Cons:

- Complicated configurations

- It might overwhelm new users

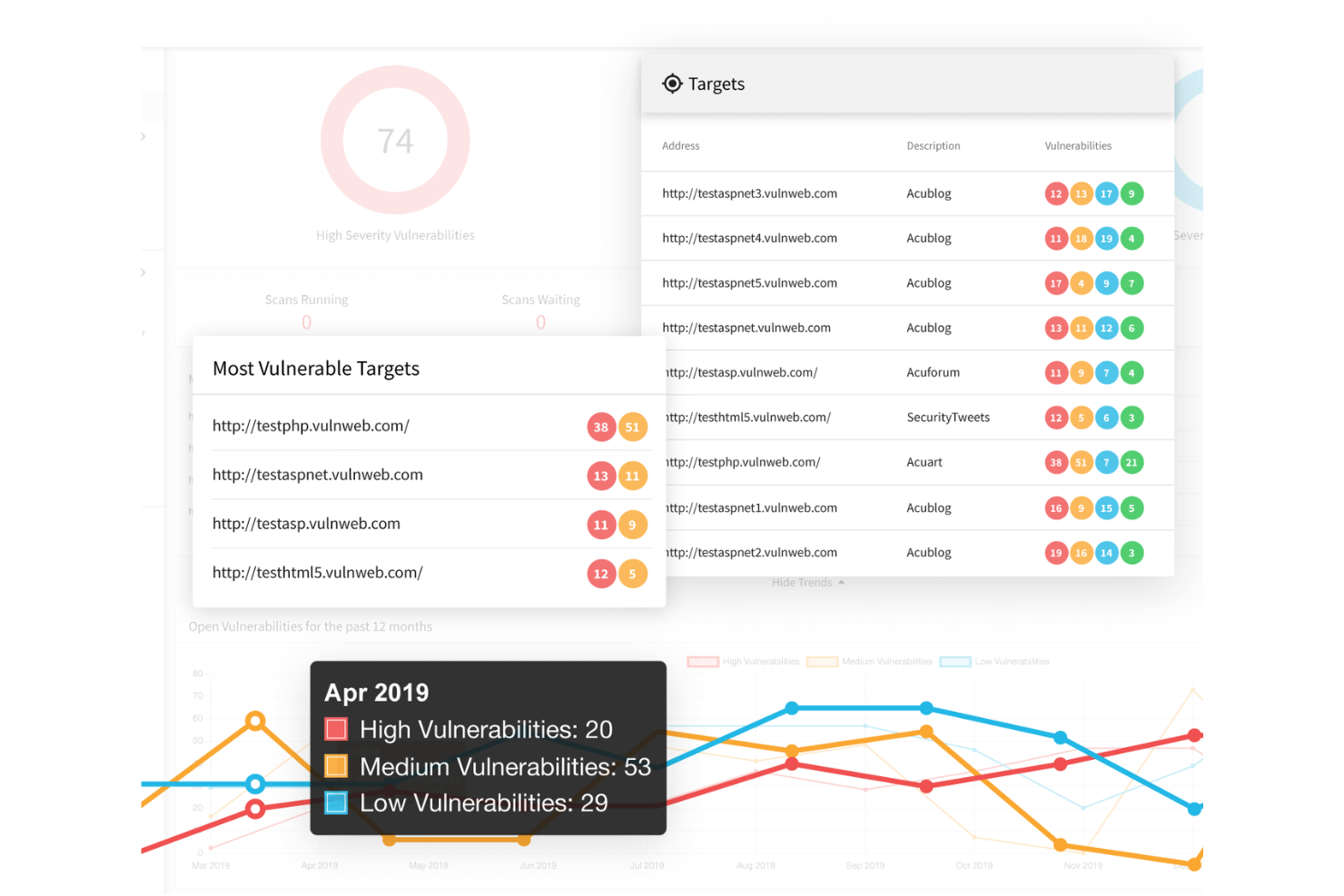

Acunetix

Best for command-line and GUI-based manual penetration testing

Acunetix helps you detect 7,000+ vulnerabilities with blended DAST and IAST scanning. It lets you run ultra-fast scans and get actionable results in minutes.

Why I picked Acunetix: It lets you manage loopholes effectively. You can use automation to prioritize your high-risk vulnerabilities. The tool allows you to schedule one-time or recurring scans and assess more than one environment at a time. Acunetix eliminates false positives and helps you save time and resources from hours of manually validating real vulnerabilities.

Acunetix Standout Features and Integrations

Standout features include pinpointing vulnerability locations and getting remediation guidance. You can trace the exact line of code where the loophole lies, helping you to fix issues quickly. Results come with the information that guides developers through the remediation process.

Acunetix has advanced scanning features, which enable you to run automated scans in hard-to-reach places. The software allows you to scan almost anywhere, including single-page applications (SPAs), script-heavy sites, password-protected areas, complex paths and multi-level forms, and more.

Integrations include GitHub, Jira, Jenkins, GitLab, Bugzilla, Okta, Microsoft Teams, and Mantis Bug Tracker.

Pros and Cons

Pros:

- You can schedule tests

- Get scan results in minutes

- Ultra-fast scans

Cons:

- Long customer service response time

- Beginners struggle with complex settings

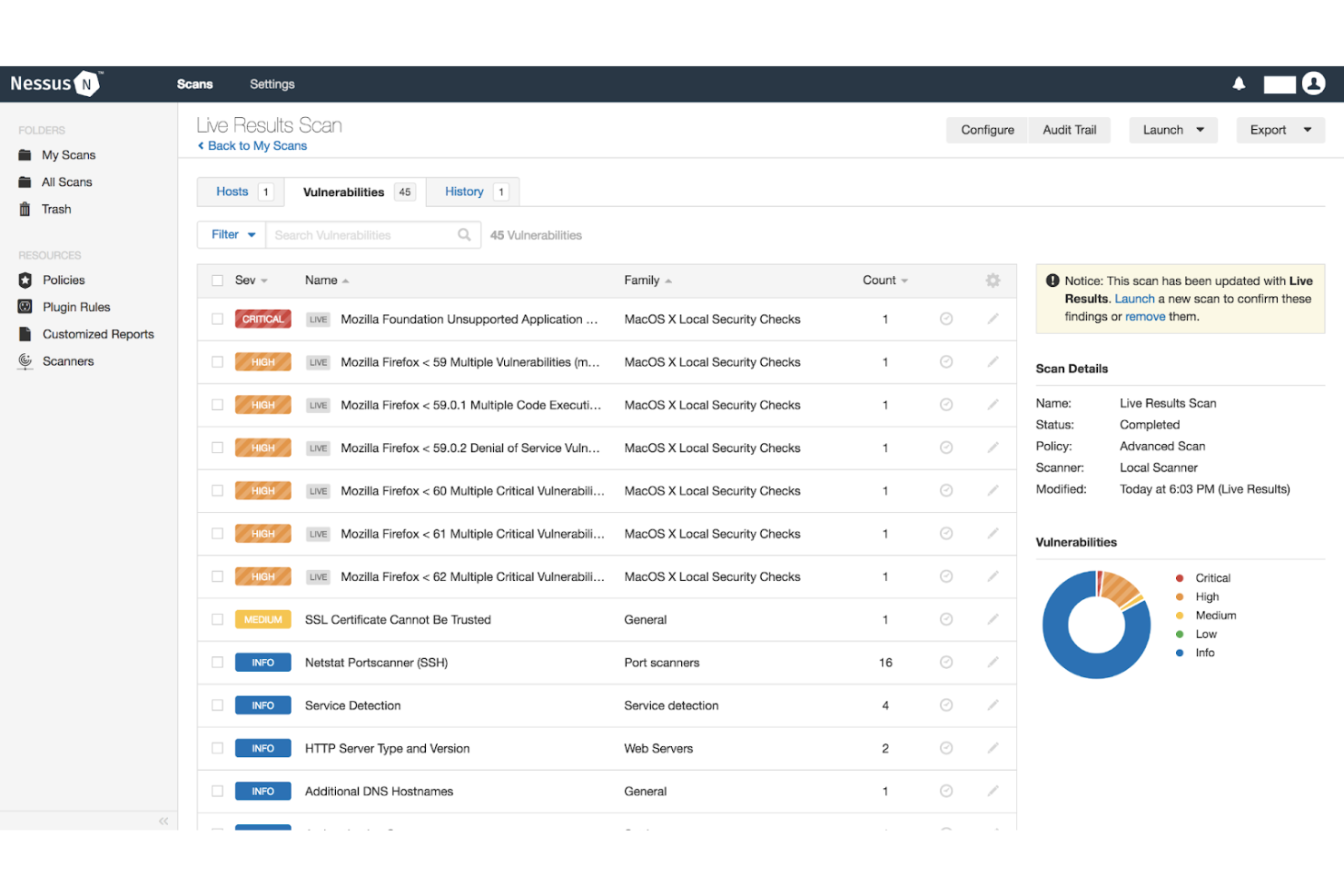

Tenable Nessus is a vulnerability assessment software designed to help you assess modern attack surfaces. The tool helps secure applications and cloud infrastructure by providing advanced visibility that you need to monitor your organization’s security posture.

Why I picked Nessus: Nessus has a low false positive rate and high accuracy. It provides broad vulnerability coverage. This helps you keep an eye on every part of your software infrastructure. The tool is cross-platform and fully portable; you can deploy it on a wide range of platforms or operating systems, such as Unix, macOS, Windows, and Raspberry Pi.

Nessus Standout Features and Integrations

Standout features include customizable reporting and troubleshooting, live results, and pre-built policies and templates. There are over 450 preconfigured templates designed to help you pinpoint where your security issues lie. With customizable reporting, you can easily report vulnerabilities in ways and formats that best suit your team and stakeholders.

Get a clear view of where you have vulnerabilities based on your scan history with the help of live results. This feature automatically performs an offline vulnerability check with every plugin update. You can easily perform a scan, identify security loopholes, and prioritize issues as you wish.

Integrations include Phoenix Security, Hyperproof, C1Risk, ASPIA, Vulcan Cyber, Conviso, Sn1per, Code Dx, StorageGuard, and Cyver Core.

Pros and Cons

Pros:

- Deploy on any platform

- High-level visibility

- It’s customizable

Cons:

- Difficult to use sometimes

- The support portal is slow at times

CyCognito is an enterprise-grade penetration testing platform that comprehensively views your organization’s external attack surface. It identifies unknown and unmanaged assets, simulates attacker behavior with active tests, and prioritizes vulnerabilities for remediation—all without requiring installed agents or configuration.

Why I picked CyCognito:

I picked CyCognito for its unique ability to map an organization’s digital footprint the way an attacker would see it. The business mapping is easy to consume and provides risk scoring by division and brand. It automates asset discovery and vulnerability testing, continuously probing for infrastructure, applications, and third-party systems weaknesses. Additionally, its exploit intelligence and contextual risk scoring help prioritize critical exposures for remediation.

Another factor that stood out is its active security testing engine, which mimics real-world attack techniques to validate risks and test defenses. Paired with remediation acceleration tools and compliance-ready reports, CyCognito supports proactive, scalable security operations.

CyCognito Standout Features and Integrations

Standout features include external attack surface management and continuous automated testing (AutoPT). The platform also offers asset discovery, risk contextualization, active testing, exploit intelligence, and streamlined remediation tools.

Integrations include Wiz, Axonius, Armis, Cortex XSOAR, ServiceNow, Splunk, and other popular security platforms.

Pros and Cons

Pros:

- Intuitive interface with great visibility

- Detailed reports and continuous testing

- Strong exploit intelligence and prioritization

Cons:

- Limited control over testing configurations

- Reporting lacks customization for some roles

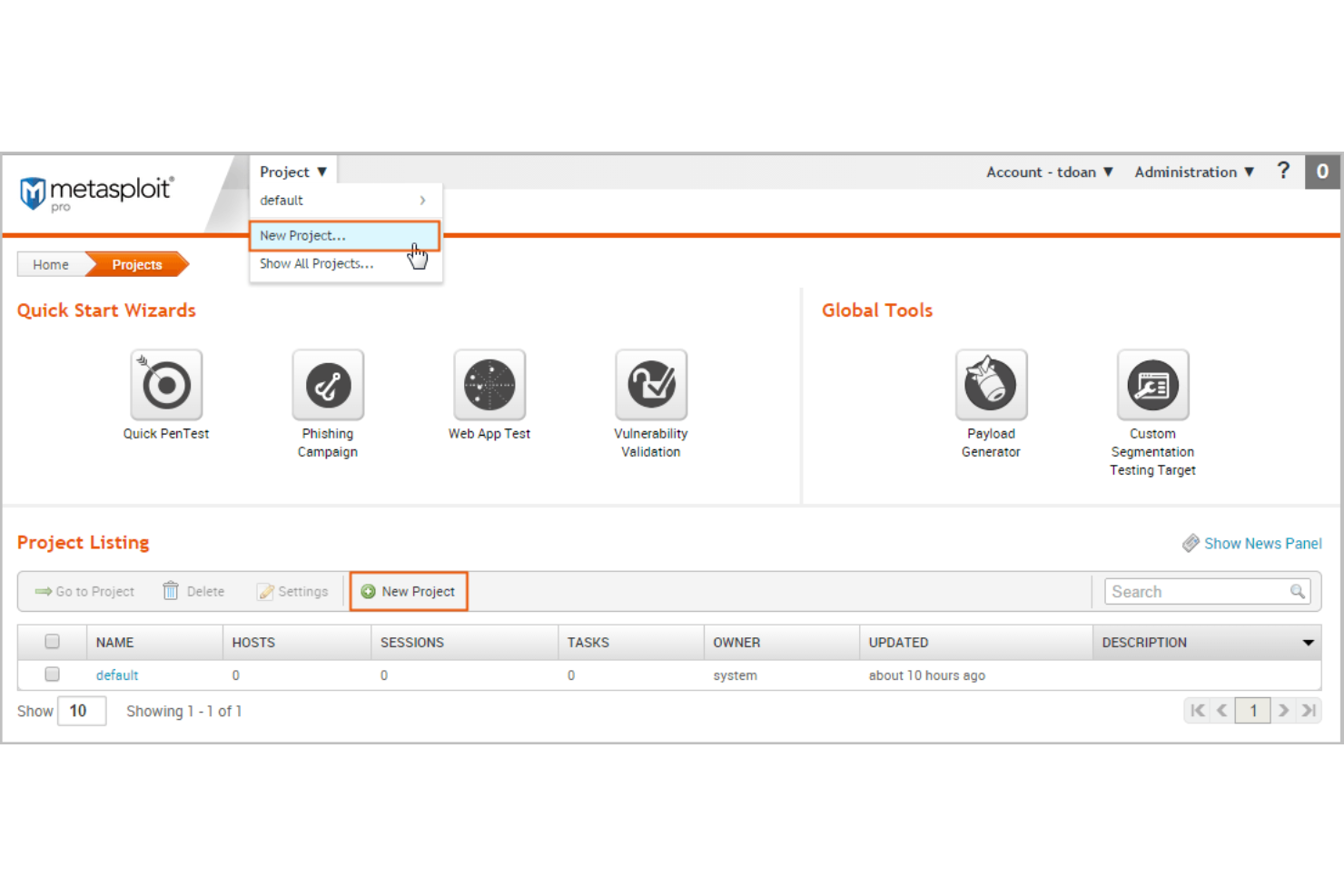

It’s a leading enterprise penetration testing software that lets you find security issues, verify vulnerability mitigation, and manage vulnerability remediation processes.

Why I picked Metasploit: Metasploit breaks down the penetration testing workflow into easy-to-manage sections. This enables you to have control over your testing sessions and ensure no vulnerability goes unnoticed. After running a vulnerability scan, the tool allows you to generate a report. The report provides vital information needed for remediation and data-based decision-making.

Additionally, Metasploit’s documentation is detailed. It provides the resources new users need to get started quickly.

Metasploit Standout Features and Integrations

Standout features: With this software, you have the flexibility to go for the free, open-source Metasploit framework or a free trial of Metasploit Pro. Based on your needs or budget, you get to choose the version you want to download. It offers security assessments and improves security awareness, helping you stay one or two steps ahead of malicious cyber actors.

Integrations include Hexway Pentest Suite, Sn1per Professional, NorthStar Navigator, CyCognito, Censys, Core Impact, Kali Linux, Dradis, and ArmorCode.

Pros and Cons

Pros:

- Generate test reports

- Freemium plan available

- Detailed documentation

Cons:

- UI needs some improvements

- Complex settings for new users

Autres outils de test d’intrusion pour entreprises

En plus des 10 meilleurs outils de test d’intrusion pour entreprises présentés ci-dessus, voici d’autres solutions qui méritent d’être examinées :

- Zed Attack Proxy (ZAP)

Free and open-source web app scanner

- Intruder

For continuous network monitoring

- Cobalt Strike

Tool for red team operations

- Darwin Attack

Enterprise penetration testing software for cloud pen-testing

- W3af

For finding and exploiting web application vulnerabilities

- vPenTest

For automated network penetration testing

- Invicti

For offering automated security scanning throughout your SDLC

- UnderDefense

For comprehensive reports with actionable remediation steps

- Quixxi Security

For mobile app penetration testing

- Probely

Web app and API scanner

Critères de sélection des outils de test d’intrusion pour entreprises

Pour sélectionner les meilleurs outils de test d’intrusion pour entreprises inclus dans cette liste, j’ai pris en compte les besoins et difficultés courants des acheteurs. J’ai également utilisé le cadre suivant afin de garder mon évaluation structurée et équitable :

Fonctionnalités de base (25 % de la note finale)

Pour être inclus dans cette liste, chaque solution devait répondre à ces cas d’usage courants :

- Identifier les vulnérabilités de sécurité

- Réaliser des tests d’intrusion réseau

- Effectuer des analyses d’applications web

- Générer des rapports de sécurité détaillés

- Simuler des attaques informatiques

Fonctionnalités distinctives supplémentaires (25 % de la note finale)

Pour affiner encore la sélection, j'ai recherché des fonctionnalités uniques, telles que :

- Analyse automatisée des vulnérabilités

- Intégration avec les pipelines CI/CD

- Modèles de test personnalisables

- Renseignement sur les menaces en temps réel

- Support de multiples normes de conformité

Facilité d’utilisation (10 % de la note finale)

Pour évaluer la convivialité de chaque système, j’ai pris en compte les éléments suivants :

- Interface utilisateur intuitive

- Navigation aisée entre les fonctionnalités

- Tableaux de bord personnalisables

- Accessibilité des ressources d’aide

- Vitesse d’exécution des tâches

Intégration et prise en main (10 % de la note finale)

Pour évaluer l’expérience d’intégration sur chaque plateforme, j’ai pris en compte les éléments suivants :

- Disponibilité de vidéos de formation

- Visites interactives du produit

- Accès à des webinaires et ateliers

- Présence de chatbots pour l'accompagnement

- Manuels d'utilisation complets

Support client (10% du score total)

Pour évaluer les services d'assistance de chaque fournisseur de logiciel, j’ai pris en compte les éléments suivants :

- Disponibilité d'une assistance 24/7

- Temps de réponse aux demandes

- Accès à une base de connaissances

- Qualité de l'assistance technique

- Options d'assistance par chat en direct

Rapport qualité/prix (10% du score total)

Pour évaluer le rapport qualité/prix de chaque plateforme, j’ai pris en compte les critères suivants :

- Tarification compétitive par rapport aux concurrents

- Disponibilité de différents niveaux de prix

- Inclusivité des fonctionnalités essentielles dans les formules de base

- Coût des modules complémentaires ou fonctionnalités premium

- Flexibilité des modèles d'abonnement

Avis clients (10% du score total)

Pour évaluer la satisfaction générale des clients, j’ai examiné les aspects suivants lors de la lecture des avis clients :

- Notes de satisfaction globale

- Retours sur la fiabilité de l'outil

- Commentaires sur la facilité d’utilisation

- Opinions sur la qualité du support client

- Expériences lors du processus d'accueil

Comment choisir un outil de test de pénétration d'entreprise ?

Il est facile de se perdre dans de longues listes de fonctionnalités et des structures tarifaires complexes. Pour vous aider à rester concentré tout au long de votre processus de sélection logicielle, voici une liste de points à garder à l’esprit :

| Facteur | À prendre en compte |

|---|---|

| Scalabilité | L'outil peut-il évoluer avec votre équipe ou votre entreprise ? Vérifiez s'il prend en charge une augmentation du nombre d’utilisateurs ou de volumes de données sans perte de performance. |

| Intégrations | Fonctionne-t-il avec vos outils actuels ? Vérifiez la compatibilité avec des logiciels existants comme vos pipelines CI/CD, vos outils de gestion de projet ou de sécurité. |

| Personnalisation | Pouvez-vous adapter l'outil à vos besoins ? Recherchez des options de personnalisation des tableaux de bord, des rapports et des modèles de test selon votre flux de travail. |

| Facilité d’utilisation | L’outil est-il convivial ? Évaluez la courbe d’apprentissage et si votre équipe peut naviguer et utiliser facilement la solution sans support constant. |

| Déploiement et intégration | La mise en place est-elle fluide ? Analysez le temps et les ressources nécessaires pour démarrer, incluant la formation et le support pendant l'intégration. |

| Coût | L’outil respecte-t-il votre budget ? Comparez les modèles tarifaires et estimez les coûts à long terme, y compris les frais cachés ou coûts supplémentaires pour les options premium. |

| Garanties de sécurité | Dispose-t-il de mesures de sécurité robustes ? Assurez-vous que l’outil répond aux standards de l’industrie et offre des options comme le chiffrement et les contrôles d'accès pour protéger vos données. |

| Exigences de conformité | Couvre-t-il vos obligations réglementaires ? Vérifiez si l’outil facilite le respect de règlements comme le RGPD, HIPAA ou PCI-DSS, selon votre secteur. |

Qu’est-ce qu’un outil de test de pénétration d’entreprise ?

Les outils de test de pénétration d’entreprise sont des logiciels qui simulent des cyberattaques sur le réseau et les systèmes d’une organisation afin d’identifier et d’évaluer les vulnérabilités. Ces outils reproduisent les techniques utilisées par les pirates pour évaluer la robustesse des défenses informatiques de l’entreprise.

Ils servent à analyser les réseaux, applications et autres infrastructures numériques pour mettre en évidence les faiblesses de sécurité à corriger.

Fonctionnalités

Lorsque vous choisissez des outils de test de pénétration d’entreprise, soyez attentif aux fonctionnalités clés suivantes :

- Analyse automatisée des vulnérabilités : Identifie automatiquement les faiblesses de sécurité dans vos systèmes, économisant du temps et des efforts pour votre équipe informatique.

- Modèles de test personnalisables : Vous permet d’adapter les tests à des besoins spécifiques, garantissant des évaluations de sécurité pertinentes et précises.

- Capacités d’intégration : Se connecte sans effort aux logiciels existants tels que les pipelines CI/CD, améliorant ainsi le flux de travail et le partage des données.

- Support de conformité : Aide votre organisation à respecter les réglementations sectorielles comme le RGPD ou HIPAA, réduisant ainsi les risques juridiques.

- Renseignement sur les menaces en temps réel : Fournit des informations actualisées sur les menaces potentielles, permettant des mesures de sécurité proactives.

- Rapports détaillés : Génère des rapports complets facilitant la compréhension des vulnérabilités et la planification des stratégies de remédiation.

- Interface conviviale : Simplifie la navigation et l’utilisation, la rendant accessible aussi bien aux professionnels expérimentés qu’aux débutants.

- Contrôles d’accès : S’assure que seules les personnes autorisées peuvent accéder aux informations sensibles, renforçant la sécurité des données.

- Scalabilité : Prend en charge la croissance et l’augmentation des volumes de données sans compromettre les performances, s’adaptant aux besoins croissants de l’organisation.

- Tableaux de bord interactifs : Offre des analyses visuelles et des statistiques qui facilitent la prise de décision rapide et la surveillance de la sécurité.

Bénéfices

La mise en œuvre d’outils de tests de pénétration en entreprise apporte plusieurs avantages à votre équipe et à votre activité. En voici quelques-uns dont vous pourrez bénéficier :

- Sécurité renforcée : En identifiant les vulnérabilités, ces outils aident à protéger vos systèmes contre d’éventuelles violations.

- Conformité réglementaire : Garantit que votre organisation respecte les normes du secteur, réduisant le risque de sanctions.

- Gestion proactive des menaces : Le renseignement en temps réel sur les menaces vous permet de traiter les risques potentiels avant qu’ils ne deviennent de graves problèmes.

- Efficacité temporelle : L’analyse automatisée fait gagner du temps à votre équipe, lui permettant de se concentrer sur d’autres tâches critiques.

- Prise de décision éclairée : Les rapports détaillés et les tableaux de bord interactifs fournissent des informations utiles pour la planification stratégique.

- Solutions évolutives : Permet d’accompagner la croissance de votre organisation sans compromettre la sécurité, en absorbant l’augmentation des volumes de données et d’utilisateurs.

- Protection renforcée des données : Les contrôles d’accès et les fonctionnalités de conformité contribuent à protéger les informations sensibles contre tout accès non autorisé.

Coûts et Tarification

Le choix d’outils de tests de pénétration en entreprise nécessite de comprendre les différents modèles de tarification et les offres disponibles. Les coûts varient selon les fonctionnalités, la taille de l’équipe, les options additionnelles, et plus encore.

Le tableau ci-dessous résume les formules courantes, leurs prix moyens ainsi que les fonctionnalités typiques incluses dans les solutions d’outils de tests de pénétration en entreprise :

Tableau comparatif des formules pour les outils de tests de pénétration en entreprise

| Type de formule | Prix moyen | Fonctionnalités courantes |

|---|---|---|

| Formule gratuite | $0 | Analyse de vulnérabilités basique, rapports limités et support communautaire. |

| Formule personnelle | $20-$50/utilisateur/mois | Analyse automatisée, modèles personnalisables, et options d’intégration basiques. |

| Formule business | $50-$150/utilisateur/mois | Rapports avancés, vérifications de conformité et intégration avec pipelines CI/CD. |

| Formule entreprise | $150-$300+/utilisateur/mois | Personnalisation complète, support dédié, renseignement en temps réel sur les menaces, et contrôles d’accès. |

FAQ sur les outils de test de pénétration d'entreprise

Voici quelques questions fréquemment posées au sujet des systèmes de test de pénétration d’entreprise :

Quel est le délai d'implémentation typique pour les outils de test de pénétration d'entreprise ?

Le temps d’implémentation peut varier considérablement en fonction de la complexité de votre infrastructure existante et de l’outil que vous choisissez. En général, cela peut prendre de quelques jours à plusieurs semaines.

Pour accélérer le processus, assurez-vous que votre équipe dispose de toutes les informations et ressources nécessaires. Profitez de toute l’assistance à l’intégration proposée par le fournisseur, telle que la documentation de formation ou un support dédié.

Les outils de test de pénétration d'entreprise peuvent-ils s'intégrer à d'autres systèmes de sécurité ?

Oui, la plupart des outils de test de pénétration d’entreprise peuvent s’intégrer à d’autres systèmes de sécurité. Cela inclut des outils d’intelligence sur les menaces, SIEM (gestion des informations et événements de sécurité) et les pipelines CI/CD.

L’intégration permet une approche de sécurité plus cohérente et favorise la rationalisation des processus. Vérifiez toujours la compatibilité de l’outil avec vos systèmes existants avant de l’acheter.

À quelle fréquence les tests de pénétration doivent-ils être menés à l'aide de ces outils ?

La fréquence des tests de pénétration dépend des besoins de sécurité de votre organisation, des exigences réglementaires et des changements apportés à votre environnement informatique. De manière générale, il est recommandé de réaliser des tests au moins tous les trimestres.

Cependant, des tests plus fréquents peuvent s’avérer nécessaires dans les environnements à risque élevé ou après des mises à jour importantes des systèmes.

Les outils de test de pénétration d'entreprise nécessitent-ils une formation spécialisée pour être utilisés ?

Oui, un certain niveau de formation spécialisée est souvent nécessaire pour utiliser efficacement ces outils. Bien que beaucoup soient conçus pour être conviviaux, il est essentiel de comprendre les particularités du test de pénétration et d’interpréter correctement les résultats.

Les fournisseurs proposent généralement des ressources de formation, y compris des tutoriels, webinaires et une documentation, pour faciliter la prise en main des utilisateurs.

Et ensuite :

Si vous recherchez des outils de test de pénétration d’entreprise, contactez gratuitement un conseiller SoftwareSelect pour des recommandations adaptées.

Vous remplissez un formulaire et discutez brièvement pour préciser vos besoins. Ensuite, vous recevrez une liste restreinte de logiciels à examiner. Ils vous accompagnent tout au long de l’achat, y compris lors de la négociation des prix.