10 Meilleurs logiciels d'authentification multifacteur - Sélection

Here's my pick of the 10 best software from the 14 tools reviewed.

En naviguant dans le monde complexe de l'authentification des utilisateurs, j'ai appris à apprécier les logiciels d'authentification multifacteur. Face à la hausse des violations de données, il est essentiel de protéger les comptes en ligne au-delà du simple mot de passe. Cela va plus loin que la simple combinaison identifiant et mot de passe et peut inclure quelque chose que l'utilisateur connaît, quelque chose que l'utilisateur possède ou quelque chose d'intrinsèque à l'utilisateur.

Ces outils garantissent non seulement que les utilisateurs finaux bénéficient d'un accès sécurisé via des codes d'accès et un approvisionnement en libre-service, mais ils améliorent également l'accès à distance, en connectant de manière plus sûre les identités des utilisateurs web. Les difficultés rencontrées ? Gérer de multiples authentifications d'utilisateurs, la gestion des identités et des accès (IAM) et assurer l'accès à distance sans compromettre la sécurité. Mais avec un bon logiciel, ces points sont résolus, renforçant vos comptes contre les tentatives de piratage.

Why Trust Our Software Reviews

We’ve been testing and reviewing software since 2023. As tech leaders ourselves, we know how critical and difficult it is to make the right decision when selecting software.

We invest in deep research to help our audience make better software purchasing decisions. We’ve tested more than 2,000 tools for different tech use cases and written over 1,000 comprehensive software reviews. Learn how we stay transparent & our software review methodology.

Résumé des meilleurs logiciels d'authentification multifacteur

Ce tableau comparatif présente les détails tarifaires de mes principaux logiciels MFA pour vous aider à trouver celui qui correspond à votre budget et aux besoins de votre entreprise.

| Tool | Best For | Trial Info | Price | ||

|---|---|---|---|---|---|

| 1 | Idéal pour la MFA adaptative avec plusieurs facteurs d'authentification | Version gratuite disponible (jusqu'à 50 utilisateurs de domaine) | À partir de 595 $ (500 utilisateurs de domaine) | Website | |

| 2 | Idéal pour combiner gestion des mots de passe et MFA | Essai gratuit de 30 jours + offre gratuite disponible | À partir de $3/utilisateur/mois (facturé annuellement) | Website | |

| 3 | Idéal pour les entreprises SaaS nécessitant une intégration rapide | Essai gratuit de 30 jours | Tarification sur demande | Website | |

| 4 | Idéal pour l'authentification multifacteur adaptative | Essai gratuit de 30 jours disponible | À partir de $2/utilisateur/mois | Website | |

| 5 | Idéal pour une authentification sans mot de passe | Essai gratuit de 14 jours | À partir de $8/utilisateur/mois (facturé annuellement) | Website | |

| 6 | Idéal pour la vérification par SMS et appel | Not available | À partir de $15/utilisateur/mois | Website | |

| 7 | Idéal pour l'authentification d'entreprise évolutive | Essai gratuit disponible | À partir de $23/utilisateur/mois (facturé annuellement) | Website | |

| 8 | Idéal pour ceux qui évoluent déjà dans l'environnement Salesforce | Offre gratuite disponible | À partir de $25/utilisateur/mois (facturé annuellement) | Website | |

| 9 | Idéal pour les entreprises en scénarios de cloud hybride | Not available | Tarifs sur demande | Website | |

| 10 | Idéal pour les utilisateurs de l'écosystème Microsoft | Not available | À partir de $6/utilisateur/mois (facturé annuellement) | Website |

-

Site24x7

Visit WebsiteThis is an aggregated rating for this tool including ratings from Crozdesk users and ratings from other sites.4.7 -

GitHub Actions

Visit WebsiteThis is an aggregated rating for this tool including ratings from Crozdesk users and ratings from other sites.4.8 -

Docker

Visit WebsiteThis is an aggregated rating for this tool including ratings from Crozdesk users and ratings from other sites.4.6

Avis sur les meilleurs logiciels d'authentification multifacteur

Vous trouverez ci-dessous mes résumés détaillés des meilleurs logiciels d’authentification multifacteur ayant retenu mon attention. Mes avis détaillent les fonctionnalités clés, avantages u0026 inconvénients, intégrations et cas d’usage ideaux de chaque outil pour vous aider à choisir le bon.

Idéal pour la MFA adaptative avec plusieurs facteurs d'authentification

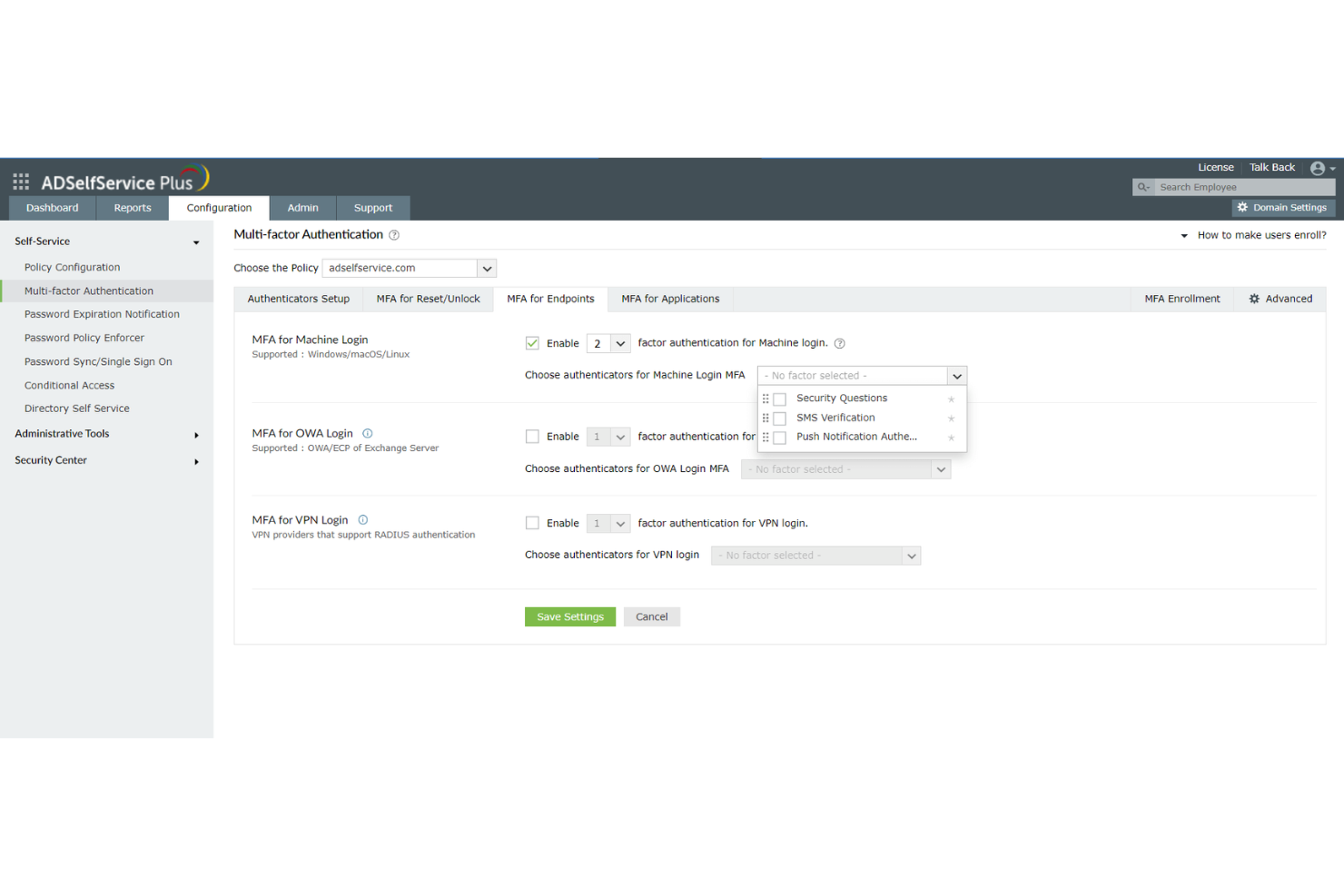

ManageEngine ADSelfService Plus est une solution complète d'auto-gestion des mots de passe et d'authentification unique (SSO) conçue pour rationaliser les opérations informatiques et renforcer la sécurité. Elle s'adresse aux administrateurs IT et aux utilisateurs finaux en offrant des fonctionnalités telles que l'auto-service de gestion des mots de passe, l'authentification multifacteur (MFA) et la sécurité des terminaux.

Pourquoi j'ai choisi ManageEngine ADSelfService Plus : ADSelfService Plus prend en charge diverses techniques d'authentification comme la biométrie, les codes TOTP, les notifications push et les clés de sécurité, ce qui renforce la sécurité en ajoutant plusieurs niveaux de vérification au-delà du traditionnel nom d'utilisateur et mot de passe. Cette adaptabilité dans les méthodes d'authentification permet aux organisations d'adapter leurs protocoles de sécurité à des besoins et exigences de conformité spécifiques. De plus, sa fonctionnalité MFA adaptative ajuste dynamiquement les exigences d'authentification en fonction de facteurs de risque tels que l'emplacement de l'utilisateur et le type d'appareil, offrant ainsi une sécurité nuancée et contextuelle.

Fonctionnalités et intégrations remarquables :

D'autres fonctionnalités incluent l'authentification unique (SSO), qui s'intègre facilement avec des applications locales ou cloud, offrant une expérience de connexion unifiée et sécurisée dans différents environnements. L'outil propose également des capacités d'auto-gestion des mots de passe, permettant aux utilisateurs de réinitialiser leurs mots de passe et de déverrouiller leurs comptes de façon autonome. Les intégrations comprennent Zendesk, Freshdesk, Splunk, syslog, ainsi que d'autres applications ManageEngine comme ManageEngine ADManager Plus et AD360.

Pros and Cons

Pros:

- Réinitialisation de mot de passe en libre-service

- Nombreuses options de MFA

- Fonctionnalités de reporting étendues pour les audits et la conformité

Cons:

- Peut être coûteux pour les petites organisations

- La version gratuite comprend des fonctionnalités limitées

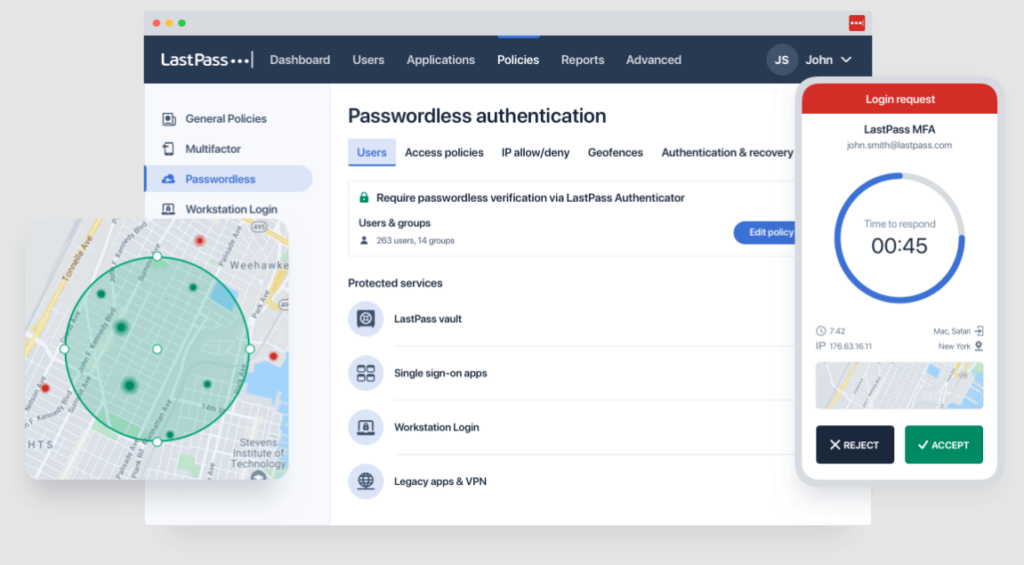

LastPass fonctionne comme un outil complet conçu à la fois pour gérer les mots de passe en toute sécurité et offrir une authentification multifactorielle (MFA). Il a intelligemment combiné ces deux fonctionnalités essentielles, en faisant un choix idéal pour ceux qui accordent de l'importance à la fois à la gestion des mots de passe et à l'amélioration de l'authentification.

Pourquoi j'ai choisi LastPass : Lors de mon processus de sélection, LastPass s'est clairement démarqué grâce à sa double fonctionnalité : la gestion des mots de passe et l'offre de MFA. En le comparant à d'autres outils, c'est son approche globale de la sécurité qui m'a semblé unique. Mon avis est que, pour les particuliers ou les entreprises qui valorisent l'association de la gestion des mots de passe avec le MFA, LastPass est un choix pertinent.

Fonctionnalités et intégrations remarquables :

LastPass offre un coffre-fort sécurisé pour stocker les mots de passe, notes et autres identifiants, tous chiffrés localement sur l'appareil de l'utilisateur. De plus, sa fonctionnalité MFA est robuste, intégrant des facteurs biométriques et contextuels pour renforcer la sécurité. Côté intégration, LastPass peut être associé à de nombreux navigateurs web, plateformes, et propose des extensions qui garantissent une accessibilité facile sur tous les appareils.

Pros and Cons

Pros:

- Combine la gestion des mots de passe et le MFA sur une seule plateforme

- Le chiffrement local garantit la confidentialité des données utilisateur

- Large gamme d'intégrations avec des navigateurs et plateformes

Cons:

- La facturation annuelle peut ne pas convenir à tous les utilisateurs

- L'interface utilisateur peut être difficile à prendre en main pour les personnes peu technophiles

- Certaines fonctionnalités avancées ne sont disponibles que dans les formules plus onéreuses

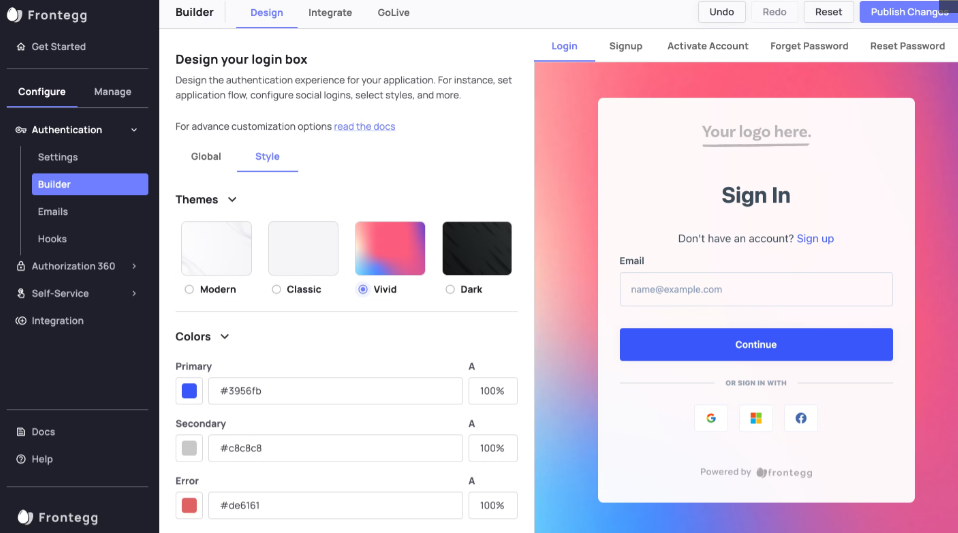

Frontegg

Idéal pour les entreprises SaaS nécessitant une intégration rapide

Frontegg est une plateforme conçue pour permettre aux entreprises SaaS de bénéficier de fonctionnalités préconstruites et entièrement personnalisables afin d'améliorer leurs applications. Cette approche accélère significativement les processus d'intégration, ce qui la rend particulièrement avantageuse pour les entreprises SaaS cherchant à incorporer rapidement des fonctionnalités essentielles.

Pourquoi j'ai choisi Frontegg : Lors de la sélection des outils les plus précieux pour cette liste, Frontegg a retenu mon attention en raison de son approche ciblée à l'égard des entreprises SaaS. Sa capacité à offrir une intégration rapide la distingue réellement des autres plateformes. J'ai estimé que Frontegg est en effet le meilleur choix pour les entités SaaS nécessitant une intégration rapide de fonctionnalités.

Fonctionnalités et intégrations phares :

Frontegg propose une suite de fonctionnalités SaaS préconstruites, allant de la gestion des utilisateurs, des notifications, à la sécurité et aux capacités d'audit. Leur approche permet aux entreprises de passer outre des processus de développement longs et de profiter immédiatement de fonctionnalités éprouvées. De plus, les intégrations de Frontegg avec des plateformes populaires comme Slack, Azure et AWS garantissent que ses fonctionnalités puissent facilement compléter les piles technologiques existantes.

Pros and Cons

Pros:

- Solutions sur mesure spécifiquement pour les entreprises SaaS

- Les fonctionnalités préconstruites éliminent les longs délais de développement

- Nombreuses options d'intégration avec les grandes plateformes

Cons:

- Peut ne pas convenir aux entreprises non SaaS

- La personnalisation peut nécessiter un apprentissage pour certains

- La transparence sur les prix pourrait être améliorée

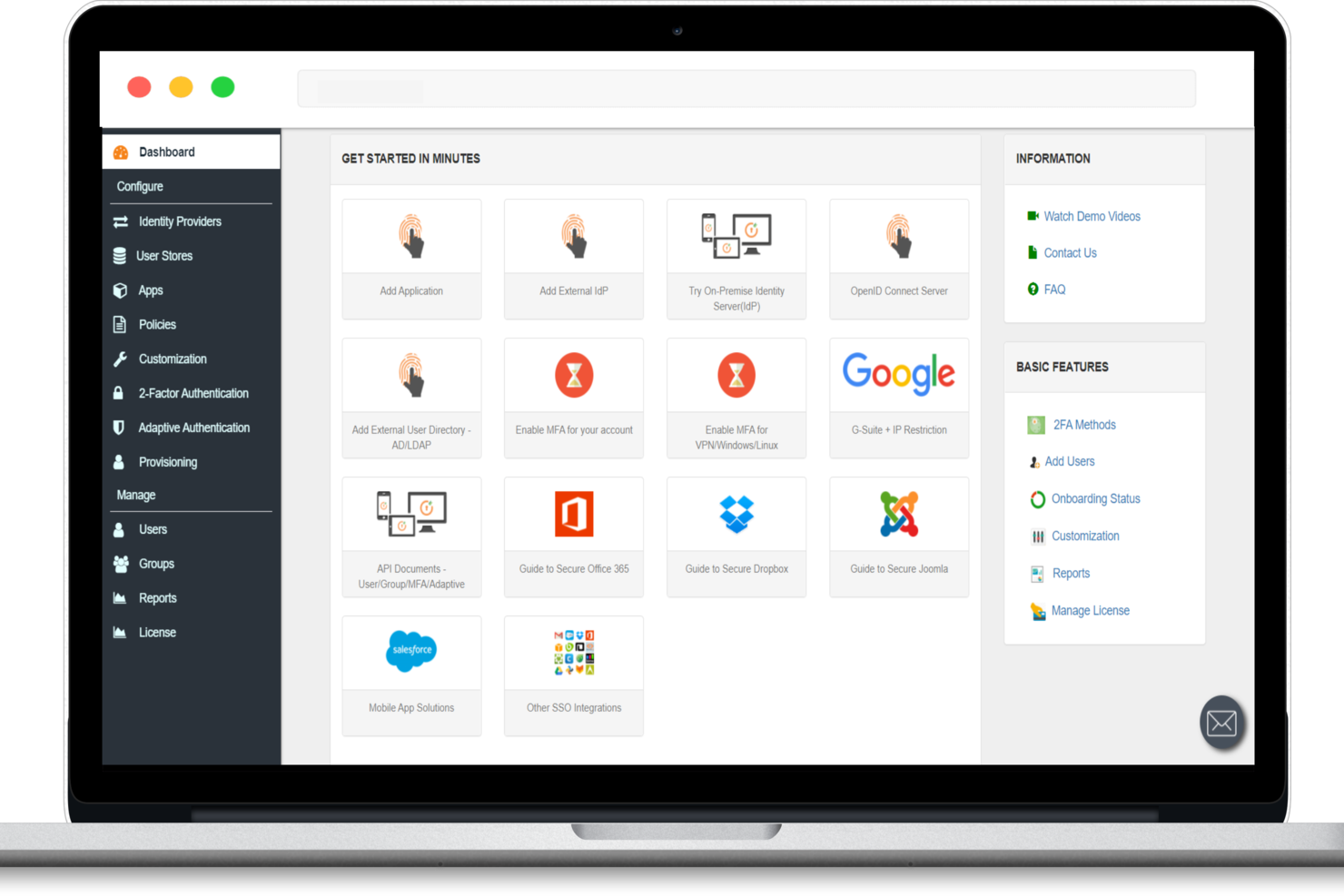

Pour ceux qui recherchent une solution d'authentification multifacteur alliant sécurité et simplicité d'utilisation, miniOrange IDP représente un choix séduisant. Elle s'adresse aux entreprises de divers secteurs souhaitant renforcer leurs mesures de sécurité sans compliquer l'accès utilisateur. En intégrant des méthodes de vérification supplémentaires, miniOrange IDP aide les organisations à protéger les informations sensibles tout en conservant une expérience de connexion conviviale.

Pourquoi j'ai choisi miniOrange IDP

J'ai choisi miniOrange IDP pour son authentification multifacteur adaptative, qui ajuste intelligemment les mesures de sécurité en fonction du comportement de l'utilisateur et du niveau de risque. Cette fonctionnalité garantit que votre équipe reste protégée sans interruptions inutiles. De plus, la plateforme offre de vastes capacités d'intégration avec plus de 6 000 applications, ce qui en fait un choix polyvalent pour les entreprises souhaitant rationaliser leur gestion des accès. Le tableau de bord centralisé de miniOrange IDP permet aux administrateurs de gérer efficacement les accès utilisateurs et de surveiller les politiques de sécurité, répondant ainsi aux préoccupations courantes liées à la gestion d'environnements utilisateurs diversifiés.

Fonctionnalités clés de miniOrange IDP

Outre son authentification multifacteur adaptative et ses capacités d'intégration, j'ai également trouvé les éléments suivants utiles :

- Multiples méthodes MFA : Prend en charge les notifications push, OTP par SMS et email, Google Authenticator, tokens matériels, biométrie et questions de sécurité.

- Authentification sans mot de passe : Permet la connexion sans mot de passe via FIDO2, biométrie et méthodes d'authentification par push.

- Politiques d'accès conditionnelles : Applique les exigences d'authentification en fonction du comportement de l'utilisateur, de l'appareil, de la localisation et du niveau de risque.

- Options en libre-service : Permet aux utilisateurs de réinitialiser leur mot de passe et de configurer eux-mêmes leurs méthodes MFA, ce qui peut aider à réduire les demandes de support informatique.

- Protection des terminaux et VPN : Sécurise l'accès VPN ainsi que les connexions Windows, macOS et Linux.

Intégrations miniOrange IDP

Les intégrations incluent Microsoft 365, Google Workspace, AWS, Salesforce, Slack, Zoom, ServiceNow, Atlassian, GitHub, Dropbox et WordPress. La plateforme prend en charge l'intégration avec plus de 6 000 applications cloud, sur site et legacy. Une API est également disponible pour l'intégration d'applications personnalisées ou propriétaires.

Pros and Cons

Pros:

- MFA adaptatif robuste et fonctionnalités de sécurité complètes

- Tableau de bord centralisé pour la gestion des utilisateurs et des politiques

- Prend en charge des connexions personnalisées et à l'image de l'entreprise

Cons:

- Politiques de remboursement restrictives

- La configuration initiale peut être complexe, surtout pour les petites organisations

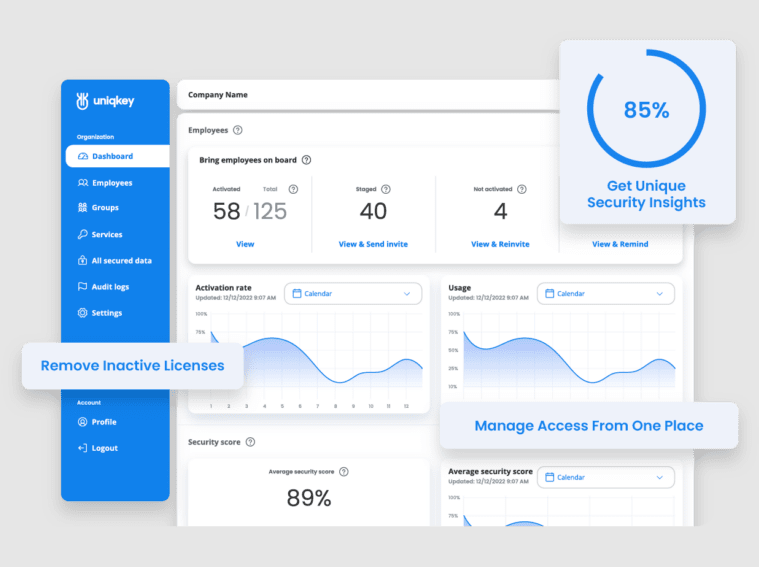

Uniqkey est une solution d'authentification robuste conçue pour offrir aux utilisateurs la sécurité et la commodité de l'authentification sans mot de passe. Uniqkey se présente comme une option puissante pour accompagner cette transition, en particulier pour ceux qui privilégient les solutions sans mot de passe.

Pourquoi j'ai choisi Uniqkey : Lors de la sélection des meilleurs outils pour cette liste, Uniqkey a retenu mon attention grâce à son engagement en faveur d'un environnement sans mot de passe. Sa spécialisation dans ce domaine crucial de la cybersécurité le distingue de nombreux autres outils comparés. Je l'ai choisi comme le meilleur outil pour ceux qui cherchent à atteindre une authentification sans mot de passe, en raison de son approche spécialisée et de son efficacité dans ce domaine.

Fonctionnalités et intégrations remarquables :

La principale force d'Uniqkey réside dans son authentification adaptative qui analyse en temps réel les facteurs de risque afin de déterminer le niveau de vérification requis. De plus, il propose des options de vérification biométrique et un coffre-fort de mots de passe sécurisé pour les utilisateurs ayant encore quelques mots de passe à gérer. En ce qui concerne les intégrations, Uniqkey est compatible avec une vaste gamme de systèmes d'entreprise, permettant ainsi aux entreprises de l'intégrer sans perturber les flux de travail existants.

Pros and Cons

Pros:

- Entièrement dédié à un environnement sans mot de passe

- Authentification adaptative fondée sur les risques en temps réel

- Coffre-fort sécurisé pour les mots de passe résiduels

Cons:

- Peut nécessiter un temps d'adaptation pour ceux qui découvrent les systèmes sans mot de passe

- Limité à certaines plateformes et appareils

- Relativement nouveau sur le marché, ce qui peut inquiéter les utilisateurs recherchant des marques établies

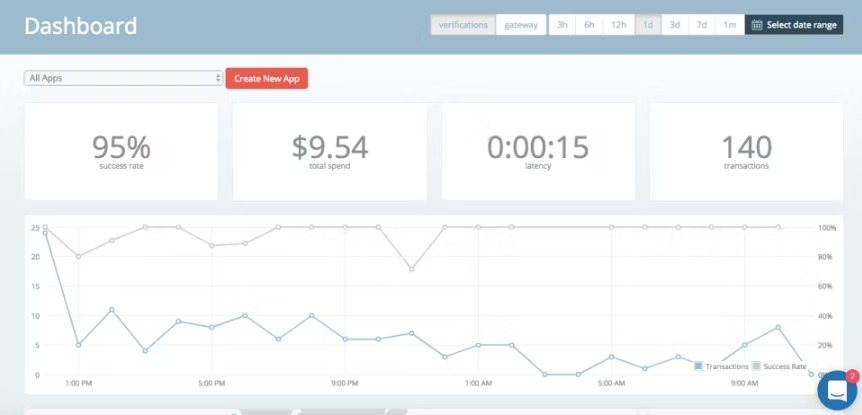

RingCaptcha se présente comme un outil spécialisé conçu pour garantir une vérification fiable des utilisateurs via SMS et appels vocaux. Alors que les entreprises recherchent aujourd'hui des mesures de sécurité renforcées, en particulier lors de l'intégration des utilisateurs, RingCaptcha s'impose comme un leader grâce à son expertise dans la vérification mobile, ce qui en fait un choix idéal pour être le meilleur dans la vérification par SMS et appel.

Pourquoi j'ai choisi RingCaptcha : Lors de ma sélection des bons outils pour cette liste, RingCaptcha a retenu mon attention en raison de sa spécialisation et de son efficacité dans la vérification mobile. La spécialisation de RingCaptcha dans la vérification par SMS et appel lui confère un caractère unique. Cette focalisation sur la vérification mobile explique pourquoi je considère qu'il est le meilleur pour les entreprises qui dépendent fortement de ces méthodes.

Fonctionnalités remarquables & intégrations :

La force principale de RingCaptcha réside dans sa livraison rapide de SMS, sa vérification robuste par appel vocal et son tableau de bord convivial permettant de suivre et de gérer les vérifications. Côté intégration, RingCaptcha fait preuve de polyvalence, s'intégrant facilement à des plateformes telles que Shopify, WordPress et WooCommerce, garantissant ainsi une large portée et une applicabilité à différents modèles commerciaux.

Pros and Cons

Pros:

- Spécialisé dans la vérification par SMS et appel vocal

- Mécanisme de livraison rapide des SMS

- Tableau de bord centré sur l'utilisateur pour le suivi

Cons:

- Peut être trop spécifique pour les entreprises ayant besoin de méthodes de vérification variées

- Tarif plus élevé que certains concurrents

- Fonctionnalités limitées en dehors de la vérification mobile

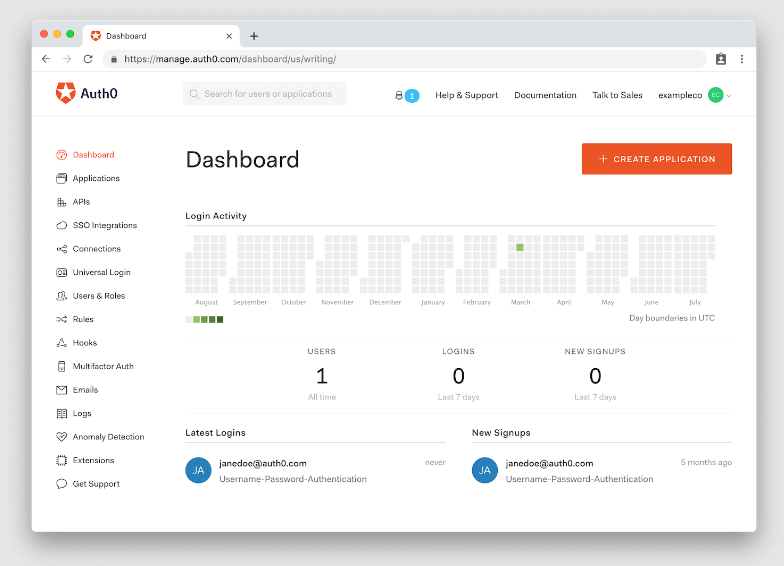

Auth0 est une plateforme de gestion des identités de premier plan, conçue pour simplifier l'authentification et l'autorisation pour les entreprises de toutes tailles. Spécialement adaptée aux grandes entreprises, elle garantit que, à mesure que les sociétés se développent, leurs mesures de sécurité évoluent également, ce qui en fait un choix de premier ordre pour l'authentification d'entreprise évolutive.

Pourquoi j'ai choisi Auth0 : Lorsque j'ai cherché un outil d'authentification, Auth0 est constamment apparu parmi les meilleures options. Sa réputation de robustesse et d'adaptabilité dans le domaine de la gestion des identités l'a distinguée de ses concurrents. En la comparant à d'autres outils, sa capacité à évoluer, notamment pour les grandes entreprises, a confirmé selon moi sa place de meilleure solution pour l'authentification d'entreprise à grande échelle.

Fonctionnalités et intégrations remarquables :

Parmi ses nombreuses fonctionnalités, l'authentification unique (Single Sign-On), l'authentification adaptative multi-facteurs et son tableau de bord d'administration convivial sont particulièrement notables. Concernant les intégrations, Auth0 se distingue grâce à sa compatibilité avec de nombreuses plateformes telles que AWS, Slack, Salesforce et Zendesk, offrant ainsi aux entreprises un flux de travail cohérent et intégré.

Pros and Cons

Pros:

- Adaptable à différentes tailles d'entreprise

- Large gamme d'intégrations tierces

- Outils de sécurité complets

Cons:

- Complexité potentielle pour les petites entreprises

- Certaines personnalisations peuvent nécessiter des compétences techniques

- Le prix de départ peut être élevé pour certains budgets

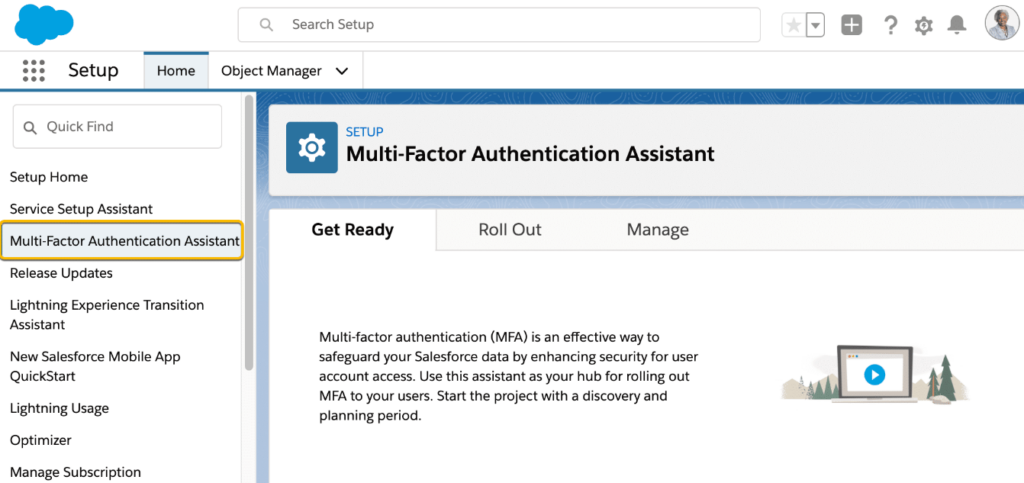

Idéal pour ceux qui évoluent déjà dans l'environnement Salesforce

La plateforme Salesforce offre une vaste gamme d'outils et de services conçus pour permettre aux entreprises de créer et de développer des applications rapidement. Elle est spécialement adaptée aux entreprises et aux équipes déjà immergées dans l'écosystème Salesforce.

Pourquoi j'ai choisi la plateforme Salesforce : En sélectionnant les outils pour cette liste, j'ai été attiré par la plateforme Salesforce en raison de ses puissantes capacités d'intégration et des solutions complètes qu'elle propose. Cette plateforme offre l'approche la plus cohérente et synergique. C'est pourquoi je pense qu'elle est idéale pour ceux qui évoluent déjà dans l'environnement Salesforce.

Fonctionnalités et intégrations remarquables :

La plateforme Salesforce se distingue par ses fonctionnalités de développement low-code, permettant aux entreprises de créer des applications rapidement. Elle propose également des analyses alimentées par l'IA et un solide modèle de sécurité pour protéger les données sensibles. En matière d'intégrations, la plateforme fonctionne naturellement avec d'autres produits Salesforce comme Sales Cloud, Service Cloud et Marketing Cloud, assurant une expérience harmonieuse pour les utilisateurs.

Pros and Cons

Pros:

- Intégration poussée avec les autres produits Salesforce

- Le développement low-code accélère la création d'applications

- Fonctionnalités de sécurité robustes

Cons:

- Peut être déroutant pour les nouveaux utilisateurs de Salesforce

- Le coût peut devenir élevé à mesure que les fonctionnalités s'ajoutent

- Nécessite d'investir dans l'apprentissage et la formation pour une utilisation optimale

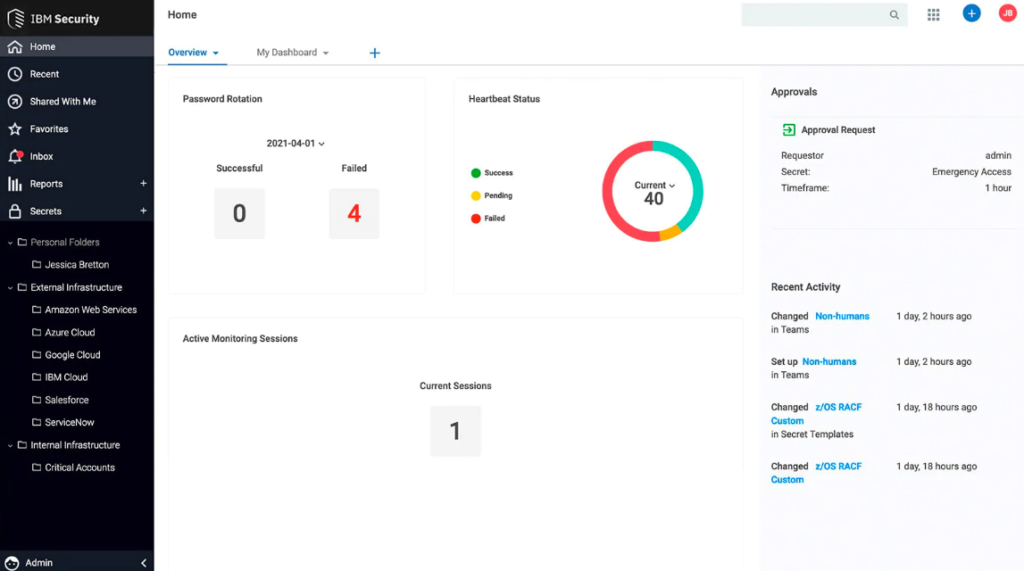

IBM Security Verify propose une solution de gestion des identités et des accès conçue pour offrir une expérience utilisateur sécurisée sur diverses plateformes et applications. Cet outil se distingue particulièrement pour les entreprises opérant dans des environnements cloud hybrides, grâce à ses capacités d'intégration robustes et à ses fonctionnalités de sécurité adaptées à de tels scénarios.

Pourquoi j'ai choisi IBM Security Verify : Dans le processus de sélection des outils, IBM Security Verify a retenu mon attention en raison de son accent particulier sur les situations de cloud hybride. À en juger par ses fonctionnalités et les retours des utilisateurs, il est évident que ses points forts résident dans la gestion des défis uniques posés par les configurations cloud hybrides. Cela me fait penser qu'il est idéalement adapté aux entreprises évoluant dans de tels environnements complexes.

Fonctionnalités et intégrations phares :

IBM Security Verify offre une suite complète de fonctionnalités, incluant des politiques d'accès adaptatives, des analyses basées sur l'IA et un moteur d'analyse du comportement des utilisateurs. Il est également doté du Single Sign-On (SSO) et de l'authentification multi-facteur (MFA) pour renforcer la sécurité. Côté intégrations, l'outil prend en charge un large éventail d'applications, de bases de données et de plateformes, ce qui le rend adaptable à des écosystèmes informatiques variés.

Pros and Cons

Pros:

- Fonctionnalités adaptées aux environnements cloud hybrides

- Mesures de sécurité complètes, incluant SSO et MFA

- Large éventail d'intégrations

Cons:

- La transparence sur les prix pourrait être améliorée

- La configuration initiale peut être complexe pour certains utilisateurs

- Certaines entreprises peuvent le trouver trop riche en fonctionnalités pour des cas d’utilisation plus simples

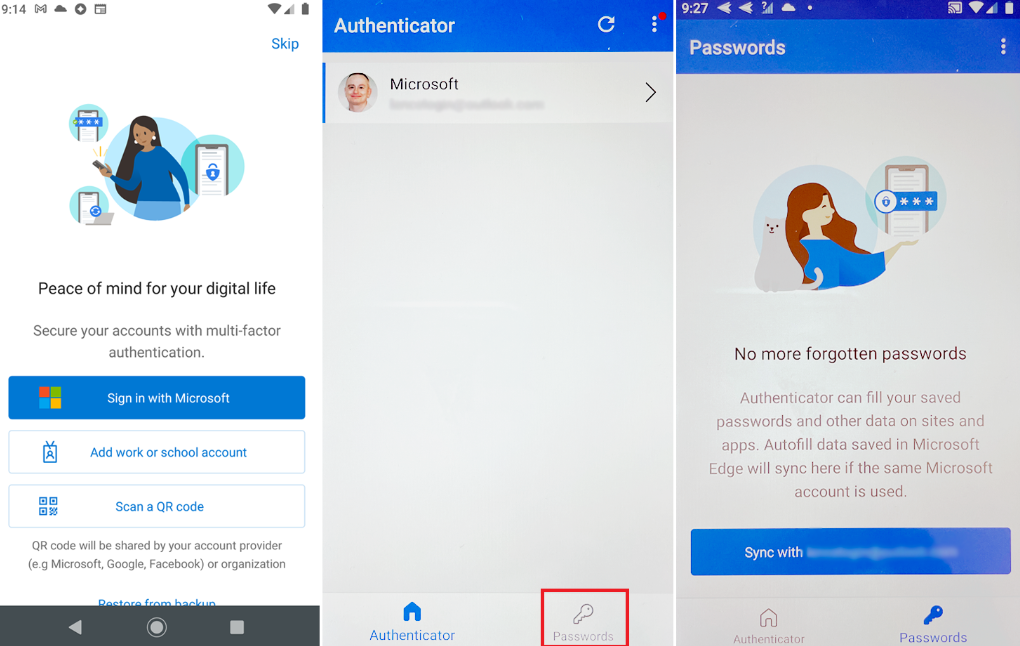

Microsoft Authenticator simplifie le processus d'authentification multifacteur pour ceux qui évoluent dans l'écosystème Microsoft. Grâce à son intégration poussée avec les services Microsoft, il offre une expérience d'authentification fluide et efficace, ce qui en fait un choix idéal pour les utilisateurs fortement dépendants des produits Microsoft.

Pourquoi j'ai choisi Microsoft Authenticator : Lors de la sélection des outils pour cette liste, Microsoft Authenticator s'est distingué par son intégration naturelle avec la vaste gamme de services Microsoft. À mon sens, la compatibilité et la synchronisation du logiciel au sein de l'environnement Microsoft le différencient de nombreux autres outils d'authentification. Sur la base de ces observations, je l'ai jugé comme étant le mieux adapté aux utilisateurs profondément ancrés dans l'écosystème Microsoft.

Fonctionnalités et intégrations remarquables :

L'une des principales fonctionnalités de Microsoft Authenticator est sa capacité de connexion sans mot de passe, qui renforce la sécurité tout en simplifiant l'expérience utilisateur. L'application propose également la vérification biométrique, permettant aux utilisateurs de s'authentifier via leur empreinte digitale ou la reconnaissance faciale. En ce qui concerne les intégrations, elle s'intègre parfaitement aux services Microsoft tels qu'Office 365, Outlook et OneDrive, offrant une expérience unifiée et sécurisée sur tous les supports.

Pros and Cons

Pros:

- Intégration poussée avec les services Microsoft

- Fonctionnalité de connexion sans mot de passe

- Options de vérification biométrique

Cons:

- Peut être moins attrayant pour les utilisateurs hors de l'écosystème Microsoft

- Nécessite des mises à jour régulières pour un fonctionnement optimal

- Options de personnalisation limitées par rapport à d'autres outils du marché

Critères de sélection des logiciels d'authentification multifacteur

Pour sélectionner les meilleurs logiciels MFA à inclure dans cette liste, j'ai pris en compte les besoins et difficultés courantes des acheteurs, comme la facilité d'intégration et l'expérience utilisateur. J'ai également utilisé le cadre suivant pour structurer et rendre mon évaluation équitable :

Fonctionnalités principales (25% de la note totale)

Pour être retenue dans cette liste, chaque solution devait répondre à ces cas d'usage courants :

- Fournir une authentification à deux facteurs

- Prise en charge de plusieurs méthodes d'authentification

- Intégration avec les systèmes existants

- Surveillance et alertes en temps réel

- Accès sécurisé aux applications

Fonctionnalités distinctives supplémentaires (25% de la note totale)

Pour affiner encore la sélection, j'ai également recherché des fonctionnalités uniques, telles que :

- Options d'authentification biométrique

- Authentification basée sur le risque

- Politiques utilisateur personnalisables

- Authentification sans mot de passe

- Géolocalisation

Utilisabilité (10% de la note totale)

Pour évaluer la facilité d'utilisation de chaque système, j'ai pris en compte les éléments suivants :

- Conception d'une interface intuitive

- Facilité d'installation et de configuration

- Navigation et mise en page claires

- Expérience conviviale

- Fonctionnalités d'accessibilité

Intégration (10 % du score total)

Pour évaluer l'expérience d'intégration de chaque plateforme, j'ai pris en compte les éléments suivants :

- Disponibilité de vidéos de formation

- Visites interactives du produit

- Accès à des modèles et guides

- Support chat réactif et chatbots

- Webinaires et démonstrations en direct

Support client (10 % du score total)

Pour évaluer les services d'assistance client de chaque éditeur de logiciel, j'ai pris en compte les critères suivants :

- Disponibilité d'une assistance 24/7

- Multiplicité des canaux d'assistance

- Délai de réponse aux demandes

- Qualité de la documentation

- Accès à un gestionnaire de compte dédié

Rapport qualité-prix (10 % du score total)

Pour évaluer le rapport qualité-prix de chaque plateforme, j'ai pris en compte les éléments suivants :

- Options tarifaires compétitives

- Structure tarifaire transparente

- Flexibilité des formules d'abonnement

- Ratio coûts/bénéfices

- Réductions pour équipes nombreuses

Avis des clients (10 % du score total)

Pour apprécier la satisfaction globale des utilisateurs, j'ai analysé les avis clients en tenant compte des aspects suivants :

- Notes de satisfaction globale

- Fréquence des retours positifs

- Points sensibles le plus souvent évoqués

- Commentaires sur le support client

- Facilité d’utilisation rapportée par les utilisateurs

Comment choisir un logiciel d'authentification multifacteur

Il est facile de se laisser submerger par des listes de fonctionnalités interminables et des structures tarifaires complexes. Pour vous aider à rester concentré lors de votre processus de sélection logicielle, voici une liste de critères à garder à l'esprit :

| Critère | À prendre en compte |

|---|---|

| Scalabilité | Le logiciel pourra-t-il évoluer avec votre équipe ? Tenez compte des limites d'utilisateurs et des possibilités d'expansion. Assurez-vous qu'il supporte la croissance future sans nécessiter une refonte complète ou des mises à jour coûteuses. |

| Intégrations | Fonctionne-t-il avec vos outils actuels ? Vérifiez la compatibilité avec vos systèmes existants, comme les CRM, clients email ou services cloud, pour éviter les perturbations de flux de travail. |

| Personnalisation | Pouvez-vous l'adapter à vos besoins ? Recherchez des options permettant d'ajuster les paramètres, politiques et interfaces utilisateur selon vos exigences spécifiques. Évitez les solutions rigides qui imposent une approche unique pour tous. |

| Facilité d’utilisation | Votre équipe pourra-t-elle l'adopter rapidement ? Évaluez la conception de l’interface et l'expérience utilisateur. Un système complexe peut ralentir l’adoption et décourager les utilisateurs. |

| Mise en œuvre et intégration | La transition se fait-elle en douceur ? Analysez les aides à la mise en place, comme les guides, ressources de formation et accompagnement dédié, pour faciliter la migration de votre système actuel. |

| Coût | Respecte-t-il votre budget ? Analysez le modèle de tarification, y compris les frais cachés, options supplémentaires et coûts à long terme. Comparez avec vos contraintes budgétaires pour trouver le bon équilibre entre coût et fonctionnalités. |

| Garanties de sécurité | Vos données et identités d'utilisateur sont-elles protégées ? Vérifiez les standards de chiffrement, les pratiques de stockage des données et la conformité avec des protocoles de sécurité (type RGPD ou HIPAA). |

| Exigences de conformité | Respecte-t-il les normes du secteur ? Assurez-vous que le logiciel soit conforme aux obligations légales et réglementaires de votre secteur, comme PCI-DSS pour le traitement des paiements. |

Qu’est-ce qu’un logiciel d’authentification multifacteur ?

Un logiciel d’authentification multifacteur offre une couche de sécurité supplémentaire en demandant aux utilisateurs de fournir deux méthodes de vérification ou plus avant d’accéder à un compte ou un système. Ce type de logiciel propose plusieurs formes d’authentification – des OTP pour Windows, Linux et MAC/macOS à la biométrie pour les applications mobiles sur Android et Apple iOS. Ces outils permettent d’utiliser des notifications push, des applications d’authentification et des jetons logiciels qui s’intègrent facilement à l’active directory.

Les entreprises comme les particuliers utilisent ces solutions pour renforcer la sécurité, surtout à une époque où les cybermenaces sont omniprésentes. Cette approche minimise le risque d’accès non autorisé, même si des acteurs malveillants parviennent à obtenir le mot de passe d’un utilisateur, garantissant ainsi la protection des données sensibles et des systèmes.

Fonctionnalités

Lors de la sélection d'un logiciel MFA, surveillez les fonctionnalités clés suivantes :

- Authentification à deux facteurs : Offre une couche de sécurité supplémentaire en exigeant une seconde forme de vérification, telle qu’un code envoyé par SMS ou par e-mail.

- Capacités d’intégration : Permet une connexion transparente avec les systèmes existants comme les CRM et les clients e-mails pour éviter toute perturbation du flux de travail.

- Authentification biométrique : Utilise les empreintes digitales ou la reconnaissance faciale pour vérifier l’identité, offrant une expérience utilisateur plus sûre et plus pratique.

- Authentification basée sur le risque : Adapte les mesures de sécurité en fonction du comportement de l'utilisateur et de sa localisation pour renforcer la protection sans compromettre l'utilisabilité.

- Authentification sans mot de passe : Élimine le besoin de mots de passe, réduisant le risque de fuites dues à des identifiants faibles ou volés.

- Politiques utilisateurs personnalisables : Permettent la création de protocoles de sécurité adaptés aux besoins spécifiques de l'organisation et aux exigences de conformité.

- Surveillance en temps réel : Fournit des alertes et des informations instantanées sur les tentatives d'accès non autorisées, permettant une réaction rapide face aux menaces potentielles.

- Géolocalisation : Surveille l'emplacement des utilisateurs pour empêcher les accès provenant de régions suspectes ou non autorisées.

- Interface conviviale : Garantit une grande simplicité d’utilisation grâce à une conception intuitive, réduisant le temps de formation et facilitant l’adoption par les utilisateurs.

- Soutien à la conformité : S’aligne sur les standards du secteur tels que le RGPD et l’HIPAA, assurant le respect des obligations légales et réglementaires.

Avantages

La mise en place d’un logiciel MFA procure de nombreux avantages pour votre équipe et votre entreprise. En voici quelques-uns dont vous pouvez bénéficier :

- Sécurité renforcée : Offre des couches de protection additionnelles grâce à des fonctionnalités telles que l’authentification à deux facteurs et biométrique pour réduire les accès non autorisés.

- Réduction des risques de violation : Diminue les probabilités de fuites de données grâce à l'authentification sans mot de passe et à la surveillance en temps réel des activités suspectes.

- Conformité améliorée : Aide à respecter les réglementations du secteur grâce au soutien à la conformité, garantissant à votre organisation le respect des normes légales.

- Confiance accrue des utilisateurs : Renforce la confiance des utilisateurs en sécurisant les informations sensibles et en protégeant les données personnelles.

- Gestion flexible des accès : Offre des politiques utilisateurs personnalisables, vous permettant d’adapter les mesures de sécurité à vos besoins spécifiques.

- Réponse efficace aux menaces : Permet de réagir rapidement aux menaces potentielles grâce aux alertes instantanées et au suivi de la géolocalisation.

- Expérience utilisateur simplifiée : Assure une grande facilité d’utilisation grâce à une interface conviviale, facilitant ainsi l’adoption et l’utilisation efficace du logiciel par votre équipe.

Coûts et Tarification

Choisir un logiciel d’authentification multifacteur nécessite de comprendre les différents modèles de prix et formules disponibles. Les coûts varient en fonction des fonctionnalités, de la taille de l’équipe, des modules complémentaires et plus encore. Le tableau ci-dessous résume les formules les plus courantes, leurs prix moyens et les fonctionnalités typiques incluses dans les solutions MFA :

Tableau comparatif des formules pour les logiciels d’authentification multifacteur

| Type de formule | Prix moyen | Fonctionnalités courantes |

|---|---|---|

| Formule gratuite | $0 | Authentification à deux facteurs de base, intégrations limitées, et assistance communautaire. |

| Formule personnelle | $5-$10/user/month | Authentification à deux facteurs, assistance par e-mail et intégrations d’applications de base. |

| Formule entreprise | $15-$25/user/month | Support multi-appareils, intégrations avancées, authentification basée sur le risque et assistance prioritaire. |

| Formule grandes entreprises | $30-$50/user/month | Politiques personnalisables, authentification biométrique, gestionnaire de compte dédié et assistance pour la conformité. |

FAQ sur les logiciels d'authentification multifacteur

Voici des réponses aux questions courantes sur les logiciels MFA :

Les logiciels d'authentification multifacteur peuvent-ils être utilisés avec des jetons matériels ?

Oui, de nombreuses solutions d’authentification multifacteur prennent en charge les jetons matériels comme couche de sécurité supplémentaire. Cette fonctionnalité est utile si votre équipe préfère les dispositifs physiques aux méthodes numériques. Assurez-vous que le logiciel que vous envisagez est compatible avec les jetons que vous souhaitez utiliser.

Que faire si je ne reçois pas les codes de vérification ?

Si vous ne recevez pas les codes de vérification par SMS, cela peut être dû à des problèmes d’opérateur ou à des applications de sécurité. Passer à une application d’authentification peut améliorer la fiabilité. Vérifiez si votre logiciel propose des méthodes de vérification alternatives pour éviter toute interruption d’accès.

Les données des utilisateurs sont-elles stockées dans le cloud ?

Le traitement des données des utilisateurs varie selon les fournisseurs. Certaines solutions stockent les données sur site tandis que d’autres utilisent le cloud. Il est important de savoir où vos données sont stockées et comment elles sont protégées. Recherchez un logiciel qui offre des communications sécurisées pour les demandes d’authentification.

Quelles options de support sont disponibles pour le dépannage ?

La plupart des fournisseurs proposent diverses options d’assistance, y compris des étapes de dépannage pour les problèmes courants et une aide directe. Privilégiez les logiciels qui fournissent une documentation détaillée, des forums d’utilisateurs et des canaux de support directs comme le chat ou le téléphone pour une assistance rapide.

Quel logiciel est réputé pour être le plus abordable ?

Bien que les prix exacts puissent évoluer, OneLogin et Azure Multi-Factor Authentication sont historiquement parmi les options les plus abordables sur le marché.

Quel logiciel a tendance à être le plus cher ?

Les solutions haut de gamme comme CyberArk Identity et Thales SafeNet Trusted Access sont souvent plus coûteuses en raison de leurs fonctionnalités avancées et de leurs capacités adaptées aux grandes entreprises.

Et après :

Si vous êtes en train de rechercher un logiciel d'authentification multifacteur, contactez gratuitement un conseiller SoftwareSelect pour obtenir des recommandations personnalisées.

Vous remplissez un formulaire puis discutez brièvement afin qu'ils cernent précisément vos besoins. Vous recevrez ensuite une liste restreinte de logiciels à examiner. Ils vous accompagneront même tout au long du processus d'achat, y compris lors des négociations tarifaires.