10 Liste restreinte des meilleures solutions d'intelligence des menaces

Here's my pick of the 10 best software from the 15 tools reviewed.

Dans le monde en constante évolution de la cybersécurité, les ransomwares, les pare-feux et les indicateurs de compromission (IOC) posent sans cesse des défis aux organisations. J'ai constaté l'importance cruciale des solutions d'intelligence des menaces, qu'elles soient déployées sur site ou en tant que service SaaS. Des outils comme la détection et réponse étendue (XDR) et la détection et réponse sur les terminaux (EDR) offrent non seulement une protection renforcée contre les acteurs malveillants, mais permettent également de rationaliser les processus au sein des centres des opérations de sécurité (SOC). En s'appuyant sur de multiples sources, ces outils procurent une vision complète de votre posture de sécurité, aidant les analystes à repousser les violations de données et à renforcer la gestion des menaces.

Why Trust Our Software Reviews

Résumé des meilleures solutions d'intelligence des menaces

Ce tableau comparatif résume les détails de tarification de mes meilleures sélections de solutions d’intelligence des menaces pour vous aider à trouver celle qui correspond le mieux à votre budget et à vos besoins professionnels.

| Tool | Best For | Trial Info | Price | ||

|---|---|---|---|---|---|

| 1 | Idéal pour l’intelligence sur les risques des tiers | Démo gratuite disponible | Tarification sur demande | Website | |

| 2 | Idéal pour l'identification proactive des problèmes et la génération de rapports | Démo gratuite disponible | Tarification sur demande | Website | |

| 3 | Idéal pour la détection et la réponse étendue | Essai gratuit de 14 jours disponible | Tarification sur demande | Website | |

| 4 | Idéal pour la sécurité réseau à haute performance | Not available | À partir de 25 $/utilisateur/mois (facturé annuellement). | Website | |

| 5 | Idéal pour l'atténuation des attaques DDoS | Démo gratuite disponible | Tarification sur demande. | Website | |

| 6 | Idéal pour la protection intégrée de l'écosystème Microsoft | Not available | À partir de $20/utilisateur/mois (facturation annuelle). | Website | |

| 7 | Idéal pour la prévention avancée des menaces par courriel | Not available | À partir de $8/utilisateur/mois. | Website | |

| 8 | Idéal pour l'analyse des menaces à l'échelle de l'entreprise | Not available | Tarification sur demande. | Website | |

| 9 | Idéal pour la sécurité des terminaux conçue nativement pour le cloud | Not available | À partir de 12 $/utilisateur/mois (facturé annuellement). | Website | |

| 10 | Idéal pour le partage collaboratif de renseignements sur les menaces | Not available | Tarification sur demande. | Website |

-

Site24x7

Visit WebsiteThis is an aggregated rating for this tool including ratings from Crozdesk users and ratings from other sites.4.6 -

GitHub Actions

Visit WebsiteThis is an aggregated rating for this tool including ratings from Crozdesk users and ratings from other sites.4.8 -

Docker

Visit WebsiteThis is an aggregated rating for this tool including ratings from Crozdesk users and ratings from other sites.4.6

Avis sur les meilleures solutions d'intelligence des menaces

Vous trouverez ci-dessous mes résumés détaillés des meilleures solutions d’intelligence des menaces figurant dans ma liste restreinte. Mes avis offrent un aperçu détaillé des fonctionnalités clés, des avantages et inconvénients, des intégrations et des cas d’utilisation idéaux de chaque outil afin de vous aider à trouver celui qui vous convient le mieux.

Prevalent est une plateforme de gestion des risques et de veille sur les menaces axée sur l’aide aux équipes pour évaluer et surveiller les risques liés aux fournisseurs tiers. Grâce à ses outils de suivi des risques fournisseurs, Prevalent offre une visibilité sur les pratiques de sécurité de vos partenaires externes, réduisant ainsi les inconnues susceptibles d’impacter la posture de sécurité de votre organisation.

Pourquoi j’ai choisi Prevalent : Sa fonction de veille sur les menaces révèle tout incident cyber impliquant des tiers parmi 550 000 entreprises, ce qui vous permet de détecter les problèmes avant qu’ils ne deviennent des risques pour votre propre structure. Prevalent y parvient en surveillant un large éventail de sources de données, des forums criminels et pages du dark web à différents flux de menaces et dépôts de code, ce qui vous aide à repérer des identifiants exposés ou des vulnérabilités dans les systèmes de vos fournisseurs. En gardant votre équipe informée de ces menaces, Prevalent vous permet d’agir plus vite lorsqu’une pratique de sécurité ou un incident chez un tiers pourrait affecter votre propre réseau.

Fonctionnalités clés & intégrations :

En plus de ses capacités de veille cyber, Prevalent inclut des questionnaires d’évaluation des risques automatisés, une notation des risques standardisée et une surveillance continue. Ces fonctionnalités simplifient l’évaluation des profils de sécurité de vos fournisseurs sans travail manuel supplémentaire. Les intégrations comprennent Active Directory, BitSight, ServiceNow, SecZetta et Source Defense.

Pros and Cons

Pros:

- Fonctionnalités étendues pour la gestion du risque fournisseur

- Les utilisateurs peuvent adapter les rapports selon leurs besoins spécifiques

- Protocoles de sécurité robustes pour protéger les données

Cons:

- La plateforme est complexe et nécessite un temps d’apprentissage

- Les défis liés à la migration des données peuvent compliquer la configuration initiale

Idéal pour l'identification proactive des problèmes et la génération de rapports

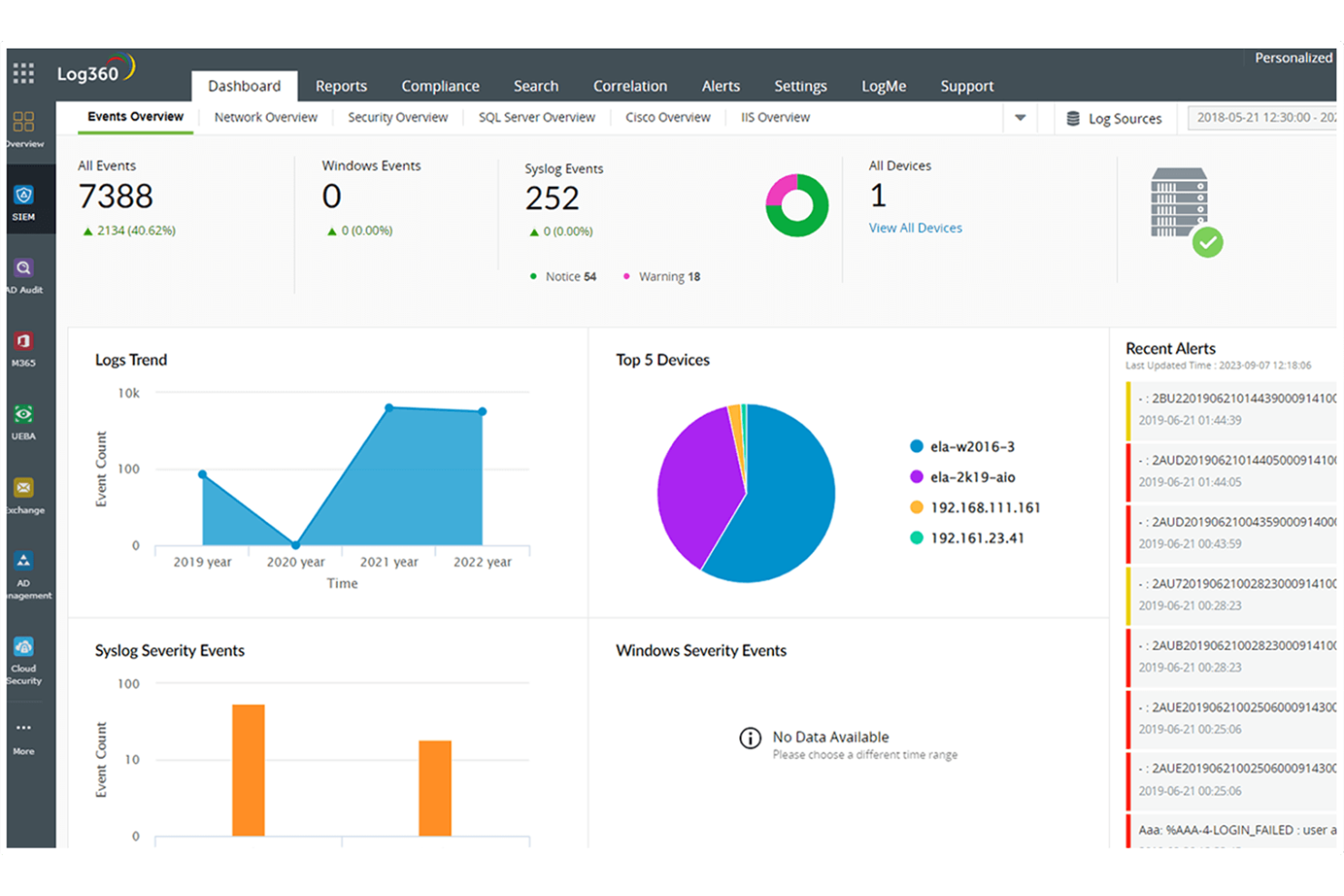

ManageEngine Log360 est une solution complète de gestion des informations et des événements de sécurité (SIEM) conçue pour renforcer la sécurité des organisations en intégrant des fonctionnalités essentielles telles que l'analyse du comportement des utilisateurs et des entités (UEBA), la prévention de la perte de données (DLP) et le courtier de sécurité d'accès au cloud (CASB).

Pourquoi j'ai choisi ManageEngine Log360 : La plateforme intègre des flux de renseignements sur les menaces avancées qui sont régulièrement mis à jour afin de garantir la disponibilité des dernières données sur les menaces. Cela permet à Log360 de détecter et de neutraliser des menaces telles que les IP, domaines et URL malveillants. Le système de surveillance et d'alerte en temps réel garantit que les équipes de sécurité sont immédiatement notifiées de toute activité suspecte, ce qui permet d'agir rapidement pour prévenir de potentielles violations. Cette approche proactive réduit le risque de perte de données et renforce la posture globale de sécurité d'une organisation.

Fonctionnalités et intégrations remarquables :

La surveillance des utilisateurs privilégiés permet de s'assurer que les activités des comptes à privilèges élevés sont étroitement auditées pour détecter tout comportement inhabituel ou toute élévation de privilège. De plus, la fonction CASB intégrée améliore la sécurité du cloud en offrant une visibilité complète sur les événements cloud et en assurant la conformité, tandis que les capacités SOAR automatisent la gestion et la réponse aux incidents. Les intégrations incluent Microsoft Exchange, Amazon Web Services (AWS), Microsoft Entra ID, Microsoft Azure et Active Directory.

Pros and Cons

Pros:

- Options de reporting personnalisables

- Excellente visibilité et audit

- Capacités complètes de gestion des journaux

Cons:

- La configuration initiale peut être complexe et chronophage

- Problèmes de performance occasionnels, notamment lors du traitement de gros volumes de données

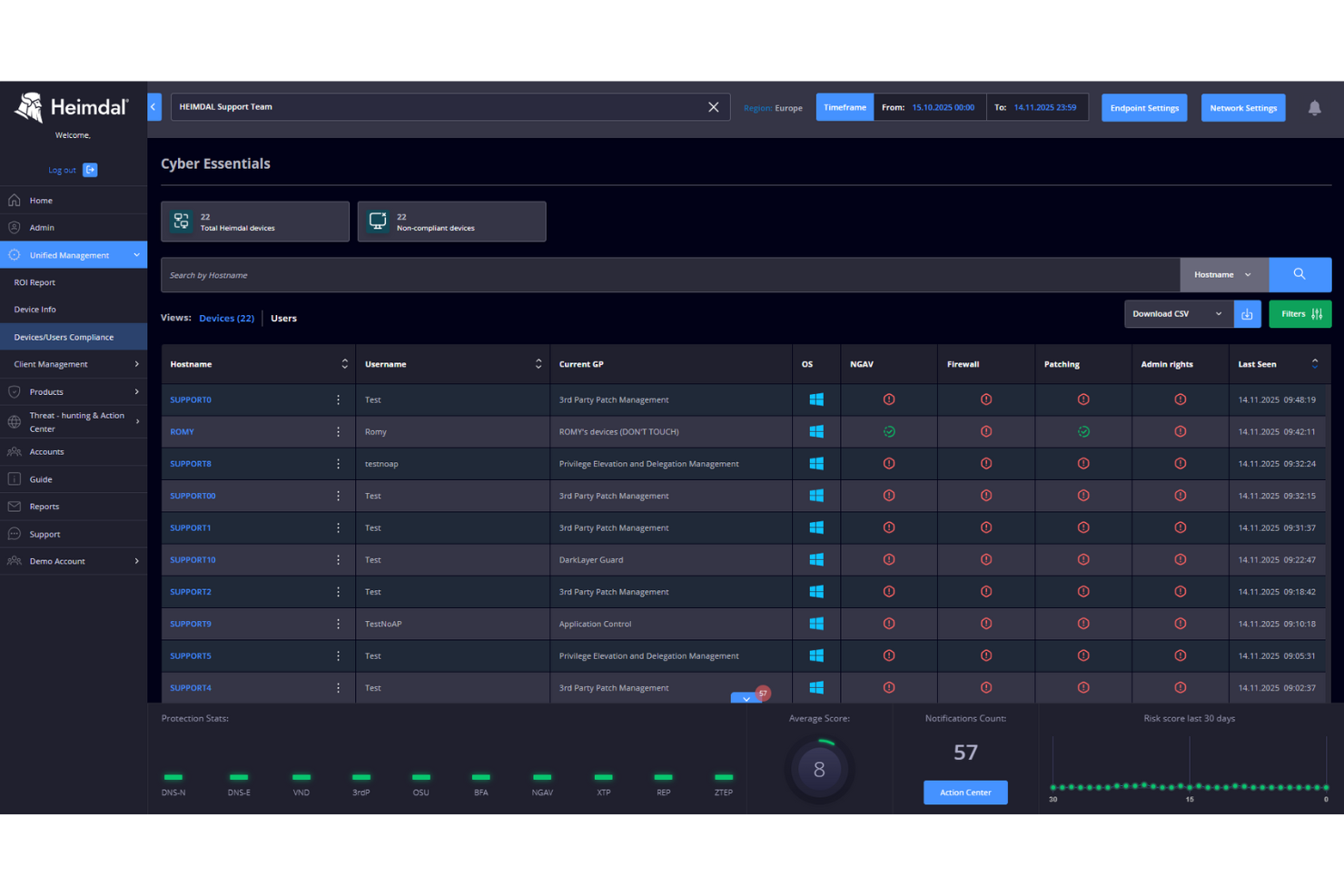

Heimdal propose une plateforme de cybersécurité qui réunit plusieurs fonctionnalités d’intelligence sur les menaces en une seule solution. Elle convient particulièrement aux entreprises, prestataires de services managés (MSP) et prestataires de services de sécurité managés (MSSP). La plateforme est conçue pour répondre aux exigences de sécurité des secteurs réglementés comme la santé, l’éducation et l’administration, protégeant les réseaux, les terminaux et les environnements cloud. Misant sur une détection avancée des menaces, une surveillance en temps réel et une remédiation automatisée, Heimdal aide les organisations à gérer les exigences de conformité, la gouvernance des données et les menaces cybernétiques évolutives.

Pourquoi j’ai choisi Heimdal

J’ai choisi Heimdal pour ses capacités d’Extended Detection & Response (XDR), qui offrent une visibilité unifiée et la détection des menaces sur l’ensemble des réseaux, des terminaux et des environnements cloud. Cette approche est utile pour les organisations qui ont besoin d’une vision plus claire de leur sécurité et de réponses aux incidents plus rapides et coordonnées. L’analyse du comportement des utilisateurs et des entités (UEBA) de Heimdal se démarque également en identifiant les anomalies dans le comportement des utilisateurs et des systèmes, aidant les équipes à repérer rapidement toute activité inhabituelle et à réduire les risques.

Fonctionnalités clés de Heimdal

En plus de ses capacités XDR et UEBA, j’ai également relevé :

- Threat Hunting : Capacités de détection proactive et de réponse pour identifier et atténuer les menaces avant qu’elles ne s’aggravent.

- Sécurité réseau : Sécurité DNS complète qui protège contre les menaces web et les violations de données.

- Gestion des vulnérabilités : Outils automatisés pour une gestion efficace des correctifs et des actifs afin d’assurer la conformité et de réduire les risques de sécurité.

- Services managés : Surveillance et réponse 24h/24 et 7j/7 par un centre d’opérations de sécurité (SOC) dédié pour garantir une protection continue.

Intégrations Heimdal

Les intégrations natives ne sont pas listées actuellement par Heimdal.

Pros and Cons

Pros:

- Automatisation du déploiement des correctifs OS et tiers

- Contrôles puissants de la gestion des accès privilégiés

- Plateforme unifiée pour la gestion de la sécurité

Cons:

- La personnalisation des rapports peut être limitée

- La configuration avancée nécessite un temps d’apprentissage

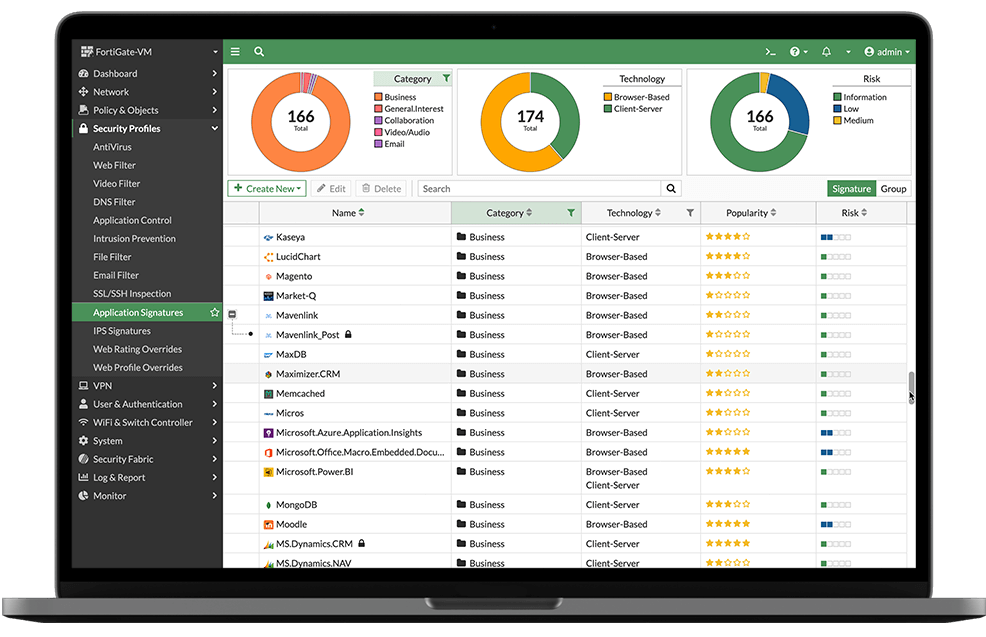

FortiGate NGFW, développé par Fortinet, se présente comme une ligne de défense redoutable pour les réseaux, offrant une protection en couches contre une multitude de menaces. Grâce à sa capacité à gérer un trafic réseau important sans compromettre la sécurité, il constitue le choix optimal pour la sécurité réseau à haute performance.

Pourquoi j’ai choisi FortiGate NGFW : Après avoir évalué diverses solutions de sécurité réseau, j’ai choisi FortiGate NGFW en raison de son remarquable équilibre entre performance et sécurité complète. Sa capacité à évoluer sans perdre la granularité de sa protection le distingue. Son efficacité à fournir de la sécurité à grande vitesse est la principale raison pour laquelle il est le meilleur choix pour des environnements où la performance est cruciale.

Fonctionnalités et intégrations remarquables :

FortiGate NGFW propose des capacités de sécurité multicouches, allant de la prévention des intrusions à la protection avancée contre les menaces. Il intègre également l’apprentissage automatique pour la détection des menaces, garantissant une réponse actualisée face à l’évolution des menaces. Côté intégrations, il s’intègre parfaitement au Fortinet Security Fabric, permettant des analyses unifiées et des réponses coordonnées entre les différentes solutions Fortinet.

Pros and Cons

Pros:

- Fonctionnalités de sécurité multicouches

- Évolutivité adaptée à différentes tailles d’organisations

- Intégration au sein de l’écosystème Fortinet élargi

Cons:

- Peut nécessiter des compétences pour les configurations avancées

- Tarif supérieur à certains concurrents

- L’interface peut être complexe pour les débutants

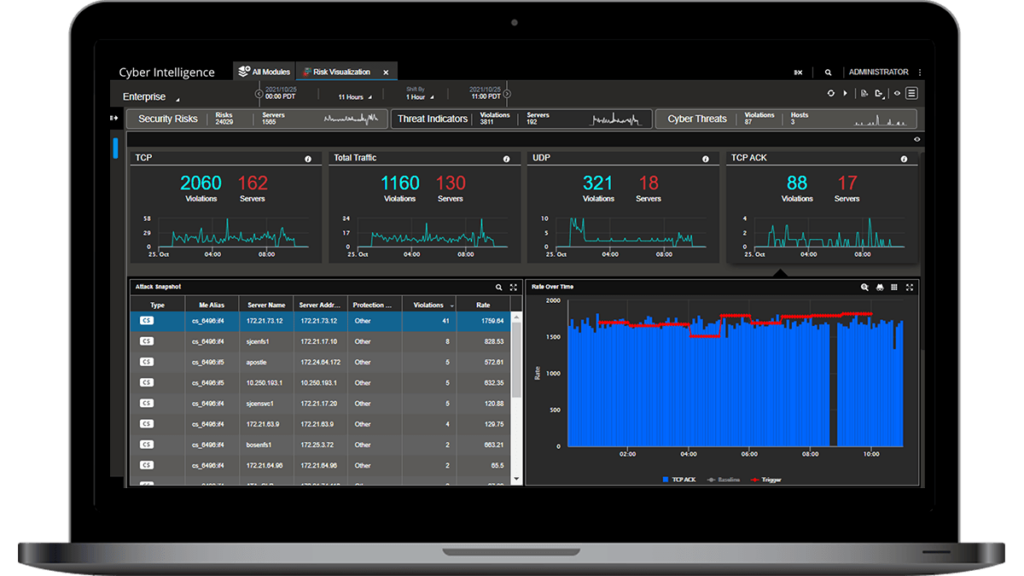

Netscout propose des outils complets conçus pour surveiller et protéger votre infrastructure réseau. Avec un accent principal sur l'atténuation des attaques DDoS, il permet aux entreprises de se défendre contre les attaques en ligne perturbatrices et malveillantes.

Pourquoi j'ai choisi Netscout : Pendant l'examen de nombreuses solutions de protection réseau, Netscout s'est particulièrement démarqué. Je l'ai sélectionné en raison de son expérience éprouvée dans la défense contre les attaques DDoS. Son approche unique de la visibilité réseau et ses mécanismes de défense proactifs le rendent supérieur pour l'atténuation des attaques DDoS.

Fonctionnalités et intégrations remarquables :

Netscout offre des capacités avancées d'analyse du trafic, identifiant les anomalies susceptibles d'indiquer une attaque. De plus, son système automatisé de renseignement sur les menaces garantit que les défenses sont toujours à jour. Les intégrations sont variées, s'associant parfaitement avec les principaux fournisseurs de matériel réseau, plateformes cloud et systèmes SIEM.

Pros and Cons

Pros:

- Capacités éprouvées d'atténuation des attaques DDoS

- Outils avancés d'analyse du trafic

- Intégration transparente avec diverses plateformes

Cons:

- Peut être surdimensionné pour les petites entreprises

- La configuration initiale nécessite des compétences techniques

- La transparence des prix pourrait être améliorée

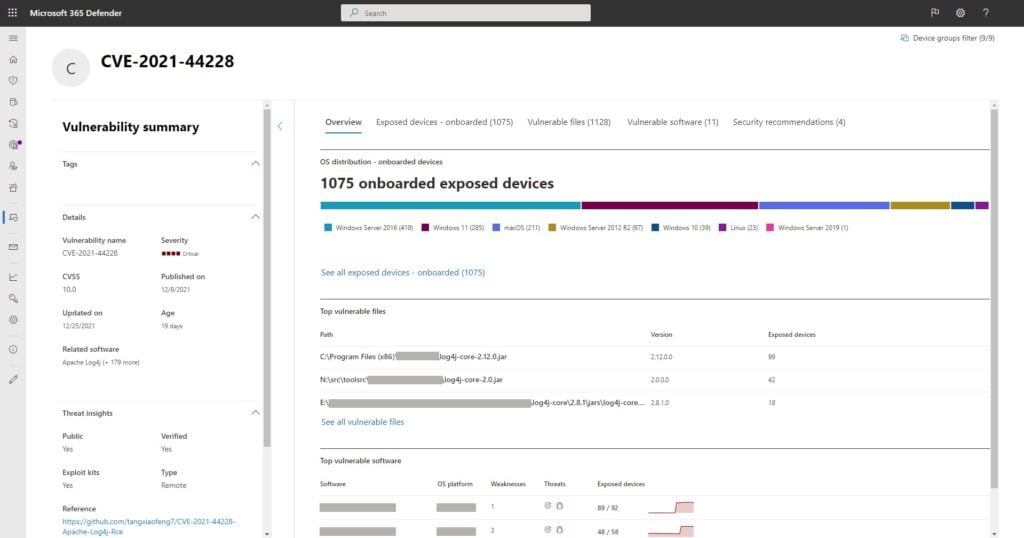

Idéal pour la protection intégrée de l'écosystème Microsoft

Microsoft Defender Threat Intelligence est la solution de sécurité phare de Microsoft, conçue avec expertise pour protéger son vaste écosystème. Offrant une protection transparente dans toute la suite Microsoft, elle mérite amplement sa place pour la meilleure protection intégrée de l'écosystème Microsoft.

Pourquoi j'ai choisi Microsoft Defender Threat Intelligence : Pour sélectionner les meilleures plateformes de renseignement sur les menaces, Microsoft Defender s'est démarquée grâce à son intégration native dans l'écosystème Microsoft. À mon avis, après avoir évalué ses capacités, je l'ai choisie pour sa fonctionnalité homogène à travers la multitude d'applications Microsoft. Sa force réside indéniablement dans la protection qu'elle assure au sein de l'écosystème Microsoft, ce qui justifie son statut de meilleure solution pour cette niche.

Fonctionnalités et intégrations remarquables :

Microsoft Defender offre des capacités avancées de chasse aux menaces associées à des analyses approfondies après incident. La solution propose également des fonctionnalités d'investigation et de remédiation automatisées, renforçant ainsi l'efficacité de la réponse aux menaces. En termes d'intégrations, Microsoft Defender excelle grâce à sa compatibilité native avec l'ensemble de la suite Microsoft, notamment Azure, Office 365 et les terminaux Windows.

Pros and Cons

Pros:

- Protection native sur toutes les plateformes Microsoft

- Outils avancés de chasse aux menaces

- Fonctionnalités de remédiation automatisée

Cons:

- Moins de polyvalence hors de l'écosystème Microsoft

- Tarification potentiellement élevée pour les petites organisations

- Peut être complexe pour les utilisateurs débutants

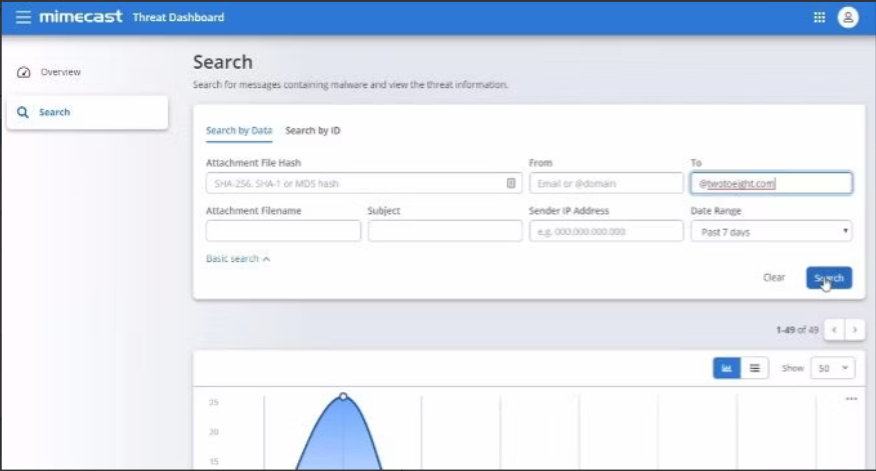

Idéal pour la prévention avancée des menaces par courriel

La solution de Mimecast est un bouclier dédié contre les diverses menaces qui affectent aujourd'hui la communication par courrier électronique. Protégeant les boîtes de réception contre le phishing, l'usurpation d'identité et les pièces jointes malveillantes, elle se distingue particulièrement dans la prévention avancée des menaces par courriel.

Pourquoi j'ai choisi Mimecast Email Security avec Targeted Threat Protection : La sécurité des courriels reste une préoccupation majeure pour les organisations, et après avoir comparé de nombreux outils, Mimecast s'est imposé dans ma sélection. J'ai estimé que la profondeur de sa protection des courriels et son intelligence en temps réel la plaçaient au-dessus des autres. Cette spécialisation sur les menaces avancées, en particulier celles visant les courriels, fait de Mimecast le meilleur choix pour une défense robuste.

Fonctionnalités et intégrations remarquables :

Mimecast propose une protection des URL, empêchant ainsi les utilisateurs d'accéder involontairement à des sites malveillants. La protection des pièces jointes garantit que les fichiers sont sûrs avant d'être ouverts, et la protection contre l'usurpation d'identité défend contre les courriels trompeurs. Concernant les intégrations, Mimecast s'associe efficacement à la plupart des principales plateformes de messagerie, y compris Microsoft Office 365 et Google Workspace.

Pros and Cons

Pros:

- Suite complète de protection contre les menaces par courriel

- Intégration fluide avec les principales plateformes de messagerie

- Intelligence des menaces en temps réel

Cons:

- Certaines fonctionnalités peuvent nécessiter un temps d'apprentissage

- Peut être surdimensionné pour les petites organisations

- Certains faux positifs occasionnels

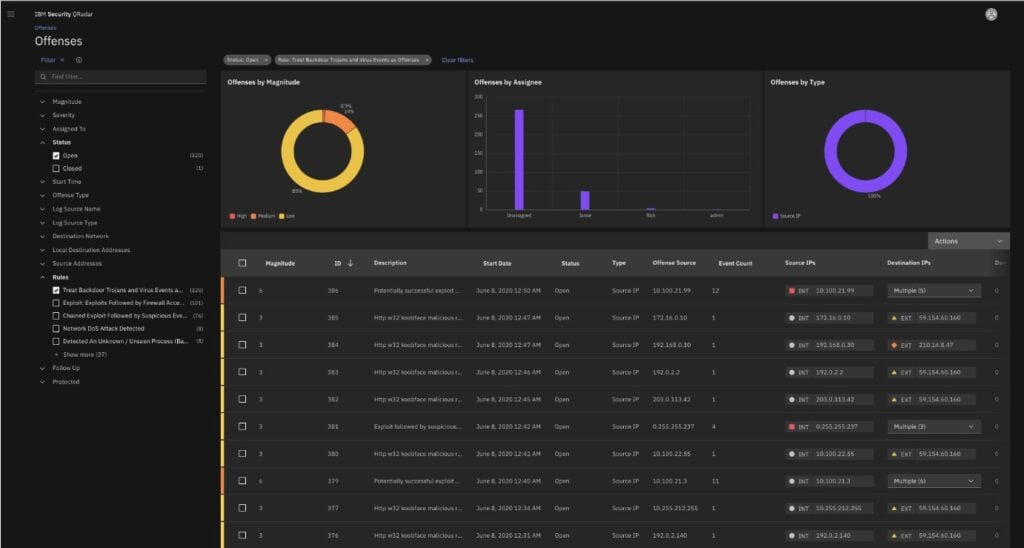

Idéal pour l'analyse des menaces à l'échelle de l'entreprise

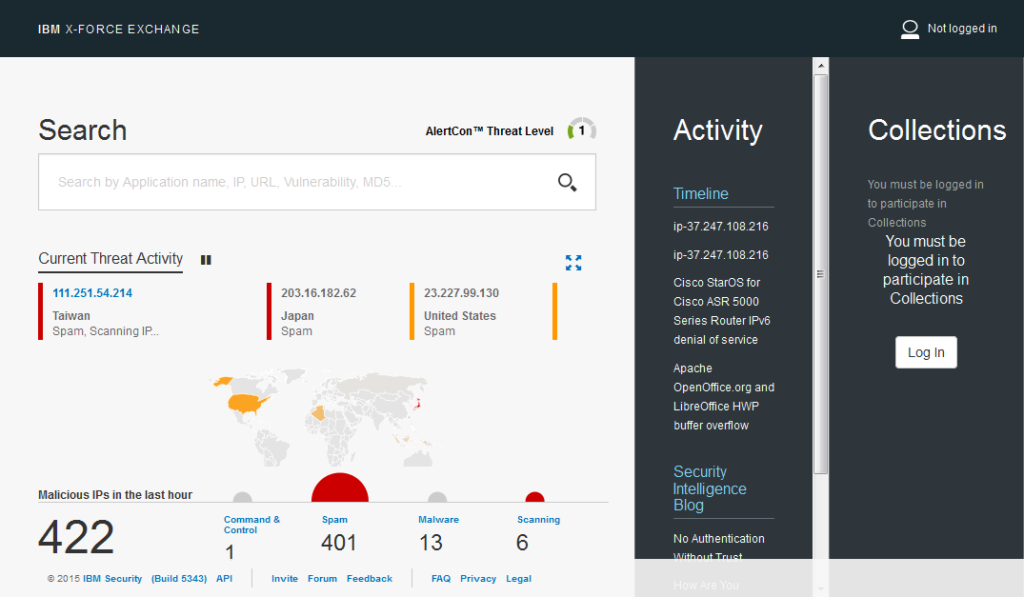

IBM Threat Intelligence est une plateforme qui fournit des informations exhaustives sur les cybermenaces à l'échelle de l'entreprise. Conçue pour les opérations de grande envergure, elle s'impose comme un choix de premier plan pour les organisations ayant besoin d'une vision approfondie et macro des menaces informatiques.

Pourquoi j'ai choisi IBM Threat Intelligence : En comparant les plateformes d'analyse des menaces pour les entreprises, l'offre d'IBM dépassait systématiquement mes attentes. Ce qui la distingue, c'est sa robustesse, parfaitement adaptée aux exigences étendues des grandes organisations. Étant donné sa capacité à fournir une analyse complète à l'échelle de l'entreprise, il n'est pas surprenant que je la considère comme la meilleure de sa catégorie.

Fonctionnalités et intégrations remarquables :

IBM Threat Intelligence propose des fonctionnalités telles que d'importants référentiels de données sur les menaces et des outils d'analyse avancés. Elle intègre en outre des analyses pilotées par l’IA pour des prévisions de menaces plus précises. Côté intégrations, la plateforme fonctionne en synergie avec la suite d’outils de sécurité IBM ainsi qu’avec de nombreuses solutions d’entreprise tierces.

Pros and Cons

Pros:

- Adapté aux opérations à grande échelle

- Référentiels de données sur les menaces exhaustifs

- Analyses pilotées par l’IA

Cons:

- Peut être trop complexe pour les petites entreprises

- La structure tarifaire peut manquer de clarté

- Certaines fonctionnalités nécessitent des compétences techniques

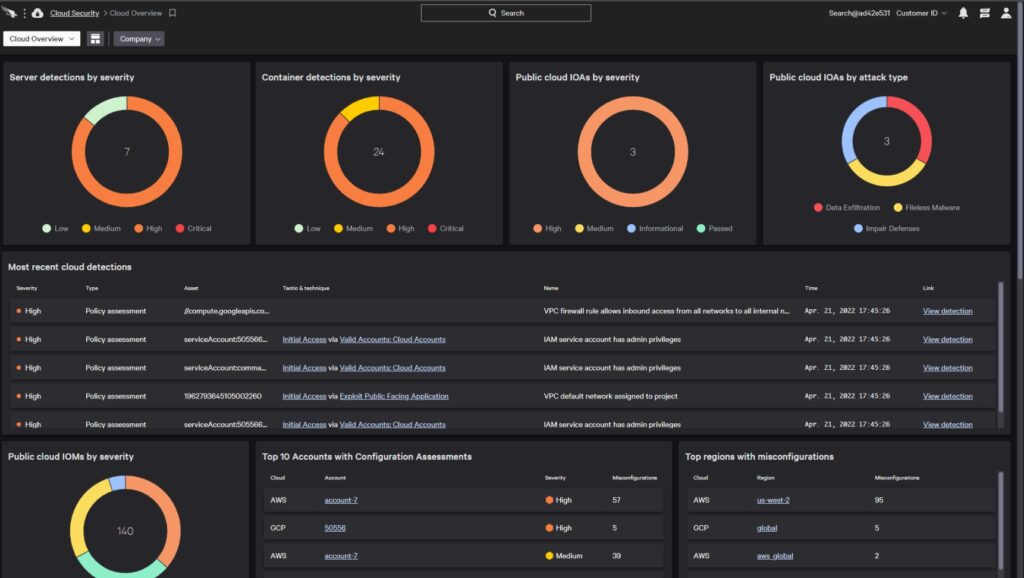

Idéal pour la sécurité des terminaux conçue nativement pour le cloud

La plateforme Crowdstrike Falcon Endpoint Protection offre aux équipes de sécurité une visibilité et une protection complètes sur l'ensemble de leurs terminaux réseau. Reposant sur une architecture cloud native, elle se distingue comme le choix de prédilection pour les organisations migrantes ou déjà actives dans des environnements cloud.

Pourquoi j'ai choisi Crowdstrike Falcon Endpoint Protection Platform : Au cours de mes recherches pour identifier les solutions de sécurité des terminaux les plus efficaces, Crowdstrike Falcon s'est imposée comme une option de premier plan. Elle se différencie par son approche centrée sur le cloud. Cette architecture cloud native, associée à son efficacité en matière de détection des menaces, en fait la référence inégalée pour la sécurité des terminaux pilotée par le cloud.

Fonctionnalités et intégrations remarquables :

Crowdstrike Falcon propose une surveillance et une réponse en temps réel, permettant de neutraliser les menaces rapidement. Elle exploite également l'analyse pilotée par l'IA pour une recherche proactive des menaces. Les intégrations comprennent la compatibilité avec les principaux fournisseurs de services cloud ainsi qu'une large gamme de plateformes SIEM, SOAR et IT pour les opérations.

Pros and Cons

Pros:

- Suite complète de protection des terminaux

- Architecture cloud native offrant flexibilité

- Analyse des menaces efficace pilotée par l'IA

Cons:

- Peut être complexe pour les petites entreprises

- Certains concurrents proposent davantage d'intégrations

- Alertes faussement positives occasionnelles

Idéal pour le partage collaboratif de renseignements sur les menaces

IBM X-Force Exchange, création du géant technologique IBM, est une plateforme conçue pour favoriser la collaboration en matière de renseignement sur les menaces. Sa principale force réside dans la capacité qu’elle offre aux organisations de partager et d’acquérir des données sur les menaces de manière collaborative, incarnant parfaitement son aptitude au partage collaboratif de menaces.

Pourquoi j'ai choisi IBM X-Force Exchange : Choisir une plateforme excelling dans la promotion de la collaboration était primordial, et IBM X-Force Exchange s'est imposée comme un choix naturel. En comparant les plateformes, j'ai constaté que l'accent mis sur le partage et la collaboration autour du renseignement sur les menaces la distinguait clairement. Cet esprit collaboratif fait précisément de cette solution la meilleure pour ceux qui privilégient la défense commune et le partage des connaissances.

Fonctionnalités et intégrations remarquables :

IBM X-Force Exchange présente une vaste collection de renseignements sur les menaces, soutenue par l'importante recherche d'IBM. Elle propose également une interface conviviale permettant de créer et de partager des collections d'indicateurs de menace. Concernant les intégrations, la plateforme est compatible avec les principales solutions SIEM, les outils d'orchestration et une gamme de produits de sécurité propres à IBM.

Pros and Cons

Pros:

- Base de données riche en renseignements sur les menaces

- Met l'accent sur la défense collaborative

- S'intègre facilement à de nombreuses solutions d'entreprise

Cons:

- Peut être déroutant pour les nouveaux utilisateurs de plateformes de partage de menaces

- Dépend largement de la participation de la communauté

- La transparence sur la tarification pourrait être améliorée

Autres solutions d'intelligence des menaces

Voici une liste supplémentaire de solutions d’intelligence des menaces que j’ai présélectionnées sans pour autant atteindre le top 10. Elles valent vraiment la peine d’être examinées.

- Flashpoint Intelligence Platform

Idéal pour le renseignement deep et dark web

- Cyble Vision

Idéal pour des alertes en temps réel sur les données compromises

- Cyware Labs

Idéal pour les flux de veille situationnelle

- Dataminr

Idéal pour la détection d'événements en temps réel

- Intezer Analyze

Idéal pour la détection de la réutilisation de code dans les malwares

- Cyberint

Idéal pour l'intelligence des menaces cybernétiques ciblées

Critères de sélection des solutions d'intelligence des menaces

Lors de la sélection des meilleures solutions d'intelligence des menaces à inclure dans cette liste, j'ai pris en compte les besoins et points de douleur courants des acheteurs tels que la détection rapide des menaces et l'intégration avec les systèmes de sécurité existants. J'ai également utilisé le cadre suivant afin de structurer et d'assurer l'équité de mon évaluation :

Fonctionnalité principale (25 % de la note totale)

Pour être incluse dans cette liste, chaque solution devait couvrir ces cas d'usage courants :

- Détection et analyse des menaces

- Soutien à la réponse aux incidents

- Intégration des données de menace

- Alertes et notifications automatisées

- Évaluation des vulnérabilités

Fonctionnalités complémentaires remarquables (25 % de la note totale)

Pour affiner davantage la sélection, j'ai également recherché des fonctionnalités uniques telles que :

- Capacités d'apprentissage automatique

- Tableaux de bord personnalisables

- Partage d'intelligence des menaces en temps réel

- Analyses avancées et rapports détaillés

- Analyses des menaces basées sur la géolocalisation

Facilité d'utilisation (10 % de la note totale)

Pour évaluer la facilité d'utilisation de chaque système, j'ai pris en compte les éléments suivants :

- Interface utilisateur intuitive

- Facilité de navigation

- Options de personnalisation

- Courbe d'apprentissage pour les nouveaux utilisateurs

- Intégration avec les outils existants

Onboarding (10 % de la note totale)

Pour évaluer l'expérience d'onboarding de chaque plateforme, j'ai pris en considération les éléments suivants :

- Disponibilité de vidéos de formation

- Visites interactives du produit

- Accès à des modèles

- Webinaires et démonstrations en direct

- Chatbots d’assistance

Support client (10 % du score total)

Pour évaluer les services de support client de chaque fournisseur de logiciel, j’ai pris en compte les éléments suivants :

- Disponibilité 24h/24 et 7j/7

- Options de support multicanal

- Délai de réponse aux demandes

- Qualité de la documentation

- Accès à un gestionnaire de compte dédié

Rapport qualité-prix (10 % du score total)

Pour évaluer le rapport qualité-prix de chaque plateforme, j’ai pris en compte les éléments suivants :

- Tarifs comparés à la concurrence

- Existence d’essais gratuits

- Transparence des modèles de tarification

- Évolutivité des formules tarifaires

- Fonctionnalités incluses dans les offres de base

Avis clients (10 % du score total)

Pour me faire une idée de la satisfaction générale des clients, j’ai pris en compte les éléments suivants lors de la lecture des avis :

- Notes globales de satisfaction

- Retour sur la fonctionnalité

- Retours d’expérience sur le support client

- Commentaires sur la facilité d’utilisation

- Témoignages sur le retour sur investissement et les bénéfices

Comment choisir des solutions de renseignement sur les menaces

Il est facile de se perdre dans de longues listes de fonctionnalités et des structures tarifaires complexes. Pour vous aider à rester concentré au fur et à mesure de votre processus de sélection logicielle, voici une liste de critères à garder à l’esprit :

| Critère | À prendre en compte |

|---|---|

| Évolutivité | La solution pourra-t-elle accompagner l’évolution de vos besoins ? Pensez à la croissance future et à la capacité de l’outil à gérer une augmentation de données et d’utilisateurs. |

| Intégrations | Est-elle compatible avec vos outils existants ? Vérifiez la compatibilité avec vos systèmes de sécurité actuels et votre pile logicielle. |

| Personnalisation | Pouvez-vous adapter l’outil à vos processus ? Cherchez des options permettant d’ajuster les paramètres et fonctionnalités selon les méthodes de travail de votre équipe. |

| Facilité d’utilisation | L’interface est-elle conviviale ? Évaluez la courbe d’apprentissage pour votre équipe et le besoin éventuel de formation pour une utilisation optimale. |

| Mise en œuvre et onboarding | Combien de temps l’installation prend-elle ? Évaluez la durée et les ressources nécessaires au démarrage, ainsi que l’accompagnement du fournisseur durant cette phase. |

| Coût | La tarification correspond-elle à votre budget ? Comparez les coûts aux fonctionnalités proposées et tenez compte des frais cachés ou de contrats à long terme. |

| Garantie de sécurité | Existe-t-il des mesures de sécurité solides ? Assurez-vous que la solution respecte les standards du secteur et intègre des mécanismes de chiffrement et de contrôle d’accès. |

| Disponibilité du support | Peut-on obtenir de l’aide rapidement ? Vérifiez la disponibilité 24/7 et la possibilité de contacter le support via plusieurs canaux (chat, e-mail, téléphone). |

Qu’est-ce qu’une solution de renseignement sur les menaces ?

Les solutions de renseignement sur les menaces sont des outils qui collectent et analysent des informations sur les menaces potentielles en cybersécurité. Les analystes de sécurité, professionnels IT et équipes cybersécurité utilisent ces solutions pour renforcer la posture de sécurité de leur organisation. Les alertes automatisées, l’intégration de données sur les menaces et le soutien à la réponse aux incidents facilitent la gestion proactive des risques et la prise de décision éclairée. Globalement, ces outils offrent des informations précieuses pour protéger votre organisation des cybermenaces.

Fonctionnalités

Lorsque vous choisissez des solutions de renseignement sur les menaces, portez attention aux fonctionnalités essentielles suivantes :

- Détection et analyse des menaces : Identifie les menaces potentielles et fournit des informations pour aider à atténuer les risques avant qu'ils n'impactent votre organisation.

- Support à la réponse aux incidents : Offre des outils pour gérer efficacement et réagir rapidement aux incidents de sécurité, minimisant ainsi les dégâts et le temps de récupération.

- Alertes automatisées : Envoie des notifications en temps réel concernant les menaces potentielles, permettant à votre équipe de réagir immédiatement.

- Intégration des données sur les menaces : Combine les données de renseignement sur les menaces avec les outils de sécurité existants pour une vision globale des risques potentiels.

- Tableaux de bord personnalisables : Permet d'adapter l'interface pour afficher les données les plus pertinentes selon les besoins de votre équipe.

- Capacités d'apprentissage automatique : Utilise des algorithmes avancés pour prédire et identifier les menaces émergentes, renforçant ainsi les mesures de sécurité proactives.

- Analyses avancées et rapports : Offre une analyse approfondie et des visualisations pour mieux comprendre les schémas et tendances des menaces.

- Informations sur les menaces selon la géolocalisation : Fournit des informations sur les menaces spécifiques à différentes régions géographiques, aidant à prioriser les réponses.

- Ressources de formation et support : Inclut l’accès à des supports de formation et à un service client pour garantir une utilisation et une mise en œuvre efficaces.

- Intégration avec les outils existants : Assure la compatibilité avec l’infrastructure de sécurité actuelle de votre organisation, facilitant ainsi le bon fonctionnement des opérations.

Avantages

L’implémentation de solutions de renseignement sur les menaces apporte de nombreux avantages à votre équipe et à votre entreprise. En voici quelques-uns dont vous pouvez bénéficier :

- Gestion proactive des menaces : Les alertes automatisées et la détection des menaces aident votre équipe à traiter les risques avant qu’ils ne deviennent des problèmes majeurs.

- Prise de décision optimisée : Les analyses avancées et les rapports fournissent des informations pour orienter vos stratégies de sécurité et l’allocation des ressources.

- Réponse aux incidents améliorée : Les outils de support à la réponse aux incidents permettent des réactions plus rapides et plus efficaces en cas de faille de sécurité.

- Efficacité des coûts : En prévenant les menaces potentielles et en réduisant l’impact des incidents, ces solutions permettent de réaliser des économies sur les coûts liés aux violations de données et aux interruptions.

- Stratégies de sécurité sur mesure : Les tableaux de bord personnalisables permettent de se concentrer sur les données les plus pertinentes, optimisant ainsi vos efforts de sécurité.

- Conscience accrue des menaces : Les capacités d'apprentissage automatique tiennent votre équipe informée des menaces émergentes, renforçant la vigilance globale.

- Informations sur les menaces régionales : Les informations basées sur la géolocalisation aident à prioriser les réponses selon les risques régionaux, assurant une utilisation efficace des ressources.

Coûts et Tarification

Le choix de solutions de renseignement sur les menaces nécessite de comprendre les différents modèles et plans de tarification proposés. Les coûts varient selon les fonctionnalités, la taille de l’équipe, les options additionnelles, et plus encore. Le tableau ci-dessous résume les plans courants, leurs prix moyens ainsi que les fonctionnalités typiques incluses dans les solutions de renseignement sur les menaces :

Tableau comparatif des plans pour les solutions de renseignement sur les menaces

| Type de plan | Prix moyen | Fonctionnalités courantes |

|---|---|---|

| Plan gratuit | $0 | Détection de base des menaces, alertes limitées et support communautaire. |

| Plan personnel | $10-$30/ utilisateur/mois | Détection et analyse des menaces, rapports de base et support par e-mail. |

| Plan entreprise | $50-$100/ utilisateur/mois | Analyses avancées, support à la réponse aux incidents, intégration avec les outils existants et support téléphonique. |

| Plan entreprise avancé | $150-$300/ utilisateur/mois | Tableaux de bord personnalisables, capacités d'apprentissage automatique, informations basées sur la géolocalisation et gestionnaire de compte dédié. |

FAQ sur les solutions de veille sur les menaces

Comment les solutions de veille sur les menaces peuvent-elles améliorer notre posture de sécurité ?

u003cspan style=u0022font-weight: 400u0022u003eCes outils fournissent des informations sur les menaces potentielles, permettant à votre équipe de prendre des mesures proactives. Ils aident à identifier les vulnérabilités et à prioriser les réponses. En comprenant les schémas de menaces, vous pouvez élaborer de meilleures stratégies de défense et allouer efficacement les ressources.u003c/spanu003e

Quelles sont certaines des solutions logicielles de veille sur les menaces les moins chères ?

CrowdSec est l’une des options les plus abordables, en particulier pour les petites entreprises ou les utilisateurs individuels.

Quelles solutions logicielles sont parmi les plus coûteuses ?

Des solutions comme IBM Threat Intelligence ou Cisco Talos sont plus onéreuses et conçues pour répondre aux exigences des grandes entreprises.

Existe-t-il des outils de veille sur les menaces gratuits ?

Oui, par exemple CrowdSec propose une version communautaire gratuite. Cependant, il est important de noter que les versions gratuites peuvent manquer de certaines fonctionnalités avancées présentes dans les versions payantes.

Comment mesurer le retour sur investissement d’une solution de veille sur les menaces ?

u003cspan style=u0022font-weight: 400u0022u003eÉvaluez la réduction du temps de réponse aux incidents et le nombre d’attaques évitées. Calculez les économies réalisées grâce à la réduction des interruptions et des pertes de données. Prenez en compte l’amélioration de la connaissance des menaces et de la prise de décision dans la valeur globale.u003c/spanu003e

Et ensuite :

Si vous êtes en train d’étudier des solutions de veille sur les menaces, contactez gratuitement un conseiller SoftwareSelect pour obtenir des recommandations personnalisées.

Il vous suffit de remplir un formulaire et d’avoir une brève conversation pour détailler vos besoins. Vous recevrez alors une liste restreinte de logiciels à examiner. Ils vous accompagnent même tout au long du processus d’achat, y compris dans la négociation des prix.