10 Meilleures passerelles web sécurisées : notre sélection

Naviguer en toute sécurité dans l’immensité du web n’est pas une tâche aisée. Les passerelles web sécurisées s’imposent alors : ces outils agissent comme une vigie entre les utilisateurs et les menaces potentielles en ligne. En en mettant une en place, vous bénéficiez d’une protection renforcée contre les sites malveillants, les virus et autres cybermenaces. J’ai pu constater qu’en l’absence d’une passerelle robuste, les organisations s’exposent à des fuites de données, à une baisse de productivité et à des conséquences financières.

Why Trust Our Software Reviews

We’ve been testing and reviewing software since 2023. As tech leaders ourselves, we know how critical and difficult it is to make the right decision when selecting software.

We invest in deep research to help our audience make better software purchasing decisions. We’ve tested more than 2,000 tools for different tech use cases and written over 1,000 comprehensive software reviews. Learn how we stay transparent & our software review methodology.

Résumé des meilleures passerelles web sécurisées

Ce tableau comparatif synthétise les informations tarifaires de mes principales sélections de passerelles web sécurisées pour vous aider à choisir celle qui correspond à votre budget et à vos besoins professionnels.

| Tool | Best For | Trial Info | Price | ||

|---|---|---|---|---|---|

| 1 | Idéal pour l'accès web sécurisé & la conformité automatisée | Essai gratuit de 14 jours | À partir de $2/appareil/mois | Website | |

| 2 | Idéal pour la sécurité au niveau DNS | Essai gratuit + démo disponible | Prix sur demande | Website | |

| 3 | Idéal pour des analyses de menace centrées sur l'humain | Not available | Tarification sur demande | Website | |

| 4 | Idéal pour un déploiement hybride flexible | Not available | Tarification sur demande | Website | |

| 5 | Idéal pour un filtrage robuste du contenu | Not available | Tarification sur demande | Website | |

| 6 | Idéal pour les déploiements cloud à grande échelle | Not available | Tarification sur demande | Website | |

| 7 | Idéal pour une sécurité de niveau télécommunication | Not available | Tarification sur demande | Website | |

| 8 | Idéal pour le transfert de données d'entreprise | Not available | Tarification sur demande | Website | |

| 9 | Idéal pour une intelligence des menaces intégrée | Not available | Tarification sur demande | Website | |

| 10 | Idéal pour la protection des données en temps réel | Démo gratuite disponible | Tarification sur demande | Website |

-

Site24x7

Visit WebsiteThis is an aggregated rating for this tool including ratings from Crozdesk users and ratings from other sites.4.7 -

GitHub Actions

Visit WebsiteThis is an aggregated rating for this tool including ratings from Crozdesk users and ratings from other sites.4.8 -

Docker

Visit WebsiteThis is an aggregated rating for this tool including ratings from Crozdesk users and ratings from other sites.4.6

Avis sur les meilleures passerelles web sécurisées

Vous trouverez ci-dessous mes résumés détaillés des meilleures passerelles web sécurisées sélectionnées. Mes critiques offrent un examen poussé des fonctionnalités clés, avantages et inconvénients, intégrations, et cas d’usage idéaux pour chacun de ces outils afin de vous aider à faire le meilleur choix.

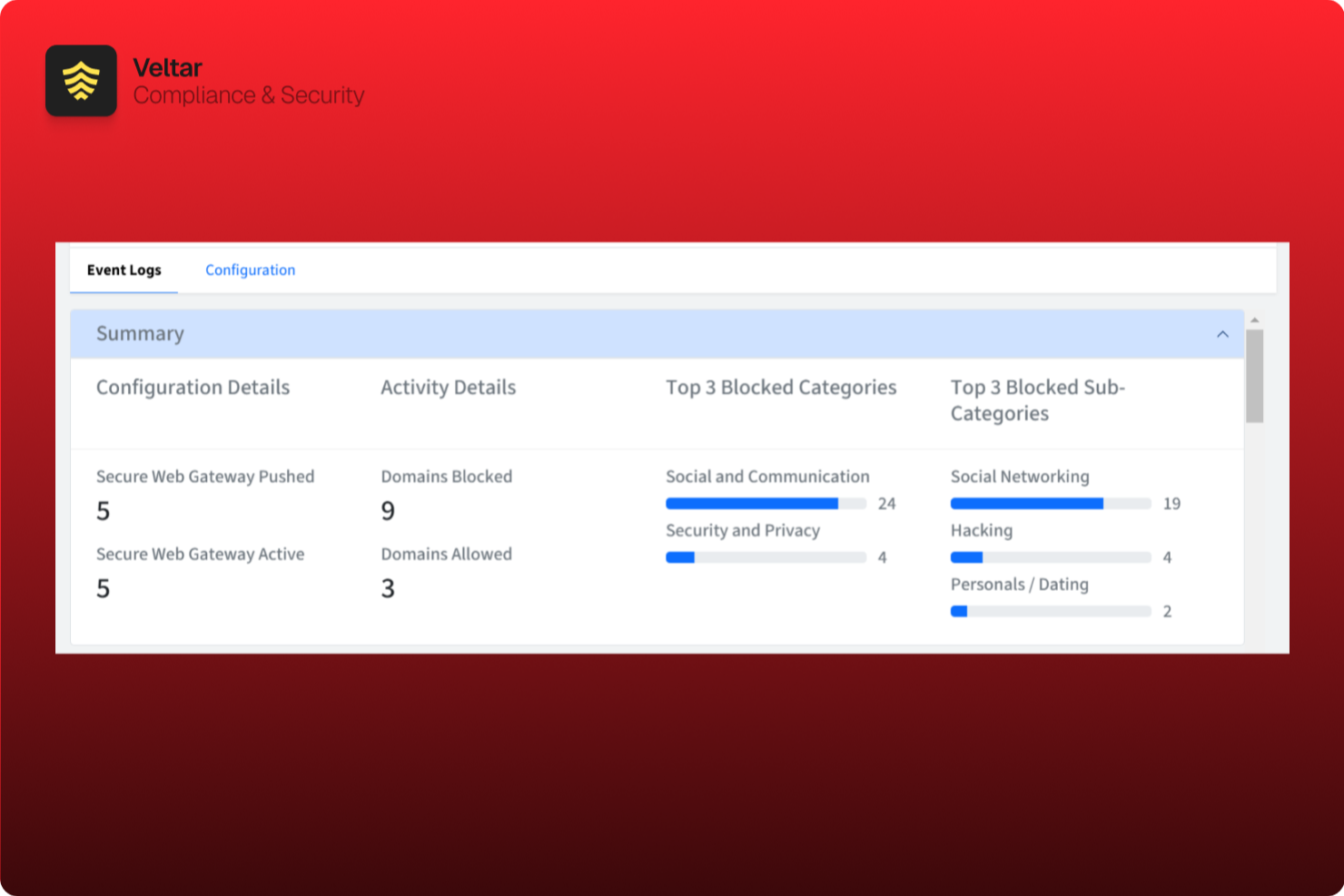

Idéal pour l'accès web sécurisé & la conformité automatisée

Scalefusion est une plateforme de gestion unifiée des terminaux (UEM) qui fait également office de passerelle web sécurisée puissante, réunissant la gestion des appareils, le filtrage du contenu web et la conformité automatisée en une seule solution. Elle est conçue pour les administrateurs informatiques gérant des appareils personnels (BYOD) et des appareils d'entreprise, aidant les organisations à sécuriser les données tout en maintenant la productivité.

Pourquoi j'ai choisi Scalefusion :

J'ai choisi Scalefusion car elle équilibre la sécurité de niveau entreprise avec une gestion pratique des terminaux. Contrairement à la plupart des passerelles web sécurisées qui se concentrent uniquement sur le blocage des menaces, Scalefusion combine une protection en temps réel, un filtrage web granulaire et une application automatisée de la conformité afin de gérer les risques sans compliquer outre mesure les politiques d'appareils.

J'ai été séduit par sa capacité à bloquer des catégories de sites web entières—telles que les contenus malveillants, inappropriés ou non liés au travail—tout en permettant au service informatique de créer des listes d'exceptions personnalisées pour les applications essentielles. Elle prend également en charge la restriction des connexions à Google Workspace et Microsoft 365 uniquement aux domaines d'entreprise approuvés, offrant aux équipes un contrôle précis sans microgérer les utilisateurs.

Fonctionnalités et intégrations remarquables :

Scalefusion se distingue par un filtrage granulaire basé sur les catégories de sites, la prévention des menaces en temps réel et les restrictions de connexion par domaine pour les applications cloud. La plateforme permet aussi de créer des listes d'exceptions pour garantir l'accès aux outils essentiels, même dans des catégories restreintes.

L'intégration transparente avec Check Point Harmony étend la détection et la protection contre les menaces mobiles, protégeant ainsi contre le phishing et les logiciels malveillants sur toutes les surfaces d'attaque mobiles.

Pros and Cons

Pros:

- Gestion efficace des applications et du contenu sur plusieurs plateformes

- Fonctionnalités solides de gestion de kiosques

- Fiable pour le contrôle des appareils et le déploiement d'applications

Cons:

- Compliqué pour les petites équipes

- La configuration nécessite un effort initial

New Product Updates from Scalefusion

Scalefusion Introduces Apple TV Management

Scalefusion now supports Apple TV management, enabling IT teams to configure and monitor devices. For more information, visit Scalefusion's official site.

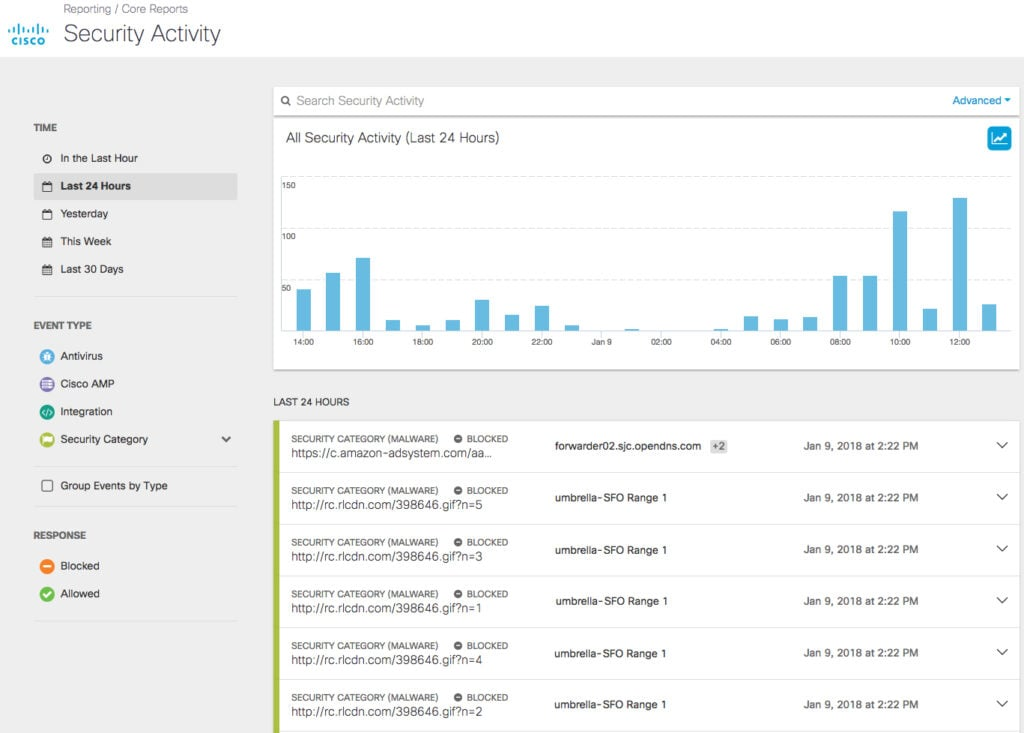

Cisco Umbrella propose une solution de sécurité basée dans le cloud qui opère au niveau de la couche DNS. Cette approche offre aux utilisateurs une première ligne de défense contre les menaces en ligne, garantissant que les destinations Internet potentiellement malveillantes sont bloquées avant même qu'une connexion ne soit établie, mettant ainsi en avant sa puissance en matière de sécurité au niveau de la couche DNS.

Pourquoi j'ai choisi Cisco Umbrella :

Au cours de ma recherche des meilleurs outils de sécurité, Cisco Umbrella s'est imposé comme un sérieux candidat grâce à son focus particulier sur la protection via la couche DNS. Après des comparaisons et des évaluations rigoureuses, j'ai constaté que sa spécialisation dans ce domaine le distinguait des autres solutions.

Cette spécificité ainsi que l'expérience utilisateur complète qu'il offre m'ont convaincu qu'il s'agit réellement de la « meilleure solution pour la sécurité au niveau DNS ».

Fonctionnalités phares & intégrations :

Un point fort de Cisco Umbrella réside dans sa fonctionnalité d'isolation du navigateur, qui sépare efficacement l'activité de navigation de l'utilisateur de son terminal, réduisant ainsi le risque d'infiltration de malwares.

De plus, il intègre une fonction VPN qui assure des connexions sécurisées et privées pour les utilisateurs. La plateforme propose également des intégrations avec de nombreuses solutions de sécurité tierces, facilitant ainsi un environnement de sécurité plus global.

Pros and Cons

Pros:

- La sécurité au niveau DNS bloque efficacement les destinations malveillantes avant toute connexion.

- L'isolation du navigateur réduit le risque d'intrusion de malwares.

- Le VPN intégré assure une meilleure confidentialité utilisateur.

Cons:

- La configuration initiale peut nécessiter certaines compétences techniques.

- Des retards potentiels dans les mises à jour de menaces en temps réel à cause des opérations sur la couche DNS.

- Certains utilisateurs peuvent trouver l'interface moins intuitive que d'autres outils.

Idéal pour des analyses de menace centrées sur l'humain

Forcepoint Secure Web Gateway se positionne comme un outil clé pour décrypter le comportement humain et son interaction avec les menaces à la sécurité réseau. Son engagement envers des analyses de menace centrées sur l’humain permet aux entreprises d’être non seulement équipées pour contrer les menaces, mais aussi pour comprendre leur origine et leur schéma.

Pourquoi j’ai choisi Forcepoint Secure Web Gateway :

Dans le vaste paysage des outils de sécurité, Forcepoint s’est démarqué grâce à son approche unique. Je l’ai choisi parce qu’il ne se contente pas d’appliquer une solution technique aux problèmes ; il cherche à comprendre l’humain derrière l’action.

En évaluant et comparant ses analyses à celles d’autres solutions sur le marché, il est devenu évident que le modèle analytique centré sur l’humain de Forcepoint est sans égal, en faisant le meilleur choix pour les entreprises qui souhaitent prioriser la compréhension des comportements afin d’anticiper et de contrer les menaces.

Fonctionnalités et intégrations phares :

L’une des fonctionnalités emblématiques de Forcepoint est sa capacité solide de prévention contre la perte de données (DLP), garantissant la protection des données sensibles. Pour les entreprises qui s’appuient fortement sur les applications et le SaaS, les capacités d’intégration de Forcepoint s’alignent de manière fluide avec un vaste éventail d’applications, assurant ainsi sécurité et continuité des opérations.

La plateforme met également en avant des options de déploiement cloud et hybride, offrant aux entreprises la flexibilité de personnaliser leur architecture de sécurité.

Pros and Cons

Pros:

- Analyse de menace avancée et centrée sur l'humain

- Suite de prévention des fuites de données complète

- Intégration étendue avec diverses applications et plateformes SaaS

Cons:

- Courbe d’apprentissage possiblement plus élevée pour les nouveaux utilisateurs

- L’approche centrée sur l’humain pourrait ne pas convenir à tous

- Complexité possible lors de la configuration de certaines fonctionnalités

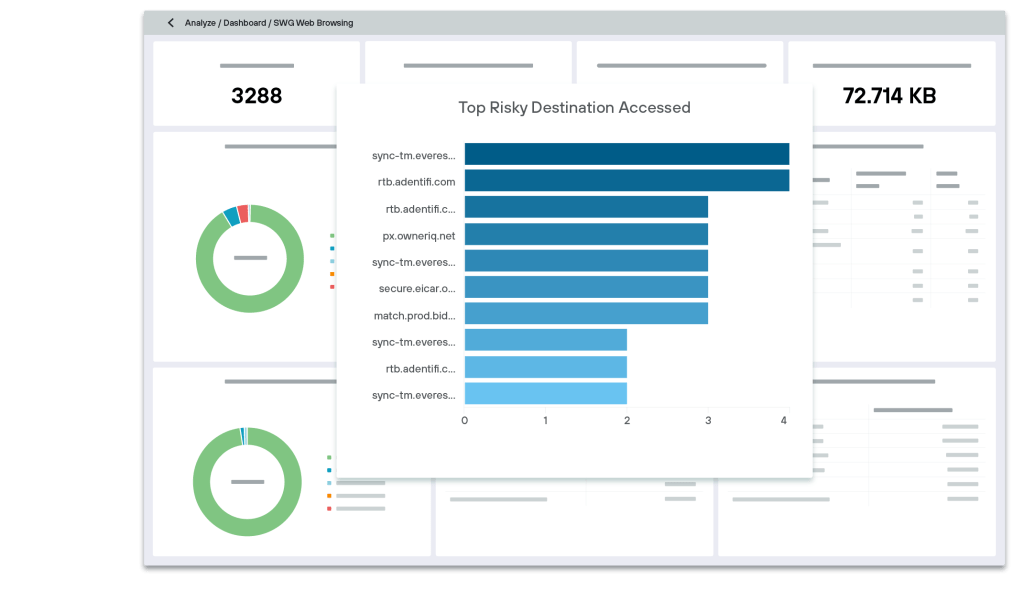

Trend Micro Web Security est un outil redoutable qui offre une protection complète contre les menaces aux entreprises. Avec un engagement inébranlable envers la sécurisation des environnements numériques, il se distingue particulièrement par ses capacités de déploiement hybride, reliant à la fois les infrastructures sur site et cloud.

Pourquoi j'ai choisi Trend Micro Web Security :

Lors du choix d'un outil de sécurité web, la polyvalence de Trend Micro a attiré mon attention. Je l'ai sélectionné après avoir constaté sa position unique sur le marché. Ce qui m'a marqué, c'est sa capacité à s'adapter autant aux environnements sur site qu'aux environnements cloud, en faisant un choix idéal pour les entreprises recherchant une flexibilité de déploiement.

L'accent mis par l'outil sur le déploiement hybride flexible témoigne de son adaptabilité et de sa capacité à répondre aux divers besoins des entreprises.

Fonctionnalités et intégrations remarquables :

Trend Micro excelle dans la fourniture d'une protection proactive contre les menaces, garantissant que les dangers potentiels sont éliminés à la source. Sa fonctionnalité de filtrage d'URL est remarquable, offrant aux entreprises un contrôle précis sur l'accès au web et empêchant l'accès aux sites malveillants.

Dans un monde qui reconnaît de plus en plus l'importance des modèles de confiance zéro, Trend Micro s'intègre parfaitement à diverses plateformes pour garantir une validation continue du risque utilisateur et appareil.

Pros and Cons

Pros:

- Protection avancée contre les menaces dans divers environnements numériques

- Filtrage d'URL efficace pour un accès web maîtrisé

- Respect des principes du zero trust pour une sécurité renforcée

Cons:

- La courbe d'apprentissage peut être difficile pour certains utilisateurs

- Les capacités d'intégration peuvent sembler trop complexes pour les petites entreprises

- Les options de déploiement peuvent être excessives pour des entreprises aux besoins simples

Fortinet FortiProxy se présente comme une solution de passerelle de sécurité web axée sur la sécurisation de l'accès à Internet grâce à un filtrage avancé du contenu. Avec son accent renforcé sur le contrôle du contenu, il joue un rôle clé pour garantir que les organisations restent protégées contre les contenus dangereux en ligne, s’alignant parfaitement sur sa promesse de filtrage robuste du contenu.

Pourquoi j'ai choisi Fortinet FortiProxy :

Dans mon parcours d’évaluation des outils de sécurité web, Fortinet FortiProxy a retenu mon attention grâce à son accent marqué sur le filtrage du contenu. Ce qui le distingue, c’est son contrôle des applications complet et précis, qui gère et filtre efficacement les applications web.

Sur la base de ses capacités et de mon évaluation, j’estime que Fortinet FortiProxy est « idéal pour un filtrage robuste du contenu ».

Fonctionnalités phares & intégrations :

Fortinet FortiProxy est reconnu pour son puissant contrôle des applications, garantissant que les applications web respectent les exigences de sécurité et de conformité. L’outil dispose également de la capacité à gérer efficacement la bande passante, assurant une utilisation optimisée des ressources.

Un autre atout majeur est sa capacité à traiter les menaces de type zero-day, ajoutant ainsi une couche de sécurité supplémentaire. Côté intégrations, il fonctionne très bien avec d’autres solutions Fortinet, renforçant ainsi sa capacité à offrir une posture de sécurité unifiée.

Pros and Cons

Pros:

- Contrôle supérieur des applications pour une gestion sécurisée des applications web

- Gestion efficace de la bande passante assurant une utilisation optimale d’Internet

- Proactif face aux vulnérabilités zero-day

Cons:

- Peut s’avérer un peu complexe pour les petites organisations

- L’intégration avec des produits non Fortinet peut nécessiter des configurations supplémentaires

- Peut nécessiter une expertise avancée pour exploiter toutes les fonctionnalités

Idéal pour les déploiements cloud à grande échelle

Symantec Cloud Secure Web Gateway offre aux entreprises une solution de sécurité complète adaptée aux services cloud. Conçue pour répondre aux défis spécifiques des infrastructures basées sur le cloud, elle applique efficacement les politiques de sécurité à grande échelle, ce qui la rend idéale pour les organisations disposant d'une large empreinte cloud.

Pourquoi j'ai choisi Symantec Cloud Secure Web Gateway :

Au cours de mon exploration des outils de sécurité web, Symantec Cloud Secure Web Gateway m'a particulièrement impressionné. Son accent spécifique sur les déploiements cloud de grande envergure, combiné à l'intégration de fonctionnalités de courtier de sécurité d'accès au cloud, l'a démarqué de nombreuses autres options.

Après une comparaison approfondie, j'ai conclu que cet outil se distingue vraiment, consolidant sa position comme le « meilleur pour les déploiements cloud à grande échelle ».

Fonctionnalités et intégrations remarquables :

La passerelle intègre un courtier de sécurité d'accès au cloud, offrant une couche de sécurité cruciale pour les services cloud. Elle permet également l'application uniforme des politiques de sécurité à travers de multiples services cloud, garantissant une protection cohérente.

Côté intégration, la solution de Symantec coopère parfaitement avec une variété d'autres outils et plateformes de sécurité, renforçant sa capacité à protéger de vastes écosystèmes cloud.

Pros and Cons

Pros:

- Intégration complète du courtier de sécurité d'accès au cloud offrant une protection robuste des services cloud.

- Application cohérente des politiques de sécurité sur divers services cloud.

- Conçu pour s'adapter et convenir aux déploiements cloud importants.

Cons:

- La mise en place et la configuration peuvent exiger un certain niveau d'expertise.

- Certains utilisateurs peuvent juger l'interface moins intuitive que celle des produits concurrents.

- Comme pour la plupart des solutions de sécurité haut de gamme, un investissement initial en formation peut être nécessaire.

AT&T Cybersecurity propose une suite d’outils qui assure une protection numérique complète pour les organisations, tirant parti de la robustesse fiable généralement associée aux grandes entités de télécommunications. Compte tenu de la réputation de longue date d’AT&T dans le secteur des télécommunications, ses solutions de cybersécurité intègrent intrinsèquement les exigences de sécurité de niveau télécom.

Pourquoi j'ai choisi AT&T Cybersecurity :

En explorant divers outils de cybersécurité, AT&T Cybersecurity a retenu mon attention pour sa robustesse, typique des infrastructures de télécommunications.

J’ai estimé que son approche globale de la sécurité, enrichie par l’expérience approfondie d’AT&T dans le secteur des télécommunications, la distingue des autres. Ce pedigree unique explique pourquoi j’estime qu’il s’agit du « meilleur choix pour une sécurité de niveau télécommunication ».

Fonctionnalités clés & intégrations :

Une fonctionnalité notable d’AT&T Cybersecurity est sa capacité de filtrage DNS, qui garantit l’interception rapide des destinations internet potentiellement dangereuses. Elle dispose également de techniques avancées de détection des logiciels malveillants, protégeant les organisations contre les menaces en constante évolution.

En matière d’intégration, AT&T Cybersecurity s’associe sans effort à diverses plateformes et outils de sécurité, offrant aux utilisateurs un écosystème de défense renforcé.

Pros and Cons

Pros:

- La sécurité de niveau télécommunication assure une protection de très haut niveau.

- Un filtrage DNS efficace limite l’accès aux destinations malveillantes.

- La détection avancée des logiciels malveillants suit l’évolution des menaces.

Cons:

- Peut manquer de l’agilité de solutions de cybersécurité plus petites et spécialisées.

- L’étendue de la suite d’outils peut être déroutante pour les petites entreprises.

- D’éventuels problèmes de compatibilité avec du matériel ou des logiciels non AT&T.

Le service IBM Secure Gateway est une solution dédiée conçue pour garantir des transferts de données sûrs et efficaces entre des réseaux privés et les services IBM Cloud. Cela s’avère particulièrement avantageux pour les grandes entreprises qui accordent une priorité à la sécurisation de leurs transferts de données, ce qui correspond parfaitement à son positionnement 'idéal pour le transfert de données d’entreprise'.

Pourquoi j’ai choisi IBM Secure Gateway Service :

Pendant mon parcours de sélection des meilleurs services de passerelle, IBM Secure Gateway Service s’est particulièrement démarqué. J’ai évalué ses capacités par rapport à d’autres, et il était évident que l’expertise de longue date d’IBM dans la gestion des opérations à l’échelle de l’entreprise faisait toute la différence.

C’est précisément pourquoi je considère qu’il est 'idéal pour le transfert de données d’entreprise'.

Fonctionnalités et intégrations remarquables :

L’une des principales fonctionnalités d’IBM Secure Gateway Service est son contrôle avancé de l’accès au réseau, garantissant que seules les données autorisées sont transférées. Le service surveille et gère efficacement le trafic réseau, favorisant ainsi l’efficacité. En termes d’intégrations, le service s’intègre parfaitement à divers produits et plateformes IBM, facilitant une approche plus globale du réseau d’entreprise.

Pros and Cons

Pros:

- Contrôles avancés d’accès au réseau pour sécuriser les transferts de données.

- Gestion efficace du trafic réseau assurant un fonctionnement fluide.

- Conçu pour la nouvelle génération de solutions réseau d’entreprise.

Cons:

- La courbe d’apprentissage peut être plus raide pour les personnes non familières avec les produits IBM.

- Peut être excessif pour les petites entreprises ou les startups.

- Nécessite une intégration étroite avec d’autres services IBM pour obtenir les meilleurs résultats.

Barracuda Content Shield se spécialise dans la fourniture de solutions complètes de filtrage web et de mesures de sécurité, conçues pour protéger les entreprises contre une multitude de menaces en ligne. Grâce à son accent mis sur l’intelligence des menaces intégrée, elle rassemble de multiples protocoles de sécurité pour offrir un mécanisme de défense holistique, en accord avec sa réputation de vigilance de haut niveau contre les menaces.

Pourquoi j’ai choisi Barracuda Content Shield :

Au cours de mon exploration des outils de sécurité web, j’ai été attiré par Barracuda Content Shield pour ses fonctionnalités complètes et son approche intégrée. J’ai constaté que l’intégration de l’intelligence des menaces au cœur de ses fonctionnalités le différencie de nombreux concurrents.

Je pense que pour les organisations qui accordent de l’importance à une posture de sécurité consolidée et informée, cet outil est sans aucun doute « le meilleur pour l’intelligence des menaces intégrée ».

Fonctionnalités remarquables et intégrations :

Barracuda Content Shield se distingue par ses puissantes capacités de filtrage web, garantissant une navigation sécurisée tout en bloquant les contenus malveillants. Il dispose aussi d’une inspection SSL qui analyse le trafic chiffré, ajoutant un niveau de sécurité supplémentaire.

De plus, la protection antivirus intégrée permet la détection et l’élimination proactive des logiciels malveillants. Concernant les intégrations, il collabore sans heurts avec les plates-formes d’entreprise populaires afin d’élargir sa portée de protection.

Pros and Cons

Pros:

- Filtrage web performant pour empêcher l’accès aux contenus dangereux

- L’inspection SSL détecte les menaces cachées dans le trafic chiffré

- L’antivirus intégré permet d’agir rapidement contre les logiciels malveillants

Cons:

- Peut nécessiter un apprentissage plus long pour les nouveaux utilisateurs

- Certaines fonctionnalités avancées peuvent être trop complexes pour les petites entreprises

- Les exigences de configuration peuvent être difficiles pour ceux qui ne connaissent pas l’intelligence des menaces intégrée

Netskope se consacre à offrir des solutions de sécurité à la pointe de la technologie, en se concentrant tout particulièrement sur la protection des données critiques. Son expertise en matière de protection des données en temps réel garantit que les organisations restent protégées contre les menaces émergentes, ce qui en fait un choix de premier plan pour les entreprises qui privilégient une réponse immédiate aux cyberattaques potentielles.

Pourquoi j'ai choisi Netskope :

Dans ma recherche d'outils de sécurité robustes, j'ai sélectionné Netskope après avoir évalué ses capacités complètes. Ce qui a retenu mon attention, c'est son engagement envers la protection en temps réel, un facteur crucial à l'heure où les cyberattaques deviennent de plus en plus sophistiquées. À mon avis, l'accent mis par l'outil sur la défense instantanée des données le distingue et justifie son titre de « meilleur pour la protection des données en temps réel ».

Fonctionnalités phares & intégrations :

Netskope se distingue par ses fonctionnalités anti-malware avancées, qui détectent et neutralisent les menaces rapidement. Avec un vaste réseau de centres de données, il garantit des performances optimales et une latence réduite pour les utilisateurs du monde entier.

De plus, Netskope offre des intégrations pertinentes avec de nombreux outils et plateformes d'entreprise, rationalisant les opérations de sécurité et renforçant les mesures de protection.

Pros and Cons

Pros:

- Capacités anti-malware efficaces pour une neutralisation rapide des menaces

- Réseau mondial de centres de données assurant performance et accessibilité

- Riches intégrations avec d'autres outils de niveau entreprise

Cons:

- L'interface utilisateur peut être complexe pour les débutants

- Nécessite une configuration importante pour un usage personnalisé

- Les fonctionnalités haut de gamme peuvent être excessives pour les petites organisations

Autres passerelles web sécurisées

Voici d’autres options de passerelles web sécurisées qui ne figurent pas dans ma sélection principale mais qui méritent tout de même votre attention :

- Lookout

Idéal pour la sécurité cloud axée sur le mobile

- Menlo Security Secure Web Gateway

Idéal pour une isolation complète contre les malwares

- Clearswift Secure Web Gateway (SWG)

Idéal pour l'inspection du contenu basée sur des politiques

Critères de sélection des passerelles web sécurisées

Pour choisir les meilleures passerelles web sécurisées à présenter ici, j’ai tenu compte des besoins et difficultés habituels des acheteurs comme la protection des données sensibles et la prévention des accès non autorisés. J’ai également utilisé la grille suivante pour assurer une évaluation structurée et équitable :

Fonctionnalité principale (25 % de la note finale)

Pour figurer sur cette liste, chaque solution devait répondre à ces besoins courants :

- Protection contre les logiciels malveillants et le phishing

- Application des politiques de sécurité

- Supervision de l’activité internet

- Blocage des sites non autorisés

- Filtrage du contenu web

Fonctionnalités distinctives supplémentaires (25 % de la note finale)

Pour départager plus finement les solutions en lice, j’ai également prêté attention à des fonctionnalités uniques telles que :

- Veille avancée sur les menaces

- Analyse du trafic en temps réel

- Tableaux de bord de rapports personnalisables

- Intégration avec les services cloud

- Analyse du comportement des utilisateurs

Facilité d’utilisation (10 % de la note finale)

Pour juger l’ergonomie de chaque système, j’ai pris en compte les éléments suivants :

- Conception de l’interface intuitive

- Navigation aisée

- Courbe d’apprentissage faible

- Performance réactive

- Instructions claires et concises

Intégration (10 % de la note finale)

Pour évaluer l’expérience d’intégration de chaque plateforme, j’ai pris en compte les points suivants :

- Disponibilité de vidéos de formation

- Visites guidées interactives du produit

- Documentation complète

- Accès aux webinaires

- Chatbots réactifs pour l'orientation

Support client (10 % du score total)

Pour évaluer les services d’assistance client de chaque fournisseur de logiciel, j’ai considéré les éléments suivants :

- Disponibilité 24h/24 et 7j/7

- Multiples canaux d’assistance

- Temps de réponse rapides

- Personnel du support compétent

- Accès à un centre de ressources

Rapport qualité/prix (10 % du score total)

Pour évaluer le rapport qualité/prix de chaque plateforme, j’ai examiné les critères suivants :

- Tarification compétitive

- Options de paiement flexibles

- Structure tarifaire transparente

- Réductions pour engagements à long terme

- Rentabilité par rapport aux fonctionnalités proposées

Avis clients (10 % du score total)

Pour avoir une idée générale de la satisfaction des clients, j’ai pris en compte les points suivants lors de la lecture des avis :

- Commentaires positifs constants

- Notes élevées pour la fiabilité

- Louanges concernant le support client

- Retours sur la facilité d’utilisation

- Témoignages sur l’efficacité de la protection contre les menaces

Comment choisir une passerelle web sécurisée

Il est facile de se perdre dans de longues listes de fonctionnalités et des structures tarifaires complexes. Pour vous aider à rester concentré tout au long de votre processus d’évaluation logicielle, voici une liste de points à garder à l’esprit :

| Facteur | À prendre en compte |

|---|---|

| Évolutivité | La solution peut-elle accompagner la croissance de votre activité ? Pensez à l’expansion future, à l’augmentation du trafic et aux nouveaux utilisateurs. Évitez les solutions incapables de gérer la montée en charge efficacement. |

| Intégrations | Fonctionne-t-elle avec vos systèmes actuels ? Assurez-vous de la compatibilité avec vos logiciels existants, services cloud et infrastructures réseau pour éviter des ajustements coûteux. |

| Personnalisation | Pouvez-vous adapter la solution à vos flux de travail ? Privilégiez des options permettant d’ajuster les paramètres aux besoins spécifiques de votre équipe. |

| Simplicité d’utilisation | L’interface est-elle intuitive pour votre équipe ? Choisissez un outil convivial afin de minimiser le temps de formation et réduire les erreurs. |

| Mise en œuvre et intégration | Combien de temps pour débuter ? Évaluez la durée de configuration et le support disponible lors de la phase de transition pour garantir une intégration en douceur. |

| Coût | La solution rentre-t-elle dans votre budget ? Comparez les plans tarifaires, les frais cachés et les coûts à long terme. Recherchez un équilibre entre le coût et les fonctionnalités nécessaires. |

| Garantie de sécurité | Le produit protège-t-il efficacement contre les menaces ? Vérifiez que l’outil bénéficie d’un chiffrement robuste, d’une détection des menaces efficace et qu’il est conforme aux normes du secteur. |

| Conformité réglementaire | Répond-il à vos exigences réglementaires ? Assurez-vous que l’outil est aligné avec les lois et normes de protection des données propres à votre secteur d’activité. |

Qu’est-ce qu’une passerelle web sécurisée ?

Les passerelles web sécurisées sont des outils qui protègent les organisations contre les menaces en ligne en filtrant les logiciels indésirables et les programmes malveillants issus du trafic web initié par les utilisateurs. Les professionnels IT, les administrateurs réseau et les équipes de cybersécurité utilisent généralement ces outils pour protéger les données sensibles et garantir un accès Internet sécurisé. Le filtrage des URL, le contrôle des applications et les fonctionnalités de prévention des pertes de données facilitent l’application des politiques de sécurité et la protection contre les menaces. Globalement, ces outils fournissent une protection essentielle pour sécuriser les réseaux et assurer leur conformité.

Fonctionnalités

Lorsque vous choisissez une passerelle web sécurisée, soyez attentif aux fonctionnalités clés suivantes :

- Filtrage d'URL : Bloque l'accès à des sites web dangereux ou non autorisés pour protéger les utilisateurs contre les contenus malveillants.

- Détection de logiciels malveillants : Identifie et prévient les menaces de logiciels malveillants avant qu'elles ne puissent infiltrer un réseau.

- Contrôle des applications : Gère et restreint l'utilisation des applications web afin de prévenir les accès non autorisés et les fuites de données.

- Prévention des pertes de données : Surveille et contrôle les transferts de données pour empêcher toute information sensible de quitter le réseau.

- Renseignement sur les menaces : Fournit une analyse des menaces en temps réel pour anticiper les cybermenaces émergentes.

- Analyse du comportement des utilisateurs : Suit et analyse l'activité des utilisateurs afin de détecter tout comportement suspect et d'éventuelles failles de sécurité.

- Filtrage du contenu : Filtre le contenu web selon des politiques prédéfinies afin de garantir la conformité aux standards de l'organisation.

- Capacités d'intégration : S'intègre sans difficulté avec les systèmes de sécurité et réseaux existants pour renforcer la protection globale.

- Scalabilité : S'adapte aux besoins croissants de l'entreprise, permettant une expansion facile et une capacité d'utilisateurs accrue.

- Support à la conformité : Garantit le respect des réglementations et standards du secteur, maintenant les organisations en conformité avec les lois sur la protection des données.

Avantages

La mise en place de passerelles web sécurisées procure de nombreux avantages pour votre équipe et votre entreprise. Voici quelques atouts dont vous pourrez bénéficier :

- Sécurité renforcée : Protège votre réseau des logiciels malveillants et menaces, garantissant un accès Internet sécurisé pour les utilisateurs.

- Garantie de conformité : Aide à satisfaire les exigences sectorielles en appliquant des politiques de protection des données et en assurant le suivi de la conformité.

- Protection des données : Prévient les transferts non autorisés de données, protégeant les informations sensibles contre les fuites.

- Productivité améliorée : Bloque l'accès aux sites non liés au travail, maintenant les employés concentrés et productifs.

- Détection des menaces en temps réel : Offre une analyse immédiate des menaces, permettant à votre équipe de réagir rapidement et efficacement.

- Surveillance de l'activité des utilisateurs : Suit le comportement des utilisateurs pour identifier les activités suspectes et les potentielles failles de sécurité.

- Scalabilité : Évolue avec votre organisation, gérant l'augmentation du trafic et des demandes des utilisateurs sans compromettre la sécurité.

Coûts et Tarification

Choisir des passerelles web sécurisées nécessite de comprendre les différents modèles et plans tarifaires disponibles. Les coûts varient selon les fonctionnalités, la taille de l’équipe, les ajouts, et plus encore. Le tableau ci-dessous résume les plans courants, leurs prix moyens et les fonctionnalités types incluses dans les solutions de passerelles web sécurisées :

Tableau comparatif des plans pour passerelles web sécurisées

| Type de plan | Prix moyen | Fonctionnalités courantes |

|---|---|---|

| Plan gratuit | $0 | Filtrage d'URL de base, protection limitée contre les logiciels malveillants et surveillance minimale des données. |

| Plan personnel | $5-$15/utilisateur/mois | Paramètres de sécurité renforcés, contrôle basique des applications et journalisation de l'activité utilisateur. |

| Plan entreprise | $20-$50/utilisateur/mois | Détection avancée des menaces, prévention des pertes de données et support à la conformité. |

| Plan grande entreprise | $50-$100/utilisateur/mois | Capacités d'intégration complètes, analyses en temps réel et politiques de sécurité personnalisables. |

FAQ sur les passerelles web sécurisées

Voici des réponses à des questions courantes sur les passerelles web sécurisées :

Pourquoi est-il crucial d'investir dans une passerelle web sécurisée ?

Avec le nombre croissant de menaces informatiques, en particulier à mesure que les entreprises migrent vers des applications cloud, les passerelles web sécurisées deviennent essentielles. Elles préviennent les violations de données, protègent contre les logiciels malveillants, garantissent un accès sécurisé aux applications cloud et préservent la réputation ainsi que l’intégrité de l’entreprise.

Une passerelle web sécurisée est-elle une solution DLP ?

Bien qu’une passerelle web sécurisée ne soit pas exclusivement une solution DLP, elle contribue à prévenir les violations de données. Elle applique les politiques d’utilisation acceptable et des contrôles tels que le filtrage d’URL et l’analyse antimalware, qui soutiennent les efforts de prévention des pertes de données.

Une passerelle web sécurisée peut-elle soutenir l'adoption du cloud ?

Oui, les passerelles web sécurisées peuvent soutenir l’adoption du cloud en assurant un accès sécurisé aux applications cloud. Elles garantissent la protection des données et la conformité, permettant à votre équipe d’utiliser les services cloud sans compromettre la sécurité.

Prochaine étape :

Si vous êtes en train de rechercher des passerelles web sécurisées, contactez gratuitement un conseiller SoftwareSelect pour des recommandations personnalisées.

Il vous suffit de remplir un formulaire et d’avoir une brève discussion afin de préciser vos besoins. Vous recevrez ensuite une liste restreinte de logiciels à examiner. Ils vous accompagneront même tout au long du processus d’achat, y compris lors des négociations tarifaires.