10 Beste Threat-Intelligence-Lösungen Kurzliste

Here's my pick of the 10 best software from the 15 tools reviewed.

In der sich ständig weiterentwickelnden Welt der Cybersicherheit stellen Ransomware, Firewalls und Indikatoren für Kompromittierung (IOCs) Organisationen fortwährend vor Herausforderungen. Mir ist die entscheidende Bedeutung von Threat-Intelligence-Lösungen aufgefallen, ob lokal oder SaaS-basiert. Tools wie eXtended Detection and Response (XDR) und Endpoint Detection and Response (EDR) stärken nicht nur den Schutz vor Bedrohungsakteuren, sondern optimieren auch Arbeitsabläufe in Security Operations Centers (SOCs). Durch das Sammeln von Daten aus mehreren Quellen bieten diese Tools einen umfassenden Überblick über Ihre Sicherheitslage, unterstützen Sicherheitsanalysten beim Abwehren von Datenpannen und verbessern das Bedrohungsmanagement.

Why Trust Our Software Reviews

Beste Threat-Intelligence-Lösungen Zusammenfassung

Diese Vergleichstabelle fasst Preisinformationen zu meinen Top-Auswahlen der Threat-Intelligence-Lösungen zusammen, um Ihnen zu helfen, die beste Option für Ihr Budget und Ihre geschäftlichen Anforderungen zu finden.

| Tool | Best For | Trial Info | Price | ||

|---|---|---|---|---|---|

| 1 | Am besten geeignet für Informationen zu Risiken von Drittanbietern | Kostenlose Demo verfügbar | Preise auf Anfrage | Website | |

| 2 | Am besten für die proaktive Identifizierung und Meldung von Problemen | Kostenlose Demo verfügbar | Preis auf Anfrage | Website | |

| 3 | Am besten geeignet für erweiterte Erkennung und Reaktion (Extended Detection & Response) | 14-tägige Testversion verfügbar | Preise auf Anfrage | Website | |

| 4 | Am besten geeignet für leistungsstarke Netzwerksicherheit | Not available | Ab $25/Nutzer/Monat (jährlich abgerechnet). | Website | |

| 5 | Am besten für DDoS-Abwehr geeignet | Kostenlose Demo verfügbar | Preis auf Anfrage. | Website | |

| 6 | Am besten für integrierten Schutz des Microsoft-Ökosystems geeignet | Not available | Ab $20/Nutzer/Monat (jährliche Abrechnung). | Website | |

| 7 | Am besten geeignet für den Schutz vor fortschrittlichen E-Mail-Bedrohungen | Not available | Ab $8/Benutzer/Monat. | Website | |

| 8 | Am besten geeignet für Bedrohungsanalysen auf Unternehmensebene | Not available | Preise auf Anfrage. | Website | |

| 9 | Am besten geeignet für cloud-native Endpunktsicherheit | Not available | Ab $12/Benutzer/Monat (jährliche Abrechnung). | Website | |

| 10 | Am besten für kollaborativen Bedrohungsaustausch geeignet | Not available | Preise auf Anfrage. | Website |

-

Site24x7

Visit WebsiteThis is an aggregated rating for this tool including ratings from Crozdesk users and ratings from other sites.4.6 -

GitHub Actions

Visit WebsiteThis is an aggregated rating for this tool including ratings from Crozdesk users and ratings from other sites.4.8 -

Docker

Visit WebsiteThis is an aggregated rating for this tool including ratings from Crozdesk users and ratings from other sites.4.6

Bewertungen der besten Threat-Intelligence-Lösungen

Nachfolgend finden Sie meine ausführlichen Zusammenfassungen der besten Threat-Intelligence-Lösungen, die es auf meine Shortlist geschafft haben. Meine Bewertungen bieten einen detaillierten Einblick in die wichtigsten Funktionen, Vor- und Nachteile, Integrationen und idealen Anwendungsfälle jedes Tools, damit Sie das passende für sich finden.

Am besten geeignet für Informationen zu Risiken von Drittanbietern

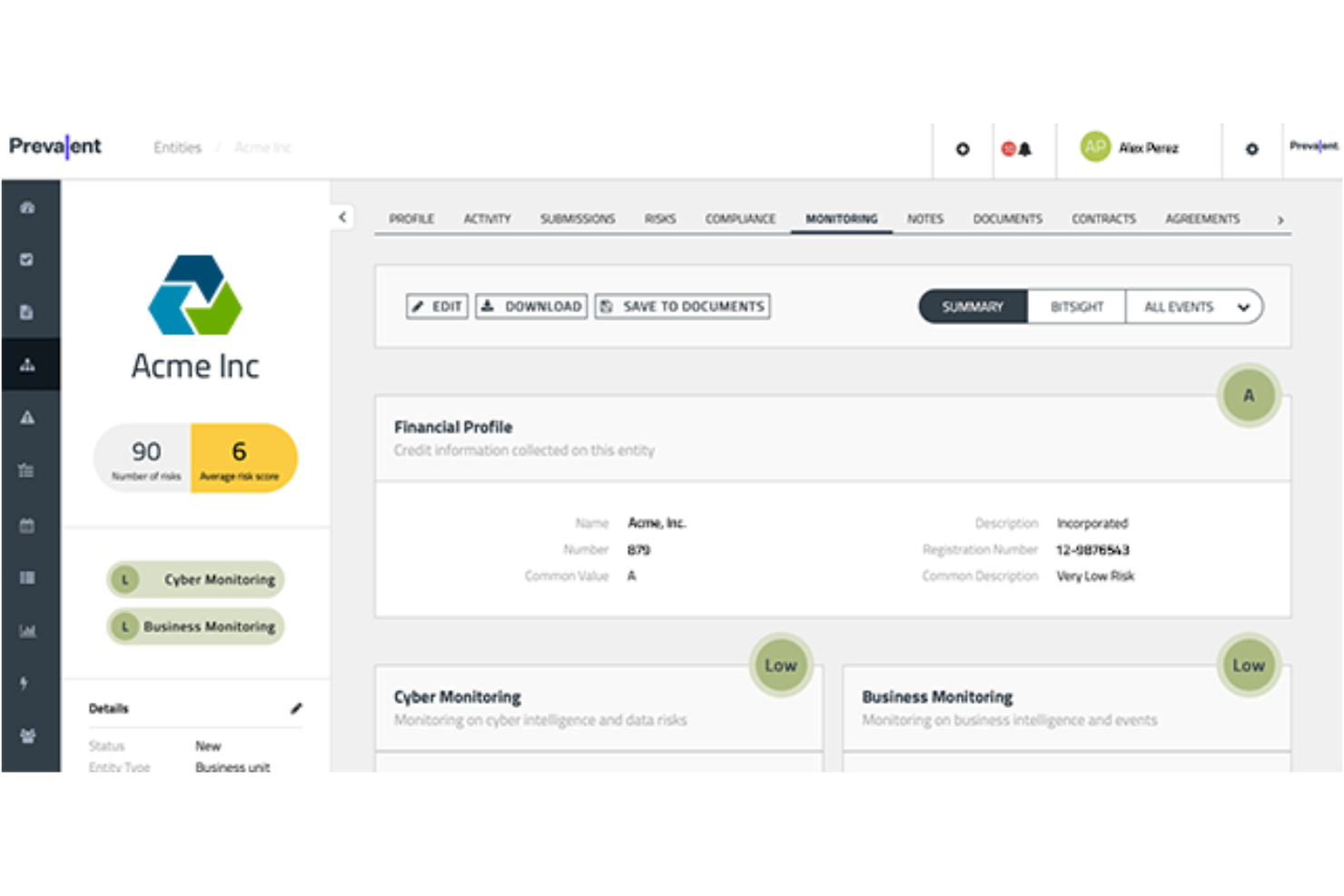

Prevalent ist eine Plattform für Bedrohungsinformationen und Risikomanagement, die darauf ausgerichtet ist, Teams bei der Bewertung und Überwachung von Risiken im Zusammenhang mit Drittanbietern zu unterstützen. Mit seinen Monitoring-Tools für Lieferantenrisiken bietet Prevalent Einblick in die Sicherheitspraktiken der externen Partner Ihres Unternehmens und reduziert so die Unbekannten, die Ihre Sicherheitslage beeinträchtigen könnten.

Warum ich Prevalent ausgewählt habe: Die Bedrohungsinformationsfunktion zeigt Cybervorfälle bei Dritten aus 550.000 Unternehmen an, sodass Sie Probleme erkennen können, bevor sie für Ihr eigenes Unternehmen zum Risiko werden. Prevalent erreicht dies durch die Überwachung einer Vielzahl von Datenquellen, von kriminellen Foren und Darknet-Seiten bis hin zu diversen Bedrohungsfeeds und Code-Repositorien. So erkennen Sie offengelegte Zugangsdaten oder Schwachstellen in den Systemen Ihrer Anbieter. Indem Ihr Team über diese Bedrohungen informiert bleibt, ermöglicht Prevalent ein schnelleres Handeln, wenn die Sicherheitspraktiken oder Vorfälle eines Anbieters Ihr eigenes Netzwerk beeinträchtigen könnten.

Hervorstechende Funktionen & Integrationen:

Neben den Funktionen zur Cyber-Intelligenz bietet Prevalent automatisierte Fragebögen zur Risikobewertung, standardisierte Risikobewertungen und kontinuierliches Monitoring. Diese Funktionen vereinfachen die Bewertung der Sicherheitsprofile Ihrer Anbieter, ohne zusätzlichen manuellen Aufwand zu verursachen. Integrationen umfassen Active Directory, BitSight, ServiceNow, SecZetta und Source Defense.

Pros and Cons

Pros:

- Umfassende Funktionen zur Verwaltung von Lieferantenrisiken

- Benutzer können Berichte nach spezifischen Anforderungen anpassen

- Starke Sicherheitsprotokolle zum Schutz von Daten

Cons:

- Die Plattform ist komplex und mit einer gewissen Lernkurve verbunden

- Herausforderungen bei der Datenmigration können die Ersteinrichtung erschweren

Am besten für die proaktive Identifizierung und Meldung von Problemen

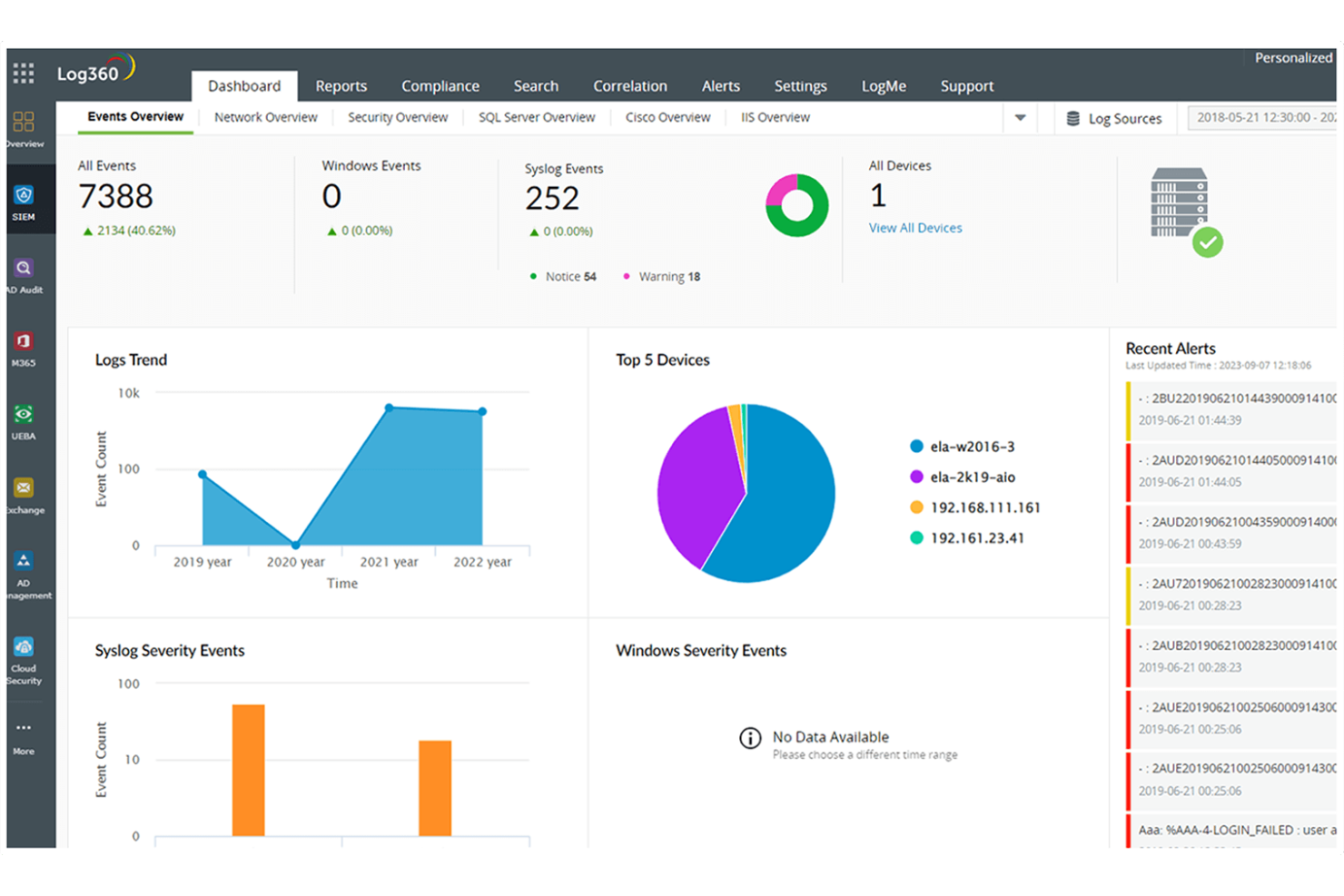

ManageEngine Log360 ist eine umfassende SIEM-Lösung (Security Information and Event Management), die darauf ausgelegt ist, die Sicherheit von Unternehmen zu erhöhen, indem sie essenzielle Funktionen wie User and Entity Behavior Analytics (UEBA), Data Loss Prevention (DLP) und Cloud Access Security Broker (CASB) integriert.

Warum ich ManageEngine Log360 ausgewählt habe: Die Plattform integriert fortschrittliche Bedrohungsinformationsfeeds, die regelmäßig aktualisiert werden, damit stets die neuesten Bedrohungsdaten verfügbar sind. So kann Log360 Bedrohungen wie bösartige IPs, Domains und URLs erkennen und abwehren. Das System zur Überwachung und Alarmierung in Echtzeit stellt sicher, dass Sicherheitsteams sofort über verdächtige Aktivitäten informiert werden, was ein schnelles Handeln zum Schutz vor möglichen Verstößen ermöglicht. Dieser proaktive Ansatz verringert das Risiko von Datenverlusten und stärkt die gesamte Sicherheitslage eines Unternehmens.

Hervorstechende Funktionen & Integrationen:

Die Überwachung privilegierter Nutzer stellt sicher, dass Aktivitäten von Konten mit hohen Berechtigungen genau geprüft werden, um ungewöhnliches Verhalten oder Privilegieneskalationen zu erkennen. Darüber hinaus verbessert das integrierte CASB-Feature die Cloud-Sicherheit, indem es umfassende Transparenz für Cloud-Ereignisse und die Einhaltung von Compliance-Anforderungen sicherstellt, während die SOAR-Funktionen das Vorfallmanagement und die Reaktion automatisieren. Zu den Integrationen gehören Microsoft Exchange, Amazon Web Services (AWS), Microsoft Entra ID, Microsoft Azure und Active Directory.

Pros and Cons

Pros:

- Anpassbare Berichtsmöglichkeiten

- Hervorragende Transparenz und Prüfprotokolle

- Umfassende Protokollverwaltungsfunktionen

Cons:

- Die Ersteinrichtung kann komplex und zeitaufwendig sein

- Gelegentliche Leistungsprobleme, insbesondere bei großen Datenmengen

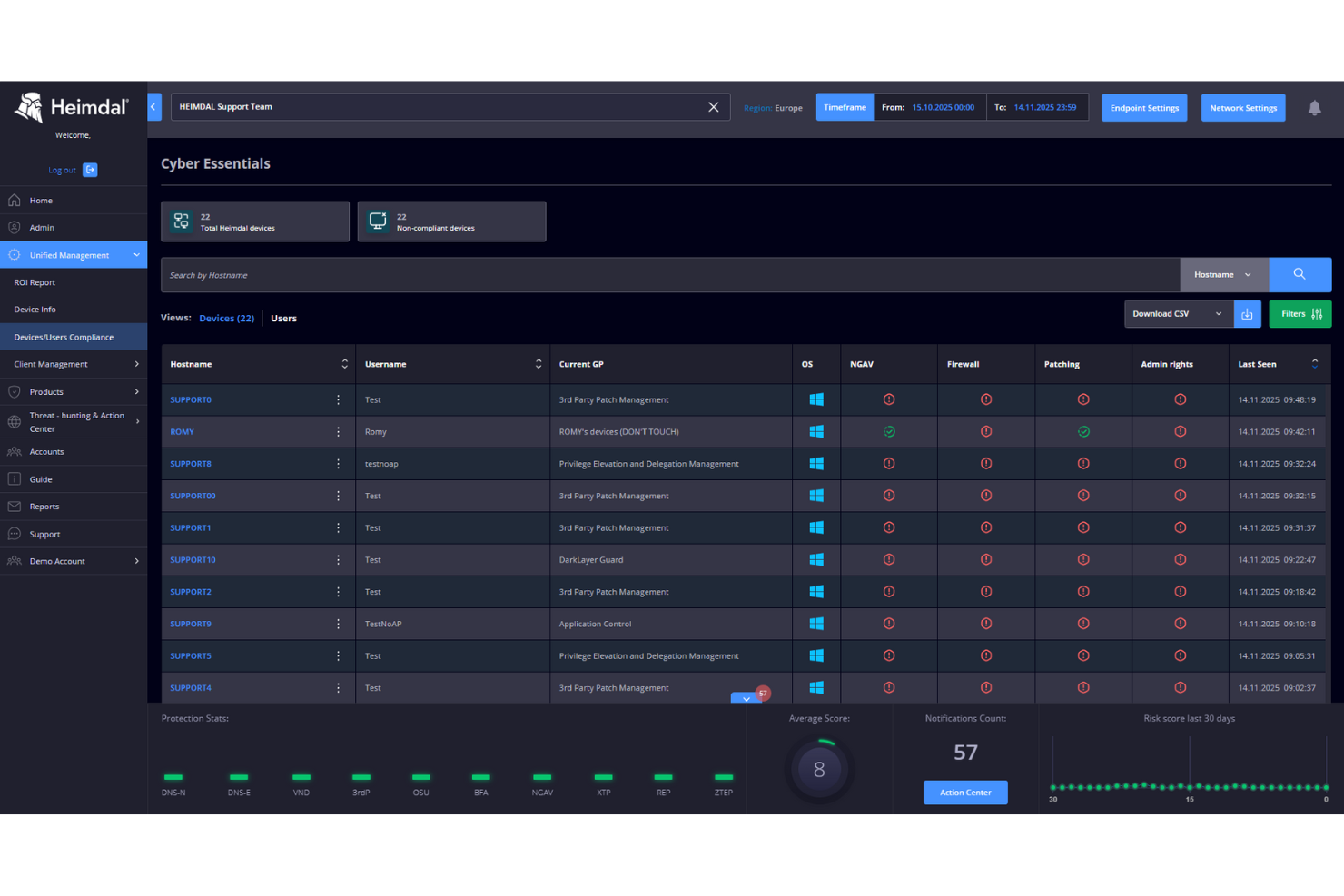

Heimdal

Am besten geeignet für erweiterte Erkennung und Reaktion (Extended Detection & Response)

Heimdal bietet eine Cybersicherheitsplattform, die mehrere Bedrohungsintelligenz-Funktionalitäten in einer einzigen Lösung vereint. Sie eignet sich besonders für Unternehmen, Managed Service Provider (MSPs) und Managed Security Service Provider (MSSPs). Die Plattform ist darauf ausgelegt, die Sicherheitsanforderungen regulierter Branchen wie Gesundheitswesen, Bildung und öffentliche Verwaltung zu erfüllen und schützt Netzwerke, Endpunkte und Cloud-Umgebungen. Mit dem Fokus auf fortschrittliche Bedrohungserkennung, Echtzeitüberwachung und automatisierte Reaktionen unterstützt Heimdal Organisationen dabei, Compliance-Anforderungen, Datenverwaltung und sich weiterentwickelnde Cyberbedrohungen zu bewältigen.

Warum ich Heimdal gewählt habe

Ich habe Heimdal wegen seiner Extended Detection & Response (XDR)-Fähigkeiten ausgewählt, da diese eine einheitliche Übersicht und Bedrohungserkennung über Netzwerke, Endpunkte und Cloud-Umgebungen bieten. Dieser Ansatz ist für Unternehmen nützlich, die ein klareres Sicherheitsbild und schnellere, koordinierte Reaktionsmöglichkeiten bei Vorfällen benötigen. Heimdals User and Entity Behaviour Analytics (UEBA) hebt sich zudem dadurch hervor, dass Anomalien im Nutzer- und Systemverhalten erkannt werden, wodurch Teams ungewöhnliche Aktivitäten frühzeitig entdecken und Risiken schnell senken können.

Heimdal Hauptfunktionen

Neben den XDR- und UEBA-Funktionen habe ich außerdem festgestellt:

- Threat Hunting: Proaktive Erkennung und Reaktion, um Bedrohungen frühzeitig zu identifizieren und zu entschärfen, bevor sie eskalieren.

- Netzwerksicherheit: Umfassende DNS-Sicherheit, die vor webbasierten Bedrohungen und Datenlecks schützt.

- Schwachstellenmanagement: Automatisierte Tools für effizientes Patch- und Assetmanagement, um Compliance sicherzustellen und Sicherheitsrisiken zu minimieren.

- Managed Services: 24/7 Überwachung und Reaktion durch ein dediziertes Security Operations Center (SOC) für dauerhaften Schutz.

Heimdal Integrationen

Von Heimdal werden derzeit keine nativen Integrationen aufgeführt.

Pros and Cons

Pros:

- Automatisiertes Patchen von OS und Drittanbieter-Software

- Starke Kontrolle des privilegierten Zugriffs

- Einheitliche Plattform für Sicherheitsmanagement

Cons:

- Anpassung von Berichten kann eingeschränkt sein

- Fortgeschrittene Einrichtung erfordert Einarbeitung

Am besten geeignet für leistungsstarke Netzwerksicherheit

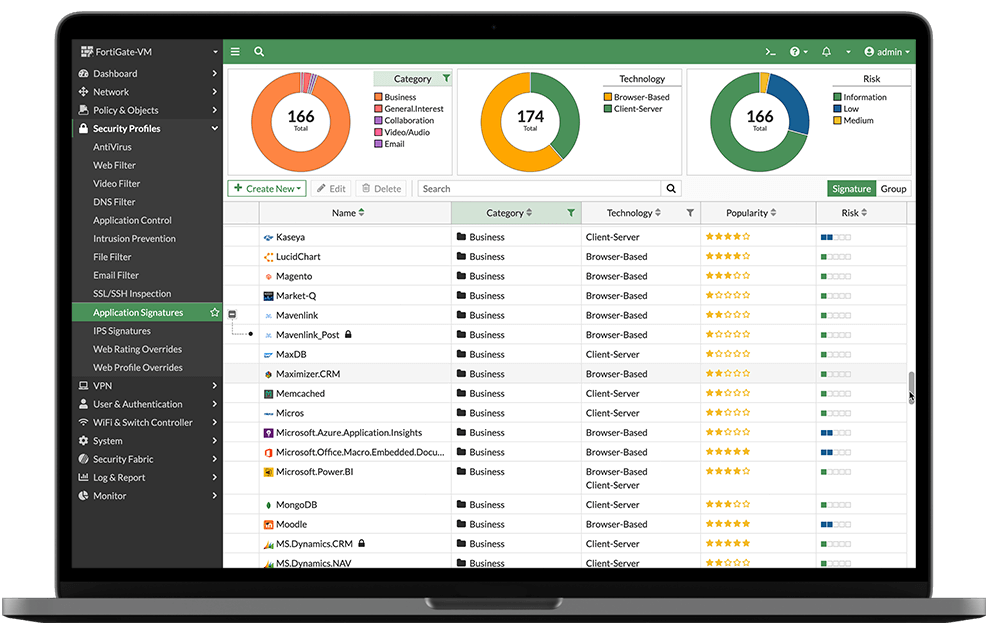

FortiGate NGFW, entwickelt von Fortinet, stellt eine beeindruckende Verteidigungslinie für Netzwerke dar und bietet mehrschichtigen Schutz gegen zahlreiche Bedrohungen. Dank der Fähigkeit, erheblichen Netzwerkverkehr zu bewältigen, ohne die Sicherheit zu beeinträchtigen, ist es die optimale Wahl für eine leistungsstarke Netzwerksicherheit.

Warum ich FortiGate NGFW gewählt habe: Nach der Bewertung verschiedener Netzwerksicherheitslösungen habe ich mich für FortiGate NGFW entschieden, weil es eine bemerkenswerte Balance zwischen Leistung und umfassendem Schutz bietet. Die Fähigkeit, ohne Verlust an Detailgenauigkeit im Schutz zu skalieren, macht es einzigartig. Die Fähigkeit, Sicherheit bei hohen Geschwindigkeiten zu liefern, ist der Hauptgrund, warum es die beste Wahl für Umgebungen ist, in denen Leistung entscheidend ist.

Herausragende Funktionen & Integrationen:

FortiGate NGFW glänzt mit mehrschichtigen Sicherheitsfunktionen, von der Eindringungserkennung bis zum fortschrittlichen Bedrohungsschutz. Es integriert zudem maschinelles Lernen zur Bedrohungserkennung und sorgt so für eine aktuelle Reaktion auf neue Gefahren. Bei den Integrationen harmoniert es nahtlos mit dem Fortinet Security Fabric und ermöglicht so einheitliche Einblicke und koordinierte Reaktionen über verschiedene Fortinet-Lösungen hinweg.

Pros and Cons

Pros:

- Mehrschichtige Sicherheitsfunktionen

- Skalierbarkeit für unterschiedliche Unternehmensgrößen

- Integration in das breitere Fortinet-Ökosystem

Cons:

- Könnte Fachkenntnisse für fortgeschrittene Konfigurationen erfordern

- Preislich höher angesetzt als einige Mitbewerber

- Die Benutzeroberfläche kann für Anfänger komplex sein

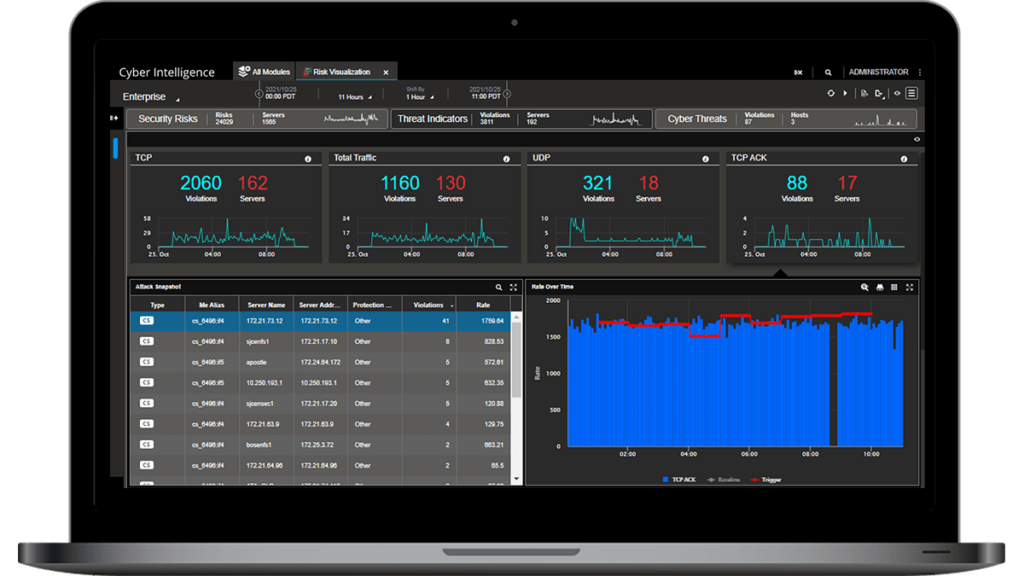

Netscout bietet umfassende Tools zur Überwachung und zum Schutz Ihrer Netzwerkinfrastruktur. Mit dem Hauptfokus auf der Abwehr von DDoS-Angriffen ermöglicht es Unternehmen, sich effektiv gegen störende und bösartige Online-Angriffe zu verteidigen.

Warum ich Netscout gewählt habe: Bei der Durchsicht zahlreicher Schutzlösungen für Netzwerke ist Netscout besonders hervorgestochen. Ich habe es aufgrund seiner nachweisbaren Erfolgsbilanz bei der effektiven Abwehr von DDoS-Angriffen ausgewählt. Besonders überzeugt haben mich der einzigartige Ansatz zur Netzwerktransparenz und die proaktiven Verteidigungsmechanismen, die Netscout zur besten Wahl bei der DDoS-Abwehr machen.

Herausragende Funktionen & Integrationen:

Netscout verfügt über fortschrittliche Tools zur Verkehrsanalyse, die Anomalien erkennen können, die auf einen Angriff hinweisen. Darüber hinaus sorgt das automatisierte Bedrohungsinformationssystem dafür, dass die Abwehrmaßnahmen immer aktuell sind. Die Integrationen sind vielfältig und ermöglichen nahtlose Verbindungen zu führenden Netzwerkinfrastrukturherstellern, Cloud-Plattformen und SIEM-Systemen.

Pros and Cons

Pros:

- Bewährte Fähigkeiten zur DDoS-Abwehr

- Fortgeschrittene Tools zur Verkehrsanalyse

- Nahtlose Integration mit verschiedensten Plattformen

Cons:

- Für kleinere Unternehmen eventuell zu umfangreich

- Ersteinrichtung erfordert technisches Fachwissen

- Mehr Transparenz bei den Preisen wünschenswert

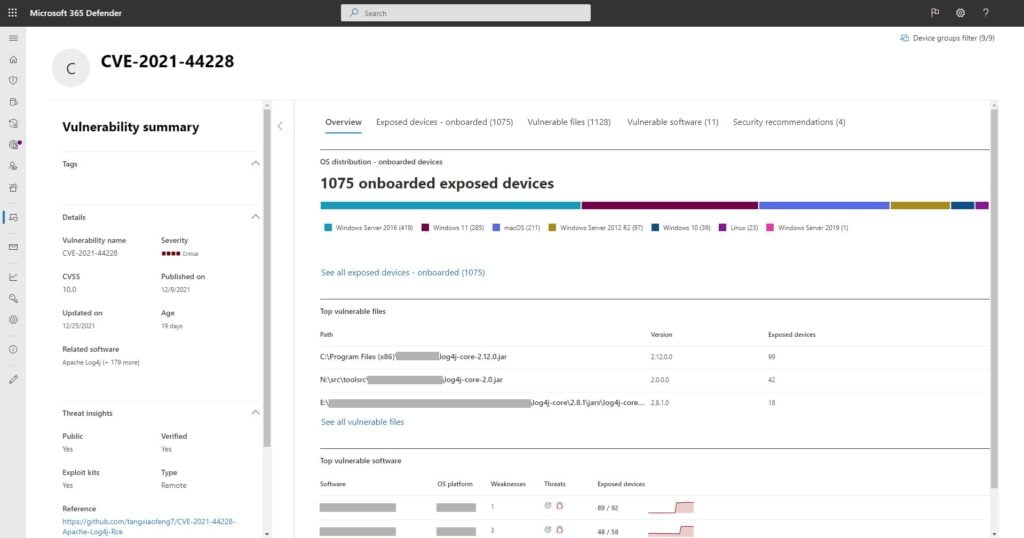

Am besten für integrierten Schutz des Microsoft-Ökosystems geeignet

Microsoft Defender Threat Intelligence ist Microsofts Spitzenlösung im Bereich Sicherheit, die fachkundig zum Schutz des umfangreichen Ökosystems entwickelt wurde. Durch den nahtlosen Schutz der gesamten Microsoft Suite verdient sie zu Recht ihren Platz als beste integrierte Schutzlösung für das Microsoft-Ökosystem.

Warum ich Microsoft Defender Threat Intelligence ausgewählt habe: Bei der Auswahl der führenden Threat-Intelligence-Plattformen hat sich Microsoft Defender durch seine native Integration in das Microsoft-Ökosystem hervorgetan. Meiner Meinung nach und nach Bewertung seiner Fähigkeiten habe ich es gewählt, weil es eine reibungslose Funktionalität in den zahlreichen Microsoft-Anwendungen bietet. Die Stärke im Schutz innerhalb des Ökosystems ist eindeutig der Grund für die Auszeichnung als beste Lösung in diesem Bereich.

Herausragende Funktionen & Integrationen:

Microsoft Defender vereint fortschrittliche Bedrohungssuche mit Analysen nach Sicherheitsvorfällen. Die Lösung bietet außerdem automatisierte Untersuchungs- und Behebungsfunktionen, wodurch die Effizienz der Gefahrenabwehr erhöht wird. Bei den Integrationen glänzt Microsoft Defender mit nativer Kompatibilität über die gesamte Microsoft Suite hinweg, einschließlich Azure, Office 365 und Windows-Endpunkten.

Pros and Cons

Pros:

- Native Sicherheit auf Microsoft-Plattformen

- Erweiterte Tools zur Bedrohungssuche

- Automatisierte Behebungsfunktionen

Cons:

- Weniger vielseitig außerhalb des Microsoft-Ökosystems

- Preisgestaltung könnte für kleinere Unternehmen hoch ausfallen

- Kann für Einsteiger komplex sein

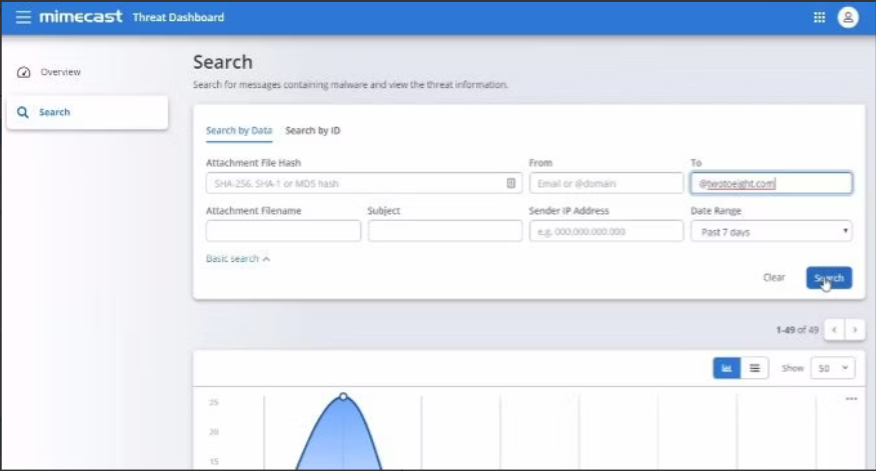

Am besten geeignet für den Schutz vor fortschrittlichen E-Mail-Bedrohungen

Die Lösung von Mimecast ist ein dedizierter Schutzschild gegen die vielfältigen Bedrohungen, die die heutige E-Mail-Kommunikation plagen. Sie schützt Posteingänge vor Phishing, Identitätsdiebstahl und bösartigen Anhängen und brilliert insbesondere beim fortschrittlichen Schutz vor E-Mail-Bedrohungen.

Warum ich Mimecast Email Security mit Targeted Threat Protection ausgewählt habe: E-Mail-Sicherheit bleibt ein zentrales Anliegen für Unternehmen. Nach dem Vergleich zahlreicher Tools war Mimecast meine Wahl. Ich stellte fest, dass seine umfassenden E-Mail-Schutzfunktionen und die Echtzeit-Bedrohungsinformationen es anderen Lösungen überlegen machen. Der spezialisierte Fokus auf fortgeschrittene Bedrohungen, insbesondere auf solche, die E-Mails angreifen, macht es zur besten Wahl für einen robusten E-Mail-Schutz.

Herausragende Funktionen & Integrationen:

Mimecast bietet URL-Schutz, wodurch verhindert wird, dass Benutzer versehentlich auf schädliche Websites zugreifen. Der Anhangsschutz stellt sicher, dass Dateien sicher sind, bevor sie geöffnet werden, und der Impersonationsschutz schützt vor täuschenden E-Mails. Was die Integrationen betrifft, lässt sich Mimecast mit den meisten großen E-Mail-Plattformen verbinden, darunter Microsoft Office 365 und Google Workspace.

Pros and Cons

Pros:

- Umfassendes Schutzpaket vor E-Mail-Bedrohungen

- Nahtlose Integration mit wichtigen E-Mail-Plattformen

- Bedrohungsinformationen in Echtzeit

Cons:

- Einige Funktionen benötigen eventuell eine Einarbeitungszeit

- Könnte für kleinere Unternehmen überdimensioniert sein

- Gelegentliche Fehlalarme

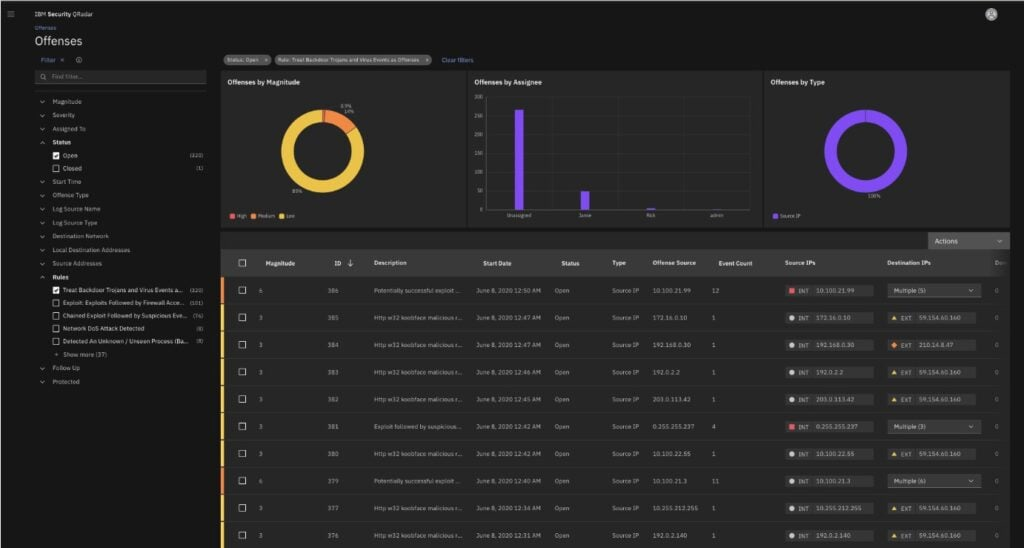

Am besten geeignet für Bedrohungsanalysen auf Unternehmensebene

IBM Threat Intelligence ist eine Plattform, die umfassende Einblicke in Cyberbedrohungen auf Unternehmensebene bietet. Entwickelt für den Einsatz in groß angelegten Umgebungen, ist sie eine führende Wahl für Organisationen, die eine tiefgehende, makrobasierte Sicht auf Cyberbedrohungen benötigen.

Warum ich IBM Threat Intelligence gewählt habe: Beim Vergleich von Plattformen für Bedrohungsanalysen auf Unternehmensebene hat das Angebot von IBM meine Liste stets angeführt. Was es besonders auszeichnet, ist seine Robustheit, die speziell auf die umfangreichen Anforderungen großer Organisationen zugeschnitten ist. Angesichts der Fähigkeit, eine umfassende Analyse auf Unternehmensebene zu ermöglichen, ist es wenig überraschend, dass ich es als das Beste seiner Kategorie erachte.

Hervorstechende Funktionen & Integrationen:

IBM Threat Intelligence überzeugt mit Funktionen wie umfangreichen Repositories für Bedrohungsdaten und fortschrittlichen Analysewerkzeugen. Darüber hinaus fließen KI-gestützte Erkenntnisse für präzisere Bedrohungsvorhersagen ein. In Bezug auf Integrationen harmoniert die Plattform optimal mit IBMs eigener Security Suite sowie zahlreichen Drittanbieter-Lösungen für Unternehmen.

Pros and Cons

Pros:

- Speziell für umfangreiche Unternehmensumgebungen entwickelt

- Umfassende Bedrohungsdaten-Repositories

- KI-gestützte Erkenntnisse

Cons:

- Für kleine Unternehmen möglicherweise überdimensioniert

- Die Preisstruktur kann undurchsichtig sein

- Einige Funktionen erfordern technisches Fachwissen

Am besten geeignet für cloud-native Endpunktsicherheit

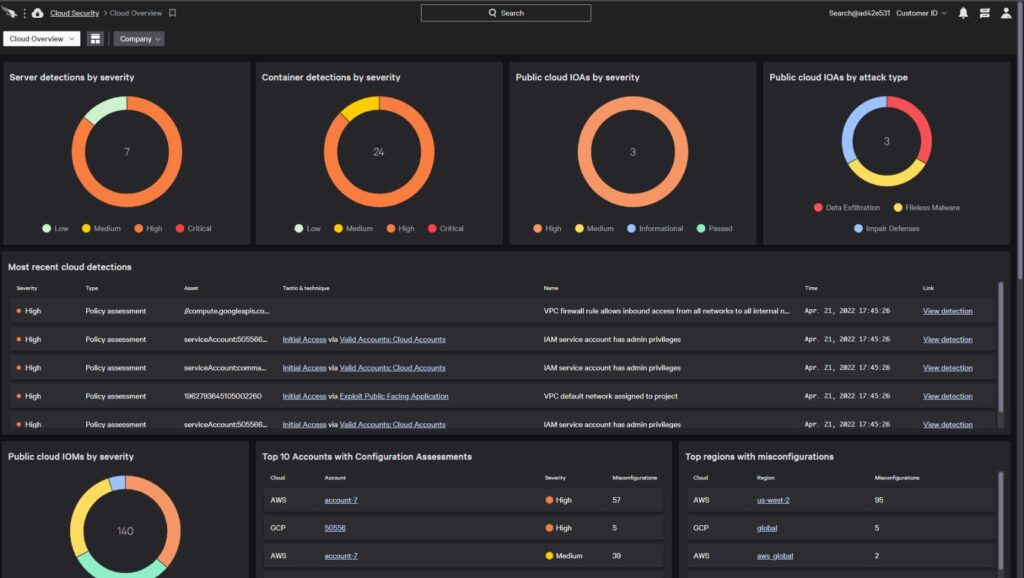

Die Crowdstrike Falcon Endpoint Protection Platform bietet Sicherheitsteams umfassende Transparenz und Schutz für alle Netzwerk-Endpunkte. Sie basiert auf einer Cloud-nativen Architektur und ist die herausragende Wahl für Unternehmen, die in Cloud-Umgebungen agieren oder dorthin migrieren.

Warum ich die Crowdstrike Falcon Endpoint Protection Platform ausgewählt habe: Bei meiner Suche nach den effektivsten Endpunktsicherheitslösungen wurde Crowdstrike Falcon schnell zu einem klaren Favoriten. Herausragend ist vor allem der konsequente Cloud-Fokus. Diese Cloud-native Architektur in Kombination mit der effizienten Bedrohungserkennung macht sie zur unübertroffenen Lösung für cloud-basierte Endpunktsicherheit.

Herausragende Funktionen & Integrationen:

Crowdstrike Falcon bietet Echtzeitüberwachung und schnelle Reaktionsmöglichkeiten, sodass Bedrohungen zügig neutralisiert werden. Zudem setzt sie auf KI-gestützte Analysen für proaktives Threat Hunting. Die Integrationen umfassen Kompatibilität mit führenden Cloud-Service-Anbietern sowie eine Vielzahl an SIEM-, SOAR- und IT-Operations-Plattformen.

Pros and Cons

Pros:

- Umfassende Endpunktschutz-Suite

- Cloud-native Architektur bietet Flexibilität

- Effiziente, KI-basierte Bedrohungsanalyse

Cons:

- Könnte für kleinere Unternehmen komplex sein

- Einige Wettbewerber bieten breitere Integrationen

- Gelegentliche Fehlalarme

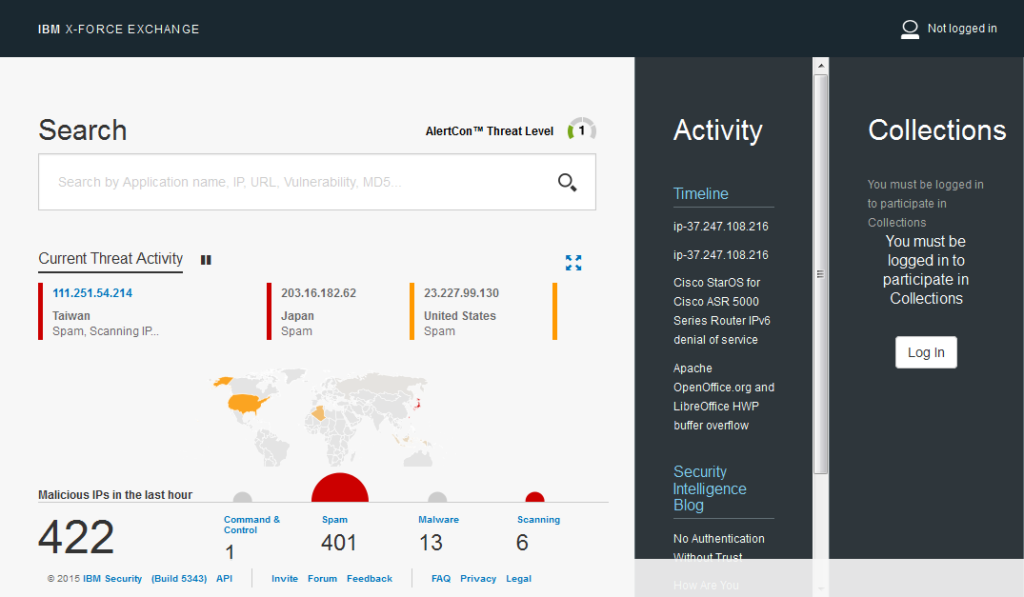

IBM X-Force Exchange, eine Entwicklung des Technologieriesen IBM, ist eine Plattform, die zur Förderung der Zusammenarbeit im Bereich Bedrohungsinformationen konzipiert wurde. Ihre Hauptstärke liegt darin, Organisationen zu ermöglichen, Bedrohungsdaten gemeinsam zu teilen und zu erwerben, was ihre Fähigkeit im kollaborativen Bedrohungsaustausch unterstreicht.

Warum ich IBM X-Force Exchange gewählt habe: Die Auswahl einer Plattform, die sich besonders durch die Förderung der Zusammenarbeit auszeichnet, war entscheidend, und IBM X-Force Exchange war eine naheliegende Wahl. Beim Vergleich verschiedener Plattformen stellte ich fest, dass der Schwerpunkt auf dem Teilen und Zusammenarbeiten bei Bedrohungsinformationen sie hervorhebt. Diese kollaborative Grundeinstellung ist genau der Grund, warum sie die beste Plattform für all jene ist, die gemeinsamen Schutz und Wissensaustausch priorisieren.

Hervorstechende Funktionen & Integrationen:

IBM X-Force Exchange bietet eine umfangreiche Sammlung von Bedrohungsinformationen, die durch IBMs umfassende Forschung gestützt werden. Zudem verfügt sie über eine benutzerfreundliche Oberfläche, um Kollektionen von Bedrohungsindikatoren zu erstellen und zu teilen. In Bezug auf Integrationen ist die Plattform kompatibel mit führenden SIEM-Lösungen, Orchestrierungstools und einer Reihe von eigenen Sicherheitsprodukten von IBM.

Pros and Cons

Pros:

- Umfangreiche Datenbank zu Bedrohungsinformationen

- Starkes Augenmerk auf gemeinsame Verteidigung

- Lässt sich gut mit verschiedenen Unternehmenslösungen integrieren

Cons:

- Kann für Neueinsteiger im Bereich Bedrohungsaustausch überwältigend sein

- Starke Abhängigkeit von Beteiligung der Community

- Preisstruktur könnte transparenter sein

Weitere Threat-Intelligence-Lösungen

Nachfolgend finden Sie eine Liste zusätzlicher Threat-Intelligence-Lösungen, die ich auf die Shortlist gesetzt habe, die es jedoch nicht in die Top 10 geschafft haben. Definitiv einen Blick wert.

- Flashpoint Intelligence Platform

Am besten geeignet für Deep- und Dark-Web-Intelligence

- Cyble Vision

Am besten für Echtzeitwarnungen bei kompromittierten Daten

- Cyware Labs

Am besten geeignet für Lagebild-Feeds

- Dataminr

Am besten geeignet für Ereigniserkennung in Echtzeit

- Intezer Analyze

Am besten geeignet zur Erkennung von Code-Wiederverwendung in Malware

- Cyberint

Am besten geeignet für gezielte Cyber-Bedrohungsaufklärung

Auswahlkriterien für Threat-Intelligence-Lösungen

Bei der Auswahl der besten Threat-Intelligence-Lösungen, die in diese Liste aufgenommen wurden, habe ich typische Käuferbedürfnisse und -probleme wie rechtzeitige Bedrohungserkennung und Integration in bestehende Sicherheitssysteme berücksichtigt. Außerdem habe ich folgenden Bewertungsrahmen verwendet, um meine Analyse strukturiert und fair zu halten:

Kernfunktionalitäten (25% der Gesamtbewertung)

Um in diese Liste aufgenommen zu werden, musste jede Lösung diese häufigen Anwendungsfälle abdecken:

- Bedrohungserkennung und -analyse

- Unterstützung bei der Reaktion auf Sicherheitsvorfälle

- Integration von Bedrohungsdaten

- Automatisierte Warnungen und Benachrichtigungen

- Schwachstellenbewertung

Zusätzliche herausragende Funktionen (25% der Gesamtbewertung)

Um die Auswahl weiter einzugrenzen, habe ich außerdem nach einzigartigen Merkmalen gesucht, wie zum Beispiel:

- Funktionen für maschinelles Lernen

- Anpassbare Dashboards

- Echtzeit-Austausch von Threat-Intelligence

- Erweiterte Analysen und Berichte

- Geolokationsbasierte Threat-Insights

Benutzerfreundlichkeit (10% der Gesamtbewertung)

Um einen Eindruck von der Benutzerfreundlichkeit jedes Systems zu gewinnen, habe ich Folgendes berücksichtigt:

- Intuitive Benutzeroberfläche

- Einfache Navigation

- Anpassungsmöglichkeiten

- Lernkurve für neue Nutzer

- Integration mit bestehenden Tools

Onboarding (10% der Gesamtbewertung)

Um das Onboarding-Erlebnis jeder Plattform zu bewerten, habe ich Folgendes berücksichtigt:

- Verfügbarkeit von Schulungsvideos

- Interaktive Produkttouren

- Zugang zu Vorlagen

- Webinare und Live-Demos

- Hilfreiche Chatbots

Kundensupport (10 % der Gesamtbewertung)

Um die Kundensupport-Leistungen der einzelnen Software-Anbieter zu bewerten, habe ich Folgendes berücksichtigt:

- 24/7 Erreichbarkeit

- Multikanal-Support-Optionen

- Reaktionszeit auf Anfragen

- Qualität der Dokumentation

- Zugang zu einem dedizierten Account Manager

Preis-Leistungs-Verhältnis (10 % der Gesamtbewertung)

Um das Preis-Leistungs-Verhältnis jeder Plattform zu bewerten, habe ich Folgendes berücksichtigt:

- Preisgestaltung im Vergleich zu Mitbewerbern

- Verfügbarkeit von kostenlosen Testphasen

- Transparente Preismodelle

- Skalierbarkeit der Preismodelle

- Funktionen, die in den Basistarifen enthalten sind

Kundenbewertungen (10 % der Gesamtbewertung)

Um einen Eindruck von der allgemeinen Kundenzufriedenheit zu bekommen, habe ich beim Lesen der Kundenbewertungen Folgendes berücksichtigt:

- Allgemeine Zufriedenheitsbewertungen

- Feedback zur Funktionalität

- Berichte zu Erfahrungen mit dem Kundensupport

- Kommentare zur Benutzerfreundlichkeit

- Erfahrungsberichte zu ROI und Nutzen

Wie Sie Threat-Intelligence-Lösungen auswählen

Es ist leicht, sich in langen Funktionslisten und komplexen Preisstrukturen zu verlieren. Um Ihnen dabei zu helfen, während Ihres individuellen Auswahlprozesses den Überblick zu behalten, finden Sie hier eine Checkliste mit wichtigen Faktoren:

| Faktor | Worauf achten? |

|---|---|

| Skalierbarkeit | Wächst die Lösung mit Ihren Anforderungen? Berücksichtigen Sie zukünftige Erweiterungen und prüfen Sie, ob das Tool größere Daten- und Nutzerlast bewältigen kann. |

| Integrationen | Funktioniert es mit Ihren bestehenden Tools? Prüfen Sie die Kompatibilität mit Ihren aktuellen Sicherheitssystemen und Ihrer Softwarelandschaft. |

| Anpassbarkeit | Können Sie das Tool auf Ihre Arbeitsabläufe zuschneiden? Achten Sie darauf, ob Einstellungen und Funktionen auf die Prozesse Ihres Teams angepasst werden können. |

| Benutzerfreundlichkeit | Ist die Benutzeroberfläche anwenderfreundlich? Bewerten Sie die Lernkurve für Ihr Team und ob Schulungen für eine effektive Nutzung erforderlich sind. |

| Implementierung und Onboarding | Wie lange dauert die Einrichtung? Berücksichtigen Sie Zeit- und Ressourcenaufwand für die Ersteinrichtung und ob Anbietersupport während dieser Phase verfügbar ist. |

| Kosten | Passt die Preisgestaltung zu Ihrem Budget? Vergleichen Sie Kosten und Funktionsumfang und beachten Sie versteckte Gebühren oder langfristige Verträge. |

| Sicherheitsmaßnahmen | Gibt es robuste Sicherheitsvorkehrungen? Stellen Sie sicher, dass die Lösung Branchenstandards erfüllt und Verschlüsselung sowie Zugriffskontrollen bietet. |

| Supportverfügbarkeit | Ist Support im Bedarfsfall erreichbar? Prüfen Sie, ob 24/7 Support sowie mehrere Kontaktmöglichkeiten wie Chat, E-Mail und Telefon vorhanden sind. |

Was sind Threat-Intelligence-Lösungen?

Threat-Intelligence-Lösungen sind Werkzeuge, die Informationen über potenzielle Cyberbedrohungen sammeln und auswerten. Sicherheitsanalysten, IT-Fachkräfte und Cybersicherheitsteams nutzen diese Tools in der Regel, um die Sicherheitslage ihres Unternehmens zu verbessern. Automatisierte Warnungen, Integration von Bedrohungsdaten und Unterstützung bei der Reaktion auf Vorfälle helfen beim proaktiven Bedrohungsmanagement und ermöglichen fundierte Entscheidungen. Insgesamt liefern diese Lösungen wertvolle Einblicke, um Ihr Unternehmen vor Cyber-Bedrohungen zu schützen.

Funktionen

Achten Sie bei der Auswahl von Threat-Intelligence-Lösungen auf die folgenden Schlüsselfunktionen:

- Bedrohungserkennung und -analyse: Erkennt potenzielle Bedrohungen und liefert Einblicke, um Risiken zu mindern, bevor sie Ihr Unternehmen beeinträchtigen.

- Unterstützung bei der Vorfallsreaktion: Bietet Werkzeuge zur effizienten Verwaltung und Reaktion auf Sicherheitsvorfälle, um Schäden und Wiederherstellungszeiten zu minimieren.

- Automatisierte Warnmeldungen: Sendet Echtzeit-Benachrichtigungen über potenzielle Bedrohungen, sodass Ihr Team sofort reagieren kann.

- Integration von Bedrohungsdaten: Kombiniert Bedrohungsintelligenzdaten mit bestehenden Sicherheitswerkzeugen für einen umfassenden Überblick über mögliche Risiken.

- Anpassbare Dashboards: Ermöglicht es Ihnen, die Benutzeroberfläche an die relevantesten Daten für die Anforderungen Ihres Teams anzupassen.

- Fähigkeiten im Bereich maschinelles Lernen: Nutzt fortschrittliche Algorithmen, um aufkommende Bedrohungen vorherzusagen und zu erkennen und die proaktiven Sicherheitsmaßnahmen zu stärken.

- Erweiterte Analysen und Berichte: Bietet detaillierte Analysen und Visualisierungen, um Bedrohungsmuster und -trends besser zu verstehen.

- Geolokalisierungsbasierte Bedrohungseinblicke: Liefert Informationen zu Bedrohungen in verschiedenen geografischen Regionen und unterstützt so die Priorisierung Ihrer Reaktionen.

- Schulungs- und Support-Ressourcen: Enthält Zugang zu Schulungsmaterialien und Kundensupport, um eine effektive Nutzung und Implementierung sicherzustellen.

- Integration mit vorhandenen Werkzeugen: Gewährleistet die Kompatibilität mit der aktuellen Sicherheitsinfrastruktur Ihres Unternehmens und erleichtert einen reibungslosen Betrieb.

Vorteile

Die Implementierung von Threat-Intelligence-Lösungen bringt mehrere Vorteile für Ihr Team und Ihr Unternehmen. Nachfolgend finden Sie einige, auf die Sie sich freuen können:

- Proaktives Bedrohungsmanagement: Automatisierte Warnmeldungen und Bedrohungserkennung helfen Ihrem Team, Risiken zu begegnen, bevor sie zu ernsthaften Problemen werden.

- Verbesserte Entscheidungsfindung: Fortschrittliche Analysen und Berichte liefern Erkenntnisse, die Ihre Sicherheitsstrategien und die Ressourcenzuteilung lenken.

- Optimierte Reaktion auf Sicherheitsvorfälle: Werkzeuge zur Unterstützung der Vorfallsreaktion ermöglichen schnellere und effektivere Reaktionen auf Sicherheitsvorfälle.

- Kosteneffizienz: Durch das Verhindern potenzieller Bedrohungen und die Reduzierung von Vorfallfolgen können diese Lösungen Kosten in Verbindung mit Datenpannen und Ausfallzeiten einsparen.

- Maßgeschneiderte Sicherheitsstrategien: Anpassbare Dashboards ermöglichen es Ihnen, sich auf die relevantesten Daten zu konzentrieren und Ihre Sicherheitsbemühungen zu optimieren.

- Erhöhtes Bedrohungsbewusstsein: Fähigkeiten im Bereich maschinelles Lernen halten Ihr Team über aufkommende Bedrohungen informiert und stärken so das Sicherheitsbewusstsein insgesamt.

- Regionale Bedrohungseinblicke: Geolokalisierungsbasierte Bedrohungsinformationen helfen, Reaktionen auf Basis regionaler Risiken zu priorisieren, sodass Ressourcen effektiv eingesetzt werden.

Kosten und Preise

Die Auswahl von Threat-Intelligence-Lösungen erfordert das Verständnis der verschiedenen verfügbaren Preismodelle und Tarife. Die Kosten variieren je nach Funktionen, Teamgröße, Zusatzoptionen und mehr. Die folgende Tabelle fasst gängige Tarife, ihre durchschnittlichen Preise sowie typische Merkmale, die in Threat-Intelligence-Lösungen enthalten sind, zusammen:

Vergleichstabelle für Threat-Intelligence-Lösungen

| Tariftyp | Durchschnittlicher Preis | Gängige Funktionen |

|---|---|---|

| Free Plan | $0 | Basis-Bedrohungserkennung, begrenzte Warnmeldungen und Community-Support. |

| Personal Plan | $10-$30/ Benutzer/Monat | Bedrohungserkennung und -analyse, Basisberichte und E-Mail-Support. |

| Business Plan | $50-$100/ Benutzer/Monat | Erweiterte Analysen, Unterstützung bei der Vorfallsreaktion, Integration mit bestehenden Tools und telefonischer Support. |

| Enterprise Plan | $150-$300/ Benutzer/Monat | Anpassbare Dashboards, maschinelles Lernen, geolokalisierungsbasierte Einblicke und dediziertes Account-Management. |

FAQs zu Threat-Intelligence-Lösungen

Wie können Threat-Intelligence-Lösungen unsere Sicherheitslage verbessern?

u003cspan style=u0022font-weight: 400u0022u003eDiese Tools liefern Einblicke in potenzielle Bedrohungen und ermöglichen es Ihrem Team, proaktiv zu handeln. Sie helfen dabei, Schwachstellen zu erkennen und die Reaktionen zu priorisieren. Durch das Verständnis von Bedrohungsmustern können Sie bessere Verteidigungsstrategien entwickeln und Ressourcen effektiv einsetzen.u003c/spanu003e

Welche sind einige der günstigsten Threat-Intelligence-Softwareoptionen?

CrowdSec ist eine der erschwinglicheren Optionen, insbesondere für kleinere Unternehmen oder Einzelanwender.

Welche Softwareoptionen sind eher im höheren Preissegment angesiedelt?

Lösungen wie IBM Threat Intelligence oder Cisco Talos sind teurer und speziell auf die Anforderungen von Unternehmen ausgelegt.

Gibt es auch kostenlose Threat-Intelligence-Tools?

Ja, zum Beispiel bietet CrowdSec eine Community-Version an, die kostenlos nutzbar ist. Es ist jedoch wichtig zu beachten, dass Gratisversionen eventuell nicht über einige fortgeschrittene Funktionen der kostenpflichtigen Varianten verfügen.

Wie messe ich den ROI einer Threat-Intelligence-Lösung?

u003cspan style=u0022font-weight: 400u0022u003eBeurteilen Sie die Verkürzung der Reaktionszeiten bei Vorfällen und die Anzahl der vermiedenen Sicherheitsverletzungen. Berechnen Sie die Kosteneinsparungen durch vermiedene Ausfallzeiten und Datenverluste. Berücksichtigen Sie Verbesserungen im Bedrohungsbewusstsein und in der Entscheidungsfindung als Teil des Gesamtwerts.u003c/spanu003e

Wie geht es weiter?

Wenn Sie gerade nach Threat-Intelligence-Lösungen recherchieren, kontaktieren Sie einen SoftwareSelect-Berater für kostenlose Empfehlungen.

Sie füllen ein Formular aus und haben ein kurzes Gespräch, bei dem Ihre spezifischen Anforderungen besprochen werden. Anschließend erhalten Sie eine Auswahlliste an Software, die Sie prüfen können. Sie werden sogar während des gesamten Kaufprozesses unterstützt – einschließlich Preisverhandlungen.