10 Beste Secure Web Gateways – Shortlist

Here's my pick of the 10 best software from the 13 tools reviewed.

Die sichere Navigation durch das weite Internet ist keine leichte Aufgabe. Hier kommen Secure Web Gateways ins Spiel: Diese Werkzeuge fungieren als wachsame Wächter zwischen den Nutzern und potenziellen Online-Bedrohungen. Durch die Implementierung eines solchen profitieren Sie von einem besseren Schutz vor bösartigen Webseiten, Viren und anderen Cyber-Bedrohungen. Ich habe erlebt, wie das Fehlen eines robusten Gateways Organisationen Datenverletzungen, Produktivitätsverlust und finanzielle Folgen einbringen kann.

Why Trust Our Software Reviews

We’ve been testing and reviewing software since 2023. As tech leaders ourselves, we know how critical and difficult it is to make the right decision when selecting software.

We invest in deep research to help our audience make better software purchasing decisions. We’ve tested more than 2,000 tools for different tech use cases and written over 1,000 comprehensive software reviews. Learn how we stay transparent & our software review methodology.

Besten Secure Web Gateways – Zusammenfassung

Diese Vergleichstabelle fasst die Preisinformationen meiner Top-Auswahl an Secure Web Gateways zusammen, um Ihnen bei der Suche nach dem passenden Tool für Ihr Budget und Ihre Geschäftsanforderungen zu helfen.

| Tool | Best For | Trial Info | Price | ||

|---|---|---|---|---|---|

| 1 | Am besten geeignet für sicheren Webzugriff und automatisierte Compliance | 14-tägige kostenlose Testversion | Ab $2/Gerät/Monat | Website | |

| 2 | Am besten für DNS-Sicherheit | Kostenlose Testversion + Demo verfügbar | Preise auf Anfrage | Website | |

| 3 | Am besten geeignet für menschenzentrierte Bedrohungsanalysen | Not available | Preise auf Anfrage | Website | |

| 4 | Am besten für flexible Hybrid-Bereitstellung | Not available | Preis auf Anfrage | Website | |

| 5 | Am besten geeignet für robuste Inhaltsfilterung | Not available | Preise auf Anfrage | Website | |

| 6 | Bestes für groß angelegte Cloud-Bereitstellungen | Not available | Preise auf Anfrage | Website | |

| 7 | Am besten für Sicherheit auf Telekommunikationsniveau geeignet | Not available | Preise auf Anfrage | Website | |

| 8 | Am besten für Unternehmensdatenübertragungen geeignet | Not available | Preise auf Anfrage | Website | |

| 9 | Am besten für integrierte Bedrohungsinformationen | Not available | Preise auf Anfrage | Website | |

| 10 | Am besten für Echtzeit-Datenschutz | Kostenlose Demo verfügbar | Preis auf Anfrage | Website |

-

Site24x7

Visit WebsiteThis is an aggregated rating for this tool including ratings from Crozdesk users and ratings from other sites.4.7 -

GitHub Actions

Visit WebsiteThis is an aggregated rating for this tool including ratings from Crozdesk users and ratings from other sites.4.8 -

Docker

Visit WebsiteThis is an aggregated rating for this tool including ratings from Crozdesk users and ratings from other sites.4.6

Besten Secure Web Gateways – Bewertungen

Nachfolgend finden Sie meine ausführlichen Zusammenfassungen der besten Secure Web Gateways, die es auf meine Shortlist geschafft haben. Meine Bewertungen geben Ihnen einen detaillierten Einblick in die wichtigsten Funktionen, Vor- u0026amp; Nachteile, Integrationen und ideale Anwendungsfälle jedes Tools, um Ihnen die Auswahl zu erleichtern.

Am besten geeignet für sicheren Webzugriff und automatisierte Compliance

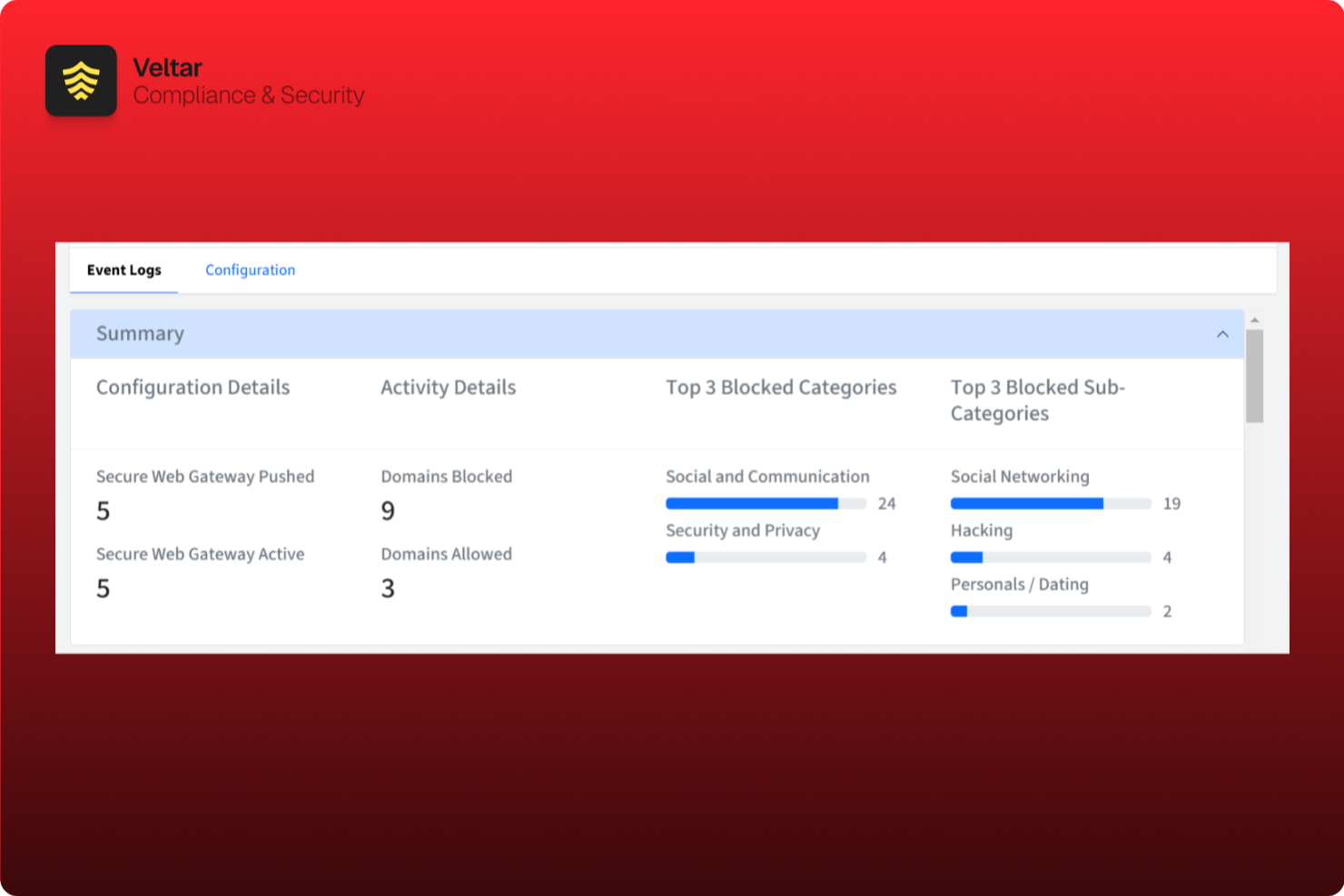

Scalefusion ist eine Unified Endpoint Management (UEM)-Plattform, die zugleich als leistungsstarkes, sicheres Web-Gateway dient und Gerätemanagement, Web-Content-Filterung sowie automatisierte Compliance in einer Lösung vereint. Sie wurde für IT-Administratoren entwickelt, die sowohl BYOD- als auch firmeneigene Geräte verwalten und Organisationen dabei unterstützen, Daten zu sichern und zugleich die Produktivität zu wahren.

Warum ich Scalefusion ausgewählt habe:

Ich habe Scalefusion ausgewählt, weil es unternehmensgerechte Sicherheit mit praxisnaher Endpunktverwaltung verbindet. Anders als die meisten sicheren Web-Gateways, die sich ausschließlich auf das Blockieren von Bedrohungen konzentrieren, kombiniert Scalefusion Echtzeitschutz, detaillierte Webfilterung und automatisierte Compliance-Durchsetzung, um Risiken zu verwalten, ohne Richtlinien unnötig zu verkomplizieren.

Besonders überzeugt hat mich die Fähigkeit, komplette Webseitenkategorien—wie schädliche, unangemessene oder nicht arbeitsbezogene Inhalte—zu blockieren, während die IT eigene Zulassungslisten für unverzichtbare Apps erstellen kann. Außerdem lässt sich der Zugriff auf Google Workspace und Microsoft 365 so beschränken, dass nur freigegebene Unternehmensdomänen genutzt werden dürfen, was Teams präzise Steuerung gibt, ohne die Nutzer zu bevormunden.

Herausragende Funktionen & Integrationen:

Scalefusion punktet mit detaillierter Filterung nach Webseitenkategorien, Echtzeit-Bedrohungsprävention und domänenspezifischen Login-Beschränkungen für Cloud-Anwendungen. Die Plattform ermöglicht zudem individuelle Zulassungslisten, damit wesentliche Tools auch innerhalb eingeschränkter Kategorien zugänglich bleiben.

Die nahtlose Integration mit Check Point Harmony erweitert die mobile Bedrohungserkennung und -abwehr und schützt so vor Phishing und Schadsoftware über mobile Angriffsflächen hinweg.

Pros and Cons

Pros:

- Effektive Anwendungs- und Inhaltsverwaltung auf mehreren Plattformen

- Starke Kiosk-Management-Funktionen

- Zuverlässig bei Geräteverwaltung und App-Bereitstellung

Cons:

- Komplex für kleine Teams

- Einrichtung erfordert anfänglichen Aufwand

New Product Updates from Scalefusion

Scalefusion Introduces Apple TV Management

Scalefusion now supports Apple TV management, enabling IT teams to configure and monitor devices. For more information, visit Scalefusion's official site.

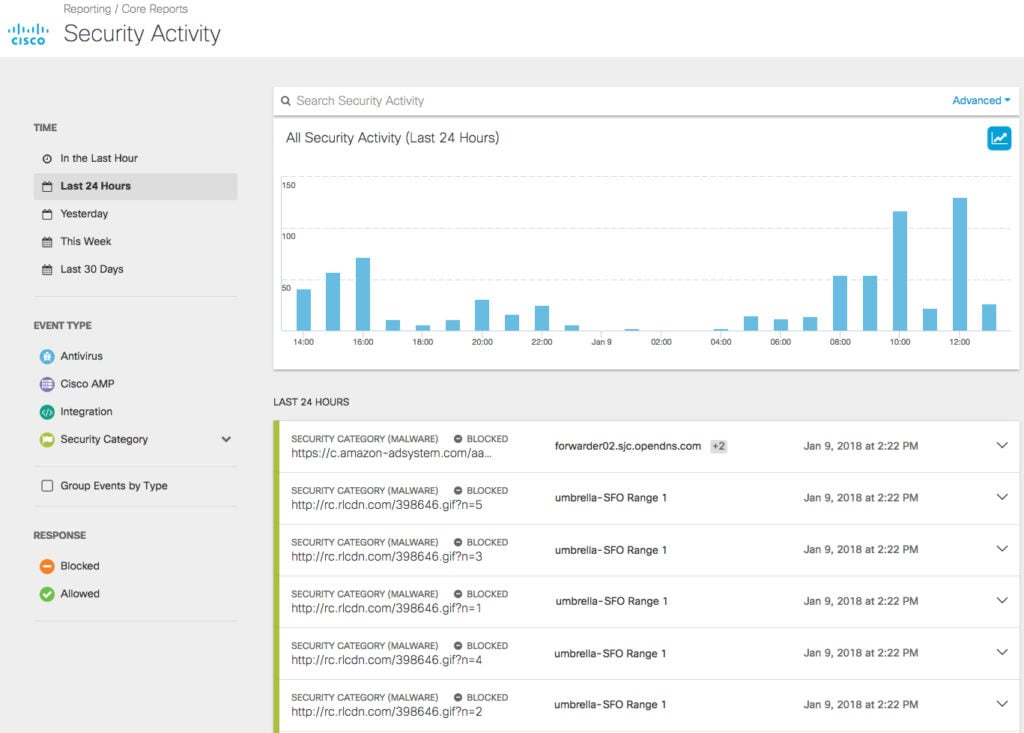

Cisco Umbrella bietet eine cloudbasierte Sicherheitslösung, die auf der DNS-Ebene arbeitet. Dieser Ansatz stellt für die Nutzer eine erste Verteidigungslinie gegen Online-Bedrohungen dar, indem potenziell bösartige Internetziele bereits vor dem Aufbau einer Verbindung blockiert werden. Dadurch wird die Stärke des Produkts in der DNS-Sicherheit besonders hervorgehoben.

Warum ich Cisco Umbrella ausgewählt habe:

Bei meiner Suche nach erstklassigen Sicherheitstools hat sich Cisco Umbrella als starker Kandidat erwiesen, vor allem durch den klaren Fokus auf den Schutz auf DNS-Ebene. Nach gründlichen Vergleichen und Bewertungen habe ich erkannt, dass sich diese Spezialisierung deutlich von anderen unterscheidet.

Diese spezifische Ausrichtung und das umfassende Nutzererlebnis haben mich überzeugt, dass es tatsächlich das 'Beste für DNS-Sicherheit' ist.

Herausragende Funktionen & Integrationen:

Ein zentrales Merkmal von Cisco Umbrella ist die Möglichkeit der Browser-Isolierung, die das Surfverhalten der Nutzer effektiv vom Endgerät trennt und so das Risiko eines Malware-Befalls reduziert.

Zusätzlich ist eine VPN-Funktion integriert, die sichere und private Verbindungen für die Nutzer gewährleistet. Die Plattform bietet zudem Integrationen mit zahlreichen Drittanbieterlösungen, wodurch eine umfassendere Sicherheitsumgebung geschaffen wird.

Pros and Cons

Pros:

- DNS-Sicherheit blockiert bösartige Ziele effektiv bereits vor der Verbindung.

- Browser-Isolierung reduziert das Risiko von Malware-Angriffen.

- Integriertes VPN sorgt für erhöhten Datenschutz der Nutzer.

Cons:

- Die anfängliche Einrichtung kann technisches Fachwissen erfordern.

- Mögliche Verzögerungen bei Echtzeit-Bedrohungsupdates aufgrund von DNS-Ebene-Operationen.

- Einige Nutzer empfinden die Benutzeroberfläche als weniger intuitiv als bei anderen Tools.

Am besten geeignet für menschenzentrierte Bedrohungsanalysen

Forcepoint Secure Web Gateway ist ein zentrales Werkzeug, um menschliches Verhalten und dessen Zusammenspiel mit Netzwerksicherheitsbedrohungen zu entschlüsseln. Sein Engagement für menschenzentrierte Bedrohungsanalysen stellt sicher, dass Unternehmen nicht nur in der Lage sind, Bedrohungen abzuwehren, sondern auch deren Herkunft und Muster zu verstehen.

Warum ich Forcepoint Secure Web Gateway gewählt habe:

Im weiten Feld der Sicherheitstools stach Forcepoint durch seinen einzigartigen Ansatz hervor. Ich habe es ausgewählt, weil es nicht einfach nur technologische Lösungen einsetzt – es versucht, den Menschen hinter der Handlung zu verstehen.

Nach Bewertung und Vergleich seiner Analysen mit anderen auf dem Markt wurde deutlich, dass das einzigartige, menschenzentrierte Bedrohungsanalysemodell von Forcepoint konkurrenzlos ist. Daher ist es die beste Wahl für Unternehmen, die Wert darauf legen, Verhaltensweisen zu verstehen, um Bedrohungen proaktiv entgegenzuwirken.

Herausragende Funktionen & Integrationen:

Eine der wichtigsten Stärken von Forcepoint ist seine leistungsstarke Data Loss Prevention (DLP), die sicherstellt, dass sensible Daten geschützt bleiben. Für Unternehmen, die stark auf Apps und SaaS setzen, bietet Forcepoint nahtlose Integrationsmöglichkeiten mit einer Vielzahl von Anwendungen und gewährleistet so Sicherheit sowie reibungslose Abläufe.

Die Plattform unterstützt außerdem Cloud- und Hybrid-Bereitstellungsoptionen, was Unternehmen die Flexibilität gibt, ihre Sicherheitsarchitektur individuell zu gestalten.

Pros and Cons

Pros:

- Fortschrittliche menschenzentrierte Bedrohungsanalysen

- Vollständige Data Loss Prevention Suite

- Umfassende Integration mit verschiedenen Apps und SaaS-Plattformen

Cons:

- Könnte für Neueinsteiger eine steilere Lernkurve haben

- Der menschenzentrierte Ansatz ist nicht jedermanns Sache

- Mögliche Komplexität bei der Konfiguration bestimmter Funktionen

Trend Micro Web Security ist ein leistungsstarkes Tool, das Unternehmen einen umfassenden Schutz vor Bedrohungen bietet. Mit einem konsequenten Engagement für die Sicherung digitaler Umgebungen ist es besonders wegen seiner hybriden Bereitstellungsoptionen lobenswert, die sowohl lokale als auch Cloud-Infrastrukturen verbinden.

Warum ich Trend Micro Web Security gewählt habe:

Bei der Auswahl eines Web-Security-Tools fiel mir die Vielseitigkeit von Trend Micro auf. Ich habe es gewählt, nachdem ich seine einzigartige Position auf dem Markt bewertet hatte. Besonders hervorzuheben ist seine Fähigkeit, sich sowohl an lokale als auch an Cloud-Umgebungen anzupassen, was es zur idealen Wahl für Unternehmen macht, die sich Flexibilität bei der Bereitstellung wünschen.

Der Fokus des Tools auf flexible Hybrid-Bereitstellung ist ein Beweis für seine Anpassungsfähigkeit und Reaktionsfähigkeit auf unterschiedliche Unternehmensanforderungen.

Herausragende Funktionen & Integrationen:

Trend Micro überzeugt durch proaktiven Bedrohungsschutz, der Gefahren bereits im Ansatz unterbindet. Die URL-Filterfunktion ist herausragend und ermöglicht Unternehmen eine detaillierte Kontrolle über den Webzugang, wodurch der Zugriff auf schädliche Websites verhindert wird.

In einer Welt, die der Bedeutung von Zero-Trust-Modellen immer mehr Bedeutung beimisst, integriert sich Trend Micro nahtlos in verschiedene Plattformen, um eine kontinuierliche Validierung von Benutzer- und Gerätesicherheit zu gewährleisten.

Pros and Cons

Pros:

- Fortschrittlicher Bedrohungsschutz in vielfältigen digitalen Umgebungen

- Effiziente URL-Filterung für kontrollierten Webzugang

- Befolgung der Zero-Trust-Prinzipien für erhöhte Sicherheit

Cons:

- Die Einarbeitung kann für manche Benutzer herausfordernd sein

- Integrationsmöglichkeiten könnten für kleinere Unternehmen überwältigend sein

- Bereitstellungsoptionen könnten für Unternehmen mit einfachen Anforderungen zu umfangreich sein

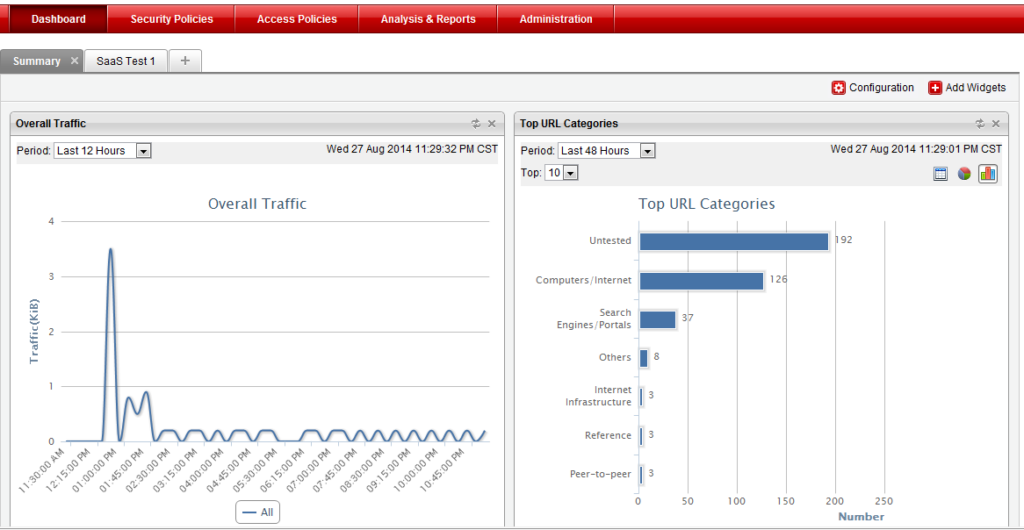

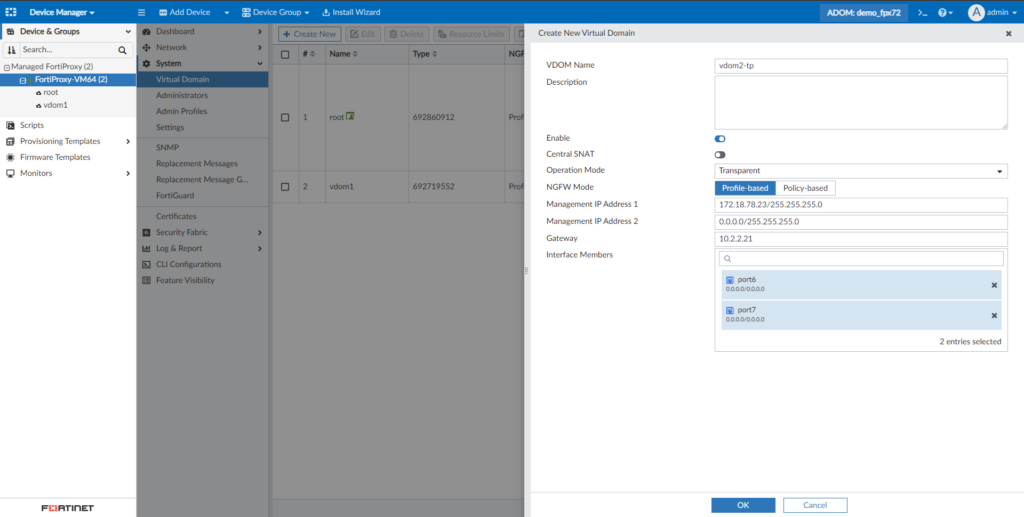

Fortinet FortiProxy steht als Web-Sicherheits-Gateway-Lösung im Mittelpunkt, die den Internetzugang durch fortschrittliche Inhaltsfilterung absichert. Mit dem besonderen Fokus auf die Überprüfung von Inhalten spielt es eine entscheidende Rolle dabei, Organisationen vor schädlichen Online-Inhalten zu schützen, und erfüllt somit den Anspruch auf eine robuste Inhaltsfilterung.

Warum ich Fortinet FortiProxy gewählt habe:

Auf meiner Reise bei der Bewertung von Web-Security-Tools hat Fortinet FortiProxy meine Aufmerksamkeit durch seine starke Ausrichtung auf Inhaltsfilterung geweckt. Was es von anderen unterscheidet, ist die umfassende und präzise Applikationskontrolle, mit der Webanwendungen effektiv verwaltet und überwacht werden.

Aufgrund seiner Fähigkeiten und meiner Einschätzung halte ich Fortinet FortiProxy für 'am besten geeignet für robuste Inhaltsfilterung.'

Hervorstechende Funktionen & Integrationen:

Fortinet FortiProxy ist bekannt für seine leistungsfähige Applikationskontrolle, die sicherstellt, dass Webanwendungen Sicherheits- und Compliance-Anforderungen erfüllen. Das Tool bietet zudem die Möglichkeit, die Bandbreite effizient zu verwalten und so eine optimale Ressourcennutzung zu gewährleisten.

Ein weiteres Merkmal ist die Fähigkeit, Zero-Day-Bedrohungen zu adressieren und somit eine zusätzliche Sicherheitsebene zu bieten. In Bezug auf Integrationen arbeitet es reibungslos mit anderen Fortinet-Lösungen zusammen und stärkt damit die Fähigkeit, eine einheitliche Sicherheitsstruktur zu bieten.

Pros and Cons

Pros:

- Hervorragende Applikationskontrolle für die sichere Verwaltung von Webanwendungen

- Effektives Bandbreitenmanagement für optimale Internetnutzung

- Proaktive Erkennung und Abwehr von Zero-Day-Schwachstellen

Cons:

- Für kleinere Unternehmen gegebenenfalls etwas komplex

- Die Integration mit Produkten außerhalb des Fortinet-Portfolios kann zusätzliche Konfigurationen verlangen

- Für die vollständige Nutzung aller Funktionen sind möglicherweise fortgeschrittene Fachkenntnisse erforderlich

Symantec Cloud Secure Web Gateway bietet Unternehmen eine umfassende Sicherheitslösung, die speziell für Cloud-Dienste entwickelt wurde. Sie richtet sich an die besonderen Herausforderungen cloudbasierter Infrastrukturen und setzt Sicherheitsrichtlinien effizient über groß angelegte Cloud-Bereitstellungen hinweg um, was sie ideal für Organisationen mit umfangreichen Cloud-Strukturen macht.

Warum ich Symantec Cloud Secure Web Gateway ausgewählt habe:

Während meiner Recherche zu Web-Sicherheitstools hat mich Symantec Cloud Secure Web Gateway besonders beeindruckt. Die gezielte Ausrichtung auf groß angelegte Cloud-Bereitstellungen in Verbindung mit der Integration von Cloud-Access-Security-Broker-Funktionalitäten hebt es von vielen anderen Optionen ab.

Nach einem gründlichen Vergleich kam ich zu dem Schluss, dass dieses Tool wirklich herausragt und seinen Status als 'Bestes für groß angelegte Cloud-Bereitstellungen' festigt.

Hervorstechende Funktionen & Integrationen:

Das Gateway integriert einen Cloud Access Security Broker, der eine entscheidende Sicherheitsschicht für Cloud-Dienste bietet. Zudem ermöglicht es die einheitliche Durchsetzung von Sicherheitsrichtlinien über mehrere Cloud-Dienste hinweg und gewährleistet damit einen durchgängigen Schutz.

Im Bereich der Integration arbeitet die Lösung von Symantec nahtlos mit einer Vielzahl anderer Sicherheitstools und -plattformen zusammen, was die Fähigkeit zur Sicherung großer Cloud-Ökosysteme erhöht.

Pros and Cons

Pros:

- Umfassende Integration des Cloud Access Security Broker bietet starken Schutz für Cloud-Dienste.

- Konsistente Anwendung von Sicherheitsrichtlinien über verschiedene Cloud-Dienste hinweg.

- Zur Skalierung und Unterstützung großer Cloud-Bereitstellungen konzipiert.

Cons:

- Einrichtung und Konfiguration erfordern unter Umständen ein gewisses Maß an Fachwissen.

- Einige Nutzer könnten die Benutzeroberfläche weniger intuitiv finden als bei Konkurrenzprodukten.

- Wie bei den meisten High-End-Sicherheitslösungen kann eine Anfangsinvestition in Schulungen erforderlich sein.

AT&T Cybersecurity bietet eine Suite von Tools, die einen umfassenden digitalen Schutz für Unternehmen gewährleistet und dabei auf die bewährte Robustheit setzt, die typischerweise mit großen Telekommunikationsunternehmen assoziiert wird. Angesichts des langjährigen Rufs von AT&T im Telekommunikationsbereich verstehen die Cybersicherheitslösungen von AT&T von Grund auf die Anforderungen an Sicherheit auf Telekommunikationsniveau.

Warum ich AT&T Cybersecurity gewählt habe:

Beim Vergleich verschiedener Cybersicherheitstools fiel mir AT&T Cybersecurity durch seine Robustheit auf, wie sie meist in Telekommunikationsinfrastrukturen zu finden ist.

Ich stellte fest, dass der umfassende Ansatz zur Sicherheit, ergänzt durch die jahrelange Erfahrung von AT&T im Telekommunikationssektor, AT&T Cybersecurity von anderen abhebt. Dieser besondere Hintergrund ist der Grund, warum ich es als „am besten für Telekommunikationssicherheit“ einstufe.

Herausragende Funktionen & Integrationen:

Ein hervorstechendes Merkmal von AT&T Cybersecurity ist seine DNS-Filterfunktion, die sicherstellt, dass potenziell gefährliche Internetziele frühzeitig abgefangen werden. Zudem bietet es fortschrittliche Methoden zur Malware-Erkennung, um Unternehmen vor neuartigen Bedrohungen zu schützen.

Hinsichtlich der Integration arbeitet AT&T Cybersecurity nahtlos mit verschiedenen Sicherheitsplattformen und Tools zusammen und bietet Anwendern damit ein verstärktes Abwehrökosystem.

Pros and Cons

Pros:

- Telekommunikationssicherheit garantiert ein hohes Schutzniveau.

- Effiziente DNS-Filterung blockiert den Zugriff auf bösartige Ziele.

- Fortschrittliche Malware-Erkennung bleibt neuen Bedrohungen immer einen Schritt voraus.

Cons:

- Eventuell nicht so agil wie kleinere, spezialisierte Cybersicherheitslösungen.

- Die umfangreiche Tool-Suite kann für kleinere Unternehmen überwältigend wirken.

- Mögliche Kompatibilitätsprobleme mit nicht-AT&T-Hardware oder -Software.

IBM Secure Gateway Service ist eine dedizierte Lösung, die sichere und effiziente Datenübertragungen zwischen privaten Netzwerken und IBM Cloud-Diensten gewährleistet. Dies ist besonders vorteilhaft für große Unternehmen, die den Schutz ihrer Datenübertragungen priorisieren, wodurch es im Kern 'am besten für Unternehmensdatenübertragungen geeignet' ist.

Warum ich IBM Secure Gateway Service ausgewählt habe:

Auf meiner Suche nach erstklassigen Gateway-Services ist mir IBM Secure Gateway Service besonders aufgefallen. Ich habe dessen Fähigkeiten mit anderen verglichen und es wurde deutlich, dass IBMs langjährige Erfahrung im Umgang mit unternehmensweiten Anwendungen den Unterschied macht.

Genau deshalb vertrete ich die Ansicht, dass es 'am besten für Unternehmensdatenübertragungen geeignet' ist.

Herausragende Funktionen & Integrationen:

Eine der Hauptfunktionen des IBM Secure Gateway Service ist seine fortschrittliche Netzwerkzugangskontrolle, die gewährleistet, dass nur autorisierte Daten übertragen werden. Der Dienst überwacht und verwaltet den Netzwerkverkehr effizient, was die Leistungsfähigkeit steigert. In Bezug auf die Integration passt sich der Service gut an verschiedene IBM-Produkte und -Plattformen an und unterstützt so einen umfassenderen Unternehmensnetzwerkansatz.

Pros and Cons

Pros:

- Fortschrittliche Netzwerkzugangskontrollen sichern Datenübertragungen.

- Effiziente Verwaltung des Netzwerkverkehrs sorgt für reibungslose Abläufe.

- Entwickelt für die neue Generation von Unternehmensnetzwerklösungen.

Cons:

- Für Nutzer ohne Erfahrung mit IBM-Produkten kann die Einarbeitung anspruchsvoll sein.

- Könnte für kleinere Unternehmen oder Startups zu umfangreich sein.

- Für beste Ergebnisse ist eine enge Integration mit anderen IBM-Diensten erforderlich.

Barracuda Content Shield ist spezialisiert auf umfassende Webfilterung und Sicherheitsmaßnahmen, die darauf ausgelegt sind, Unternehmen vor einer Vielzahl von Online-Bedrohungen zu schützen. Mit seinem Schwerpunkt auf integrierten Bedrohungsinformationen vereint es mehrere Sicherheitsprotokolle, um einen ganzheitlichen Verteidigungsmechanismus bereitzustellen – ganz im Einklang mit dem Ruf als Lösung mit erstklassigem Bedrohungsbewusstsein.

Warum ich Barracuda Content Shield ausgewählt habe:

Während meiner Recherche zu Websicherheits-Tools fiel meine Wahl auf Barracuda Content Shield wegen seiner ausgewogenen Funktionen und seines integrierten Ansatzes. Es fiel mir auf, dass es sich durch die Einbindung von Bedrohungsinformationen in seine Kernfunktionen deutlich von vielen Mitbewerbern abhebt.

Ich bin überzeugt, dass dieses Tool für Organisationen, die Wert auf eine konsolidierte und informierte Sicherheitsstrategie legen, zweifellos 'am besten für integrierte Bedrohungsinformationen' geeignet ist.

Herausragende Funktionen & Integrationen:

Barracuda Content Shield punktet mit leistungsstarken Webfilterfunktionen, die sicheres Surfen ermöglichen und schädliche Inhalte blockieren. Es verfügt über eine SSL-Inspektionsfunktion, die verschlüsselten Datenverkehr überprüft und so eine zusätzliche Sicherheitsebene schafft.

Darüber hinaus sorgt der integrierte Virenschutz für die proaktive Erkennung und Beseitigung von Schadsoftware. Bei den Integrationen arbeitet es nahtlos mit gängigen Unternehmensplattformen zusammen, um seinen Schutzumfang zu erhöhen.

Pros and Cons

Pros:

- Starke Webfilterung um schädliche Inhalte abzuwehren

- SSL-Inspektion deckt Bedrohungen innerhalb von verschlüsseltem Datenverkehr auf

- Integrierter Virenschutz stellt sicher, dass Malware schnell beseitigt wird

Cons:

- Für neue Nutzer könnte eine längere Einarbeitungszeit notwendig sein

- Einige erweiterte Funktionen könnten für kleinere Unternehmen zu komplex sein

- Die Konfiguration kann für Personen ohne Erfahrung mit integrierter Bedrohungsinformation herausfordernd sein

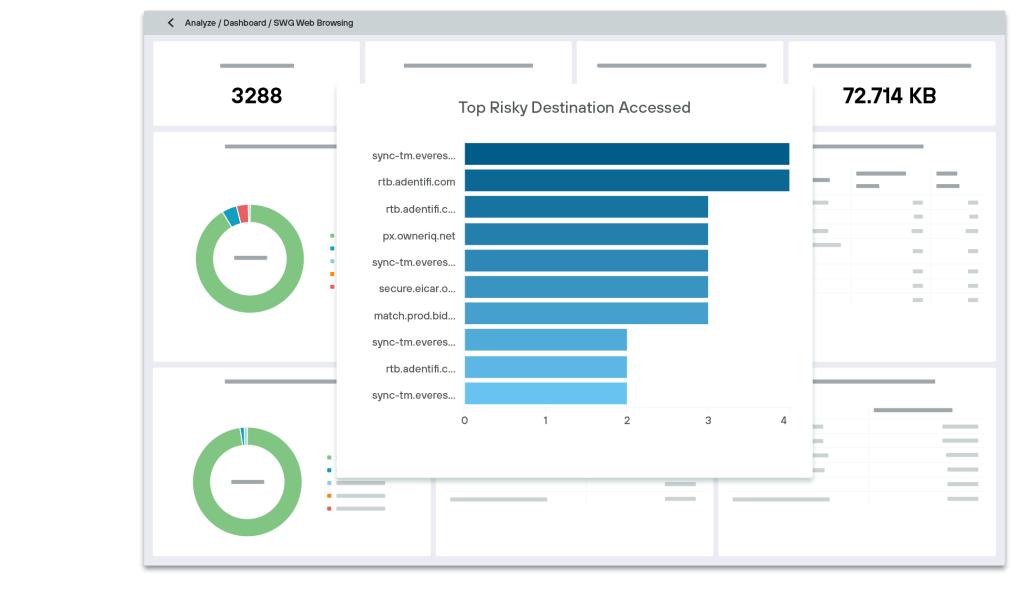

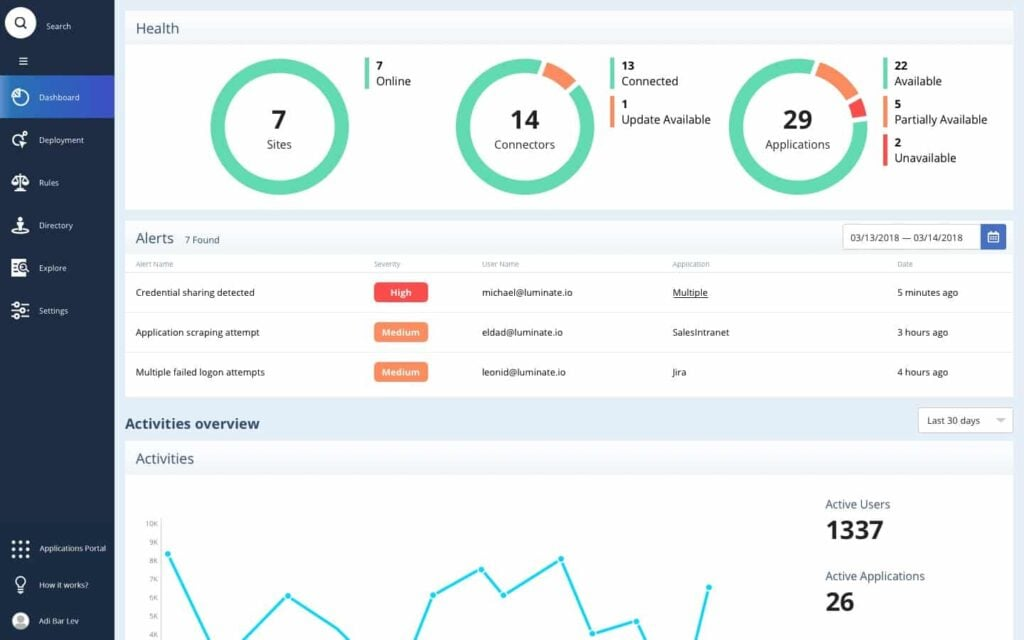

Netskope ist darauf spezialisiert, hochmoderne Sicherheitslösungen anzubieten und konzentriert sich insbesondere auf den Schutz kritischer Daten. Die Fähigkeit, Echtzeitschutz für Daten zu gewährleisten, sorgt dafür, dass Unternehmen vor neu auftretenden Bedrohungen sicher bleiben – daher ist Netskope eine Top-Wahl für Firmen, die auf eine unmittelbare Reaktion bei potenziellen Cyberangriffen Wert legen.

Warum ich Netskope gewählt habe:

Auf der Suche nach robusten Sicherheitstools habe ich mich nach Prüfung der umfassenden Fähigkeiten für Netskope entschieden. Besonders beeindruckte mich der Fokus auf Echtzeitschutz – ein entscheidender Faktor angesichts zunehmend raffinierter Cyberangriffe. Meiner Meinung nach hebt sich das Tool durch den Schwerpunkt auf sofortigen Datenschutz besonders hervor und verdient die Auszeichnung als 'am besten für Echtzeit-Datenschutz.'

Herausragende Funktionen & Integrationen:

Netskope punktet mit fortschrittlichen Anti-Malware-Funktionen, die Bedrohungen schnell erkennen und neutralisieren. Durch ein umfangreiches Netzwerk an Rechenzentren wird weltweit optimale Performance und geringe Latenz für die Nutzer garantiert.

Darüber hinaus bietet Netskope zahlreiche Integrationen mit vielen Unternehmens-Tools und Plattformen, was die Security Operations vereinfacht und die Schutzmaßnahmen verstärkt.

Pros and Cons

Pros:

- Effektive Anti-Malware-Funktionen zur schnellen Bedrohungsneutralisierung

- Globales Netzwerk an Rechenzentren für Leistung und Zugänglichkeit

- Umfangreiche Integrationen mit anderen Unternehmens-Tools

Cons:

- Die Benutzeroberfläche kann für Einsteiger komplex sein

- Erfordert umfangreiche Konfiguration für eine individuelle Nutzung

- Hochwertige Funktionen können für kleinere Unternehmen überdimensioniert sein

Weitere Secure Web Gateways

Hier sind einige zusätzliche Secure Web Gateway-Optionen, die es zwar nicht auf meine Shortlist geschafft haben, aber trotzdem einen Blick wert sind:

- Lookout

Am besten geeignet für mobile-fokussierte Cloud-Sicherheit

- Menlo Security Secure Web Gateway

Am besten für vollständige Malware-Isolierung

- Clearswift Secure Web Gateway (SWG)

Am besten für richtlinienbasierte Inhaltsprüfung

Secure Web Gateways – Auswahlkriterien

Bei der Auswahl der besten Secure Web Gateways für diese Liste habe ich typische Käuferbedürfnisse und Schmerzpunkte wie den Schutz sensibler Daten und die Verhinderung unbefugten Zugriffs berücksichtigt. Außerdem nutzte ich das folgende Rahmenwerk, um meine Bewertung strukturiert und fair zu gestalten:

Kernfunktionalität (25% der Gesamtbewertung)

Um in diese Liste aufgenommen zu werden, musste jede Lösung die folgenden Anwendungsfälle abdecken:

- Schutz vor Malware und Phishing

- Durchsetzung von Sicherheitsrichtlinien

- Überwachung der Internetaktivitäten

- Blockieren unautorisierter Webseiten

- Webinhalte filtern

Zusätzliche herausragende Funktionen (25% der Gesamtbewertung)

Zur weiteren Differenzierung habe ich außerdem auf besondere Features geachtet, darunter:

- Erweiterte Bedrohungsinformationen

- Echtzeitverkehrsanalyse

- Anpassbare Reporting-Dashboards

- Integration mit Cloud-Diensten

- Analyse des Nutzerverhaltens

Benutzerfreundlichkeit (10% der Gesamtbewertung)

Um ein Gefühl für die Benutzerfreundlichkeit des jeweiligen Systems zu bekommen, habe ich Folgendes bewertet:

- Intuitives Oberflächendesign

- Einfache Navigation

- Minimale Lernkurve

- Reaktionsschnelle Performance

- Klare und verständliche Anleitungen

Onboarding (10% der Gesamtbewertung)

Um das Onboarding-Erlebnis jeder Plattform zu bewerten, habe ich Folgendes berücksichtigt:

- Verfügbarkeit von Schulungsvideos

- Interaktive Produkttouren

- Umfassende Dokumentation

- Zugang zu Webinaren

- Reaktionsschnelle Chatbots zur Unterstützung

Kundensupport (10% der Gesamtbewertung)

Um die Kundensupport-Dienste jedes Softwareanbieters zu bewerten, habe ich folgende Aspekte berücksichtigt:

- Rund-um-die-Uhr-Erreichbarkeit

- Mehrere Supportkanäle

- Schnelle Reaktionszeiten

- Kompetente Support-Mitarbeiter

- Zugang zu einem Informationszentrum

Preis-Leistungs-Verhältnis (10% der Gesamtbewertung)

Um das Preis-Leistungs-Verhältnis der einzelnen Plattformen zu beurteilen, habe ich folgende Kriterien herangezogen:

- Wettbewerbsfähige Preise

- Flexible Zahlungsoptionen

- Transparente Preisstruktur

- Rabatte bei langfristigen Verpflichtungen

- Kosteneffizienz im Verhältnis zu den angebotenen Funktionen

Kundenbewertungen (10% der Gesamtbewertung)

Um einen Eindruck von der allgemeinen Kundenzufriedenheit zu erhalten, habe ich beim Lesen von Kundenbewertungen Folgendes berücksichtigt:

- Durchweg positives Feedback

- Hohe Bewertungen für Zuverlässigkeit

- Lob für den Kundensupport

- Berichte über Benutzerfreundlichkeit

- Erfahrungsberichte zu effektivem Bedrohungsschutz

Wie man ein sicheres Web-Gateway auswählt

Es ist leicht, sich in langen Funktionslisten und komplexen Preisstrukturen zu verlieren. Damit Sie sich bei Ihrem individuellen Auswahlprozess auf das Wesentliche konzentrieren können, finden Sie hier eine Checkliste wichtiger Faktoren:

| Faktor | Was zu beachten ist |

|---|---|

| Skalierbarkeit | Kann die Lösung mit Ihren Unternehmensanforderungen mitwachsen? Berücksichtigen Sie zukünftige Erweiterungen, gesteigerten Datenverkehr und zusätzliche Benutzer. Vermeiden Sie Lösungen, die mit Wachstum nicht effizient umgehen können. |

| Integrationen | Funktioniert sie mit Ihren aktuellen Systemen? Stellen Sie die Kompatibilität mit bestehender Software, Cloud-Diensten und Netzwerkinfrastruktur sicher, um teure Anpassungen zu vermeiden. |

| Anpassbarkeit | Können Sie die Lösung an Ihre Arbeitsabläufe anpassen? Suchen Sie nach Möglichkeiten, Einstellungen so zu justieren, dass sie zu den spezifischen Anforderungen Ihres Teams passen. |

| Benutzerfreundlichkeit | Ist die Benutzeroberfläche für Ihr Team intuitiv? Wählen Sie ein Werkzeug, das einfach zu bedienen ist, um die Einarbeitungszeit zu minimieren und Fehler zu reduzieren. |

| Implementierung und Onboarding | Wie schnell können Sie starten? Bewerten Sie die Einrichtungsdauer und die Unterstützung während der Übergangsphase, um einen reibungslosen Einstieg zu gewährleisten. |

| Kosten | Passt es in Ihr Budget? Vergleichen Sie Preispläne, versteckte Gebühren und langfristige Kosten. Achten Sie auf ein ausgewogenes Verhältnis von Preis und notwendigen Funktionen. |

| Sicherheitsmaßnahmen | Wie gut schützt sie vor Bedrohungen? Achten Sie auf starke Verschlüsselung, Bedrohungserkennung und die Einhaltung branchenüblicher Standards. |

| Compliance-Anforderungen | Erfüllt sie Ihre branchenspezifischen Vorschriften? Stellen Sie sicher, dass das Tool mit den für Ihr Unternehmen relevanten Datenschutzgesetzen und -standards übereinstimmt. |

Was sind Secure Web Gateways?

Sichere Web-Gateways sind Tools, die Unternehmen vor Online-Bedrohungen schützen, indem sie unerwünschte Software und Schadprogramme aus nutzerinitiiertem Webverkehr filtern. IT-Fachkräfte, Netzwerkadministratoren und Cybersecurity-Teams setzen diese Werkzeuge typischerweise ein, um sensible Daten zu schützen und sicheren Internetzugang zu gewährleisten. URL-Filterung, Anwendungskontrolle und Schutz vor Datenverlust unterstützen die Durchsetzung von Sicherheitsrichtlinien und den Schutz vor Gefahren. Insgesamt bieten diese Tools einen unverzichtbaren Schutz, um Netzwerke sicher und regelkonform zu halten.

Funktionen

Achten Sie bei der Auswahl sicherer Web-Gateways auf folgende Schlüsselfunktionen:

- URL-Filterung: Blockiert den Zugriff auf schädliche oder nicht autorisierte Websites, um Benutzer vor bösartigen Inhalten zu schützen.

- Malware-Erkennung: Erkennt und verhindert Malware-Bedrohungen, bevor sie in ein Netzwerk eindringen können.

- Anwendungssteuerung: Verwalten und Beschränken der Nutzung von Webanwendungen, um unbefugten Zugriff und Datenlecks zu verhindern.

- Verhinderung von Datenverlust: Überwacht und kontrolliert Datenübertragungen, um zu verhindern, dass sensible Informationen das Netzwerk verlassen.

- Bedrohungsinformationen: Bietet Echtzeit-Analysen zu Bedrohungen, um immer einen Schritt voraus zu sein.

- Analyse des Benutzerverhaltens: Überwacht und analysiert die Aktivitäten der Benutzer, um verdächtiges Verhalten und potenzielle Sicherheitsverletzungen zu erkennen.

- Inhaltsfilterung: Filtert Webinhalte anhand vordefinierter Richtlinien, um die Einhaltung unternehmensinterner Standards sicherzustellen.

- Integrationsfähigkeit: Verbindet sich nahtlos mit bestehenden Sicherheits- und Netzwerksystemen, um den Gesamtschutz zu erhöhen.

- Skalierbarkeit: Passt sich dem Wachstum des Unternehmens an und ermöglicht eine einfache Erweiterung und erhöhte Nutzerkapazität.

- Unterstützung bei der Compliance: Sorgt für die Einhaltung branchenspezifischer Vorschriften und Standards und hält Unternehmen im Einklang mit Datenschutzgesetzen.

Vorteile

Die Implementierung von sicheren Web-Gateways bietet zahlreiche Vorteile für Ihr Team und Ihr Unternehmen. Hier sind einige, auf die Sie sich freuen können:

- Verbesserte Sicherheit: Schützt Ihr Netzwerk vor Malware und Bedrohungen und gewährleistet einen sicheren Internetzugang für Benutzer.

- Compliance-Garantie: Unterstützt die Einhaltung von Industriestandards durch Durchsetzung von Datenschutzrichtlinien und Überwachung der Compliance.

- Schutz von Daten: Verhindert unbefugte Datenübertragungen und schützt sensible Informationen vor Leaks.

- Steigerung der Produktivität: Blockiert den Zugriff auf nicht arbeitsbezogene Webseiten, sodass Mitarbeiter fokussiert und produktiv bleiben.

- Echtzeit-Erkennung von Bedrohungen: Bietet unmittelbare Analyse von Bedrohungen, sodass Ihr Team schnell und effizient reagieren kann.

- Überwachung der Benutzeraktivität: Beobachtet das Benutzerverhalten, um verdächtige Aktivitäten und potenzielle Sicherheitsverletzungen zu erkennen.

- Skalierbarkeit: Wächst mit Ihrem Unternehmen mit und bewältigt erhöhtes Datenaufkommen und mehr Nutzer, ohne die Sicherheit zu kompromittieren.

Kosten und Preise

Die Auswahl von sicheren Web-Gateways erfordert ein Verständnis der verschiedenen verfügbaren Preismodelle und Pläne. Die Kosten variieren je nach Funktionen, Teamgröße, Zusatzleistungen und mehr. Die folgende Tabelle fasst gängige Pläne, deren Durchschnittspreise und typische Merkmale von Lösungen für sichere Web-Gateways zusammen:

Vergleichstabelle für Pläne von Secure Web Gateways

| Plan-Typ | Durchschnittlicher Preis | Gängige Funktionen |

|---|---|---|

| Kostenloser Tarif | $0 | Basis-URL-Filterung, eingeschränkter Malware-Schutz und minimale Datenüberwachung. |

| Persönlicher Tarif | $5-$15/user/Monat | Erweiterte Sicherheitseinstellungen, grundlegende Anwendungssteuerung und Protokollierung der Benutzeraktivitäten. |

| Geschäftstarif | $20-$50/user/Monat | Erweiterte Bedrohungserkennung, Verhinderung von Datenverlust und Unterstützung bei der Compliance. |

| Enterprise-Tarif | $50-$100/user/Monat | Umfassende Integrationsmöglichkeiten, Echtzeitanalysen und anpassbare Sicherheitsrichtlinien. |

Häufig gestellte Fragen zu Secure Web Gateways

Hier finden Sie Antworten auf häufig gestellte Fragen zu Secure Web Gateways:

Warum ist es entscheidend, in ein Secure Web Gateway zu investieren?

Mit der Zunahme von Cyberbedrohungen, insbesondere während der Umstellung von Unternehmen auf Cloud-Anwendungen, werden SWGs immer unverzichtbarer. Sie verhindern Datenverstöße, schützen vor Malware, gewährleisten sicheren Zugriff auf Cloud-Anwendungen und bewahren den Ruf und die Integrität des Unternehmens.

Ist ein Secure Web Gateway eine DLP-Lösung?

Ein Secure Web Gateway ist zwar keine eigenständige DLP-Lösung, trägt aber dazu bei, Datenverluste zu verhindern. Es setzt Richtlinien zur akzeptablen Nutzung durch und wendet Maßnahmen wie URL-Filterung und Anti-Malware-Scanning an, die zur Verhinderung von Datenverlust beitragen.

Kann ein Secure Web Gateway die Cloud-Einführung unterstützen?

Ja, Secure Web Gateways können die Einführung von Cloud-Lösungen unterstützen, indem sie sicheren Zugriff auf Cloud-Anwendungen bieten. Sie gewährleisten Datenschutz und Compliance, sodass Ihr Team Cloud-Dienste nutzen kann, ohne die Sicherheit zu gefährden.

Wie geht es weiter?

Wenn Sie auf der Suche nach Informationen zu Secure Web Gateways sind, stellen Sie eine Verbindung zu einem SoftwareSelect-Berater her und erhalten Sie kostenlose Empfehlungen.

Sie füllen ein Formular aus und führen ein kurzes Gespräch, in dem Ihre spezifischen Anforderungen besprochen werden. Anschließend erhalten Sie eine Liste mit Softwareempfehlungen zur Überprüfung. Die Berater begleiten Sie sogar während des gesamten Kaufprozesses, einschließlich Preisverhandlungen.