Beste Intrusion Prevention Software Shortlist

Here's my pick of the 10 best software from the 13 tools reviewed.

Netzwerksicherheit für Betriebssysteme wie Windows, Linux, Unix und macOS erfordert robuste Intrusion Prevention Tools, um Probleme wie Fehlalarme und IP-Adressverfolgung zu bewältigen. Die wichtigsten Vorteile umfassen fortschrittliche Integritätsprüfungen von Dateien, Protokollmanagement sowie die Bereitstellung der besten Eindringungserkennung zur Verbesserung der Unternehmenssicherheit. Funktionen wie Paket-Sniffer identifizieren Rootkit-Versuche und sichern TCP- und SSL-Protokolle.

Ein Netzwerk-Eindringungserkennungssystem (NIDS) verhindert zudem unerwünschten eingehenden Datenverkehr und entlastet so Ihr SOC. Für alle, die mit Herausforderungen in der Netzwerksicherheit konfrontiert sind, bietet diese umfassende Lösung eine Antwort auf die dynamische Bedrohungslage im digitalen Raum und könnte genau das passende Mittel für Ihre Anforderungen sein.

Why Trust Our Software Reviews

We’ve been testing and reviewing software since 2023. As tech leaders ourselves, we know how critical and difficult it is to make the right decision when selecting software.

We invest in deep research to help our audience make better software purchasing decisions. We’ve tested more than 2,000 tools for different tech use cases and written over 1,000 comprehensive software reviews. Learn how we stay transparent & our software review methodology.

Zusammenfassung: Beste Intrusion Prevention Software

Diese Vergleichstabelle fasst die Preisinformationen meiner Top-Auswahl an Intrusion Prevention Software kompakt zusammen, damit Sie das passende Angebot für Ihr Budget und Ihre geschäftlichen Anforderungen finden.

| Tool | Best For | Trial Info | Price | ||

|---|---|---|---|---|---|

| 1 | Am besten geeignet für fortschrittliche Bedrohungserkennung | Kostenlose Demo verfügbar | Preis auf Anfrage | Website | |

| 2 | Am besten für gemeinschaftsgesteuerte Sicherheit | Not available | Kostenlos für Basisfunktionen. Erweiterte Dienste ab $10/Nutzer/Monat. | Website | |

| 3 | Am besten geeignet für Echtzeit-Bedrohungserkennung | Not available | $25/Benutzer/Monat (jährlich abgerechnet) | Website | |

| 4 | Beste Lösung für skalierbare Firewalls | Not available | $30/user/month | Website | |

| 5 | Bestens geeignet für fortschrittlichen Schwachstellenschutz | Not available | $25/user/month | Website | |

| 6 | Am besten geeignet für virtualisierte Sicherheitsbereitstellungen | Not available | $40/Nutzer/Monat (jährliche Abrechnung) | Website | |

| 7 | Am besten für benutzerdefinierte Richtlinienkontrolle | Not available | Preisinformationen sind auf Anfrage erhältlich. | Website | |

| 8 | Am besten für Cloud-Zugangskontrolle | Nicht verfügbar | $20/user/month | Website | |

| 9 | Am besten für integrierten Netzwerkschutz | Not available | $15/user/month | Website | |

| 10 | Am besten geeignet für die Verwaltung komplexer Netzwerke | Not available | $20/user/month | Website |

-

Site24x7

Visit WebsiteThis is an aggregated rating for this tool including ratings from Crozdesk users and ratings from other sites.4.7 -

GitHub Actions

Visit WebsiteThis is an aggregated rating for this tool including ratings from Crozdesk users and ratings from other sites.4.8 -

Docker

Visit WebsiteThis is an aggregated rating for this tool including ratings from Crozdesk users and ratings from other sites.4.6

Intrusion Prevention Software im Test

Nachfolgend finden Sie meine detaillierten Zusammenfassungen der besten Intrusion Prevention Software-Lösungen, die es auf meine Shortlist geschafft haben. Meine Bewertungen geben Ihnen einen umfassenden Einblick in die wichtigsten Funktionen, Vor- u0026amp; Nachteile, Integrationsmöglichkeiten und Einsatzbereiche jedes Tools, um Sie bei Ihrer Auswahl zu unterstützen.

Am besten geeignet für fortschrittliche Bedrohungserkennung

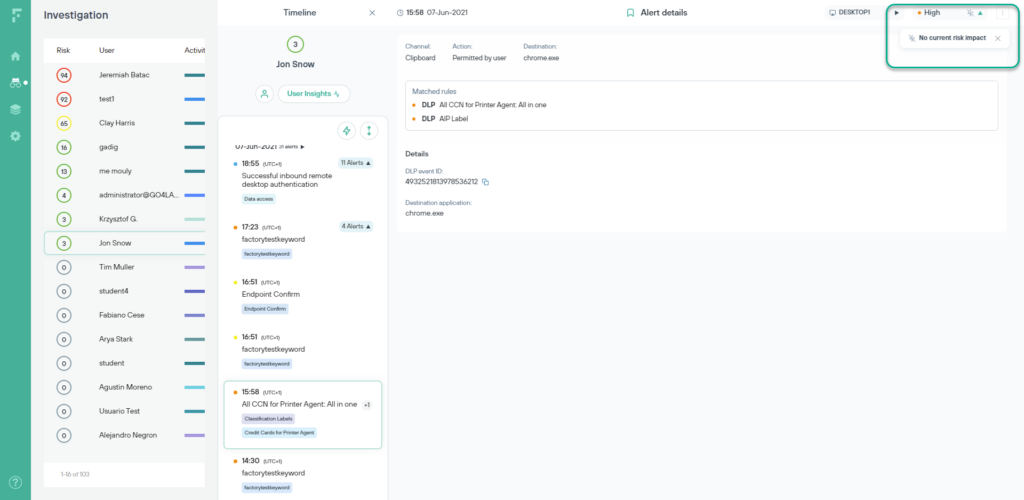

ManageEngine Log360 ist eine einheitliche Security Information and Event Management (SIEM)-Lösung, die Unternehmen dabei unterstützt, Sicherheitsbedrohungen im gesamten Netzwerk zu erkennen, zu untersuchen und darauf zu reagieren.

Warum ich ManageEngine Log360 ausgewählt habe: Mir gefallen die fortschrittlichen Funktionen zur Bedrohungserkennung. Die Lösung verwendet eine Echtzeit-Ereigniskorrelation, um Sicherheitsbedrohungen präzise zu erkennen, indem sie Ereignisse im gesamten Netzwerk analysiert und korreliert. Dieser proaktive Ansatz ermöglicht es Ihrem Team, potenzielle Angriffe zu erkennen und zu stoppen, bevor sie zu ernsthaften Problemen eskalieren.

Herausragende Funktionen & Integrationen:

Zusätzlich bietet ManageEngine Log360 leistungsstarke verhaltensbasierte Analysen durch das User and Entity Behavior Analytics (UEBA)-Modul. Mithilfe von maschinellem Lernen erstellt UEBA eine Basislinie für normales Benutzer- und Entity-Verhalten und erkennt Anomalien, die auf Insider-Bedrohungen oder kompromittierte Konten hindeuten können. Zu den Integrationen gehören Microsoft Exchange, Amazon Web Services (AWS), Microsoft Entra ID, Microsoft Azure und Active Directory.

Pros and Cons

Pros:

- Vorfall-Management-Konsole

- Einhaltung gesetzlicher Vorschriften

- Ganzheitliche Sicherheitsübersicht für lokale, Cloud- und hybride Netzwerke

Cons:

- Komplex in der Einrichtung und Konfiguration

- Protokolle können schwer zu lesen und zu verstehen sein

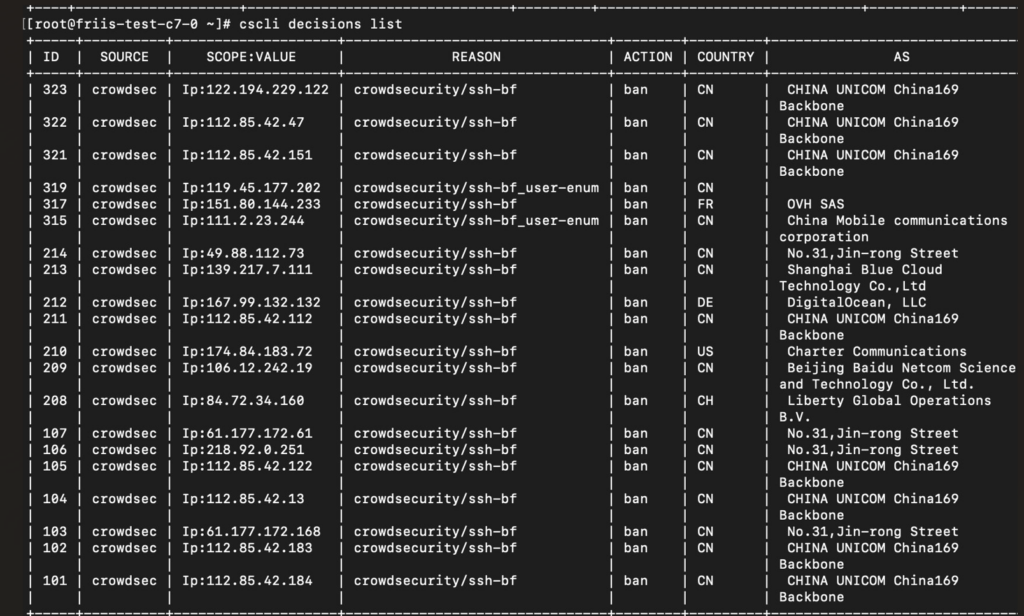

CrowdSec ist eine Open-Source- und gemeinschaftsorientierte Sicherheitslösung, die die Kraft einer großen Community nutzt, um ihre Bedrohungsintelligenz zu verbessern. Es handelt sich um ein modernes Verhaltenserkennungssystem, das bösartiges Verhalten erkennen und blockieren kann.

Warum ich CrowdSec ausgewählt habe: Ich habe mich für CrowdSec entschieden, weil es einen innovativen gemeinschaftsbasierten Ansatz für die Cybersicherheit verfolgt. Seine Stärke liegt in der Nutzung kollektiver Intelligenz, um robustere und anpassungsfähige Sicherheit zu bieten. Diese Fähigkeit, aus einer Vielzahl realer Szenarien zu lernen und Wissen zu teilen, hebt es hervor und macht es zu einer erstklassigen Wahl für alle, die eine gemeinschaftlich gesteuerte Sicherheitslösung suchen.

Herausragende Funktionen & Integrationen:

CrowdSec bietet Funktionen wie IP-Verhaltensanalysen und einen umfangreichen 'Signal'-Katalog, mit dem Sie Ihre Abwehrmaßnahmen an den jeweiligen Bedrohungstyp anpassen können. Es lässt sich außerdem gut in verschiedene Plattformen wie WordPress integrieren und unterstützt zahlreiche Datenbanken, darunter MySQL und PostgreSQL, wodurch ein breites Spektrum an Abdeckung und Abwehrmöglichkeiten geboten wird.

Pros and Cons

Pros:

- Gemeinschaftsgesteuerter Sicherheitsansatz

- Flexible und adaptive Bedrohungserkennung

- Open Source und kostenlos für Basisfunktionen

Cons:

- Abhängig von einer aktiven Community-Beteiligung

- Für fortgeschrittene Funktionen sind ggf. technische Kenntnisse erforderlich

- Potenzielle Datenschutzbedenken durch Community-Sharing

ExtraHop erkennt und analysiert Bedrohungen in Echtzeit auf Netzwerkebene, sodass Unternehmen ein kontinuierliches Verständnis für Netzwerkaktivitäten erhalten und potenzielle Sicherheitsbedrohungen schnell angehen können.

Warum ich ExtraHop ausgewählt habe: Ich habe mich für ExtraHop aufgrund seiner erstklassigen Echtzeit-Bedrohungserkennung entschieden. Das maschinelle Lernen analysiert den Netzwerkverkehr und erkennt ungewöhnliche Muster, die auf eine Bedrohung hindeuten könnten. Dies hebt ExtraHop bei der schnellen Bedrohungserkennung hervor und macht es ideal für Unternehmen, die bei Sicherheitsvorfällen schnell reagieren müssen.

Hervorstechende Funktionen & Integrationen:

ExtraHop liefert Echtzeitanalysen, damit Unternehmen Einblicke in ihre Netzwerkaktivitäten gewinnen können. Seine fortschrittlichen Algorithmen des maschinellen Lernens erkennen potenzielle Bedrohungen durch das Identifizieren ungewöhnlicher Muster im Netzwerkverkehr. ExtraHop integriert sich mit AWS, Azure und Google Cloud und bietet dadurch einen ganzheitlichen Überblick über die Sicherheit sowohl für lokale als auch Cloud-Umgebungen.

Pros and Cons

Pros:

- Hervorragende Echtzeit-Bedrohungserkennung

- Leistungsstarke Analysen

- Große Auswahl an Integrationen

Cons:

- Könnte für kleinere Organisationen zu komplex sein

- Kosten könnten für einige Unternehmen zu hoch sein

- Erfordert erheblichen Einrichtungs- und Konfigurationsaufwand

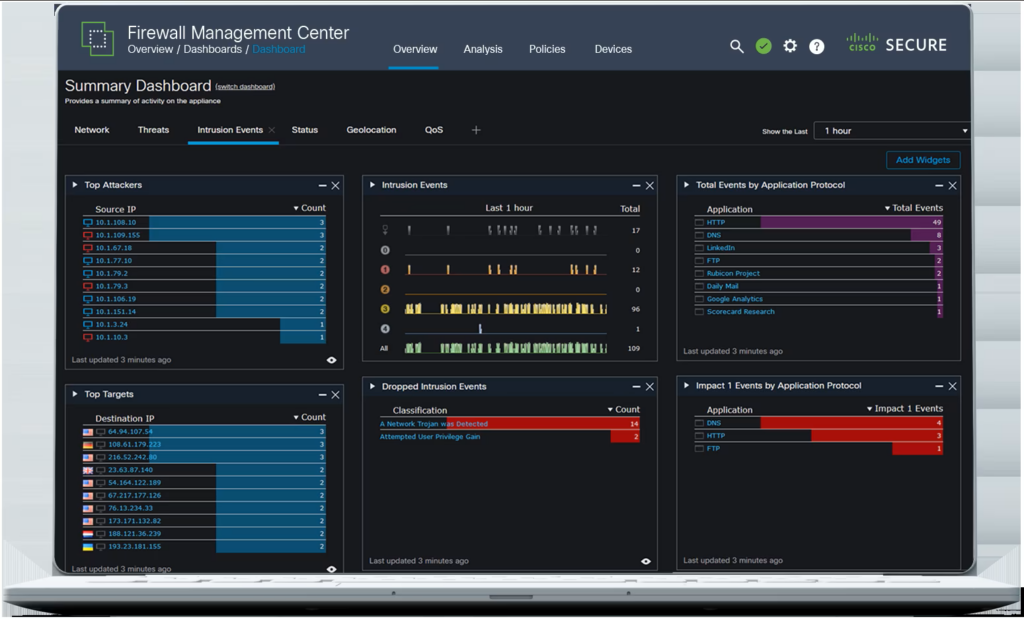

Cisco Secure Firewall fungiert als effektive Verteidigungslinie gegen Netzwerkbedrohungen und bietet robusten Schutz für viele Netzarchitekturen. Seine Skalierbarkeit und Anpassungsfähigkeit an unterschiedliche Netzwerkgrößen machen es zur idealen Wahl für skalierbare Firewall-Lösungen.

Warum ich Cisco Secure Firewall ausgewählt habe: Cisco Secure Firewall wurde bei der Auswahl der Firewall-Tools für diese Liste zu einem der Top-Kandidaten. Der Grund für meine Entscheidung ist die Skalierbarkeit; es kann sowohl kleine als auch große Netzwerkumgebungen effektiv bedienen. Daher bin ich der Meinung, dass es die 'Beste Lösung für skalierbare Firewalls' ist.

Herausragende Funktionen & Integrationen:

Zu den wichtigsten Funktionen von Cisco Secure Firewall zählen Bedrohungserkennung, Bedrohungsschutz, Richtlinienverwaltung und Eindringungsschutz. Besonders stark ist das System bei der Netzwerksegmentierung, wodurch angemessene Zugriffskontrollen gewährleistet werden. Darüber hinaus bietet es Integrationen mit anderen Cisco-Sicherheitslösungen und schafft so eine robuste und einheitliche Sicherheitsinfrastruktur.

Pros and Cons

Pros:

- Hohe Skalierbarkeit für verschiedene Netzwerkgrößen

- Leistungsstarke Funktionen zur Bedrohungserkennung und -abwehr

- Integration mit anderen Cisco-Lösungen

Cons:

- Die Preisgestaltung könnte für kleine Unternehmen hoch sein

- Die Benutzeroberfläche kann für Einsteiger komplex sein

- Erfordert qualifiziertes IT-Personal für die richtige Einrichtung und Verwaltung

Bestens geeignet für fortschrittlichen Schwachstellenschutz

Trend Micro Intrusion Prevention ist eine Netzwerksicherheitslösung, die robusten und proaktiven Schutz vor Schwachstellen und Bedrohungen bietet. Mit dem Fokus auf fortschrittlichen Schwachstellenschutz erweist sie sich als überzeugendes Werkzeug, um Ihr Netzwerk vor möglichen Angriffen zu schützen.

Warum ich mich für Trend Micro Intrusion Prevention entschieden habe: Ich habe Trend Micro Intrusion Prevention für diese Liste ausgewählt, da es eine hohe Kompetenz bei der Verhinderung von Sicherheitsverletzungen zeigt. Ich halte es für das 'Beste für fortschrittlichen Schwachstellenschutz', da es sich eingehend auf die Erkennung und Minderung potenzieller Schwachstellen konzentriert.

Herausragende Funktionen & Integrationen:

Trend Micro Intrusion Prevention verfügt über beeindruckende Funktionen wie virtuelles Patchen, individuelles Sandboxing und fortschrittliches Bedrohungsscreening. Die Möglichkeit, sich mit diversen Drittanbieter-Tools, einschließlich SIEM-Lösungen, zu integrieren, macht es zu einer noch stärkeren Option zum Schutz von Netzwerkinfrastrukturen.

Pros and Cons

Pros:

- Bietet fortschrittlichen Schwachstellenschutz

- Bietet Integration mit Drittanbieter-Tools

- Individuelles Sandboxing zur Analyse potenzieller Bedrohungen

Cons:

- Preisgestaltung kann für kleinere Unternehmen hoch sein

- Erfordert erfahrenes IT-Personal für optimalen Einsatz

- Benutzeroberfläche kann für Einsteiger komplex sein

Am besten geeignet für virtualisierte Sicherheitsbereitstellungen

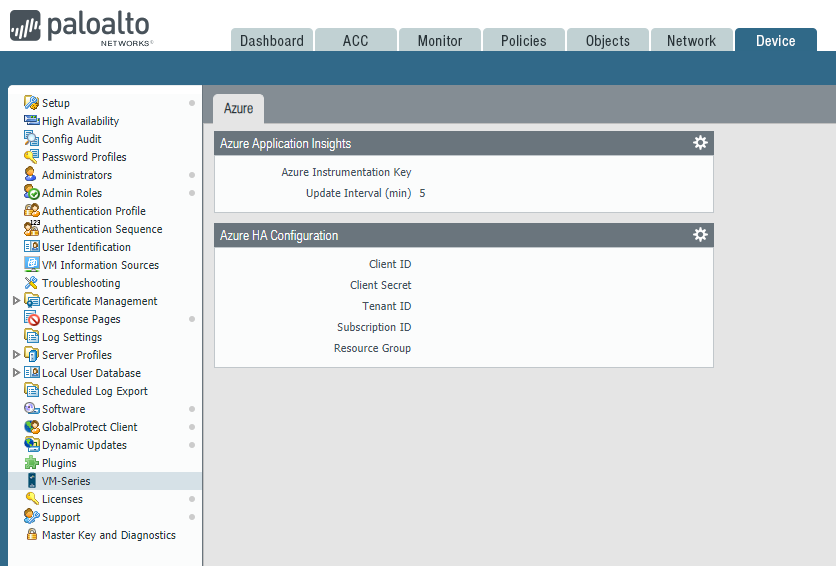

Die Palo Alto VM-Series bietet virtualisierte Firewall-Appliances, die Netzwerksicherheit und Bedrohungsabwehr für Rechenzentren und private Clouds bereitstellen. Sie ist ideal für Unternehmen, die virtualisierte Infrastrukturen nutzen.

Warum ich die Palo Alto VM-Series ausgewählt habe: Ich habe mich hauptsächlich aufgrund ihrer Robustheit bei der Bereitstellung von Sicherheitslösungen in virtualisierten Umgebungen für die Palo Alto Networks VM-Series entschieden. Sie überzeugte mich, weil sie Firewall- und Bedrohungsabwehrfunktionen auf dem Niveau von physischen Security-Appliances, aber in flexibler und skalierbarer Form bietet. Damit ist sie die beste Wahl für virtualisierte Sicherheitsbereitstellungen.

Herausragende Funktionen & Integrationen:

Die Palo Alto VM-Series bietet viele leistungsstarke Funktionen wie Anwendungsübersicht, Benutzeridentifikation, Eindringungserkennung und Bedrohungserkennung. Sie ermöglicht zudem Integrationen mit vielen Cloud-Umgebungen wie Amazon Web Services (AWS), Microsoft Azure und Google Cloud Platform, um den Schutz in Hybrid- und Multi-Cloud-Bereitstellungen zu gewährleisten.

Pros and Cons

Pros:

- Leistungsstarke Firewall-Funktionen

- Flexibilität einer virtualisierten Appliance

- Integration mit verschiedenen Cloud-Plattformen

Cons:

- Einarbeitungszeit für Einrichtung und Konfiguration

- Erfordert beträchtliche IT-Ressourcen

- Höherer Preis im Vergleich zu einigen Mitbewerbern

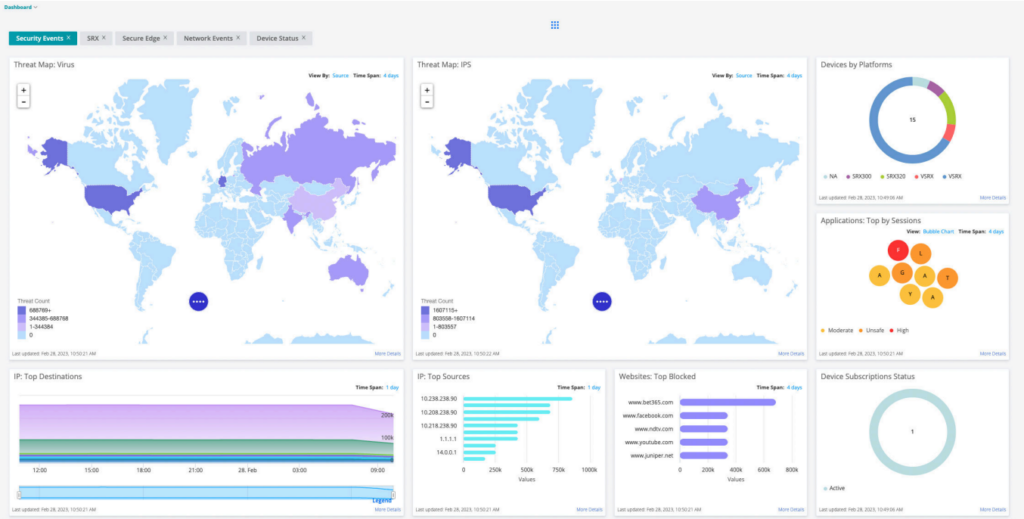

Juniper Networks IDP bietet anpassbare Sicherheitsrichtlinien, die auf spezifische Geschäftsanforderungen zugeschnitten werden können, was den Nutzern Flexibilität bietet, sicher zu bleiben.

Warum ich Juniper Networks IDP gewählt habe: Juniper Networks IDP hat meine Aufmerksamkeit aufgrund seiner Anpassungsfähigkeit unter den zahlreichen Intrusion-Prevention-Softwares auf sich gezogen. Ich habe dieses Tool speziell wegen seiner Fähigkeit gewählt, den Nutzern zu ermöglichen, Sicherheitsrichtlinien nach ihren Bedürfnissen zu gestalten. Diese Anpassungsfähigkeit macht Juniper Networks IDP zu einer herausragenden Option für alle, die eine feingliedrige Kontrolle über ihre Sicherheitsrichtlinien benötigen und macht es zur besten Wahl für benutzerdefinierte Richtlinienkontrolle.

Hervorstechende Funktionen & Integrationen:

Juniper Networks IDP bietet Richtliniendurchsetzung, umfassende Bedrohungsanalysen und Live-Berichte. Nutzer können individualisierte Richtlinien und detaillierte Kontrollregeln erstellen. Es ist mit Netzwerktechnik von Juniper und Drittanbietern kompatibel, sodass es sich verschiedenen Netzwerkumgebungen anpasst.

Pros and Cons

Pros:

- Erweiterte Kontrolle benutzerdefinierter Richtlinien

- Kompatibilität mit einer Vielzahl von Geräten

- Echtzeit-Berichterstattung

Cons:

- Preisinformationen sind nicht transparent

- Kann eine Einarbeitungszeit für benutzerdefinierte Richtlinieneinstellungen erfordern

- Begrenzte Interoperabilität mit Nicht-Juniper-Produkten

Forcepoint ist eine Cybersicherheitsplattform, die den sicheren Zugriff auf cloudbasierte Ressourcen betont. Sie bietet leistungsstarke Cloud Access Security Broker (CASB)-Funktionen, die eine sichere und regelkonforme Nutzung von Cloud-Anwendungen und -Daten gewährleisten.

Warum ich Forcepoint gewählt habe: Ich habe mich für Forcepoint entschieden, weil der Fokus auf dem sicheren Zugriff auf Cloud-Ressourcen liegt. Die CASB-Funktionen und die Integration mit verschiedenen Cloud-Service-Anbietern heben sich von vielen anderen Cybersicherheitstools ab. Ich bin der Meinung, dass Forcepoint „am besten für Cloud-Zugangskontrolle“ geeignet ist, da die fortschrittlichen Funktionen Cloud-Umgebungen effektiv absichern und Organisationen beim Einsatz von Cloud-Anwendungen beruhigen.

Herausragende Funktionen & Integrationen:

Die nützlichsten Funktionen von Forcepoint umfassen die Erkennung von Cloud-Anwendungen, Risikobewertungen und Schutz vor Datenverlust. Diese Funktionen helfen Unternehmen, Transparenz über ihre Cloud-Nutzung zu gewinnen und sensible Daten zu schützen. Forcepoint integriert sich außerdem mit vielen gängigen Cloud-Plattformen wie AWS, Google Cloud und Microsoft Azure und unterstreicht damit seine starken Fähigkeiten zur Steuerung des Cloud-Zugriffs.

Pros and Cons

Pros:

- Starke Fähigkeiten zur Steuerung des Cloud-Zugriffs

- Integriert sich mit führenden Cloud-Plattformen

- Enthält Funktionen zum Schutz vor Datenverlust

Cons:

- Für kleine Unternehmen möglicherweise zu umfangreich

- Benutzeroberfläche kann für Anfänger komplex sein

- Die Kosten können bei mehr Nutzern und Zusatzfunktionen schnell steigen

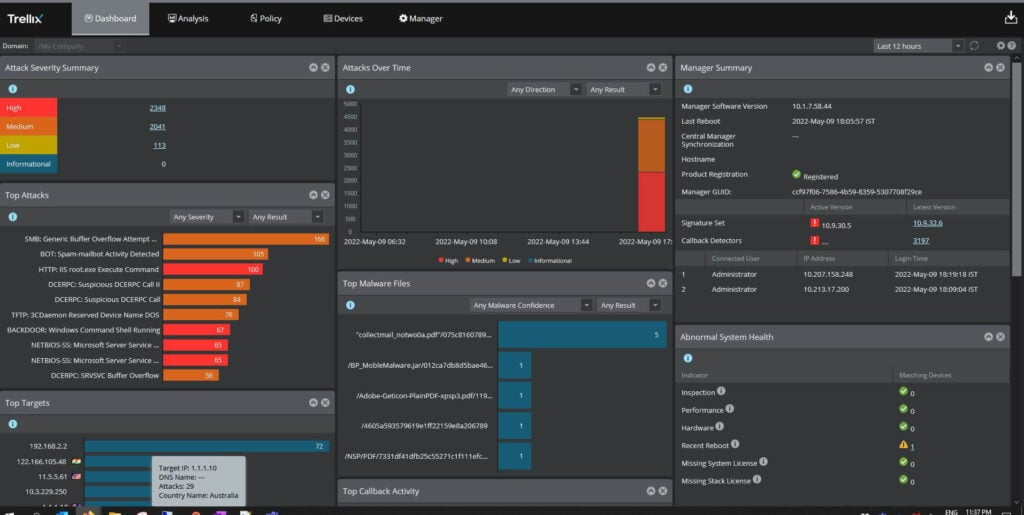

Das Trellix Intrusion Prevention System (IPS) ist eine Cybersicherheitslösung, die Netzwerke vor böswilligen Aktivitäten schützt. Es integriert zahlreiche Abwehrmechanismen und schafft so eine einheitliche Schutzschicht für Ihre Netzwerkinfrastruktur.

Warum ich das Trellix Intrusion Prevention System ausgewählt habe: Bei der Auswahl der Tools für diese Liste habe ich mich für Trellix IPS entschieden, weil es einen facettenreichen Netzwerkschutz bietet. Im Vergleich zu anderen Lösungen integriert es zahlreiche Sicherheitsmechanismen und stellt eine robuste Verteidigungsstrategie dar. Durch seinen besonderen Schutz für unterschiedliche Netzwerkumgebungen habe ich es als 'Am besten für integrierten Netzwerkschutz' bewertet.

Herausragende Funktionen & Integrationen:

Zu den wichtigsten Funktionen zählen die Erkennung und Abwehr von Eindringlingen (IDS/IPS), Bedrohungsintelligenz und Verhaltensanalysen. Diese Fähigkeiten helfen, Bedrohungen zu erkennen und zu minimieren, bevor sie das Netzwerk beeinträchtigen können. Außerdem lässt sich Trellix IPS gut mit anderen Sicherheits- und Netzwerküberwachungstools integrieren, was die Fähigkeit erhöht, komplexe Netzwerkumgebungen zu schützen.

Pros and Cons

Pros:

- Umfassender Netzwerkschutz durch integrierte Mechanismen

- Erweiterte Bedrohungsintelligenz

- Gute Kompatibilität mit anderen Netzwerklösungen

Cons:

- Kann für kleinere Netzwerke komplex sein

- Die Kosten können für größere Teams hoch sein

- Die Einarbeitungszeit kann für nicht-technische Nutzer anspruchsvoll sein

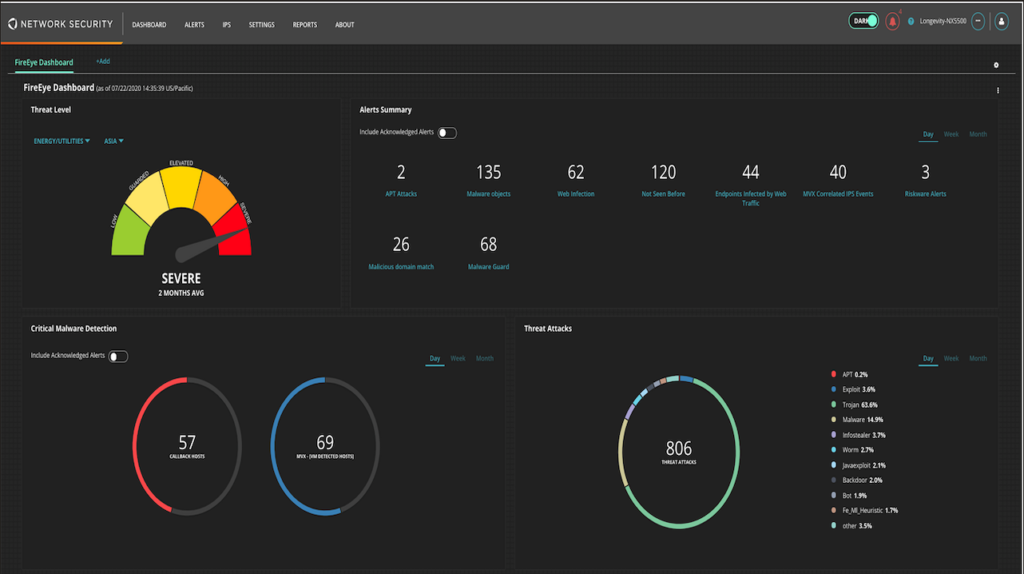

Trellix Network Security (eine Kombination aus McAfee Enterprise und FireEye) bietet eine umfassende Suite von Lösungen zur Verwaltung und Absicherung komplexer Netzwerkinfrastrukturen. Dieses Tool ermöglicht Netzwerktransparenz, Bedrohungserkennung und Reaktionsmechanismen.

Warum ich Trellix Network Security ausgewählt habe: Bei der Zusammenstellung dieser Liste habe ich mich für Trellix Network Security entschieden, weil sein umfangreicher Funktionsumfang speziell für die Herausforderungen komplexer Netzwerke entwickelt wurde. Was es besonders macht, ist die tiefe Netzwerktransparenz kombiniert mit einer starken Sicherheitskomponente. Aufgrund dieser Eigenschaften habe ich es als 'Am besten geeignet für die Verwaltung komplexer Netzwerke' eingestuft.

Hervorstechende Funktionen & Integrationen:

Zu den wichtigsten Funktionen von Trellix Network Security zählen Netzwerküberwachung, Bedrohungsanalyse und automatisierte Reaktionsmöglichkeiten. Diese Features bieten sowohl präventive als auch reaktive Maßnahmen zur Wahrung der Netzwerkintegrität. Zudem lässt es sich nahtlos mit anderen Sicherheitstools und Netzwerkinfrastruktur-Managementsystemen integrieren, was einen ganzheitlichen Ansatz im Netzwerkmanagement ermöglicht.

Pros and Cons

Pros:

- Umfassende Netzwerkmanagement-Funktionen

- Integrierte Sicherheitsfunktionen zur Bedrohungserkennung und Reaktion

- Effektive Integrationsmöglichkeiten mit anderen Tools

Cons:

- Die Preisgestaltung könnte für kleine Unternehmen hoch ausfallen

- Einrichtung und Konfiguration können für nicht-technische Nutzer komplex sein

- Kann Funktionen enthalten, die in einfachen Netzwerkumgebungen nicht benötigt werden

Weitere Intrusion Prevention Software

Hier sind einige weitere Intrusion Prevention Software-Optionen, die es nicht auf meine Shortlist geschafft haben, aber trotzdem einen Blick wert sind:

- Vectra AI Network Detection and Response

Am besten geeignet für KI-gesteuerte Netzwerkeinblicke

- Venusense Intrusion Prevention and Management System (IPS)

Am besten geeignet für umfassendes Bedrohungsmanagement

- ThreatBlockr

Am besten für schnelle Reaktion auf Bedrohungen

Auswahlkriterien für Intrusion Prevention Software

Bei der Auswahl der besten Intrusion Prevention Software für diese Liste habe ich typische Bedürfnisse und Herausforderungen von Käufern, wie Netzwerksicherheit und Genauigkeit der Bedrohungserkennung, berücksichtigt. Außerdem habe ich das folgende Rahmenwerk genutzt, um meine Bewertung strukturiert und fair zu gestalten:

Kernfunktionen (25% der Gesamtbewertung)

Um in diese Liste aufgenommen zu werden, musste jede Lösung die folgenden Einsatzbereiche abdecken:

- Erkennung und Blockierung unbefugter Zugriffe

- Echtzeitüberwachung des Netzwerkverkehrs

- Bereitstellung von Warnungen und Benachrichtigungen bei Bedrohungen

- Detaillierte Sicherheitsberichte

- Integration in die vorhandene Sicherheitsinfrastruktur

Zusätzliche Besonderheiten (25% der Gesamtbewertung)

Um die Auswahl weiter einzugrenzen, habe ich auch nach besonderen Funktionen gesucht, wie zum Beispiel:

- Integration mit Plattformen für Bedrohungsinformationen (Threat Intelligence)

- Automatisierte Richtlinienaktualisierungen

- Unterstützung für virtuelle und Cloud-Umgebungen

- Anpassbare Regeln zur Bedrohungserkennung

- Erweiterte Analyse- und Berichtswerkzeuge

Benutzerfreundlichkeit (10% der Gesamtbewertung)

Um einen Eindruck von der Benutzerfreundlichkeit jedes Systems zu bekommen, habe ich Folgendes berücksichtigt:

- Intuitive Benutzeroberfläche

- Klar strukturierte Navigation und Layout

- Minimale Lernkurve

- Umfassende Benutzerdokumentation

- Responsives Design für verschiedene Geräte

Onboarding (10 % der Gesamtbewertung)

Um das Onboarding-Erlebnis jeder Plattform zu bewerten, habe ich Folgendes berücksichtigt:

- Verfügbarkeit von Trainingsvideos

- Interaktive Produkttouren

- Zugang zu Webinaren und Workshops

- Unterstützende Onboarding-Ressourcen

- Schneller Einrichtungs- und Konfigurationsprozess

Kundensupport (10 % der Gesamtbewertung)

Um die Kundensupportdienste jedes Softwareanbieters zu bewerten, habe ich Folgendes berücksichtigt:

- 24/7 Support-Verfügbarkeit

- Support über mehrere Kanäle

- Zugang zu einem dedizierten Support-Team

- Umfassende Wissensdatenbank

- Schnelle Reaktionszeiten

Preis-Leistungs-Verhältnis (10 % der Gesamtbewertung)

Um das Preis-Leistungs-Verhältnis jeder Plattform zu bewerten, habe ich Folgendes berücksichtigt:

- Wettbewerbsfähige Preise in Relation zu den Funktionen

- Flexible Preismodelle

- Rabatte bei langfristigen Vertragsbindungen

- Transparente Preisstruktur

- Potential für Kapitalrendite

Kundenbewertungen (10 % der Gesamtbewertung)

Um einen Eindruck von der allgemeinen Kundenzufriedenheit zu gewinnen, habe ich beim Lesen von Kundenbewertungen Folgendes beachtet:

- Positives Feedback zur Kernfunktionalität

- Erwähnungen einer zuverlässigen Performance

- Lob für die Qualität des Kundensupports

- Kommentare zur Benutzerfreundlichkeit

- Kundenmeinungen, die einzigartige Funktionen hervorheben

So wählen Sie eine Intrusion Prevention Software aus

Es ist leicht, sich in langen Funktionslisten und komplexen Preisstrukturen zu verlieren. Damit Sie bei Ihrem individuellen Auswahlprozess den Überblick behalten, finden Sie hier eine Checkliste mit wichtigen Faktoren:

| Faktor | Worauf Sie achten sollten |

|---|---|

| Skalierbarkeit | Kann die Software mit Ihrem Unternehmen wachsen? Berücksichtigen Sie, wie viele Nutzer und welches Datenvolumen sie ohne Probleme unterstützt. Stellen Sie sicher, dass sie zukünftige Erweiterungspläne abdeckt. |

| Integrationen | Lässt sie sich gut mit Ihren bestehenden Tools verbinden? Prüfen Sie die Kompatibilität mit Ihrer aktuellen Security-Umgebung und anderen wichtigen Systemen. |

| Anpassbarkeit | Können Sie die Software auf Ihre Bedürfnisse zuschneiden? Suchen Sie nach Optionen, um zum Beispiel Bedrohungserkennungsregeln oder Reportingfunktionen anzupassen. |

| Benutzerfreundlichkeit | Ist sie für Ihr Team einfach zu bedienen? Bewerten Sie die Benutzeroberfläche und wie schnell sich Nutzer ohne Frustration in der Software zurechtfinden. |

| Implementierung und Onboarding | Wie lange dauert der Einstieg? Prüfen Sie den Einrichtungsprozess, verfügbare Ressourcen und eventuell erforderliches Fachwissen. Ziel: ein reibungsloser Übergang. |

| Kosten | Passt das Angebot in Ihr Budget? Analysieren Sie Preisstrukturen, inklusive versteckter Gebühren, und vergleichen Sie mit ähnlichen Lösungen, um das beste Preis-Leistungs-Verhältnis zu finden. |

| Sicherheitsvorkehrungen | Entspricht die Software Ihren Sicherheitsanforderungen? Achten Sie auf robuste Schutzmaßnahmen wie Verschlüsselung und regelmäßige Updates zum Schutz Ihres Netzwerks. |

| Compliance-Anforderungen | Entspricht sie den branchenspezifischen Vorgaben? Überprüfen Sie, ob die Software Standards wie DSGVO oder HIPAA für Ihr Unternehmen unterstützt. |

Was ist Intrusion Prevention Software?

Intrusion Prevention Software ist eine Sicherheitslösung, die entwickelt wurde, um unbefugte Zugriffe auf Netzwerke zu erkennen und zu blockieren. IT-Sicherheitsexperten und Netzwerkadministratoren nutzen diese Tools typischerweise, um sensible Daten zu schützen und die Netzwerk-Integrität aufrechtzuerhalten. Funktionen wie Echtzeitüberwachung, Bedrohungserkennung und automatisierte Reaktionen helfen dabei, Eindringversuche zu erkennen und Angriffe abzuwehren. Insgesamt bieten diese Lösungen essenziellen Schutz und sorgen dafür, dass Ihr Netzwerk sicher und betriebsbereit bleibt.

Funktionen

Achten Sie bei der Auswahl einer Intrusion Prevention Software auf die folgenden Schlüsselfunktionen:

- Echtzeitüberwachung: Überwacht kontinuierlich den Netzwerkverkehr, um potenzielle Bedrohungen sofort zu erkennen und darauf zu reagieren.

- Bedrohungserkennung: Erkennt und meldet verdächtige Aktivitäten mittels vordefinierter Regeln und Muster.

- Automatisierte Reaktion: Ergreift automatisch Maßnahmen gegen erkannte Bedrohungen, wodurch manuelle Eingriffe und Reaktionszeiten minimiert werden.

- Anpassbare Richtlinien: Ermöglicht die Anpassung von Sicherheitsregeln, um den spezifischen Anforderungen und Bedürfnissen Ihrer Organisation gerecht zu werden.

- Integrationsfähigkeit: Lässt sich nahtlos mit bestehenden Sicherheitstools und Infrastrukturen verbinden, um den Gesamtschutz zu erhöhen.

- Skalierbarkeit: Passt sich den wachsenden Anforderungen Ihres Unternehmens an und verarbeitet größere Daten- und Nutzerzahlen effizient.

- Zentralisierte Verwaltung: Bietet eine zentrale Oberfläche zur Verwaltung von Sicherheitsrichtlinien und zur Überwachung der Netzwerkaktivität über verschiedene Umgebungen hinweg.

- Virtuelle Patches: Bietet Schutz vor Sicherheitslücken, noch bevor offizielle Patches verfügbar sind, um Ihr Netzwerk abzusichern.

- Detaillierte Berichte: Erstellt umfassende Berichte, die Einblicke in Sicherheitsereignisse und den Zustand des Netzwerks bieten.

- Unterstützung bei der Einhaltung gesetzlicher Vorschriften: Hilft dabei, branchenspezifische Regularien wie DSGVO oder HIPAA einzuhalten und reduziert damit Compliance-Risiken.

Vorteile

Die Einführung von Intrusion Prevention Software bietet verschiedene Vorteile für Ihr Team und Ihr Unternehmen. Hier sind einige, auf die Sie sich freuen können:

- Erhöhte Sicherheit: Schützt Ihr Netzwerk vor unbefugtem Zugriff und potenziellen Sicherheitsverletzungen, indem Bedrohungen in Echtzeit erkannt und blockiert werden.

- Weniger manueller Aufwand: Automatisierte Reaktionen auf Bedrohungen reduzieren den Aufwand für ständige manuelle Überwachung und Eingriffe, was Ihrem Team Zeit verschafft.

- Verbesserte Compliance: Hilft Ihrem Unternehmen, branchenspezifische Vorschriften einzuhalten, indem Funktionen bereitgestellt werden, die die Erfüllung von Standards wie DSGVO oder HIPAA unterstützen.

- Skalierbarkeit: Wächst mit Ihrem Unternehmen mit und passt sich gestiegenen Daten- und Nutzeranforderungen an, ohne die Leistung zu beeinträchtigen.

- Zentrale Steuerung: Bietet eine einzige Plattform zur Verwaltung und Überwachung von Sicherheitsrichtlinien und vereinfacht so die Abläufe Ihres Teams.

- Kosteneinsparungen: Verhindert teure Datenverluste und Ausfallzeiten und spart Ihrem Unternehmen langfristig Geld.

- Fundierte Entscheidungen: Stellt detaillierte Berichte und Analysen bereit, die Ihnen Einblicke in den Zustand und die Sicherheit Ihres Netzwerks verschaffen.

Kosten & Preise

Die Auswahl einer Intrusion Prevention Software setzt das Verständnis verschiedener Preismodelle und Tarife voraus. Die Kosten variieren je nach Funktionen, Teamgröße, Erweiterungen und mehr. Die folgende Tabelle fasst gängige Tarife, deren durchschnittliche Preise und typische Merkmale, die in Intrusion Prevention Software enthalten sind, zusammen:

Vergleichstabelle für Intrusion Prevention Software Tarife

| Tarifart | Durchschnittlicher Preis | Häufige Merkmale |

|---|---|---|

| Kostenloser Tarif | $0 | Grundlegende Bedrohungserkennung, eingeschränkte Berichte und Community-Support. |

| Persönlicher Tarif | $5-$25/user/month | Echtzeitüberwachung, grundlegende Berichte und automatisierte Bedrohungsreaktionen. |

| Business-Tarif | $30-$75/user/month | Erweiterte Bedrohungserkennung, anpassbare Richtlinien und Integrationsfähigkeit. |

| Enterprise-Tarif | $80-$150/user/month | Umfassende Bedrohungsinformationen, zentralisierte Verwaltung und Unterstützung bei der Compliance. |

FAQs zur Intrusion-Prevention-Software

Hier finden Sie Antworten auf häufig gestellte Fragen zur Intrusion-Prevention-Software:

Worin unterscheidet sich Intrusion-Prevention-Software von einer Firewall?

Intrusion-Prevention-Software überwacht und analysiert den Netzwerkverkehr aktiv, um potenzielle Bedrohungen zu erkennen und zu blockieren, während eine Firewall in erster Linie den ein- und ausgehenden Netzwerkverkehr anhand vordefinierter Sicherheitsregeln kontrolliert. Firewalls agieren als Barriere, aber Intrusion Prevention ergänzt eine Schicht Intelligenz, um Angriffe zu identifizieren und zu verhindern.

Kann Intrusion-Prevention-Software verschlüsselten Datenverkehr verarbeiten?

Ja, viele Intrusion-Prevention-Systeme können verschlüsselten Datenverkehr inspizieren. Sie verwenden Techniken wie SSL/TLS-Entschlüsselung, um die Daten innerhalb sicherer Verbindungen zu analysieren. Dieser Vorgang kann jedoch zu Verzögerungen führen, daher sollte die Auswirkung auf die Netzwerkleistung bewertet werden.

Welche Art von Benachrichtigungen kann ich von Intrusion-Prevention-Software erwarten?

Intrusion-Prevention-Software liefert in der Regel Echtzeit-Benachrichtigungen bei erkannten Bedrohungen. Die Benachrichtigungen enthalten Informationen über die Art der Bedrohung, deren Schweregrad und empfohlene Maßnahmen. Die Einstellungen können so angepasst werden, dass kritische Bedrohungen priorisiert und Fehlalarme reduziert werden.

Wie integrieren sich Intrusion-Prevention-Systeme mit bestehenden Sicherheits-Tools?

Die meisten Intrusion-Prevention-Systeme bieten Integrationsmöglichkeiten mit bestehenden Sicherheitstools wie SIEMs, Firewalls und Endpunktschutz. Die Integration verbessert die Gesamtsicherheit, indem sie Bedrohungsinformationen teilt und eine einheitliche Sicht auf den Sicherheitsstatus Ihres Netzwerks bietet.

Ist Intrusion-Prevention-Software für kleine Unternehmen geeignet?

Ja, Intrusion-Prevention-Software kann den Bedürfnissen kleiner Unternehmen angepasst werden. Viele Anbieter offerieren skalierbare Lösungen für unterschiedliche Unternehmensgrößen. Kleine Unternehmen profitieren vom Schutz vor Cyber-Bedrohungen, ohne umfangreiche IT-Ressourcen zu benötigen.

Wie häufig sollte Intrusion-Prevention-Software aktualisiert werden?

Regelmäßige Updates sind entscheidend, damit Intrusion-Prevention-Software wirksam gegen neue Bedrohungen bleibt. Anbieter veröffentlichen in der Regel Updates für Signaturen, Regelwerke und Software-Patches. Es ist ratsam, automatische Updates zu aktivieren, damit Ihr System stets aktuell und sicher bleibt.

Wie geht es weiter?

Wenn Sie sich gerade über Intrusion-Prevention-Software informieren, verbinden Sie sich mit einem SoftwareSelect-Berater für kostenlose Empfehlungen.

Sie füllen ein Formular aus und führen ein kurzes Gespräch, in dem auf Ihre spezifischen Anforderungen eingegangen wird. Anschließend erhalten Sie eine Auswahl passender Software zur Prüfung. Die Berater unterstützen Sie sogar während des gesamten Kaufprozesses, einschließlich Preisverhandlungen.