10 Beste HSM-Anbieter: Shortlist

Hier ist meine Shortlist der besten HSM-Anbieter:

Sich in der komplexen Welt der HSM-Anbieter zurechtzufinden, kann überwältigend sein – besonders, wenn es um Sicherheit geht. Sie benötigen Lösungen, die Ihre Daten schützen und die Einhaltung von Vorschriften sicherstellen. Genau an dieser Stelle helfe ich Ihnen weiter.

Ich habe zahlreiche HSM-Anbieter getestet und bewertet, um Ihnen die Suche nach dem passenden Angebot für Ihr Team zu erleichtern. Mit meiner Erfahrung in der SaaS-Branche möchte ich Ihnen objektive Einblicke in die besten verfügbaren Optionen geben.

Sie können eine detaillierte Analyse der Stärken, Zielgruppen und Besonderheiten jedes Anbieters erwarten. Mein Ziel ist es, Ihre Entscheidungsfindung einfacher und informierter zu machen. Lassen Sie uns gemeinsam die besten HSM-Lösungen auf dem Markt entdecken.

Why Trust Our Software Reviews

We’ve been testing and reviewing software since 2023. As tech leaders ourselves, we know how critical and difficult it is to make the right decision when selecting software.

We invest in deep research to help our audience make better software purchasing decisions. We’ve tested more than 2,000 tools for different tech use cases and written over 1,000 comprehensive software reviews. Learn how we stay transparent & our software review methodology.

Beste HSM-Anbieter: Zusammenfassung

Diese Vergleichstabelle fasst Preisdetails meiner Top-HSM-Anbieter zusammen, um Ihnen zu helfen, das beste Angebot für Ihr Budget und Ihre geschäftlichen Anforderungen zu finden.

| Tool | Best For | Trial Info | Price | ||

|---|---|---|---|---|---|

| 1 | Am besten für Nutzer der Amazon-Cloud-Plattform | Preise auf Anfrage | Website | ||

| 2 | Am besten für die Integration mit Google Cloud-Diensten | Not available | Preis auf Anfrage | Website | |

| 3 | Beste Kompatibilität für die Azure-Plattform | Not available | Preise auf Anfrage | Website | |

| 4 | Am besten geeignet für robuste Hardware-Sicherheits-Produktlinien | Not available | Preise auf Anfrage | Website | |

| 5 | Am besten geeignet für nShield HSM-Modelle | Not available | Preise auf Anfrage | Website | |

| 6 | Am besten geeignet für verschlüsselungsorientierte HSMs | Not available | Preise auf Anfrage | Website | |

| 7 | Am besten geeignet für die Integration von Cybersicherheitslösungen | Not available | Preise auf Anfrage | Website | |

| 8 | Am besten für verschiedene Hardware-Sicherheitskategorien | Not available | Preis auf Anfrage | Website | |

| 9 | Am besten geeignet für spezialisierte HSM-Programmieranforderungen | Not available | Preise auf Anfrage | Website | |

| 10 | Am besten für ein breites Spektrum an HSM-Produkten geeignet | Not available | Preise auf Anfrage | Website |

-

Site24x7

Visit WebsiteThis is an aggregated rating for this tool including ratings from Crozdesk users and ratings from other sites.4.7 -

GitHub Actions

Visit WebsiteThis is an aggregated rating for this tool including ratings from Crozdesk users and ratings from other sites.4.8 -

Docker

Visit WebsiteThis is an aggregated rating for this tool including ratings from Crozdesk users and ratings from other sites.4.6

Bewertungen der besten HSM-Anbieter

Im Folgenden finden Sie meine ausführlichen Zusammenfassungen der besten HSM-Anbieter, die es auf meine Shortlist geschafft haben. Meine Bewertungen bieten einen detaillierten Einblick in die wichtigsten Funktionen, Vor- und Nachteile, Integrationen und idealen Einsatzbereiche jedes Tools, sodass Sie die beste Lösung für sich finden können.

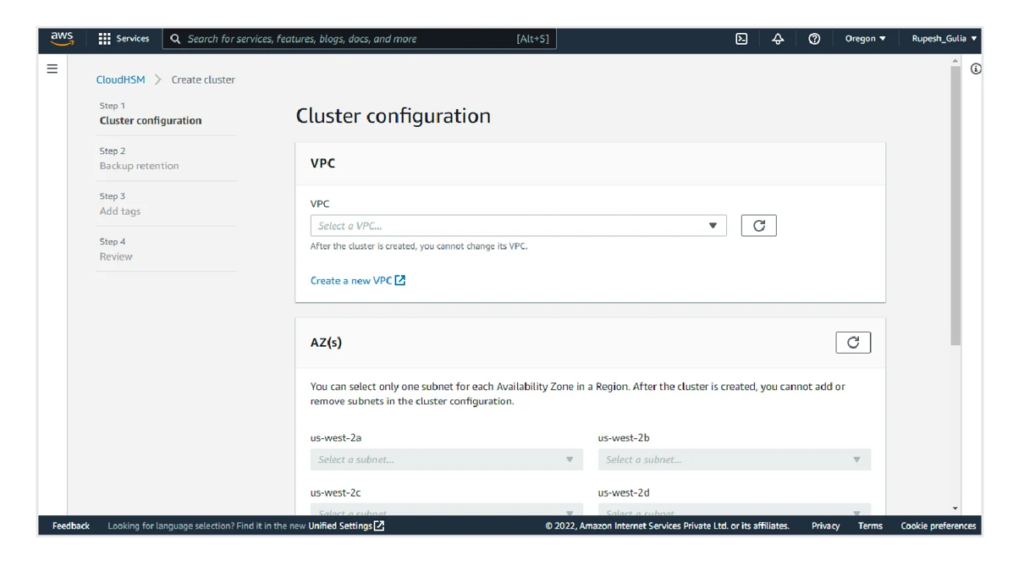

AWS CloudHSM ist ein dedizierter Hardware-Sicherheitsmodul-Service, der eine sichere Verwaltung von Schlüsseln und kryptografischen Operationen für Nutzer ermöglicht, die fest im Amazon-Cloud-Ökosystem verankert sind. Er wurde gezielt entwickelt, um den Datenschutz für sensible Daten zu verbessern – insbesondere für Organisationen, die die Amazon-Cloud-Infrastruktur bevorzugen.

Warum ich AWS CloudHSM ausgewählt habe: Bei der Auswahl der Tools für diese Zusammenstellung fiel AWS CloudHSM insbesondere durch seine enge Ausrichtung auf die Amazon-Cloud-Umgebung auf. Die Entscheidung, es aufzunehmen, basierte auf seinem spezialisierten Charakter, der speziell darauf zugeschnitten ist, sich nahtlos in das umfangreiche Cloud-Angebot von Amazon einzufügen.

Dieses integrationsorientierte Design macht es zum 'Besten für Nutzer der Amazon-Cloud-Plattform' und stellt sicher, dass sie das Beste aus ihrer AWS-Infrastruktur herausholen.

Herausragende Funktionen & Integrationen:

AWS CloudHSM bietet eine FIPS 140-2 Level 3-Zertifizierung, die Anwendern höchste Sicherheitsstandards für ihre kryptografischen Schlüssel und Operationen gewährleistet. Es lässt sich effizient mit verschiedenen AWS-Diensten integrieren, was eine optimierte Ausführung kryptografischer Prozesse und das Lebenszyklusmanagement von Schlüsseln ermöglicht.

Durch seine Cloud-basierte Struktur vereinfacht es viele Prozesse rund um Datenschutz, Verschlüsselungsschlüssel und Entschlüsselung.

Pros and Cons

Pros:

- Tiefgehende Integrationsmöglichkeiten mit AWS-Diensten.

- Einhaltung globaler Standards wie FIPS 140-2.

- Effizientes, cloudbasiertes Schlüsselmanagement und kryptografische Funktionen.

Cons:

- In erster Linie für AWS-Nutzer vorteilhaft, was die Attraktivität für Anwender anderer Plattformen einschränken kann.

- Direkte Preisinformationen sind unter Umständen nicht immer transparent.

- Bestimmte AWS-Dienste können für Einsteiger eine eigene Lernkurve mitbringen.

Am besten für die Integration mit Google Cloud-Diensten

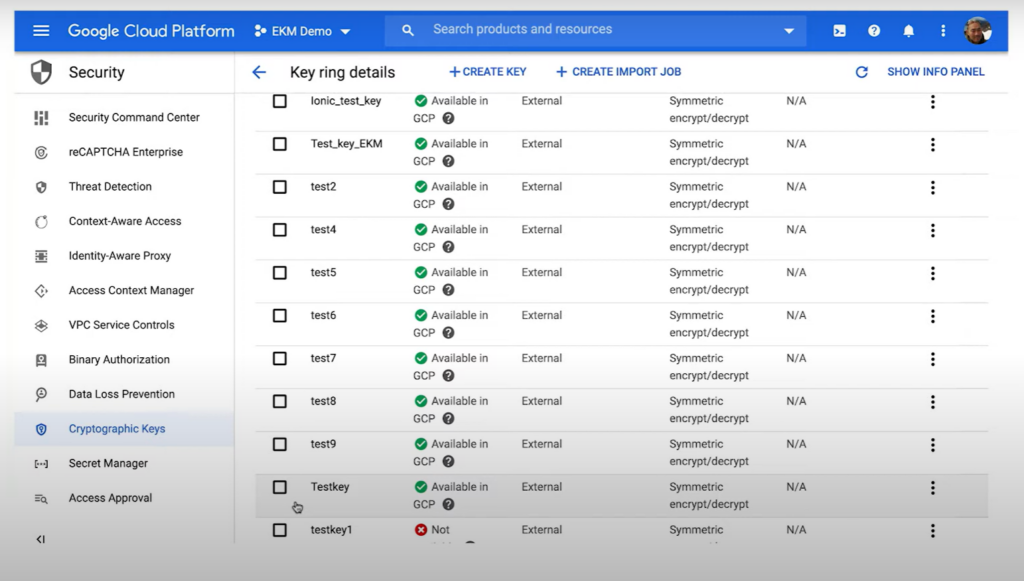

Der Google Cloud External Key Manager (EKM) bietet Unternehmen die Möglichkeit, ihre kryptografischen Schlüssel selbst zu verwalten und gleichzeitig von der leistungsstarken Infrastruktur von Google Cloud zu profitieren. Als speziell für die nahtlose Integration mit Google Cloud Services entwickeltes Tool liefert er eine einzigartige Lösung für Unternehmen, die tief im Google Cloud Ökosystem eingebunden sind.

Warum ich den Google Cloud External Key Manager ausgewählt habe: Bei meiner Auswahl an Schlüsselmanagement-Tools hat sich der Google Cloud External Key Manager besonders hervorgehoben. Meine Entscheidung basierte auf seinen Integrationsfähigkeiten und seinem Engagement, die Google Cloud Service-Palette zu erweitern.

Aus meiner Sicht ist dieses Tool eindeutig das 'Beste für die Integration mit Google Cloud Services', da es in perfektem Einklang mit der gesamten Google Cloud Plattform arbeitet.

Herausragende Funktionen & Integrationen:

Google Cloud EKM bietet leistungsstarkes Schlüsselmanagement nach internationalen Standards wie FIPS 140-2. Darüber hinaus ermöglicht es kryptografische Operationen sowohl mit symmetrischen als auch mit öffentlichen Schlüsseln. Seine größte Stärke liegt aber in der tiefen Integration mit Google Cloud-Diensten, wodurch eine einheitliche Umgebung für Datenschutz und Schlüsselverwaltung geschaffen wird.

Pros and Cons

Pros:

- Leistungsstarke Integration mit allen Google Cloud-Diensten.

- Einhaltung globaler Standards, einschließlich FIPS 140-2.

- Vielseitige kryptografische Verfahren mit Unterstützung mehrerer Algorithmen.

Cons:

- Die ausschließliche Fokussierung auf das Google Cloud Ökosystem kann die Interoperabilität einschränken.

- Transparente Preisinformationen sind nicht direkt verfügbar.

- Kann für Nutzer, die mit Google Cloud nicht vertraut sind, komplex erscheinen.

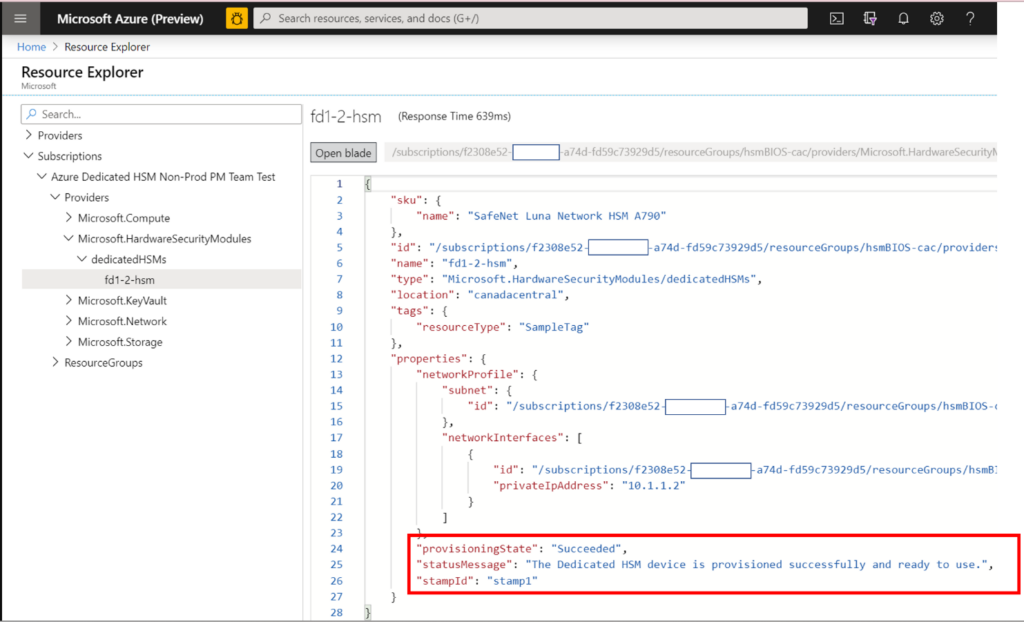

Microsoft Azure Dedicated HSM wurde entwickelt, um Unternehmen ein leistungsfähiges, manipulationssicheres Hardware-Sicherheitsmodul (HSM) innerhalb der Azure-Umgebung bereitzustellen. Es ist speziell darauf ausgerichtet, das Lebenszyklusmanagement kryptografischer Schlüssel zu gewährleisten und dabei vollständige Kompatibilität mit Azure-Diensten zu wahren.

Warum ich mich für Microsoft Azure Dedicated HSM entschieden habe: Bei der Auswahl der passenden Tools für diese Liste war Azure Dedicated HSM eine unvermeidbare Wahl, insbesondere aufgrund der engen Verzahnung mit dem Azure-Ökosystem.

Was es unterscheidet, ist seine einzigartige Konfiguration, die speziell für Azure angepasst ist und maximale Kompatibilität gewährleistet. Angesichts dieser Eigenschaften war klar, dass Azure Dedicated HSM die 'beste Kompatibilität mit der Azure-Plattform' bietet und sich optimal in das umfangreiche Service-Angebot von Azure einfügt.

Herausragende Funktionen & Integrationen:

Das Azure Dedicated HSM verfügt über eine FIPS 140-2 Level 3 Validierung und bietet Unternehmen erstklassige Sicherheit für ihre kryptografischen Operationen. Mit Funktionen wie Schlüsselverwaltung und Entschlüsselung liegt der Fokus auf Datenschutz und der Sicherstellung, dass sensible Daten geschützt bleiben.

Darüber hinaus bietet das Produkt eine starke Integration in Azure-Dienste und ist somit eine überzeugende Wahl für Unternehmen, die sich bereits der Azure-Plattform verpflichtet haben.

Pros and Cons

Pros:

- Nahtlose Integration in Microsoft Azure-Dienste.

- Entspricht globalen Sicherheitsstandards, einschließlich FIPS 140-2.

- Umfassende Schlüsselverwaltung und kryptografische Operationen gewährleisten den Datenschutz.

Cons:

- Ausschließlich für Azure optimiert, was die Vielseitigkeit für Nicht-Azure-Nutzer einschränken kann.

- Direkte Preisoffenlegung ist nicht immer verfügbar.

- Kann für Nutzer, die mit dem Azure-Ökosystem nicht vertraut sind, eine steilere Lernkurve bieten.

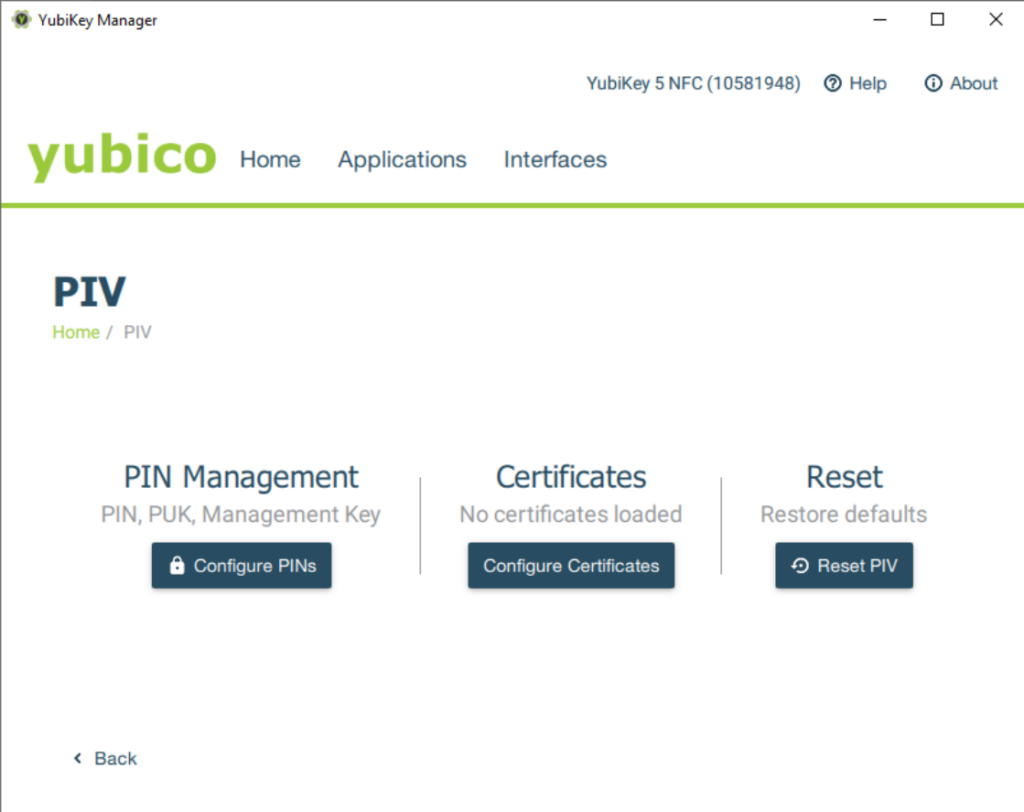

Yubico ist ein herausragender Akteur im Bereich der digitalen Sicherheit und bietet eine überzeugende Reihe von Hardware-Sicherheitsprodukten. Das Unternehmen ist bekannt für seine umfangreiche Kollektion an Sicherheitsschlüsseln und dazugehörigen Lösungen und eignet sich bestens für alle, die ein robustes Produktsortiment für verschiedenste Sicherheitsanforderungen suchen.

Warum ich Yubico ausgewählt habe: Bei meiner Analyse und dem Vergleich verschiedener Tools erwies sich Yubico immer wieder als bevorzugte Wahl. Was Yubico für mich besonders auszeichnet, ist das umfassende und zugleich präzise Angebot an Hardware-Sicherheitsprodukten.

Ich bin der Meinung, dass Yubico als 'am besten geeignet für robuste Hardware-Sicherheits-Produktlinien' gilt, da das Unternehmen durch seine Vielseitigkeit verschiedenen Anwendungsfällen gerecht wird, ohne bei der Qualität Kompromisse einzugehen.

Hervorstechende Funktionen & Integrationen:

Yubico bietet eine Vielzahl leistungsstarker Sicherheitsschlüssel, die alle nach FIPS 140-2 Standard entwickelt wurden. Diese Schlüssel unterstützen eine Vielzahl kryptographischer Operationen und gewährleisten so eine manipulationssichere Umgebung für sensible Daten.

Was die Integration betrifft, lassen sich die Produkte von Yubico leicht mit Systemen verbinden, die PKCS#11-, PKI- und SSL-Standards entsprechen, und schaffen so eine einheitliche Sicherheitslandschaft für Unternehmen und Einzelpersonen.

Pros and Cons

Pros:

- Umfassendes Portfolio an Hardware-Sicherheitsprodukten.

- Kompatibilität mit globalen Standards wie FIPS 140-2.

- Integrationsfähigkeit mit PKCS#11-, PKI- und SSL-Systemen.

Cons:

- Die große Produktvielfalt kann für neue Nutzer einschüchternd wirken.

- Transparente Preisinformationen sind nicht leicht verfügbar.

- Starke Abhängigkeit von Hardware ist möglicherweise nicht geeignet für Nutzer, die cloudbasierte Lösungen suchen.

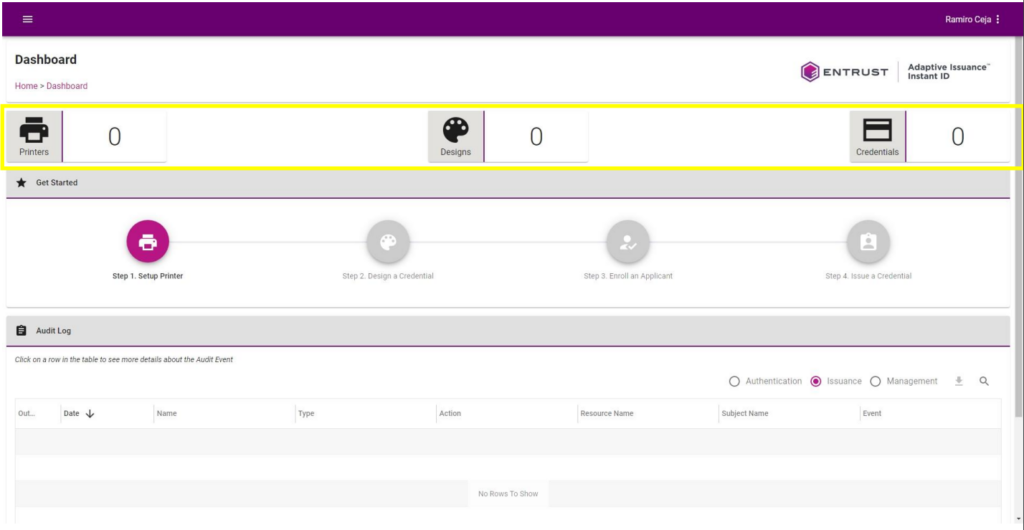

Entrust Datacard ist bekannt für seine nShield Hardware Security Module (HSM)-Modelle, die erstklassige Lösungen für Schlüsselmanagement und kryptographische Operationen bieten. Diese HSM-Modelle sind darauf ausgelegt, Sicherheit für sensible Daten zu gewährleisten. Angesichts des guten Rufs der nShield-Serie von Entrust sind sie unbestritten die erste Wahl für Organisationen, die gezielt dieses Modell anstreben.

Warum ich Entrust Datacard gewählt habe: Beim Vergleich und der Auswahl von Schlüsselmanagement-Tools waren der Ruf und die Funktionalität der nShield HSM-Modelle von Entrust ausschlaggebend für meine Entscheidung. Entrust Datacard bietet mit seiner nShield-Serie eine Kombination aus Zuverlässigkeit und leistungsstarken kryptographischen Fähigkeiten.

Diese Leistungsstärke der nShield-Modelle führte zu dem Schluss, dass es in der Tat das 'Beste für nShield HSM-Modelle' ist.

Herausragende Funktionen & Integrationen:

Die nShield HSMs von Entrust Datacard verfügen über die FIPS 140-2 Level 3 Validierung, was sie in puncto Sicherheit für kryptografische Schlüssel an die Spitze stellt. Das allgemeine HSM-Modell lässt sich mit einer Vielzahl von Anwendungen und Systemen integrieren, sodass ein breites Spektrum an kryptografischen Operationen unterstützt wird.

Zusätzlich verbessern die HSM-Modelle über Schnittstellen wie PKCS#11, PKI und SSL verschiedenste kryptographische Aufgaben, darunter Verschlüsselung, Entschlüsselung und Schlüsselmanagement.

Pros and Cons

Pros:

- Leistungsstarke und zuverlässige nShield HSM-Modelle.

- Umfangreiche Integrationsmöglichkeiten mit diversen Anwendungen und Systemen.

- Einhaltung globaler Standards wie FIPS 140-2.

Cons:

- Für Neulinge in Bezug auf nShield-Modelle kann die Einarbeitung komplex sein.

- Direkte Preisinformationen sind unter Umständen nicht problemlos erhältlich.

- Eher uninteressant für Organisationen, die nicht gezielt nach nShield-Modellen suchen.

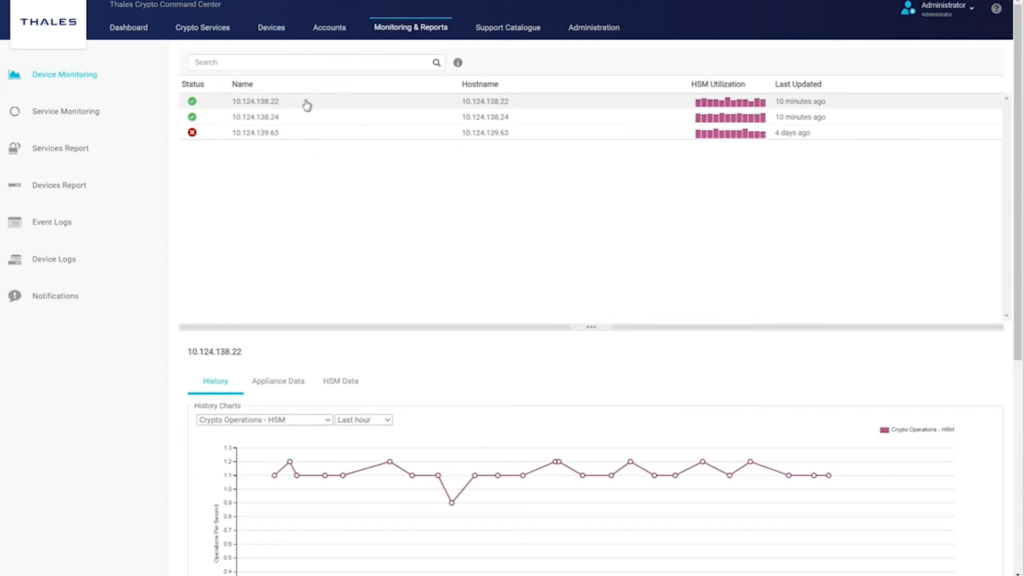

Thales ist ein weltweit führender Anbieter von Hardware-Sicherheitsmodulen (HSM), die speziell für Verschlüsselungsaufgaben entwickelt wurden. Diese auf Verschlüsselung ausgerichteten HSMs von Thales setzen einen Branchenstandard, insbesondere für Organisationen, die Verschlüsselungsschlüssel und kryptografische Operationen als ihre primären Ziele definieren.

Warum ich Thales ausgewählt habe: Bei der Auswahl von HSM-Lösungen stach Thales immer wieder aufgrund seiner Spezialisierung auf verschlüsselungsfokussierte Aufgaben hervor. Mein Vergleich und meine Bewertung verschiedener Tools haben gezeigt, dass sich Thales durch seine robusten Verschlüsselungsalgorithmen und die allgemein hohe Zuverlässigkeit seiner HSMs abhebt.

Wegen dieser Eigenschaften bin ich überzeugt, dass es das 'Beste für verschlüsselungsfokussierte HSMs' ist.

Herausragende Funktionen & Integrationen:

Thales HSMs sind für ihre leistungsstarken Verschlüsselungsfunktionen bekannt, die auf manipulationssicherer Hardware und modernsten Verschlüsselungsalgorithmen basieren. Ihre universellen HSMs können eine breite Palette kryptografischer Operationen übernehmen, von Entschlüsselung bis Schlüsselverwaltung.

Die Integrationen sind vielfältig: Unterstützt werden PKCS#11, PKI und SSL-Schnittstellen, was eine umfassende Durchführung kryptografischer Aufgaben für unterschiedlichste Apps und Systeme ermöglicht.

Pros and Cons

Pros:

- Starker Fokus auf Verschlüsselungsaufgaben mit erstklassigen Algorithmen.

- Unterstützt globale Standards wie FIPS 140-2 und gewährleistet so die Einhaltung von Datenschutzanforderungen.

- Breite Integrationsmöglichkeiten für vielfältige Apps und Systeme.

Cons:

- Wirkt eventuell spezialisiert für Organisationen, die nicht primär auf Verschlüsselung ausgerichtet sind.

- Direkte Preisinformationen sind womöglich nicht einfach zugänglich.

- Die Einrichtung erfordert eventuell umfangreiches Wissen über kryptografische Vorgänge für eine optimale Nutzung.

Atos agiert als globaler Marktführer in der digitalen Transformation, und seine Cybersicherheitslösungen sind ein Beweis für seine Kompetenz. Das Unternehmen widmet sich der Bereitstellung eines umfassenden Spektrums an Sicherheitsmaßnahmen und überzeugt insbesondere bei der Integration verschiedener Cybersicherheitskomponenten, was Atos zu einer erstklassigen Wahl für Unternehmen macht.

Warum ich Atos gewählt habe: Nachdem ich zahlreiche Optionen durchgesehen, beurteilt und verglichen habe, fiel meine Wahl hauptsächlich aufgrund der umfassenden Integrationsfähigkeiten auf Atos. Ich finde, dass das Bestreben von Atos, unterschiedliche Cybersicherheitslösungen zu einem stimmigen Gesamtpaket zu vereinen, lobenswert und einzigartig ist.

Meine Feststellung, dass es „am besten für die Integration von Cybersicherheitslösungen“ geeignet ist, beruht auf der grundlegenden Stärke, verschiedenste Security-Elemente zu einem effektiven System zusammenzuführen.

Herausragende Funktionen & Integrationen:

Atos bietet eine leistungsstarke Lösungsreihe, die Schlüsselmanagement, kryptografische Operationen sowie universelle HSMs umfasst und den FIPS 140-2-Standards entspricht. Die manipulationsgeschützten Lösungen und die Expertise in Algorithmen erhöhen die Widerstandsfähigkeit des Portfolios. Was Integrationen angeht, arbeitet Atos mit verschiedenen Plattformen wie PKCS#11, SSL und PKI zusammen und ermöglicht Unternehmen so, ein harmonisiertes Sicherheitsumfeld zu schaffen.

Pros and Cons

Pros:

- Umfassender und integrierter Ansatz für Cybersecurity.

- Kollaboratives Ökosystem mit Plattformen wie PKI, SSL und weiteren.

- Starke Einhaltung globaler Standards, darunter FIPS 140-2.

Cons:

- Das Fehlen von transparenten Preisen könnte einige Nutzer abschrecken.

- Der große Angebotsumfang könnte für Anwender überwältigend sein, die nach spezialisierteren Lösungen suchen.

- Die weltweite Präsenz kann zu regional unterschiedlichen Services führen, was zu Abweichungen im Angebot führen kann.

Utimaco ist ein renommierter globaler Akteur im Bereich des kryptografischen Schlüsselmanagements und der Hardware-Sicherheit. Das Unternehmen ist auf allgemeine HSMs sowie spezielle kryptografische Operationen spezialisiert und zeichnet sich durch Kompetenz in verschiedenen Hardware-Sicherheitskategorien aus, was Utimaco zur optimalen Wahl für Unternehmen macht, die Vielfalt in diesem Bereich suchen.

Warum ich Utimaco ausgewählt habe: Als ich die besten Tools im Bereich der Hardware-Sicherheit prüfte, fiel mir Utimacos Ruf und ihr Angebot zwangsläufig auf. Die Entscheidung für sie war nicht spontan, sondern basierte auf sorgfältigem Vergleich und Abwägung.

Ihre Anpassungsfähigkeit an verschiedene Hardware-Sicherheitskategorien hebt sie wirklich hervor. Deshalb halte ich sie für die beste Wahl für diejenigen, die Wert auf Vielfalt in ihren Sicherheitslösungen legen.

Hervorstechende Funktionen & Integrationen:

Die HSMs von Utimaco verfügen über manipulationssichere Technologie, die sicherstellt, dass sensible Daten gemäß FIPS 140-2 Standards geschützt sind. Der Lebenszyklus kryptografischer Schlüssel – von der Erstellung bis zur Verwaltung – wird in ihrem Ökosystem effizient gesteuert.

Darüber hinaus lässt sich das Tool hervorragend mit APIs, PKCS#11 und Public Key Infrastructures (PKI) integrieren, was für eine ganzheitliche Sicherheitsumgebung sorgt.

Pros and Cons

Pros:

- Umfassendes Portfolio für unterschiedliche Hardware-Sicherheitsanforderungen.

- Konformität mit FIPS 140-2 Standards beweist höchsten Sicherheitsanspruch.

- Umfangreiche Integrationsmöglichkeiten mit verschiedenen kryptografischen Systemen und Standards.

Cons:

- Fehlende transparente Preisgestaltung kann für manche Organisationen ein Hindernis darstellen.

- Der große Umfang des Angebots kann für Firmen, die neu im Bereich HSMs sind, schwer überschaubar sein.

- Für spezielle Anforderungen könnten Unternehmen eher spezialisierte Anbieter bevorzugen.

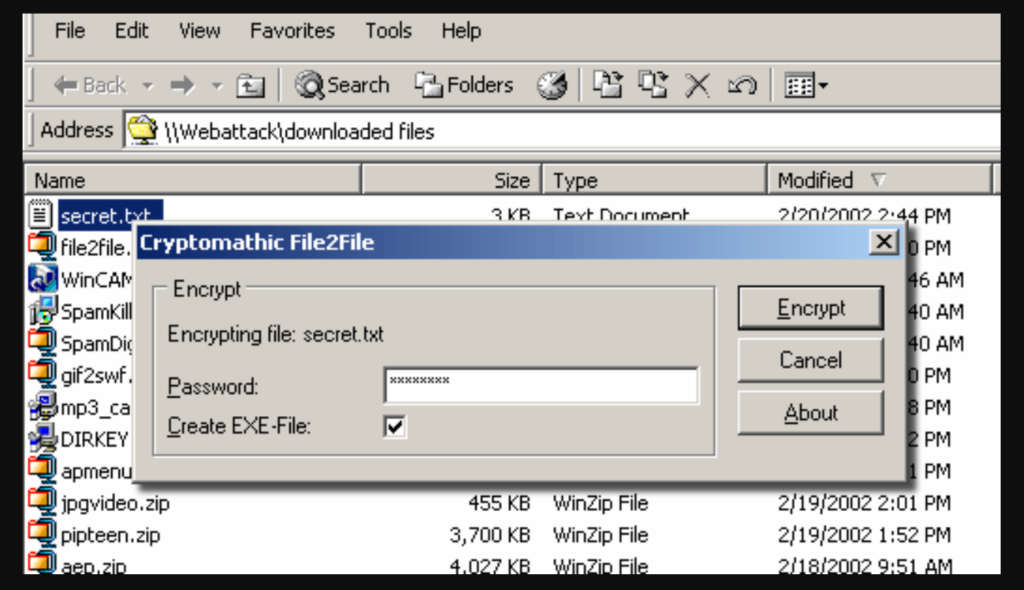

Cryptomathic hebt sich im weitläufigen Bereich des Schlüsselmanagements und der kryptografischen Operationen hervor. Als globaler Marktführer bieten sie robuste Lösungen mit Fokus auf die besonderen und komplexen Aspekte der HSM-Programmierung. Diese Spezialisierung füllt eine wichtige Marktlücke, insbesondere für Organisationen mit maßgeschneiderten Programmieranforderungen.

Warum ich CRYPTOMATHIC gewählt habe: Bei der Auswahl der Tools für diese Liste habe ich die Vielzahl der verfügbaren Optionen sorgfältig bewertet und verglichen. Meine Entscheidung fiel auf CRYPTOMATHIC, vor allem wegen seines unvergleichlichen Schwerpunkts auf spezialisierte HSM-Programmierung.

Meiner Meinung nach hat sich diese Marke eine Nische geschaffen, indem sie komplexe Programmieranforderungen adressiert – und ist damit zweifellos die beste Wahl für diesen speziellen Bedarf.

Herausragende Funktionen & Integrationen:

CRYPTOMATHIC demonstriert eine hohe Kompetenz bei kryptographischen Operationen und glänzt besonders im Management kryptografischer Schlüssel. Die FIPS 140-2-konforme Infrastruktur und On-Premises-Lösungen erhöhen den Datenschutz. Zudem sind die Integrationsmöglichkeiten lobenswert.

Die APIs der Plattform sorgen dafür, dass sie mühelos mit verschiedensten Anwendungen und Schnittstellen interagiert, insbesondere für Nutzer, die kryptografische Operationen über Rechenzentren in Regionen wie Europa, Australien, Kanada und China hinweg anstreben.

Pros and Cons

Pros:

- Expertise im Lebenszyklusmanagement von Schlüsseln und kryptografischen Schlüsseln

- Manipulationsresistente Algorithmen gewährleisten erstklassigen Datenschutz

- API-Integrationen über weltweite Rechenzentren hinweg

Cons:

- Eventuell nicht geeignet für allgemeine HSM-Anforderungen

- Mangelnde Preistransparenz kann potenzielle Nutzer abschrecken

- Mit seinen Hochleistungsfunktionen könnte es für kleinere Unternehmen überdimensioniert sein

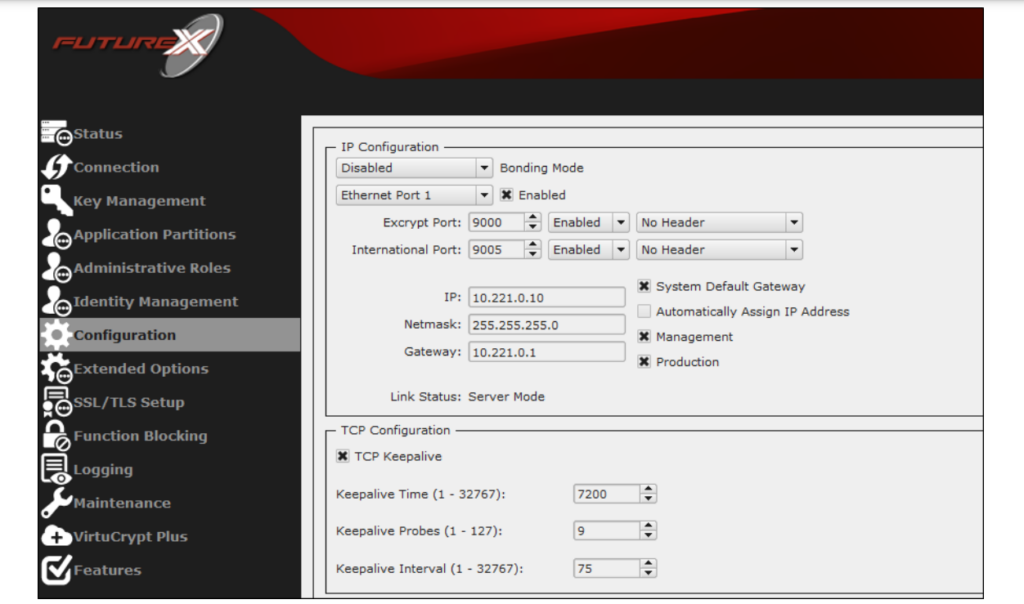

Futurex ist ein weltweit führender Anbieter kryptografischer Lösungen und bietet eine umfassende Palette an Hardware-Sicherheitsmodulen (HSMs), die auf unterschiedliche Unternehmensbedürfnisse zugeschnitten sind. Als vertrauenswürdiger Name im Bereich kryptografischer Schlüssel und Schlüsselmanagement ermöglicht ihr umfangreiches Produktangebot Unternehmen, spezifische Sicherheitsanforderungen zu erfüllen, wodurch sie sich besonders für diejenigen eignen, die ein breites Spektrum an HSM-Produkten suchen.

Warum ich Futurex gewählt habe: Während meiner umfassenden Recherche zur Auswahl des richtigen HSM-Produkts hat Futurex immer wieder meine Aufmerksamkeit auf sich gezogen. Es war keine spontane Entscheidung, sondern ein wohlüberlegtes Urteil, das auf dem beeindruckenden Spektrum an HSM-Lösungen basiert, das sie anbieten.

Ihre vielseitigen Angebote heben sie besonders hervor, und nachdem ich sie mit anderen verglichen habe, kann ich mit Zuversicht sagen, dass sie am besten für Unternehmen geeignet sind, die eine breite Auswahl an HSM-Produkten wünschen.

Herausragende Funktionen & Integrationen:

Futurex bietet eine leistungsstarke Suite von universellen HSMs, die durch manipulationssichere Mechanismen gemäß FIPS 140-2-Standards unterstrichen werden. Mit kryptografischen Operationen von der Verschlüsselungsschlüssel generierung bis zur Entschlüsselung haben sie sich eine besondere Stellung erarbeitet.

Integrationen sind eine der Stärken von Futurex, mit Anbindungen an Public Key Infrastructures (PKI), SSL und Schnittstellen für Payment-HSMs, wodurch sie im Datenschutz-Ökosystem unverzichtbar sind.

Pros and Cons

Pros:

- Umfassende Suite an HSM-Produkten für verschiedene Anforderungen zugeschnitten.

- Die Einhaltung von FIPS 140-2 gewährleistet höchste Sicherheitsstandards.

- Leistungsstarke Integrationen mit wichtigen kryptografischen Systemen und Plattformen.

Cons:

- Das Fehlen transparenter Preise kann für preisbewusste Unternehmen eine Herausforderung sein.

- Die große Produktvielfalt kann Firmen, die neu im Bereich HSM sind, überfordern.

- Einige Unternehmen bevorzugen vielleicht einen Anbieter mit stärkerem Nischenfokus für spezielle Anforderungen.

Weitere HSM-Anbieter

Nachfolgend finden Sie eine Liste zusätzlicher HSM-Anbieter, die ich in die engere Auswahl genommen, aber nicht in die Top 10 aufgenommen habe. Sie sind auf jeden Fall einen Blick wert.

Auswahlkriterien für HSM-Anbieter

Bei der Auswahl der besten HSM-Anbieter für diese Liste habe ich typische Käuferbedürfnisse und Schmerzpunkte wie Anforderungen an die Datenverschlüsselung und die Einhaltung von Industriestandards berücksichtigt. Zudem habe ich folgendes Schema verwendet, um meine Bewertung strukturiert und fair zu gestalten:

Kernfunktionen (25% der Gesamtbewertung)

Um in diese Liste aufgenommen zu werden, musste jede Lösung diese gängigen Anwendungsfälle abdecken:

- Schlüsselverwaltung

- Datenverschlüsselung

- Sichere Schlüsselspeicherung

- Einhaltung gesetzlicher Vorschriften

- Zugriffskontrolle

Weitere herausragende Funktionen (25% der Gesamtbewertung)

Um die besten Anbieter weiter herauszufiltern, habe ich außerdem nach besonderen Merkmalen gesucht, wie zum Beispiel:

- Cloud-Integration

- Multi-Cloud-Unterstützung

- Automatisierte Schlüsselrotation

- Echtzeit-Überwachung

- API-Unterstützung

Benutzerfreundlichkeit (10% der Gesamtbewertung)

Um einen Eindruck von der Benutzerfreundlichkeit jeder Lösung zu bekommen, habe ich folgende Aspekte betrachtet:

- Intuitive Benutzeroberfläche

- Geringe Lernkurve

- Anpassbare Dashboards

- Benutzerfreundliche Navigation

- Reaktionsschnelles Design

Onboarding (10% der Gesamtbewertung)

Bei der Bewertung des Onboarding-Erlebnisses für jede Plattform habe ich folgende Punkte einbezogen:

- Verfügbarkeit von Schulungsvideos

- Interaktive Produkttouren

- Zugang zu Webinaren

- Detaillierte Dokumentation

- Unterstützende Chatbots

Kundensupport (10% der Gesamtbewertung)

Um die Kundensupportleistungen jedes Softwareanbieters zu bewerten, habe ich Folgendes berücksichtigt:

- 24/7 Support-Verfügbarkeit

- Mehrere Supportkanäle

- Reaktionszeit

- Kompetentes Personal

- Zugang zu einer Support-Community

Preis-Leistungs-Verhältnis (10% der Gesamtbewertung)

Um das Preis-Leistungs-Verhältnis jeder Plattform zu bewerten, habe ich Folgendes berücksichtigt:

- Konkurrenzfähige Preisgestaltung

- Flexible Tarifpläne

- Verfügbarkeit einer kostenlosen Testversion

- Verhältnis von Funktionen zu Kosten

- Kostentransparenz

Kundenbewertungen (10% der Gesamtbewertung)

Um ein Bild von der allgemeinen Kundenzufriedenheit zu bekommen, habe ich bei der Auswertung von Kundenrezensionen Folgendes beachtet:

- Allgemeine Zufriedenheitsbewertung

- Feedback zur Funktionalität

- Integrationsfreundlichkeit

- Qualität des Supports

- Empfehlungen von Nutzern

Wie wählt man einen HSM-Anbieter aus?

Es ist leicht, sich in langen Funktionslisten und komplexen Preisstrukturen zu verlieren. Damit Sie sich bei Ihrem individuellen Auswahlprozess für Software nicht verzetteln, finden Sie hier eine Checkliste wichtiger Faktoren, die Sie berücksichtigen sollten:

| Faktor | Worauf Sie achten sollten |

|---|---|

| Skalierbarkeit | Kann die Lösung mit den Anforderungen Ihres Teams wachsen? Berücksichtigen Sie zukünftige Datenmengen und Nutzerzahlen. Stellen Sie sicher, dass der Anbieter erhöhte Lasten effizient bewältigen kann. |

| Integrationen | Funktioniert sie mit Ihren bestehenden Tools? Prüfen Sie die Kompatibilität mit Ihrem aktuellen Software-Stack, um Störungen im Arbeitsablauf zu vermeiden. |

| Anpassungsfähigkeit | Können Sie die Lösung auf Ihre spezifischen Anforderungen zuschneiden? Suchen Sie nach flexiblen Einstellungen, die zu Ihren Geschäftsprozessen passen. |

| Benutzerfreundlichkeit | Ist die Benutzeroberfläche für Ihr Team intuitiv bedienbar? Vermeiden Sie Tools mit steiler Lernkurve, die die Produktivität ausbremsen könnten. |

| Implementierung und Einführung | Wie schnell können Sie starten? Informieren Sie sich über die erforderlichen Ressourcen für Einrichtung und Schulung. Achten Sie auf Anbieter mit starker Unterstützung beim Onboarding. |

| Kosten | Passen die Preise zu Ihrem Budget? Vergleichen Sie die gebotenen Funktionen in verschiedenen Preisklassen, um das beste Preis-Leistungs-Verhältnis zu gewährleisten. |

| Sicherheitsmaßnahmen | Gibt es robuste Sicherheitsvorkehrungen? Prüfen Sie die Standards der Datenverschlüsselung und die Einhaltung von Branchenvorschriften. |

| Compliance-Anforderungen | Erfüllt das Produkt die regulatorischen Anforderungen Ihrer Branche? Überprüfen Sie die Compliance-Zertifizierungen des Anbieters, um rechtliche Probleme zu vermeiden. |

Was sind HSM-Anbieter?

HSM-Anbieter sind Anbieter von Hardware-Sicherheitsmodulen, die kryptografische Schlüssel schützen und Verschlüsselungen durchführen. IT-Fachleute, Sicherheitsteams und Compliance-Beauftragte nutzen diese Tools in der Regel, um den Datenschutz zu gewährleisten und regulatorische Vorgaben einzuhalten. Schlüsselmanagement, Datenverschlüsselung und sichere Speicherfunktionen helfen dabei, Sicherheit und Compliance aufrechtzuerhalten. Diese Tools sorgen für ein beruhigendes Gefühl, indem sie sicherstellen, dass sensible Informationen vor unbefugtem Zugriff geschützt sind.

Funktionen

Achten Sie bei der Auswahl von HSM-Anbietern auf die folgenden Schlüsselfunktionen:

- Schlüsselverwaltung: Verwaltet kryptografische Schlüssel während ihres gesamten Lebenszyklus und gewährleistet deren sichere Erstellung, Speicherung und Zugriff.

- Datenverschlüsselung: Bietet Verschlüsselungsdienste zum Schutz sensibler Daten vor unbefugtem Zugriff und Datenpannen.

- Sichere Speicherung: Schützt kryptografische Schlüssel in einer manipulationssicheren Umgebung, um unbefugten Zugriff zu verhindern.

- Einhaltung von Vorschriften: Stellt die Einhaltung von Branchenstandards und gesetzlichen Anforderungen zum Datenschutz und zur Sicherheit sicher.

- Zugriffskontrolle: Beschränkt und überwacht den Zugriff auf sensible kryptographische Prozesse, um die Sicherheitsintegrität zu erhalten.

- Cloud-Integration: Ermöglicht eine nahtlose Verbindung mit Cloud-Diensten, was eine sichere Datenverarbeitung über Plattformen hinweg erlaubt.

- API-Unterstützung: Bietet Integrationsmöglichkeiten mit bestehenden Systemen und ermöglicht so Anpassungen und erweiterte Funktionalität.

- Automatisierte Schlüsselrotation: Aktualisiert regelmäßig Verschlüsselungsschlüssel, um die Sicherheit zu erhöhen und Risiken zu minimieren.

- Echtzeitüberwachung: Bietet eine kontinuierliche Überwachung der Sicherheitsoperationen, damit potenzielle Bedrohungen schnell erkannt und behoben werden können.

- Multi-Cloud-Unterstützung: Ermöglicht die Interoperabilität mit verschiedenen Cloud-Umgebungen und gewährleistet so Flexibilität und Skalierbarkeit.

Vorteile

Die Implementierung von HSM-Anbietern bringt zahlreiche Vorteile für Ihr Team und Ihr Unternehmen. Auf folgende können Sie sich freuen:

- Erhöhte Sicherheit: Schützt sensible Daten durch fortschrittliche Verschlüsselung und sichere Schlüsselverwaltung und verringert das Risiko von Datendiebstählen.

- Einhaltung von Vorschriften: Hilft bei der Einhaltung von Branchenstandards und gesetzlichen Vorgaben, um Strafzahlungen zu vermeiden und Rechtssicherheit zu bieten.

- Datenintegrität: Sichert die Echtheit und Genauigkeit von Daten durch Funktionen wie sichere Speicherung und Zugriffskontrolle.

- Betriebliche Effizienz: Automatisiert Prozesse wie die Schlüsselrotation und spart so Zeit und reduziert manuelle Fehler.

- Skalierbarkeit: Unterstützt wachsende Datenanforderungen und Nutzerzahlen durch Multi-Cloud-Integration und flexible Bereitstellungsoptionen.

- Verbessertes Vertrauen: Schafft Vertrauen bei Kunden und Partnern, indem das Engagement für Datenschutz und Compliance sichtbar wird.

- Kosteneinsparungen: Minimiert potenzielle finanzielle Schäden durch Datenpannen und Geldstrafen bei Nichteinhaltung und schützt damit Ihre Gewinnspanne.

Kosten & Preise

Die Auswahl von HSM-Anbietern erfordert ein Verständnis der verschiedenen Preisstrukturen und verfügbaren Pläne. Die Kosten variieren je nach Funktionsumfang, Teamgröße, Zusatzleistungen und weiteren Faktoren. Die folgende Tabelle fasst gängige Pläne, deren durchschnittliche Preise sowie typische Leistungsmerkmale von HSM-Anbieter-Lösungen zusammen:

Tabellarischer Vergleich der HSM-Anbieter-Pläne

| Tarifart | Durchschnittspreis | Gemeinsame Funktionen |

|---|---|---|

| Kostenloser Tarif | $0 | Grundlegende Schlüsselverwaltung, eingeschränkte Datenverschlüsselung und Community-Support. |

| Persönlicher Tarif | $10-$30/user/month | Schlüsselverwaltung, Datenverschlüsselung, sichere Speicherung und E-Mail-Support. |

| Geschäftstarif | $50-$100/user/month | Erweiterte Schlüsselverwaltung, Einhaltung von Vorschriften, API-Unterstützung und priorisierter E-Mail-Support. |

| Unternehmenstarif | $150-$300/user/month | Umfassende Schlüsselverwaltung, Multi-Cloud-Integration, Echtzeitüberwachung und dedizierter Support. |

HSM-Anbieter: Häufig gestellte Fragen

Hier finden Sie Antworten auf häufig gestellte Fragen zu HSM-Anbietern:

Benötigen alle Unternehmen ein HSM?

Nicht jedes Unternehmen benötigt ein HSM, aber wenn Sie mit sensiblen Daten wie Kundendaten oder Finanzdaten arbeiten, ist es entscheidend. Ein HSM kann Ihre Sicherheitslage erheblich verbessern, indem es Verschlüsselungsschlüssel verwaltet und kritische Daten schützt.

Können HSMs mit Cloud-Diensten integriert werden?

Ja, viele HSMs können mit Cloud-Diensten integriert werden, sodass Sie Ihre Sicherheitsmaßnahmen auf Cloud-Umgebungen ausweiten können. Diese Integration unterstützt das sichere Schlüsselmanagement über verschiedene Plattformen hinweg und gewährleistet so den konsistenten Schutz Ihrer Daten in der Cloud.

Wie unterstützen HSMs die Einhaltung von Vorschriften?

HSMs unterstützen die Einhaltung von Vorschriften, indem sie sicherstellen, dass Ihre Datenschutzmaßnahmen den Branchenstandards und gesetzlichen Anforderungen entsprechen. Sie bieten sicheres Schlüsselmanagement und Verschlüsselung, was häufig für die Einhaltung von Gesetzen wie DSGVO und PCI DSS erforderlich ist.

Wie geht es weiter:

Wenn Sie gerade dabei sind, HSM-Anbieter zu recherchieren, verbinden Sie sich mit einem SoftwareSelect-Berater, um kostenlose Empfehlungen zu erhalten.

Sie füllen ein Formular aus und führen ein kurzes Gespräch, in dem Ihre Anforderungen im Detail besprochen werden. Anschließend erhalten Sie eine Liste passender Softwarelösungen zur Überprüfung. Die Berater unterstützen Sie sogar während des gesamten Kaufprozesses, einschließlich Preisverhandlungen.